В последние дни в Сети быстро распространяется информация о китайском мобильном приложении Meitu — одной из многочисленных программ класса «бьютифайер» (улучшатель лица) для селфи. Особенность Meitu в том, что среди фильтров есть анимешный, когда программа увеличивает глаза, отбеливает кожу, подкрашивает губы, ресницы и т.д. Программа очень понравилась многим пользователям, которые с радостью испытывают на себе анимешный фильтр. На волне популярности Meitu специалисты по безопасности тоже обратили внимание на это приложение, поскольку оно собирает необычно много информации о пользователях. Если его установит значительная часть населения, то такая большая база данных о пользователях уже может иметь практическую ценность для того, кто её соберёт.

В последние дни в Сети быстро распространяется информация о китайском мобильном приложении Meitu — одной из многочисленных программ класса «бьютифайер» (улучшатель лица) для селфи. Особенность Meitu в том, что среди фильтров есть анимешный, когда программа увеличивает глаза, отбеливает кожу, подкрашивает губы, ресницы и т.д. Программа очень понравилась многим пользователям, которые с радостью испытывают на себе анимешный фильтр. На волне популярности Meitu специалисты по безопасности тоже обратили внимание на это приложение, поскольку оно собирает необычно много информации о пользователях. Если его установит значительная часть населения, то такая большая база данных о пользователях уже может иметь практическую ценность для того, кто её соберёт.Итак, какую информацию собирает программа.

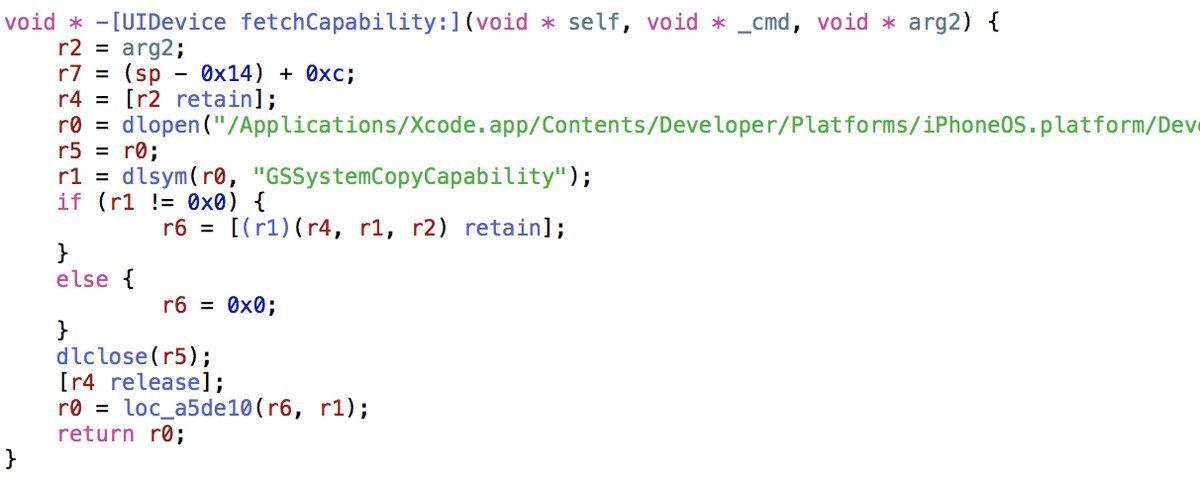

Идентификатор IMEI отправляется на китайские серверы 110.173.196.36, 124.243.219.159 и 42.62.120.41 в версии для Android. В версии для iOS с последними обновлениями у сторонних приложений нет возможности получить IMEI, IMSI и MAC-адрес устройства, хотя в коде iOS-приложения есть соответствующий фрагмент кода, запрещённый для включения программ в App Store.

Версия для iOS содержит минимум три проверки смартфона на предмет джейлбрейка.

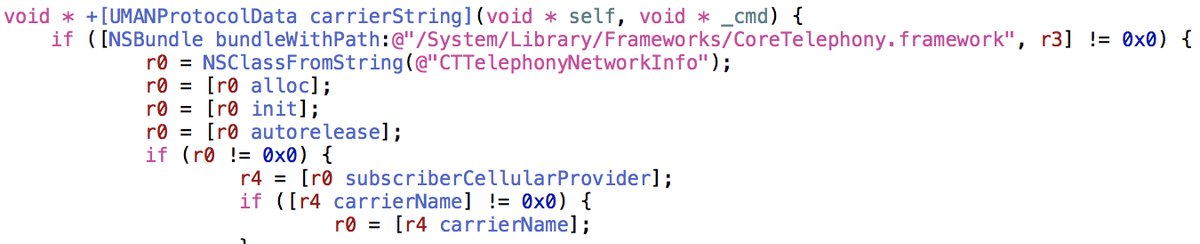

Функция для сбора информации о провайдере сотовой связи выглядит так.

Кроме того, Meitu составляет уникальный профиль устройства, в том числе с учётом MAC-адреса смартфона.

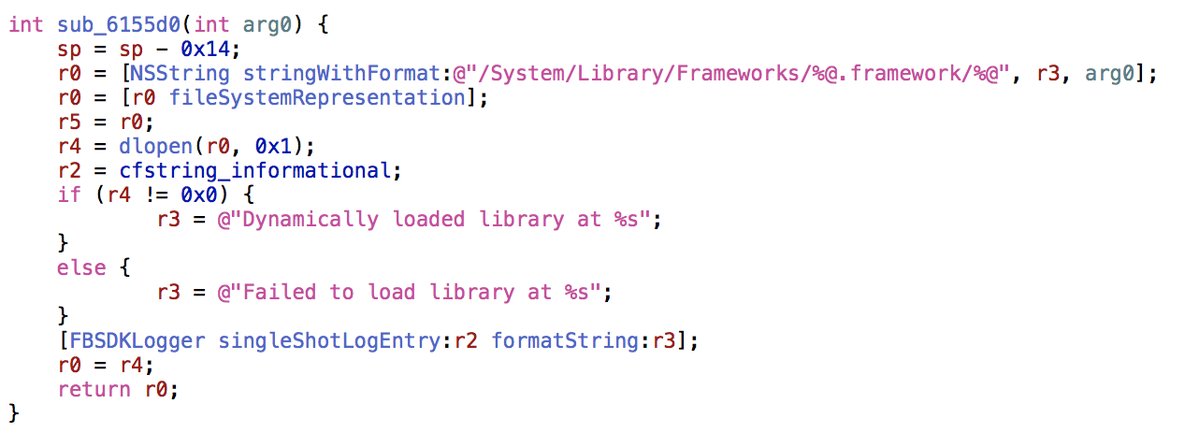

В приложении есть код, позволяющий динамическую загрузку частных фреймворков во время работы программы. Впрочем, пока нет доказательств, что этот код используется. Судя по всему, этот код был скомпилирован как часть iOS Facebook SDK.

Анализ версии Meitu для iOS показывает, что часть собранной информации приложение отправляет на серверы партнёров, в основном аналитических компаний. Например, название оператора сотовой связи отправляется на сервер аналитической компании Umeng/Youmi (alogs.umeng.com). На аналитический сервер Meitu отправляется номер версии iOS, название модели смартфона, тип сети (например, WiFi), язык устройства, информация о локализации устройства, мобильный код страны и случайным образом сгенерированный уникальный идентификатор.

Возможно, у китайских создателей этой смешной программы не было какой-то задней мысли о сборе большого массива приватной информации о пользователях. По крайней мере, сейчас нет доказательств, что программа на самом деле является вредоносной. Например, собирать IMSI она может быть обязана по китайскому закону. Но всё равно пример Meitu показывает, какую базу может собрать потенциальный злоумышленник. Ведь эту программу устанавливают вполне добропорядочные граждане — ваши коллеги, ваше начальство, которое платит вам зарплату, ваши друзья и родственники. Информация с их телефонов собирается и отправляется на удалённый сервер.

После профилирования телефона Meitu продолжает собирать приватные данные. Информация о географическом местоположении пользователя вытягивается не только через стандартную функцию определения координат GPS, но и из данных EXIF фотографий, которые хранятся на смартфоне.

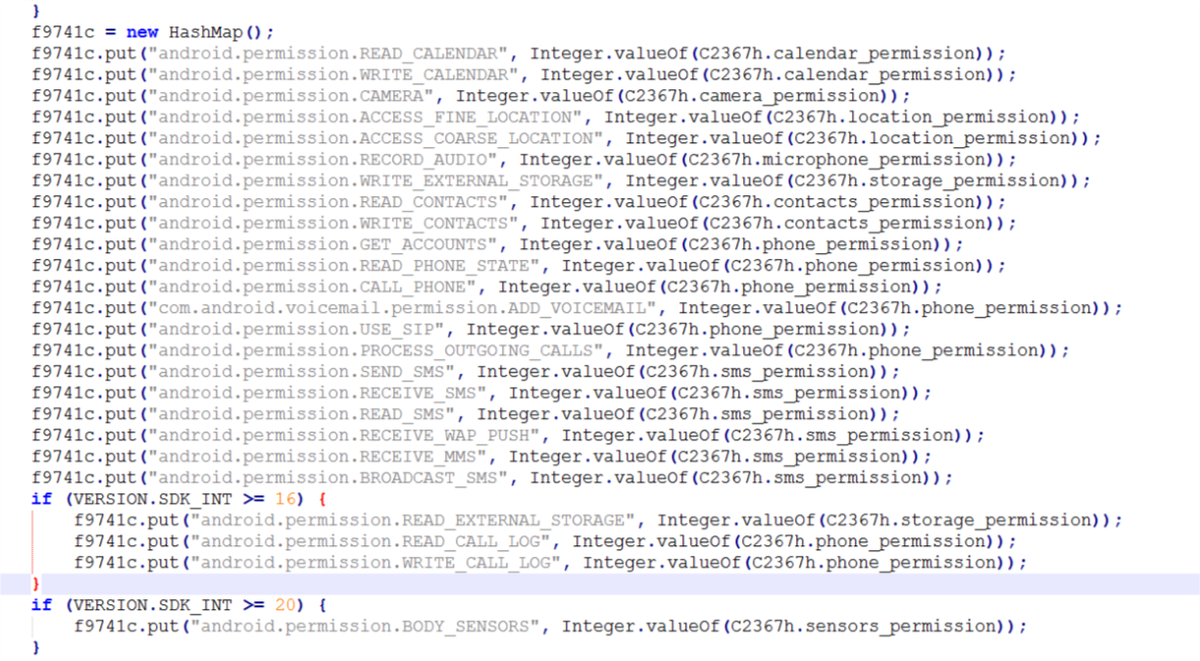

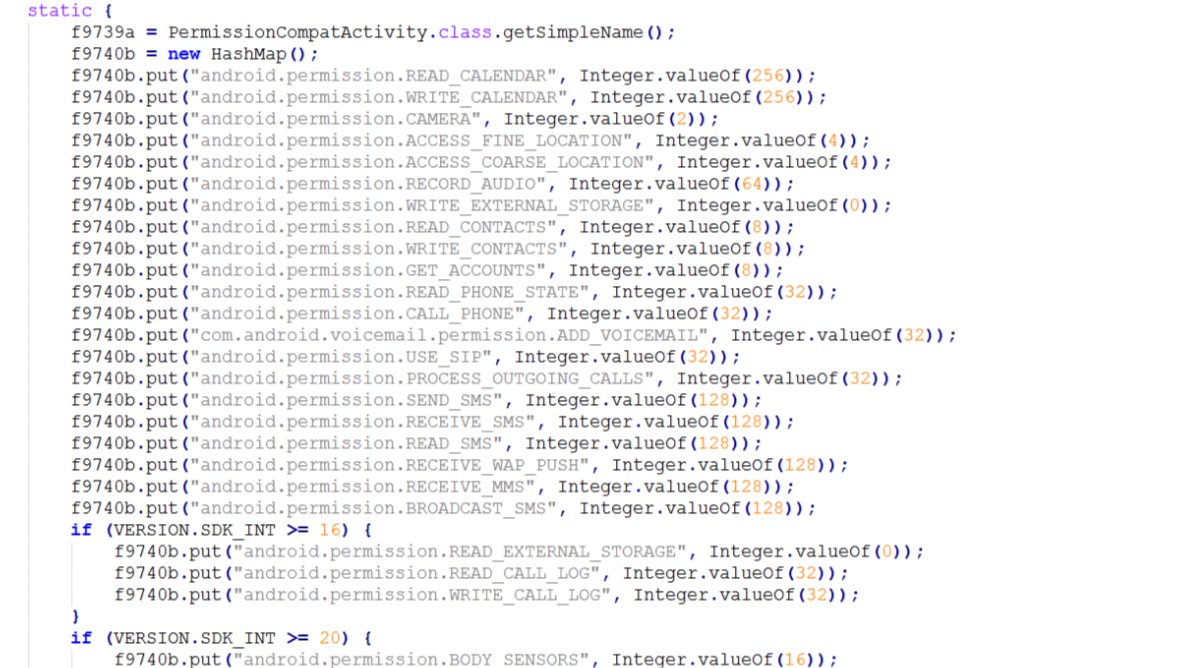

Ещё при установке программа запрашивает обширный список разрешений, в том числе доступ к устройству и истории, точное местоположение, статус телефона, USB, фотографиям и хранилищу (на запись и чтение), камере, соединению WiFi, идентификатору устройства в информации о звонках, полный доступ к сети, запуску при загрузке, предотвращение ухода в спящий режим и др. Полный список разрешений см. на скриншотах ниже.

- App Key

- App Version

- OS Type

- IMEI

- MAC Address

- OS Version

- Device Model

- Resolution

- Carrier

- Network Type

- Language

- Country

- City

- Longitude

- SIM ICCID

- Local IP Address

- Root Status или Jail brake Status (в iOS)

В принципе, программа собирает на телефоне буквально всю информацию, какую только может собрать. Наверное, это можно расценивать как плату за её бесплатный статус, так что многие пользователи соглашаются, а другие не обращают внимания. В конце концов, это стандартная бизнес-модель для современного интернета: компания предоставляет аудитории сервис бесплатно, а саму аудиторию использует в качестве продукта, который предлагается рекламодателю за деньги.

В программу встроено также большое количество сторонних аналитических модулей и рекламных трекеров, в том числе AppsFlyer, Crashlytics, Fabric, Umeng/Youmi.

«Если вы хотите стать мишенью таргетинга и дата-майнинга, обязательно установите Meitu. Я уверен, кто бы ни купил у них данные, он скажет вам спасибо», — комментирует специалист по безопасности Джонатан Здярски (Jonathan Zdziarski).

Представители компании Meitu не комментируют факт сбора большого количества приватной информации, но подчёркивают, что Meitu является официальным партнёром Google Play и участвует в престижной программе Sand Hill от компании Google для приложений, имеющий вирусный потенциал. В рамках этой программы Google предоставляет разработчикам консультации и помощь, как улучшить работу программы на разных рынках по всему миру.

Некоторые специалисты говорят, что программа Meitu по количеству собираемой информации вообще не особенно отличается от многих других популярных приложений для iOS и Android, например, от той же программы Pokemon Go.

По статистике на сегодняшний день, у приложений Meitu более 1,1 млрд установок, 456 млн активных пользователей по всему миру, 6 млрд сделанных селфи и более 490 млн видео, загруженных на серверы Meitu.

Поделиться с друзьями

SLY_G

StjarnornasFred

Такой сладкий, прям символ 2017 года ^^

KostaRafalski

Кавайный же

saboteur_kiev

Это один из создателей Meitu подмигивает?

xTuMoHx

Куратор

MaxAlekseev

Вот по этому выбор профессионала выглядит так

Marsikus

Молчание — золото :)

federalkosmos

Ugrum

Прочёл заголовок как «Mail.ru обвиняют в сборе персональной информации», удивился.

hdd992

вот уж в этой то компании удивляться зря

kryvichh

А как у этой программы с законом о хранении персональных данных россиян? )

dartraiden

[ошибся веткой, извиняюсь]

buggykey

Как у пресс-алкаше Роснефти, Михаила Леонтьева с журналистами Дождя: «Пройдите, пожалуйста, в ж*пу!»

buggykey

Я не оправдываюсь, просто хотелось бы хоть какой-то аргументации, или комментариев, что-ли…

shifttstas

Тут бывают набеги невидимой армии, внёс свою лепту в поправку

dartraiden

Вот поэтому я не ленюсь и в настройках приватности CyanogenMod всегда отключаю то, что (по моему мнению) очередному приложению не нужно (из недавнего — простенькая оффлайн-игра непременно хотела щупать журнал звонков, контакты, запускаться при загрузке).

А для более параноидально настроенных пользователей есть XPrivacy, который может подсовывать приложениям случайно сгенерированные идентификаторы.

GavriKos

Запуск при загрузке может оказаться не так страшен — это делается для адекватной работы нотификаций.

Konachan700

Часть раскрутки вирусного приложения: создать шумиху везде, где только можно. Попала бы информация о данном приложении сюда, была бы статья тут, в других блогах и новостниках, если бы в программе не было спорных моментов? Нет. Узнал бы о нём средний юзер в сети? Нет. А теперь знают. Уверен, что спорный функционал сделали специально, чтобы кто-то нашел его (не без помощи авторов) и написал кучу статей по всей сети — запатчить «ненужный» функционал в следующей версии проблемы не составит, зато прекрасную рекламу нахаляву получили.

madprogrammer

Тоже мне новость. Всё китайские программы этим грешат, а не только ??

Boomburum

Ну, например, приложение сбербанка тоже проверяет наличие джейлбрейка на устройстве — это же не значит, что оно шпионит? )

buggykey

Я сейчас специально посмотрел — там такой список разрешений, что я даже не знаю, что сказать… Оно, разве что с женой моей спать не может, а остальное, помоему, все разрешено!

Boomburum

Сбер или Мейту? Я поставил мейту — он у меня спросил только разрешение к камере — я не согласился, т.к. хотел проверить на фотке из альбома. Потыкал, не впечатлило и удалил )

buggykey

Сбер

Boomburum

Ну, с одной стороны, он проверяет наличие джейла и, если он есть, блокирует часть функций — например, перевод средств с карты, что хорошо (защищают небрежных пользователей айфона с джейлом от неприятностей). С другой стороны — есть твики, которые позволяют скрывать наличие джейла от подобных приложений )) и их приходится ставить, чтобы пользоваться тем же сбером. Альфабанк аналогично детектит джейл. В остальном — они ж вроде только геопозицию просят (для банкоматов?) ну или может ещё доступ к контактам (чтобы контакту можно было денег заслать), но это всё можно «отказать».

WandererX

При отказе доступа к любому из требуемых разрешений, Сбер считает телефон рутованным и блокирует операции кроме шаблонных.

Galaxy S5, Android 6.0.1, родная прошивка, не рутованный.

Требовало доступ к: смс, камера, контакты, местоположение, память, телефон. Отказал ко всему, кроме местоположения.

Комментарий в гугл.плей с вопросом «Зачем вам такие разрешения?» удалили, учетку временно забанили.

Mikhail_dev

В сбере встроен антивирус Касперского, и думаю эта часть приложения просит больше всего разрешений.

Alyoshka1976

Доступ к карте памяти, конечно, можно объяснить встроенным антивирусом. Но зачем ему снимать фото и видео, а также точное определение координат?

123150

Фото — для оплаты квитанций по штрих-кодам, весьма удобно, кстати. Думаю, видео просто идет за компанию

Ну а координаты, как писали выше, для поиска банкоматов

Alyoshka1976

У нас в РБ БПС-Сбербанк. Как я не искал, не нашел в его мобильном приложении опции оплаты через штрих-коды. Наверно, в будущем планируют добавить.

Mikhail_dev

Пардон, неправильно прочитал.

Да, как и написали сверху — штрих коды и прочее.

dartraiden

Все толще и толще: разбираем приложение Сбербанк Онлайн

cyberly

Ну, альфа-мобайл, насколько я понимаю, читает входящие СМС, чтобы автоматически отправлять обратно в банк одноразовые СМС-пароли для подтверждения перевода.

А самое «страшное» приложение у меня — «мой МТС». Там, похоже, в списке разрешений тупо все, какие только бывают. Не исключаю, что разработчики просто не заморачивались. Ну или на свете есть какой-то исключительно кривой телефон, на котором заставить это приложение работать другим способом у них не получилось.

Вэб-версия сбербанковского интернет-банка, например, оставляет местами ощущение, что разработчики не очень старались. Так что я допускаю, что с приложением — это не злой умысел, а банально неаккуратная разработка.

Все что выше — исключительно обывательское ИМХО, если тут есть разработчики чего-то из упомянутого, ни в коем случае не хотел обидеть.

buggykey

В моем понимании, сейчас пользоваться телефоном без возможности ограничить приложения в доступе к данным вообще нельзя, если ты, конечно, не собираешься сам поучаствовать в распространении приватной информации о самом себе. Подавляющее большинство бесплатных программ в Play Market-е лезут черт его знает куда, без какой либо явной необходимости. При этом во всех Privacy Policy конечно написано, что мы «ничего», «никогда», «никому», «ни в коем случае», бла-бла-бла… И все это всего лишь по одной причине: разработчики этих приложений стопудово и вполне обоснованно уверены в том, что 95% пользователей никогда в жизни не откроют вкладочку «Разрешения» и уж тем более не станут читать никакие Privacy Policy. Зачем углубляться в какие-то тонкости, если все вокруг пользуются и счастливы безмерно? Эта стадность как раз и позволяет встраивать неограниченное количество всяких spy-модулей в приложения, абсолютно не беспокоясь о последствиях для собственного реноме.

Я думаю, что вложиться в повышение грамотности населения в области защиты персональных данных и популярно и настойчиво объяснять обывателю, чем их кража может грозить, было бы гораздо эффективнее, нежели вводить всякие заградительные и запретительные меры, вроде Яровых пакетов и т. п.

Peter_Voronov

С другой стороны, стадность и защищает — такой объём информации проанализировать можно только статистически и автоматически. Даже если программа и берёт всю информацию, никаких китайцев не хватит, что б этим воспользоваться в ущерб конкретным пользователям.

buggykey

Завалим ворье деньгами? ;)

lavmax

Извините, немного офтопик, но кто знает, что это за язык? С виду какой-то Objective C на стероидах.

Dark_Purple

Этож дизассемблер, не?

dkv

Скорее результат работы декомпилятора.

MaxKitsch

Насколько я понимаю ситуацию, популярные мобильные приложения делятся на те, которые бессовестно собирают информацию о пользователях, и те, которые ещё не проверяли на этот счёт.

andergrin

Крипота то какая, крипота!

master65

Если бы не ГТ, не знал бы о такой программе

Mulin

Внезапно, опытным путем, выяснил, что приложение не для обработки няшных девочек, а что бы парни обрабатывали своих друзей и постили результат где ни попадя. Напоминает ситуацию с мультсериалом для девочек «My little pony», когда внезапно основной аудиторией стали брутальные мужики.

acsel31

Что-то как-то фантастические фильмы про тоталитарное общество все меньше кажутся фантастикой. С одной стороны, ну какой профит им от моих данных, а с другой таки перспективы рисуются. Страшен не сам сбор, а то, что можно сделать с помощью собираемых данных. Если они это будут использовать только для впаривания мне рекламы или повышения удобства сервисов, то тут ничего страшного нет. А вот если меня на этом будут пытаться подловить/шантажировать, то это уже совершенно иное дело.

alex7

Сегодня может только для рекламы, а завтра кому-нибудь базу продадут

Delics

Никогда бы не стал ставить себе приложение, требующее такое количество permission.

Даже если очень надо.