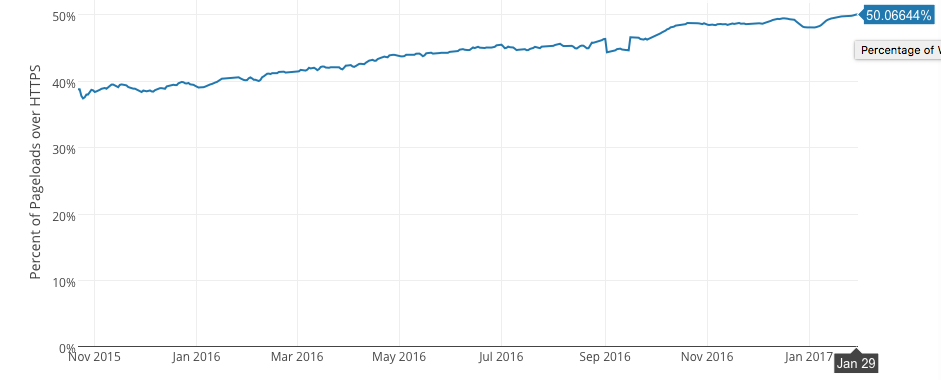

Всех поздравляю с этим событием — 29 января 2017 года количество страниц загруженных по протоколу HTTPS превысило 50%.

По данным телеметрии Firefox.

Вы можете сами в этом убедится (там есть и другие графики, еще интересный — количество выданных сертификатов в день от LE).

Выводы Mozilla сделаны на основании средних показателей объема зашифрованного и не зашифрованного трафика за две недели, и в ближайшие дни они еще могут колебаться. Тем не менее, сам факт того, что зашифрованному трафику удалось превысить по количеству не зашифрованный, уже является значительным событием. «Значение этого переломного момента трудно переоценить», — цитирует издание Wired эксперта организации New America Росса Шульмана (Ross Schulman)

— rublacklist.net/25408

Не стоит забывать, что использование HTTPS может обезопасить вас от вашего государства, провайдера, хакеров в публичном кафе (от любого вора между вами и сервером) но HTTPS не панацея — при взломе сервера или вирусах на вашем устройстве данный протокол не поможет.

Внимание любителям посидеть на развлекательных сайтах с работы

Ваш работодатель с вероятностью 90% установил на рабочем ПК корневой сертификат, который будет расшифровывать весь ваш трафик у администратора сети.

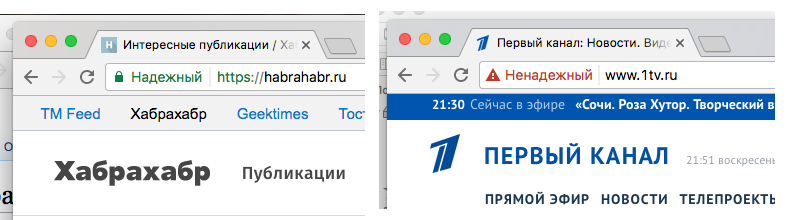

В ближайшем будущем на HTTP будет устроена охота — браузеры chrome/firefox будут помечать протокол как не безопасный.

> Подробнее

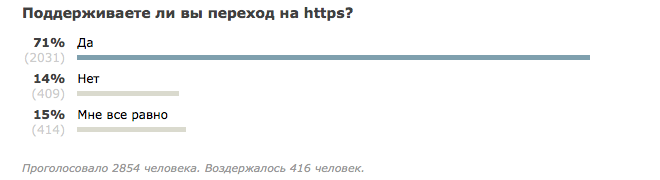

PS. В прошлой публикации про HTTPS был опрос, вот его результаты:

Только зарегистрированные пользователи могут участвовать в опросе. Войдите, пожалуйста.

Комментарии (38)

AgentSmith

02.02.2017 11:47+12прЕвысила

DrPass

02.02.2017 12:00+4Вообще, там 8 орфографических ошибок и 2 грамматические. Но сама новость интересная.

dannyzubarev

02.02.2017 12:53+1You must be fun at parties.

P.S. Да, мне тоже режут глаз эти ошибки, но для этого есть личка :)

shifttstas

02.02.2017 15:23+5Поправил большую часть. а так да — буду рад комментариев в личку.

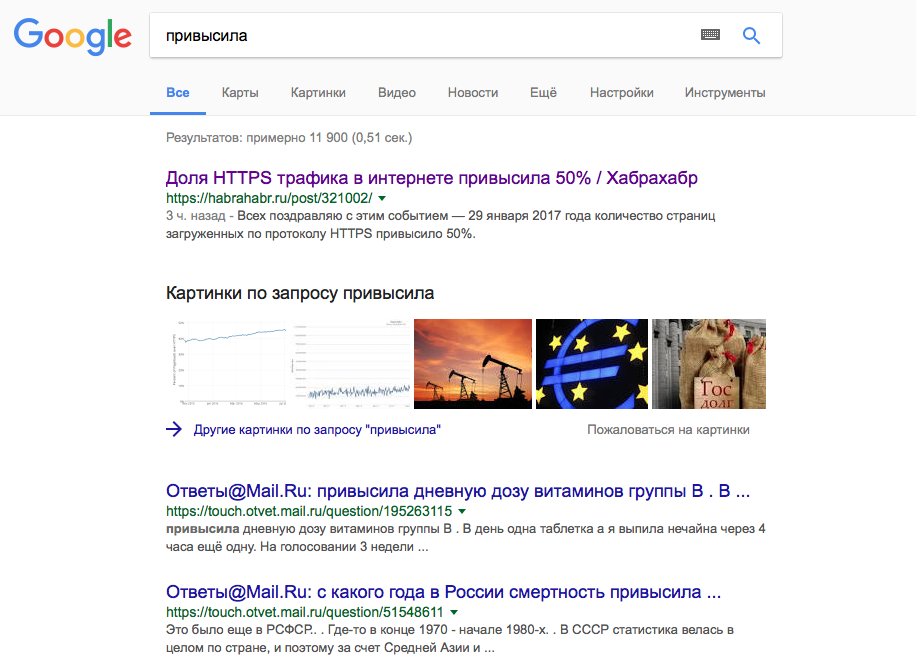

PSКак оказатся на первом месте в Google

ZurgInq

02.02.2017 13:50+6Опрос:

> Поддерживете ли вы стимулирование перехода на HTTPS

Нет, шифрование это плохо

Зачем такие провокационные варианты ответа, ради очередного холивара? Уже сколько раз везде обсуждали, что https — нужен далеко не на 100% процентов сайтов.

patricksafarov

02.02.2017 15:23+4Добавил бы вариант в опросник «Да, но в пределах разумного»

shifttstas

02.02.2017 15:23А в каких именно пределах?

patricksafarov

02.02.2017 15:30+1Ну здесь уже не раз обсуждалось, что не на всех сайтах нужно шифрование. Вот допустим захочу я какую нибудь игрушку с вебсокетами написать, никакой ценной информации для перехвата нет, а скорость нужна, т.е. шифрование только мешает.

shifttstas

02.02.2017 15:34Вы удивитесь, но WSS будет работать быстрее чем WS из-за игнорирования потока данных при проходе через прокси и различные анализаторы.

PS Вебсокет вообще очень не нравится прокси серверам, особенно корпоративных и если есть возможность его лучше оборачивать…

patricksafarov

02.02.2017 16:09+1Попытался найти подтверждение тому, что вы сказали, но безуспешно. И непонятно почему прокси вообще как то отличают ws от простого http. Из того что сказано выше выходит что https быстрее http, потому что его данные тоже никто не анализирует.

shifttstas

02.02.2017 18:22Загуглите forefront websocket

прокси от микрософта в ентерпрайзе — частый случай

KorDen32

02.02.2017 21:34-1Например, отдача тяжелого статического контента типа видео или файлов игр (Steam, Origin,...) не имеет смысла поверх HTTPS. И если с клиентами понятно — там свой протокол, то отдать видео в HTTPS-страницу по HTTP проблематично без ругани браузера.

shifttstas

02.02.2017 22:58+2или файлов игр

Имеет — можно устроить MITM заразив исполняемый файл

KorDen32

02.02.2017 23:33+1Если файлы подписаны и проверяются локально загрузчиком после закачки — какой смысл тратить ресуры на шифрование каждой отдельной сессии?

hdfan2

03.02.2017 06:32+1А если я не хочу, чтобы кто-то видел, в какие игры я играю и (особенно) какое видео я смотрю?

YMA

02.02.2017 15:34-1Не удержался:

"… Наиболее часто встречающиеся слова в передаваемом по https трафике: [тут перечень слов]…

По данным телеметрии Firefox."

wikipro

02.02.2017 22:59Проясните пожалуйста вопрос. Все SSL сертификаты которые продаются в РФ — реально выпускаются американскими компаниями. Если США имеют доступ к SSL-сертификату который выдали моему сайту, значит они (АНБ) могут и расшифровать весь трафик между моим сайтом и клиентом?

Есть ли чисто российские SSL сертификаты?

shifttstas

02.02.2017 23:03Все SSL сертификаты которые продаются в РФ — реально выпускаются американскими компаниями.

Нет, можете найти центр сертификации из другой страны.

(АНБ) могут и расшифровать весь трафик между моим сайтом и клиентом?

Генерация приватного ключа может происходить у вас на сервере и никуда не передаватся => трафик между сервером и клиентом нельзя расшифровать. Единственное что можно сделать — подписать другой сертификат, который будет валидный для вашего домена и устроить MITM — эти (и другие) нарушения делали китайские центры сертификации, ща что их выкинули из доверия большинства браузеров.

Есть ли чисто российские SSL сертификаты?

Не слышал, и маловероятно, что они появятся, по законам РФ шифрование должно быть ГОСТ а не то, которое весь мир использует.

azsx

03.02.2017 02:32-1Единственное что можно сделать — подписать другой сертификат, который будет валидный для вашего домена и устроить MITM — эти (и другие) нарушения делали китайские центры сертификации

1. Значит это не единственные возможные нарушения.

2. Как будут поступать, если на таких нарушениях попадутся крупнейшие американские компании?

ps

Сама новость ни о чём. За год трафик сместился с разных сайтов на некоторые одинаковые крупные, которые исторически на https.

Вопрос в другом, почему американские компании так переживают за то, что мой провайдер в РФ (или другой стране) увидит мои сообщения? И почему насильно не внедряют pgp? Почему компания firefox не доказывает, что если вы обмениваетесь почтовыми сообщениями с абонентом более одного раза, то пошлите ему даже в почте публичный ключ и если именно в этот момент никто его не перехватил — всю жизнь переписывайтесь с товарищем шифровками.

Я просто не понимаю этого.

shifttstas

03.02.2017 09:562. — выкинут из доверяемых

Американским компаниям глубоко насрать наш рынок, их больше волнует свой, в котором взломы через публичный wi-fi — не редкость.

А зачем тут pgp?

azsx

03.02.2017 11:34-12. — выкинут из доверяемых

Хорошо.

Американским компаниям глубоко насрать наш рынок, их больше волнует свой, в котором взломы через публичный wi-fi — не редкость.

А зачем тут pgp?

Всё таки если весь вопрос в защите пароля, то его не надо передавать, надо хеш передавать. Как я понимаю, защищать надо платёжные данные (номер карты) или собственно сообщения в личку. Чтобы вы могли мне писать в личку всё, что думаете о политиках и не волноваться о СОРМ и прочей мути. Я не прав?

BlackRaven86

02.02.2017 23:29Ваш работодатель с вероятностью 90% установил на рабочем ПК корневой сертификат, который будет расшифровывать весь ваш трафик у администратора сети.

Это и троян, я так понимаю, может свой сертификат поставить? Вообще, как можно определить, что установлен сторонний сертификат?

0xd34df00d

03.02.2017 03:50+1Открыть тот же сайт со смартфона/другого компьютера и светить хэш сертификата.

BarakAdama

03.02.2017 12:34В Хроме это где-то в DevTools можно увидеть. У нас (в ЯБ) мы размыкаем замочек в адресной строке и пишем там в деталях. Хотелось бы, чтобы все так делали.

DrPass

… если вы работаете в крупной компании с профессиональным ИТ-отделом. Если взять вообще все компании, то с вероятностью 90% ваш работодатель вообще не знает, что такое «корневой сертификат».

oua

Так же с вероятностью 90% ваш работодатель будет требовать от вас (от ИТ-отдела) предоставить такой анализ активности работников в сети, который требует расшифровку HTTPS с подменой сертификатов.

DrPass

С вероятностью 99.9% под этим требованием будет пониматься список посещаемых сайтов и время их посещения, а не подробный перечень фоток, которые лайкают бухгалтера во вконтактике. Что-то большее случается только в секьюрных конторах. И то, это защита от дурака, т.к. хоть десять раз подменяй сертификаты HTTPS, это не поможет, например, узнать содержание защищённой PGP переписки.

tretyakovpe

Развлекательные сайты смотрятся на смартфоне.

Зачем работодателю расшифровывать трафик? Кто всё это будет анализировать? И если я как сисадмин расшифровываю и всё вижу, то куда мне смотреть?

shifttstas

Руками обычно никто и не смотрит, но на рабочих ПК часто можно встретить заблокированные интерфейсы на ПК и один единственный доступный вариант утечки — интернет, тут собственно и требуется анализ трафика.

oua

Подавляющее большинство руководителей в бизнесе любого размера не терпят нецелевое использование рабочего компьютера. Да, есть смартфон, но куда приятнее смотреть видеоприколы на мониторе весь рабочий день. Трафик анализируют так же с целью предотвратить либо зафиксировать факт утечки.

Кое-где с сисадмина требуют докладывать о поиске работы сотрудниками на соотвествующих порталах.

Ну и есть такой распространенный синдромом: Control freak — такие начальники желают знать о подчиненных всё.

tretyakovpe

Теперь я лучшего мнения о своих руководителях, ибо они смотрят на выполняемые обязанности и их качество, а не постороннюю активность на компьютере.