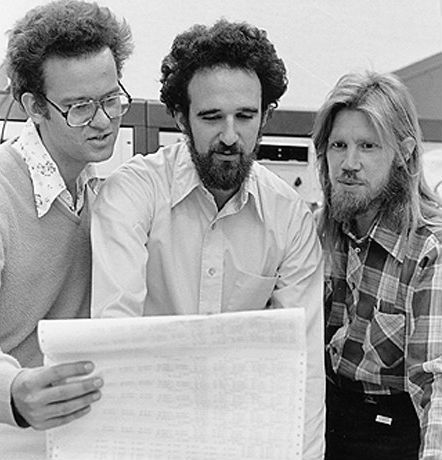

Многие специалисты полагают, что концепция Диффи до сих пор является самым большим шагом вперед за всю историю криптографии. В 1976 году Уитфилд Диффи и его соавтор, стэнфордский профессор Мартин Хеллман, опубликовали научную работу «New Directions in Cryptography». В исследовании был представлен алгоритм обмена ключами, который и сегодня широко используется в криптографических приложениях.

Проблему, которую удалось решить Диффи и Хеллману, можно проиллюстрировать на примере Алисы и Боба (архетипы в криптографии). Представим, что Алисе необходимо послать бумажное письмо Бобу, но она знает, что сотрудница почтового отделения Ева подглядывает в переписку. Чтобы этого не допустить, Алиса кладет письмо в железный ящик, закрывает его на замок и отправляет Бобу. Но как откроет ящик Боб?

Бобу помогли Диффи и Хеллман, предложив свой «метод экспоненциального обмена ключами». Получив закрытый ящик от Алисы, Боб повесит на него еще один замок и отправит обратно, где Алиса снимет свой замок и второй раз отправит ящик Бобу, у которого на этот раз будет ключ. Эта простая история изменила все существовавшие на тот момент аксиомы криптографии и показала, как два человека могут передавать секретное сообщение без обмена ключами. На практике все оказалось несколько сложнее, так как существующие алгоритмы до сих пор требуют снятия шифров в той очередности, в которой они были применены. Но идея с ящиком подтолкнула исследователей к поиску решения, которое было найдено с помощью односторонних функций.

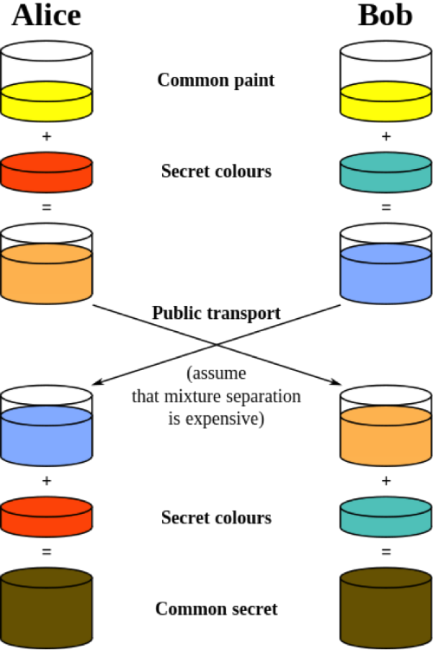

С принципом работы алгоритма Диффи — Хеллмана на примере банок с краской можно ознакомиться на рисунке ниже или в ролике Art of the Problem. Алисе и Бобу удается договориться о секретном цвете, который и является ключом к шифру, таким образом, чтобы Ева (любопытная работница почтового отделения) не смогла его получить.

Сегодня усовершенствованная версия алгоритма Диффи — Хеллмана используется во множестве сервисов, однако в последние годы, чтобы избежать MITM-атак, применяются дополнительные методы односторонней или двусторонней аутентификации.

Помимо множества исследований в области ИБ, Уитфилд Диффи знаменит своими высказываниями, в частности о принципиальных изъянах систем безопасности и контроля, которые легко могут превращаться в оружие, направленное в сторону своих создателей.

В своей статье в журнале Scientific American Диффи писал, что полицейский надзор за интернетом, как противоположность более надежной защите компьютеров, его населяющих, может оказаться весьма ненадежным и предательским средством. Ибо нет никаких гарантий, что инструменты правительственного мониторинга можно сделать намного безопаснее, чем те компьютеры, для защиты которых они предназначены. А если так, то появляется очень серьезный риск, что средства контроля могут быть скомпрометированы или использованы против тех властей, что их создали и развернули. Свирепствующие в интернете вирусы могут захватить не только те машины, за которыми следят, но и компьютеры, занимающиеся полицейским надзором.

Если слова не помогали, американский криптограф, отпраздновавший в прошлом году свое 70-летие, всегда был готов на практике продемонстрировать личное недовольство современным отношением к приватности. В 2013 году на PopTech Диффи, как и всем участникам конференции, выдали электронный бейдж с зашитыми данными о владельце: каждый мог мгновенно получить информацию об остальных. Посчитав это нарушением своих прав, Уитфилд взломал свой бейдж и отправил устройство в спящий режим, а затем бейдж стал «усыплять» все остальные nTag, которые оказывались в пределах досягаемости.

26 мая Уитфилд Диффи выступит на форуме Positive Hack Days, организованном компанией Positive Technologies. Один из основоположников ассиметричного шифрования и советник венчурного фонда Almaz Capital Partners проведет телемост и во время выступления ответит на самые интересные вопросы участников форума. Свои вопросы присылайте по адресу phd@ptsecurity.com или оставляйте здесь в комментариях.

Комментарии (16)

kozyabka

02.04.2015 21:56+2Остается вопрос,- как Алисе узнать, что ответ ей пришел таки от Боба, а не от Евы?

Namelles_One

02.04.2015 22:42Предполагается, что Ева может только негласно мониторить переписку, но не перехватывать, т.к. Алиса в любой момент может спросить Боба — получал ли он ящик в принципе.

kozyabka

03.04.2015 07:08Вопрос был отчасти риторический, но сподвиг к различным размышлениям. Задача следующая. Есть Алиса и есть черная комната, в которой сидит Боб и Ева. Алиса никогда не встречала ни одного ни другого. Как ей быть уверенной в том, что переписка происходит именно с Бобом? Наверняка решение найдет очередной гений.

Продолжая тему, появилась идея. Пока фантастическая, но тем не менее. Что, если, в качестве защиты использовать систему из двух компонентов, пара из которых может существовать лишь в единичном случае. Тогда Еве даже нечего будет перехватывать, а Алисе, имея первый компонент системы, достаточно лишь отправить Бобу второй элемент. Ева может увидеть как этот элемент ушел Бобу, но не может им никак воспользоваться, потомучто элемент этот бывает только в одном экземпляре. Похоже, получилось долго и запутанно, сдаюсь — речь о квантовой телепортации. Есть две частицы с общим прошлым(образовавшиеся при некотором распаде), мы их разделяем, и получаем такую систему, где состояние частицы А, мгновенно влияет на частицу Б. Алисе нужно разорвать систему частиц, Получить эти две частицы А и Б и отправить Б Бобу. Если, по условию, Ева не может перехватить этот первый пинг, то больше она поделать вообще ничего не может, так как частица Б уникальна и находится у Боба. Возможно, эту идею можно и воплотить в математике…

kamilgarey

03.04.2015 10:05+3Для того что-бы Алисе узнать Боба, ей нужно спросить у того, кто знает Боба и кому Алиса доверяет.

С технической стороны это реализовано с помощью SSL сертификатов.

kozyabka

03.04.2015 12:57-1Согласитесь, это всего лишь нынешний костыль. Алиса пока никак не может знать, отвечает ей настоящий Грант или это все та же Ева. (Ставим свой прокси между браузером и серваком и читаем все ssl сообщения). Это вопрос времени, дальше будет интересней. И может найдется решение поставленной задачи (Алиса и черная комната с Евой и Бобом). Мой предидущий комментарий был призывом к новым, пусть, футуристическим идеям. Ведь, все развивается и что было фантазией год назад, сегодня уже реальность.

valplo

03.04.2015 15:04+2Если Алиса и Боб никогда не встречались и арбитра нет — то отличить Боба от Евы нельзя в принципе: у них равные возможности и равный доступ к информации. Get back into the box.

maximw

02.04.2015 22:43+12Про Диффи есть еще одна интересная история.

Процитирую самое «вкусное»:Во время дачи свидетельских показаний судья задал вопрос:

— На этом процессе мы многое слышали об асимметричной криптографии. Вы знакомы с ней?

— Да, знаком.

— Насколько хорошо вы знакомы с асимметричной криптографией? — задал судья уточняющий вопрос.

— Я её изобрёл, — ответил Диффи.

Punk_UnDeaD

04.04.2015 14:49На практике все оказалось несколько сложнее, так как существующие алгоритмы до сих пор требуют снятия шифров в той очередности, в которой они были применены.

M xor Ka xor Kb xor Ka xor Kb = M

для любого сообщения M, любых ключей Ka и Kb и любой последовательности применения операции xor

Патента не надо, идею дарю.

grich

Занимательный факт: ни один из представленных на второй картинке людей не является ни Диффи, не Хеллманом

kulinich

RSA стоят. (я для остальных)

ptsecurity Автор

Такие вещи лучше писать в личку, потому что фотографию мы уже поменяли, и остальные теперь не поймут, о чем вы вообще (а комент уже не удалить).

grich

Поймут-поймут, я для этого и прикрепил ссылку =) Фотография была без подписи, так что я подумал: «а может так и надо»?

На новой фотографии, кстати, теперь находятся, слева направо: Ральф Меркл, Хеллман и Диффи

merlin-vrn

Меркл кстати тоже тот ещё перец. Придумал всё то же самое, но без trapdoor functions, на одних симметричных шифрах. Правда, очень неэффективно (у злоумышленика затраты растут квадратично по сравнению с алисой и бобом; передать нужно 4G информации, если мы имеем ввиду 32-битный секрет), но всё-таки реализуемо.

А, и кстати придумал-то он всё это первым, это потом уже DH и RSA пришли.

grich

Ну да, но остальные, в общем-то, признают его роль. По крайней мере, Хеллман: «it is a public key distribution system, a concept developed by Merkle, and hence should be called 'Diffie–Hellman–Merkle key exchange'» wiki

maximw

О смене фотографии и вообще о любых правках, которые могут повлиять на актуальность уже написанных комментариев, лучше писать примечание (или update) в конце поста.