Разработчики браузера Google Chrome объявили план постепенного отказа в доверии и перевыдачи старых сертификатов Symantec SSL, отмены статуса EV, а также уменьшении срока действия будущих сертификатов до ?9 месяцев. Это результат расследования инцидентов с сертификатами, которые были выданы без разрешения владельцев, и действующих практик в компании.

Расследование Google продолжалось два месяца с января по март 2017 года. Чем дольше оно продолжалось, тем больше вопросов возникало к Symantec и вскрывалось нарушений в выдаче сертификатов. Ещё не стёрлась из памяти история 2015 года, когда Symantec самовольно выпустил сертификат на домены Google, Opera и ещё нескольких организаций.

Тогда Symantec объяснила свои действия следующим образом: «Небольшое количество тестовых сертификатов было некорректно выпущено для внутреннего пользования во время тестирования. Все из этих тестовых сертификатов и ключей были все время под нашим контролем и были незамедлительно отозваны, когда мы узнали о проблеме. Не было никакого воздействия на какие-либо домены и никакой опасности для сети Интернет». Сотрудники, нарушившие политики и допустившие данный инцидент, были уволены.

Однако проведённый аудит выявил 187 сертификатов на существующие домены, выданные без ведома владельцев, и 2458 сертификатов на несуществующие домены.

После того инцидента стало ясно, что у Symantec с безопасностью совсем плохо. Компания Google потребовала от неё выполнения ряда мер, в том числе поддержки всеми новыми сертификатами фреймворка Certificate Transparency, проведения дополнительного аудита, публикации отчёта по инциденту, привлечения независимых аудиторов.

Прошло чуть больше года с момента прошлого инцидента — и сейчас Google снова вернулась к провинившемуся центру сертификации Symantec на предмет проверки его соответствия правилам Root Certificate Policy в браузере Chrome.

С самого начала стало понятно, что дела в компании не сильно улучшились. В начале расследования рассматривался первоначальный набор из 127 сертификатов, но в свете вскрывшихся нарушений его расширили до 30 000 штук, выданных за несколько лет.

Результаты расследования Google сформулировала следующим образом: «У нас больше нет уверенности в правилах и практике выдачи сертификатов Symantec за последние несколько лет. Чтобы восстановить уверенность и безопасность наших пользователей, мы предлагаем следующие шаги:

- Сокращение признанного срока действия вновь выданных сертификатов Symantec до девяти месяцев или меньше, чтобы минимизировать какое-либо влияние на пользователей Google Chrome от любых дальнейших некорректных выдач, которые могут возникнуть.

- Постепенный отказ в доверии, охватывающий несколько выпусков Google Chrome, всем ранее выданным сертификатам Symantec, с требованием повторного подтверждения и замены.

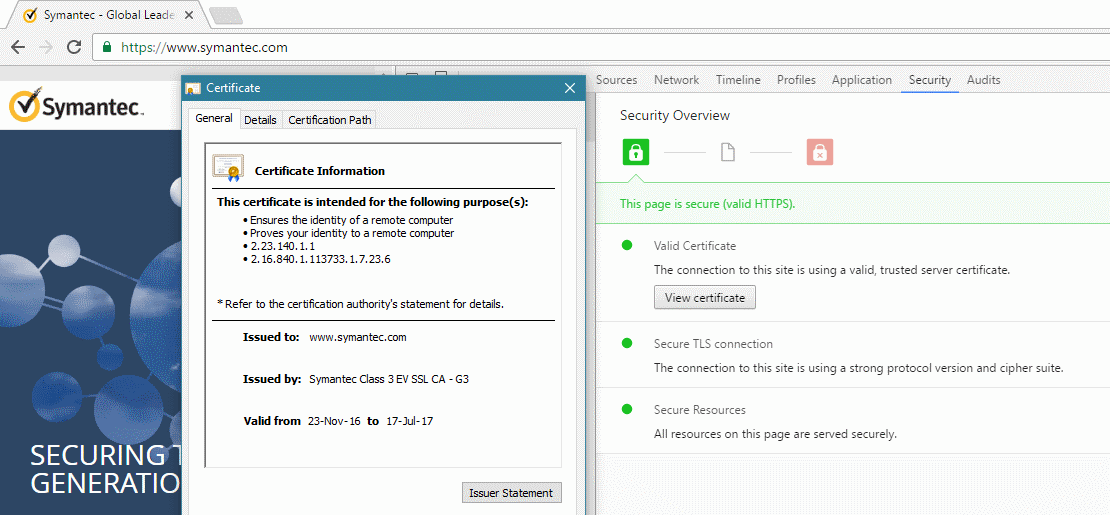

- Отказ в признании статуса EV (Extended Validation) для сертификатов, выданных Symantec, до тех пор, пока сообщество не будет уверено в правилах и практике Symantec, но не ранее чем через 1 год».

Постепенное сокращение признанного срока действия вновь выданных сертификатов Symantec предлагается реализовать следующим образом:

- Chrome 59 (Dev, Beta, Stable): 33 месяца (1023 дня)

- Chrome 60 (Dev, Beta, Stable): 27 месяцев (837 дней)

- Chrome 61 (Dev, Beta, Stable): 21 месяц (651 день)

- Chrome 62 (Dev, Beta, Stable): 15 месяцев (465 дней)

- Chrome 63 (Dev, Beta): 9 месяцев (279 дней)

- Chrome 63 (Stable): 15 месяцев (465 дней) — эта версия выходит на рождественских каникулах, когда во многих компаниях выходные

- Chrome 64 (Dev, Beta, Stable): 9 месяцев (279 дней)

По мнению Google, перечисленные меры «позволят гарантировать, что уровень гарантий сертификатов Symantec соответствует ожиданиям Google Chrome и экосистемы, и что риски от прошлых и возможных будущих нарушений сведены к минимуму, насколько это возможно».

Нужно понимать, что Symantec — один из крупнейших центров сертификации в интернете. Так, в январе 2015 года более 30% всех сертификатов в Сети были выданы именно этим центров. Правда, с тех пор произошли значительные изменения. Сейчас лидером является Comodo с 42,7%, а доля Symantec сократилась до 15,4%.

Ссылки:

Корневые сертификаты Symantec

Комментарии (21)

Loki3000

24.03.2017 14:53+1> центр бесплатной автоматической сертификации Let's Encrypt. Его доля среди сертификатов составляет 0,1%.

Странное дело. В свете последних обновлений, я ожидал у него увидеть вполне ощутимую долю…

ProRunner

24.03.2017 16:20Это наверное, очень старые данные. На октябрь прошлого года он стоял как минимум на 3 месте по количеству выданных сертификатов. На данный момент, он, возможно, является крупнейшим СА в мире.

We’re still a pretty small crew given that we’re now one of the largest CAs in the world (if not the largest)

Пост самой компании от 6 января

alizar

24.03.2017 16:49Это не старые, а официальные данные от W3Tech. В вашей первой ссылке на W3Tech они объясняют, почему в их собственных официальных данных доля Let's Encrypt занижена (сейчас добавлю это в статью), а сама Let's Encrypt ссылается на телеметрию браузеров.

ProRunner

24.03.2017 16:56По картинке из W3Tech можно считать, что стоящий на втором месте IdenTrust — и есть Let's Encrypt (они кросс-сертифицируют сертификаты LE). Доля сертификатов, выпущенных самой IdenTrust очень незначительна.

ProRunner

24.03.2017 17:05+1В реальности доля Let's Encrypt гораздо выше: более 3% по количеству сайтов

Теперь у вас в одном абзаце сравнивается теплое с мягким. 3 % от общего количества сайтов (в том числе сайтов без сертификатов) и 0,1% от общего количества выданных сертификатов (доля рынка).

imbasoft

24.03.2017 20:55+1На мой взгляд происходящее не совсем корректно. Google имеет зуб на Symantec за левый сертификат на себя, что и справедливо.Но Google предвзят, и это очевидно. Где гарантия того что он напроверял правильно?

Чтобы избежать конфликта интересов должна быть независимая организация устанавливающая требования и проверяющая удостоверяющие центры, возможно даже при ООН или IEEE или аналогичной организации, а производители браузеров должны будут ей подчинятся.

И именно ее результаты ее проверок должны иметь вес. Не исключаю что Symantec сильно накосячил, но подобный подход создает не хороший прецедент. Когда одна компания с высокой долей рынка начинает оказывать давление на другую.

Regis

26.03.2017 03:13+2А Comodo гугл проверял? А собирается? А не окажется ли, что там еще хуже ситуация?

igurylev

26.03.2017 12:32Полгода назад StartSSL, теперь Symantec.

Возникает закономерный вопрос — а каков вообще смысл в платных сертификатах, если производитель браузера может забанить любой центр сертификации и ему (гуглу) за это ничего не будет.?

websurfer

27.03.2017 10:43+1А как технически происходит создание нового сертификата в компании, подобной Симантек?

kinvlad

27.03.2017 20:04Создаётся ощущение, что идет передел рынка SSL, а let's encrypt — карманная контора гугла. Все переведут свои сайты на https и в один день окажется, что бесплатные сертификаты не предоставляются больше.

MikailBag

27.03.2017 20:35Вообще говоря, кто мешает откатиться на HTTP или купить новый сертификат?

kinvlad

27.03.2017 21:32+1Ничто не мешает. Но, так как гугл еще давно заявил, что https это +1 к ранжированию, все ринулись переходить на https, и откатиться на http захотят единицы, так как в данном случе будет проще оплатить 50-100 баксов в год за сертификат, чем опять ждать переклеивания и пертурбации в ранжировании. Да и http/2 опять же (браузеры требуют серты для него).

MikailBag

28.03.2017 18:29-1Я имею в виду следующее.

kinvlad боится, что смерть letsencrypt что-то сломает.

Но по сути бояться нечего. Те кто как-то жил до LE на HTTP смогут спокойно на него откатиться.

И не торопясь понять что делать дальше.

shifttstas

27.03.2017 22:45Вы похоже не веро понимаете на чем зарабатывает гугл.

kinvlad

28.03.2017 16:04Денег много не бывает! Гугл не был бы гуглом, если бы основной его целью не были бы деньги. Это раз, а второе — я же написал «создается ощущение», что не является утверждением.

dmitry_ch

Похоже, до всех начинает доходить, что дополнительная «безопасность», столь разрекламированная как основное преимущество EV-сертификатов, совсем никак не связана с цветом адресной строки. Что, по сути, достаточно одному CA оказаться недобросовестным (или просто недостаточно въедливым при проверке), и вся расширенная проверка становится лишь поводом взять больше денег — но не дать ничего взамен.

Дано сказать, сама идея, что я плачу больше денег, а мне за это дают серт, который помечен, что его хозяина проверяли прямо очень хорошо, выглядит глупо. Просто потому, что CA получает деньги от заказывающего домен (а порой, кто не только финансово, но инструментами закона может навредить CA), а не от посетителя сайта, который увидел зеленую адресную строку.

Что дальше-то? Честными сделаются, что ли?