*В целях конфиденциальности все личные данные скрыты

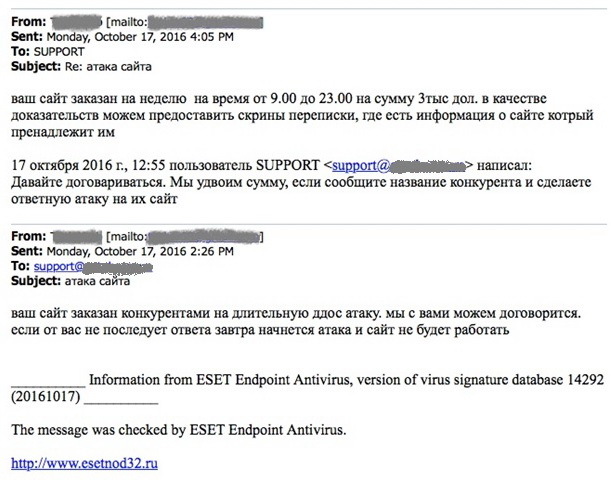

Эта эпичная история началась с письма, в котором администрация сайта извещалась о том, что конкуренты заказали на них DDos-атаку.

Администрация, естественно, пыталась договорится с хакерами чтобы выяснить — кто “заказал” атаку? Ответа на письмо не последовало, т.е. договорится с хакерами не удалось. Эта переписка происходила 17 октября 2016 в конце рабочего дня – первое письмо об атаке пришло около 16:00.

На следующий день начались атаки, вначале это была атака по сценарию UDP флуд, для разминки так сказать. После того как эта атака была отбита, последовала вторая волна атак по сценарию HTTP флуд. Но все атаки были отбиты самим провайдером.

Маленький штрих: вишенка на торте!

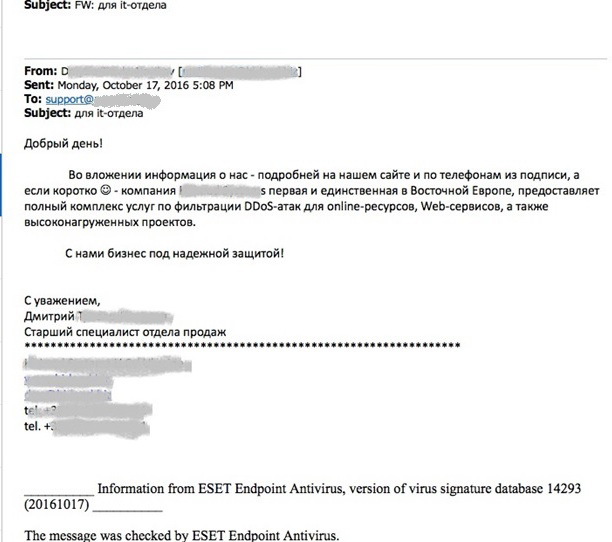

Но вот еще что интересно, 17 октября, за день до атаки, через час после первого письма о готовящейся атаке (в 17:08), “случайно” пришло письмо с предложением о защите от DDoS:)

А слоган какой, забыли смайлик добавить!

Как говорится «Совпадение? – не думаю!». Навряд ли хакеры и «спецы по безопасности» – одна и таже компания, так как не просто совмещать сразу 2 роли — и «взломщика» и «специалиста по безопасности», продающего решение от DDos-атак. Но тот, кто послал письмо, скорее всего, знал о готовящейся атаке от самих же хакеров и решил еще и заработать на уязвимом положении жертвы будущей атаки (точно это неизвестно, поэтому скрыты все контакты «специалиста по безопасности»). С другой стороны, вполне может быть что «хакеры» решили заработать не отрабатывая заказанную атаку.

В случае с сайтом этого клиента целью атаки был недельный (!) перерыв в доступе к сайту – чтобы вышибить сайт из поискового индекса. На восстановление прежних, до атаки, позиций сайта в поисковиках у администраторов сайта ушло бы до 1 месяца или больше, что для клиента равносильно катастрофе.

Все атаки были отбиты, но администрация e-commerce платформы приобрела у провайдера в датацентре самую продвинутую защиту от DDos, и, очевидно, не жалеет об этом.

Мораль сей басни такова, что лучше не тратить деньги и время на атаки конкурентов, а гораздо выгоднее вложить эти средства в развитие/продвижение собственного сайта/сервиса.

Комментарии (4)

bavial

25.04.2017 15:42+4Ну положил он на неделю своего конкурента, заплатил 3К $… Да, конкурент не работал, всего неделю, но не работал. После чего снова начнет функционировать. Часть клиентов может отпадет, но если магазин хороший, и есть постоянная аудитория, с которой правильно взаимодействуют по всем каналам, то все восстановится быстро. Так-же такую атаку можно использовать для пиара в свою пользу — как минимум дать понять что «нас ложат, потому что мы классные и кому-то мешаем», а это все таки не плохой показатель.

Но вот ответочку слать и быть готовым вывалить в два раза больше — это личные амбиции, лишняя и не рациональная трата ресурсов, которые можно перенаправить на скидки и бонусы клиентам, или на развитие самого функционала сайта, увеличение юзабилити и т.д.

В общем в таких ситуациях надо в первую очередь не опускаться на тот-же уровень конкурента, а во вторых использовать это во благо себе!

Всем добра!

it_manager

25.04.2017 16:20До боли знакомый сценарий :-) Тоже были в похожей ситуации. Но фактических, 100 процентных доказательств нет, есть только косвенные, поэтому не обратились в «органы». Только у нас последовательность была другая, сначала предложение о защите инфраструктуры и сайтов — потом атака.

saw_tooth

25.04.2017 19:23Вспомнил знакомого, который работал на СТО в провинции, который по утрам ходил на близ лежащий мост рассыпать гвозди.

dmitry_dvm

Многоходовочка от провайдера в датацентре