Инструкция внутри.

Перед настройкой служб и соединений на сервере и клиентских машин необходимо установить на них КриптоПро CSP и КриптоПро IPSec!

Настраиваем VPN сервер на Windows Server 2012 R2

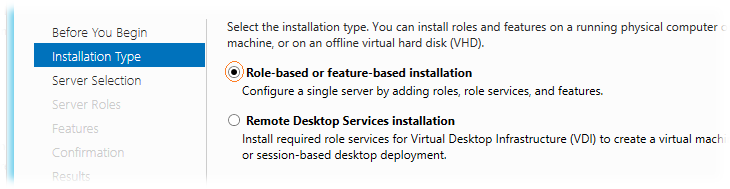

Открываем оснастку Server Manager и через мастер добавления ролей выбираем тип установки на основе ролей — Role-based or feature-based installation.

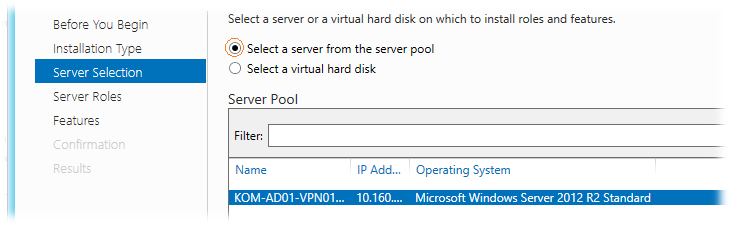

Далее выбираем сервер из пула серверов.

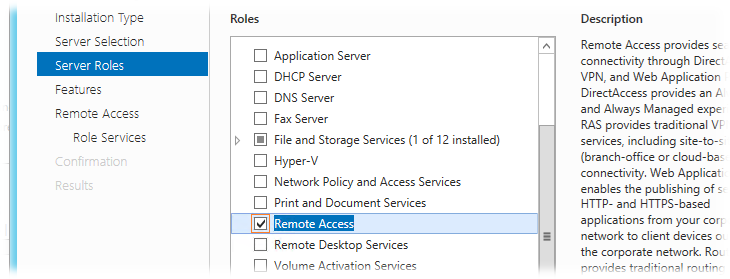

На шаге выбора ролей выбираем роль Remote Access.

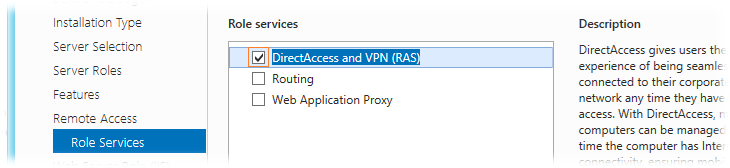

Шаг Features пропускаем без внесения изменений. На шаге выбора служб включаемой роли выберем службу DirectAccess and VPN (RAS).

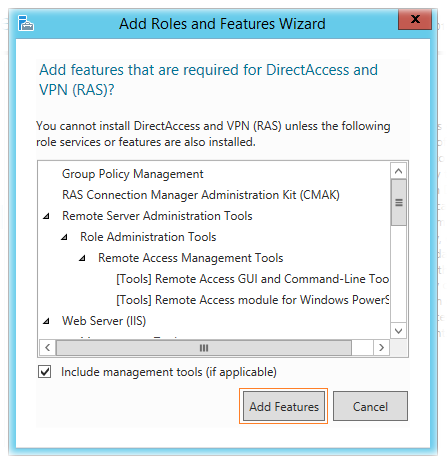

После выбора службы откроется окно добавления дополнительных компонент связанных с выбранной службой. Согласимся с их установкой нажав Add Features.

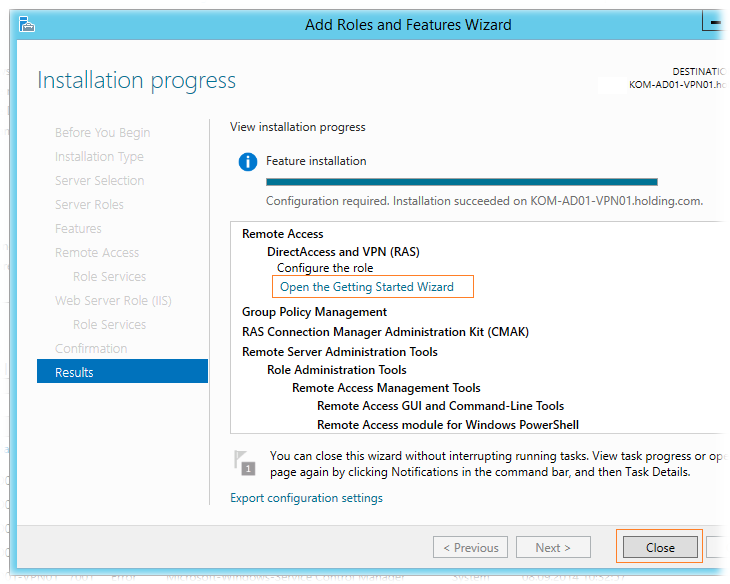

Роль Web Server Role (IIS) будет при этом добавлена в мастер добавления ролей. Соответствующий появившийся шаг мастера Web Server Role (IIS) и зависимые опции Role Services пропускаем с предложенными по умолчанию настройками и запускаем процесс установки, по окончании которого будет доступна ссылка на мастер первоначальной настройки служб Remote Access – Open the Getting Started Wizard.

Мастер настройки RAS можно вызвать щёлкнув по соответствующей ссылке здесь, либо позже из оснастки Server Manager:

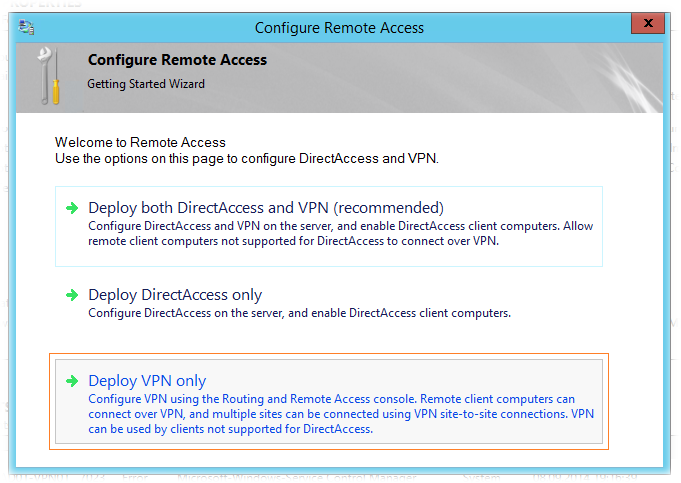

Так как настройка DirectAccess в контексте нашей задачи не нужна, в окне мастера выбираем вариант только VPN – Deploy VPN only.

Настройка службы Routing and Remote Access

Из Панели управления открываем оснастку Administrative Tools \ Routing and Remote Access, выбираем имя сервера и открываем контекстное меню. Выбираем пункт Configure and Enable Routing and Remote Access.

Так как нам нужен только VPN выбираем.

Выбираем VPN.

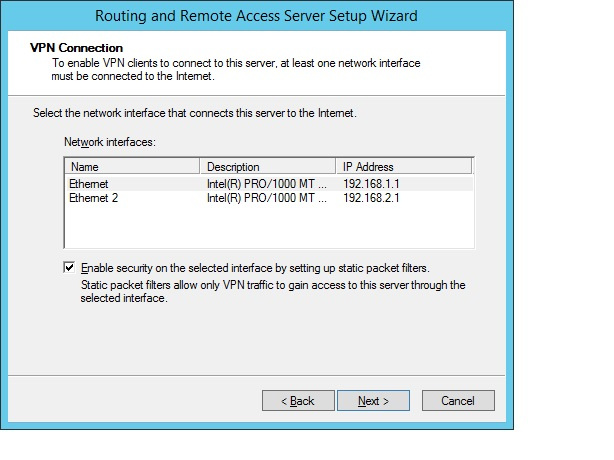

Дальше указываем внешний интерфейс, имеющий выход в Интернет, к которому будут подключаться удаленные клиенты.

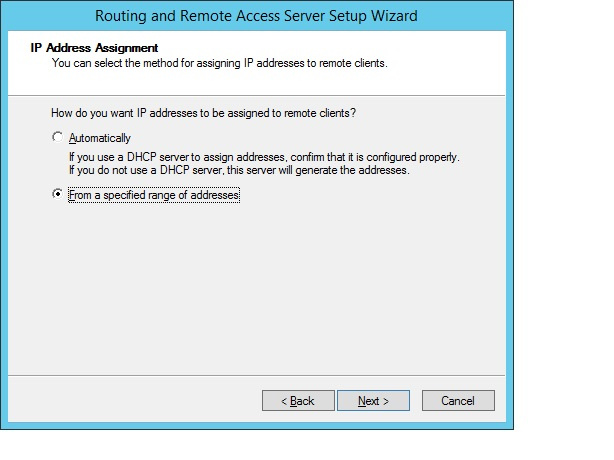

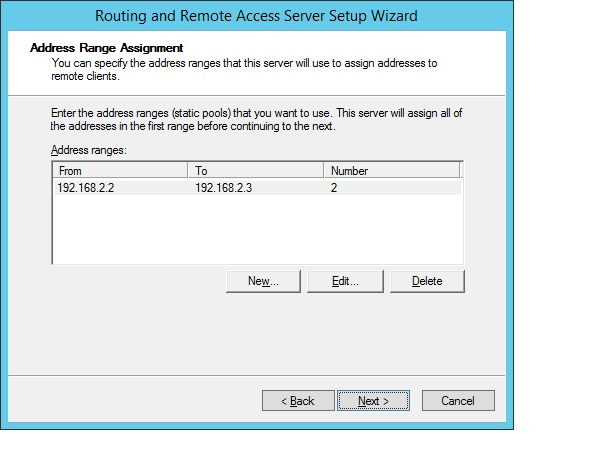

Настраиваем диапазон адресов для клиентов.

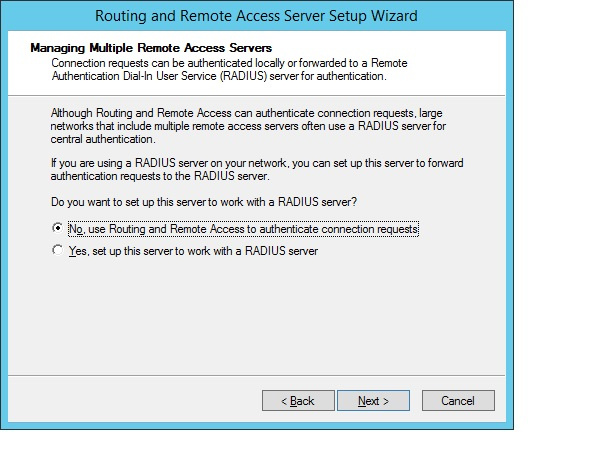

Укажем что не используем RADIUS сервер.

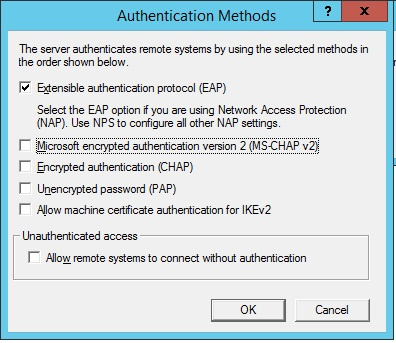

Соглашаемся с запуском службы. После запуска необходимо настроить методы аутентификации пользователей.

Выпускаем ГОСТовые сертификаты в КриптоПро УЦ 2.0 для VPN.

Для того чтобы IPSec у нас работал нам нужно:

- Корневой сертификат УЦ

- Серверный сертификат

- Клиентский сертификат

И так, создадим два шаблона IPSec client IPSec server в Диспетчере УЦ.

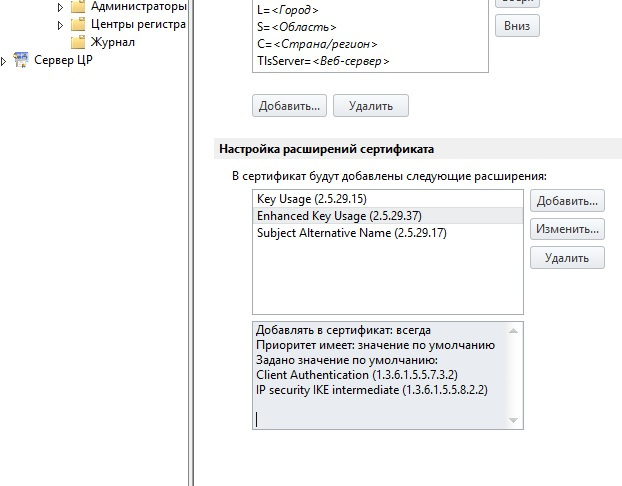

В настройка шаблона IPSec client добавим параметр Client Authentication (1.3.6.1.5.5.7.3.2). IP security IKE intermediate (1.3.6.1.5.5.8.2.2).

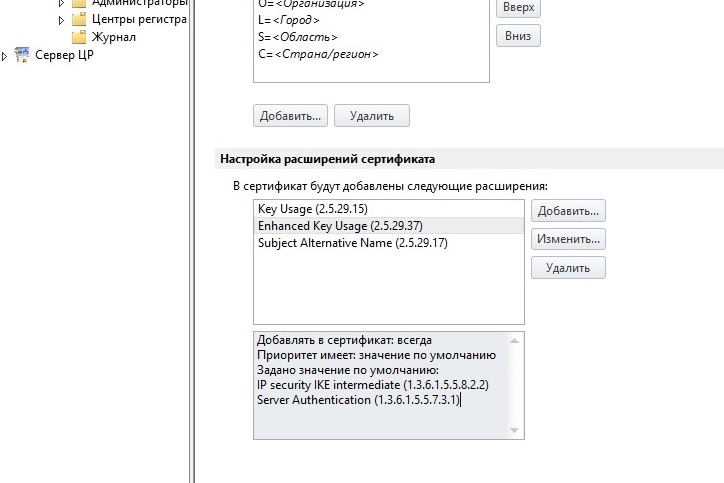

Шаблон IPSec server такой же но с параметром Server Authentication (1.3.6.1.5.5.7.3.1).

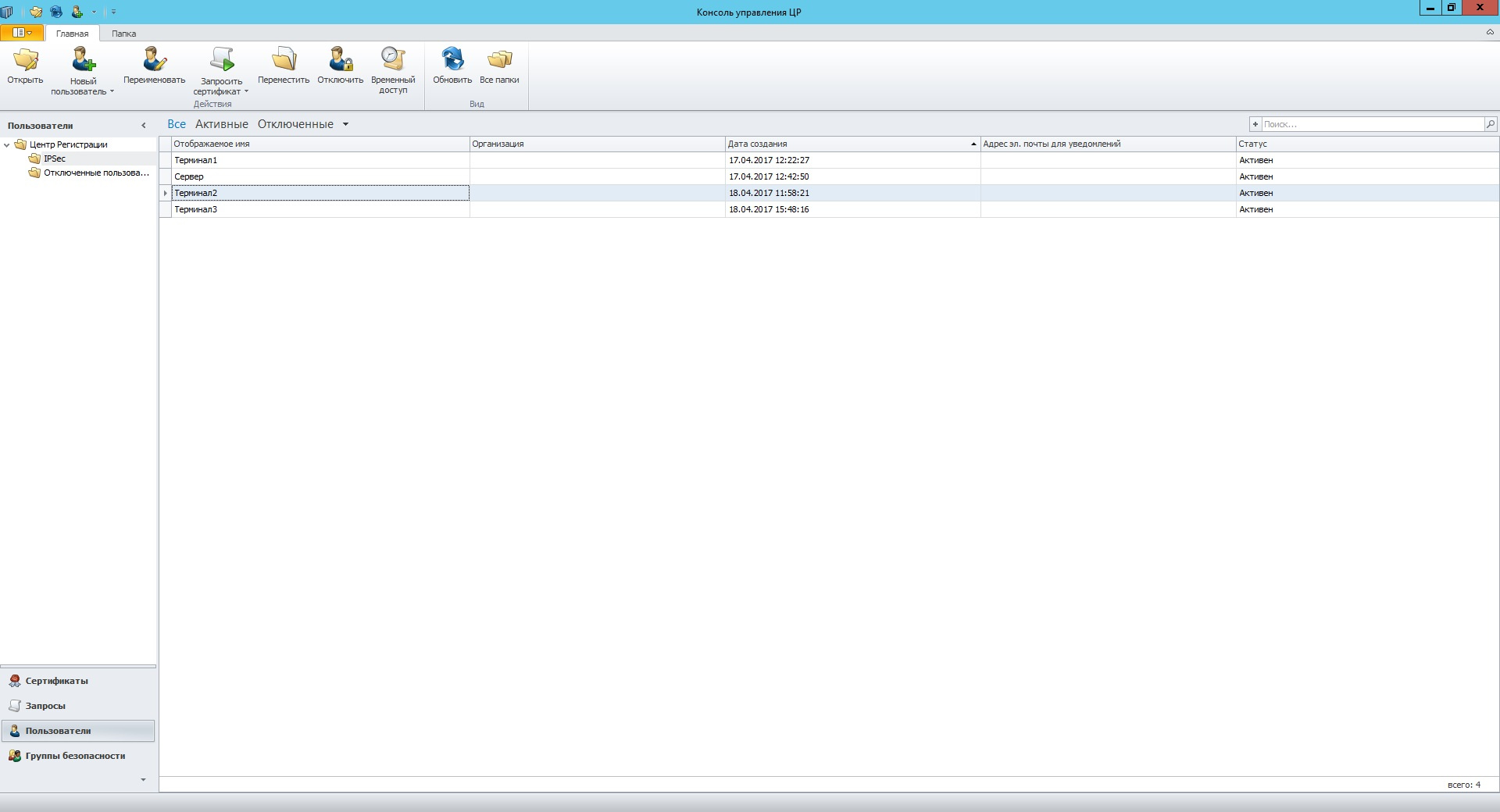

После проделанной работы в Консоли управления ЦР создаем пользователей для запроса и формирования сертификата.

Далее запрашиваем сертификат для созданных пользователей. При запросе необходимо указать шаблон который мы создавали.

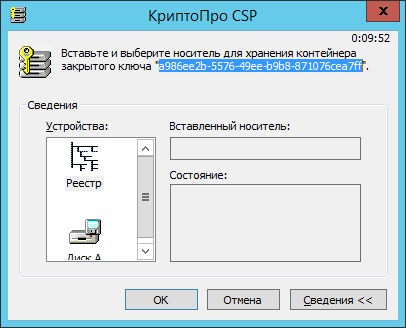

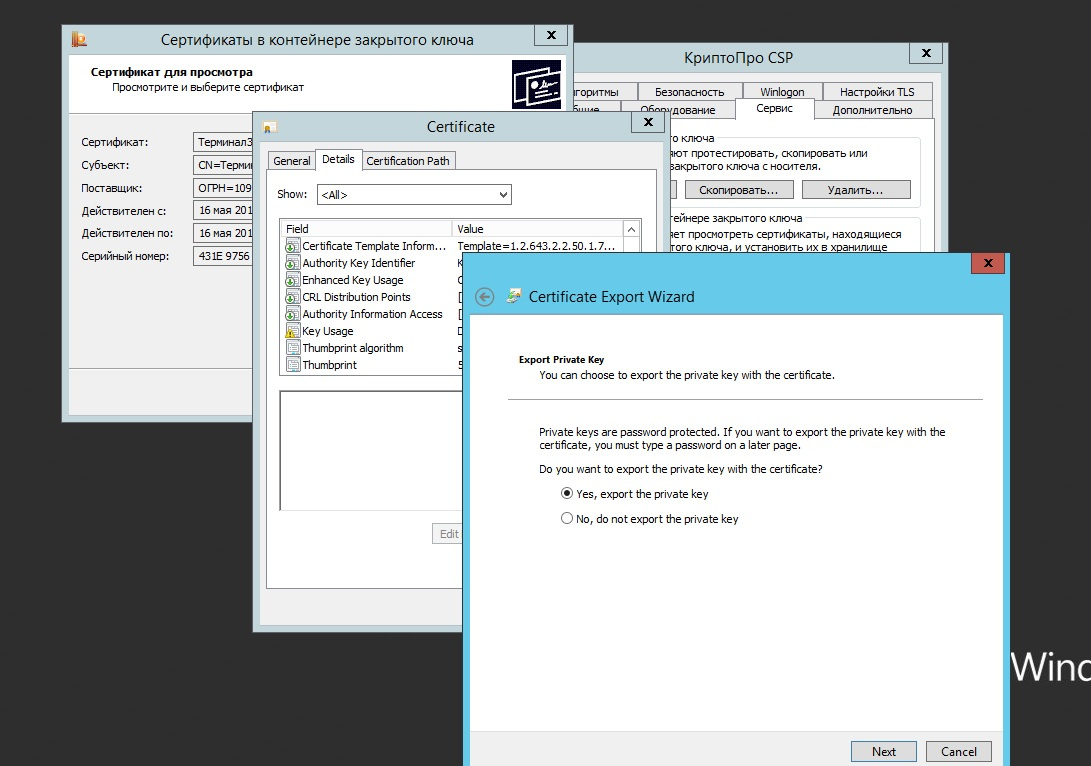

Выберем место хранения (контейнер) для закрытого ключа.

После нервного дерганья мышкой (это необходимо для СПЧ) задаем пароль для контейнера.

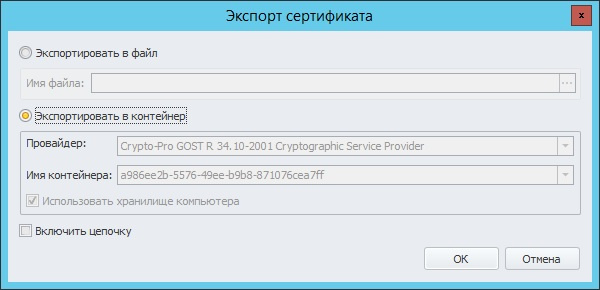

Теперь нам необходимо экспортировать сертификат в закрытый контейнер.

После копирования сертификата необходимо скопировать весь контейнер в файл для переноса на АРМ удаленного клиента. Экспортируем с помощью КриптоПро CSP в формате pfx.

По такому же алгоритму создаем сертификат для сервера только по другому шаблону и устанавливаем их с помощью оснастки Сертификаты КриптоПро CSP. Не забываем про корневой сертификат который должен быть в Доверенных корневых центры сертификации.

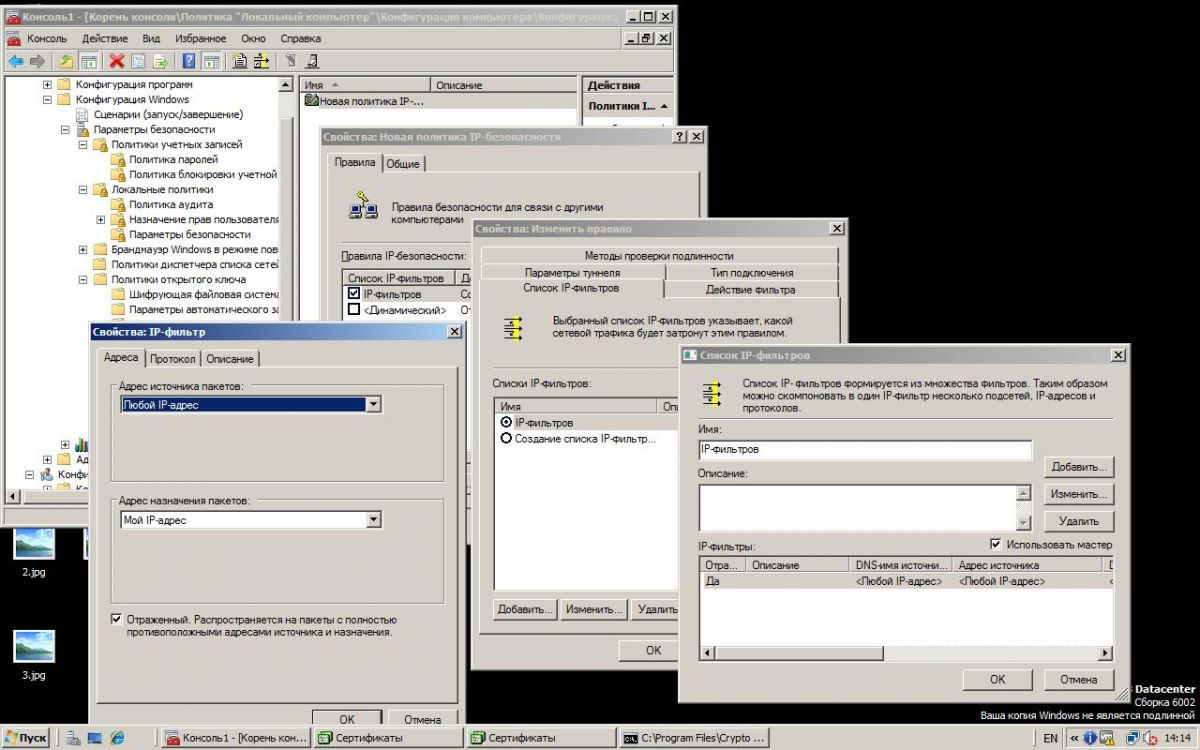

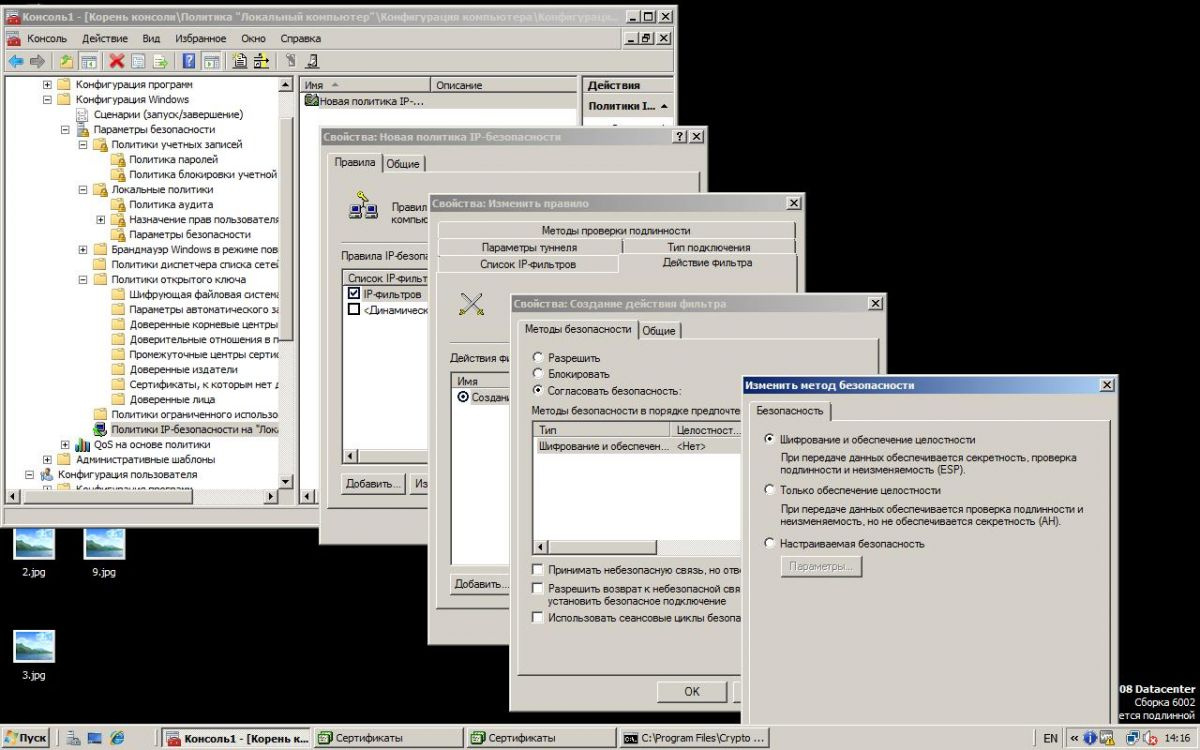

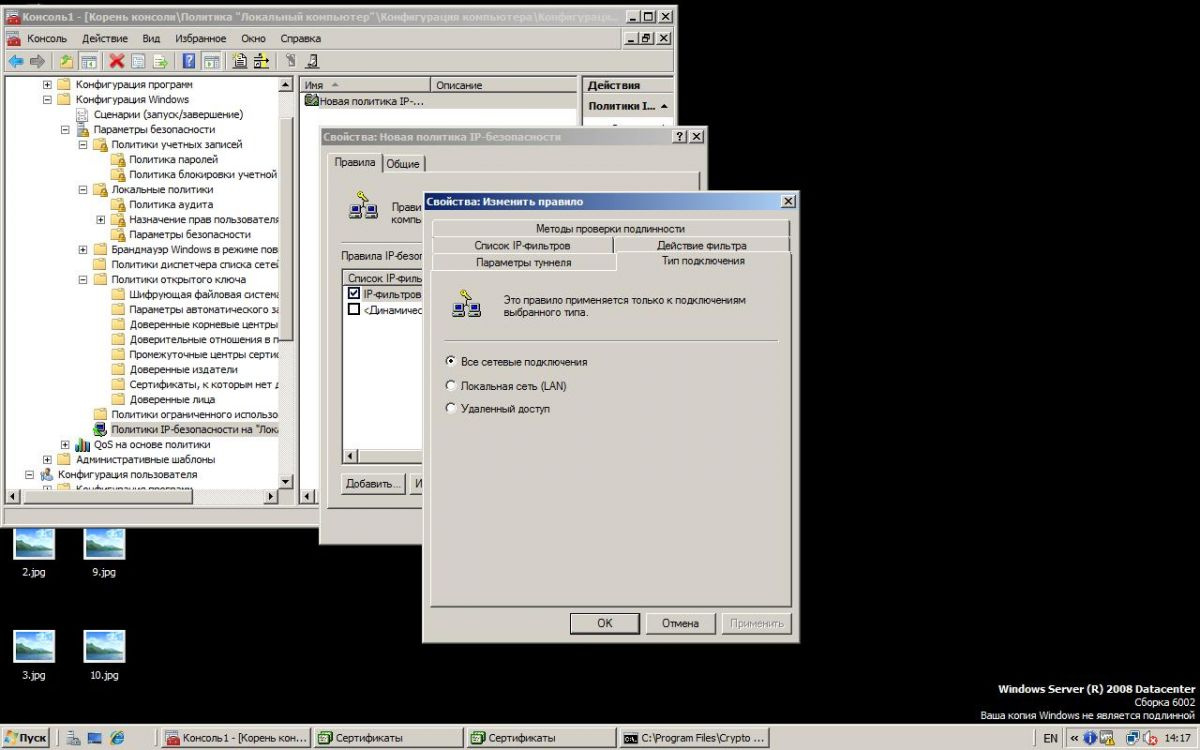

Настройка политики IP-безопасности на сервере

Шаг раз.

Шаг два.

Шаг три.

На вкладке «Методы проверки подлинности» добавляем Корневой сертификат.

По такому же алгоритму настраиваем политику IP-безопасности на каждой удаленном АРМ.

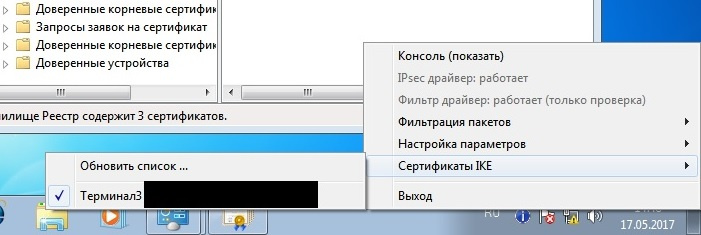

Корректность установки сертификата и проверка работоспособности IPSec, а так же логирование ошибок можно проверить с помощью утилиты КриптоПро IPSec cp_ipsec_info.exe. После нажатия меню Обновить список, Вы увидите список установленных сертификатов. На против установленного сертификата должна стоять галочка для подтверждений что все хорошо с ним.

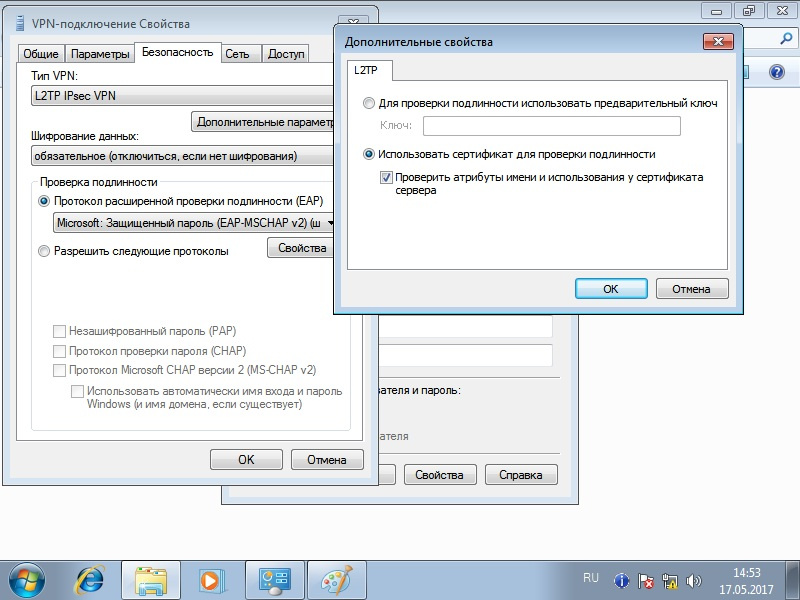

Настройка подключения VPN к серверу

Подключение настраивается стандартно но с небольшими изменениями.

Вроде рассказал все нюансы, если есть замечания или предложения выслушаю с радостью!

Комментарии (10)

ksg222

17.05.2017 10:18+1Добрый день! В итоге не совсем понятно, какое шифрование используется в вашем решении. В заголовке указано, что гостовое. Но в настройках я увидел только установку сертификатов на базе госта для аутентификации. Как задаётся гостовый алгоритм шифрования непосредственно для IPSec соединения?

kid565

17.05.2017 10:51+1Добрый день! Так как мы установили ПО КриптоПро IPsec, в состав которого входит библиотеки КриптоПро IKE, ESP, AH, используя в качестве СКЗИ КриптоПро CSP, оно обеспечивает защиту пакетов в канале на базе ГОСТ 28147-89, включая шифрование и имитозащиту. Аутентификация участников осуществляется на ключах подписи, в соответствии с ГОСТ.

astalv

17.05.2017 12:16+1Я не мега специалист по этой области, НО, мне помнится что для соответствия законам требуется чтобы решение имело сертификат СКЗИ от ФСБ. И насколько я понимаю у такого решения его не будет так как вы сами устанавливаете крипто драйвера на VPN шлюз.

Поправьте пожалуйста, кто в вопросе разбирается.

kid565

17.05.2017 12:33Сертификат есть -https://www.cryptopro.ru/sites/default/files/docs/certificates/ipsec_1.0_isp3_sf_124_2896_till_2018_03_01.jpg.

AlexeevEugene

а вроде ГОСТ не обязательно совсем. Но MS ipsec это конечно лютая дичь)

kid565

Согласен но, соответствовать нужно ))))