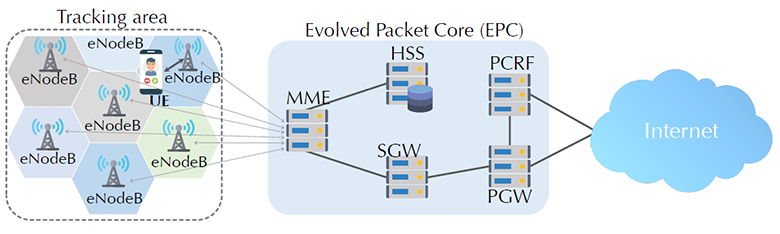

Сетевая архитектура LTE

На прошедшей конференции по безопасности сетей и распределённых систем в Сан-Диего NDSS 2018 было немало интересного, но самое большое внимание привлёк доклад американских исследователей из Университета Айовы и Университета Пердью по уязвимостям в сетях связи четвёртого поколения (4G): LTEInspector: A Systematic Approach for Adversarial Testing of 4G LTE (pdf). Такое внимание объяснимо, учитывая широкую распространённость сетей 4G LTE.

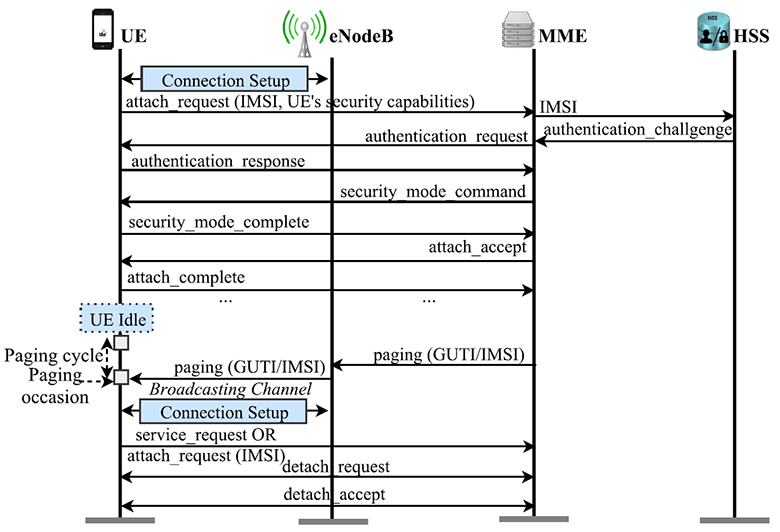

Исследователи сосредоточились на анализе трёх критических процедур, которые используются в протоколе:

- Attach — процедура, которая связывает абонентское устройство с сетью (например, при включении телефона).

- Detach — осуществляется при выключении устройства или отключении сети (например из-за плохого качества сигнала или если телефон не может пройти проверку подлинности в сети).

- Paging — этот протокол является частью установки вызова, чтобы форсировать на устройстве повторный приём системной информации, а также сообщений экстренного характера.

Процедуры attach, paging и detach

Данные процедуры критически важны для надёжного функционирования остальных. Например, без корректного выполнения процедуры Attach не работает вся последующая цепочка безопасности и возникают серьёзные последствия вроде атак MiTM.

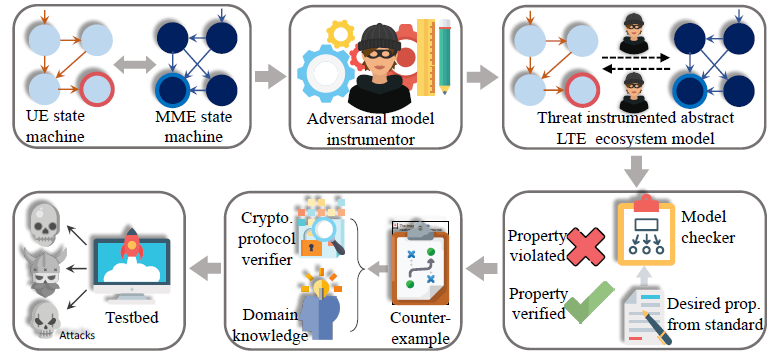

Для тестирования сетей LTE исследователи создали инструмент под названием LTEInspector, который запустили в релевантной модели (код на GitHub).

Архитектура LTEInspector

Уязвимости найдены в модели упрощённой экосистемы LTE после проверки 14 свойств протокола, согласно стандартам. Хотя модель абстрактная и упрощённая, но исследователи проверили, что большинство новых атак (8 из 10) реализуемы на практике с SIM-картами американских операторов связи. Такие атаки обойдутся относительно недорого (стоимость оборудования от $1300 до $3900), если пренебречь юридическими последствиями. В большинстве случаев подобное тестирование в реальных условиях станет нарушением законодательства.

Модель упрощённой экосистемы LTE

По итогам тестирования с помощью LTEInspector удалось обнаружить новые уязвимости, которые можно использовать для проведения 10 новых атак. Особняком среди них стоит атака с передачей аутентификации (authentication relay attack), которая позволяет злоумышленнику подключиться к основным сетям, выдав свой терминал за устройство жертвы. Таким способом можно подменить координаты регистрации устройства в сети — например, это можно использовать для создания «фальшивого алиби» или, наоборот, сфабриковать улики при расследовании уголовного преступления. Если телефон жертвы в момент преступления находился в районе места преступления, то эта информация станет известна следственным органам — и невиновный человек может попасть под подозрение.

Другие варианты использования обнаруженных уязвимостей — получение примерной информации о реальном местонахождении пользователя, атаки типа «отказ в обслуживании» (DoS), внедрение в paging-канал оператора. В последнем случае можно не только заблокировать получение жертвой звонков или SMS, но и передать ему сфабрикованное «экстренное» сообщение по служебным каналам сотовой связи.

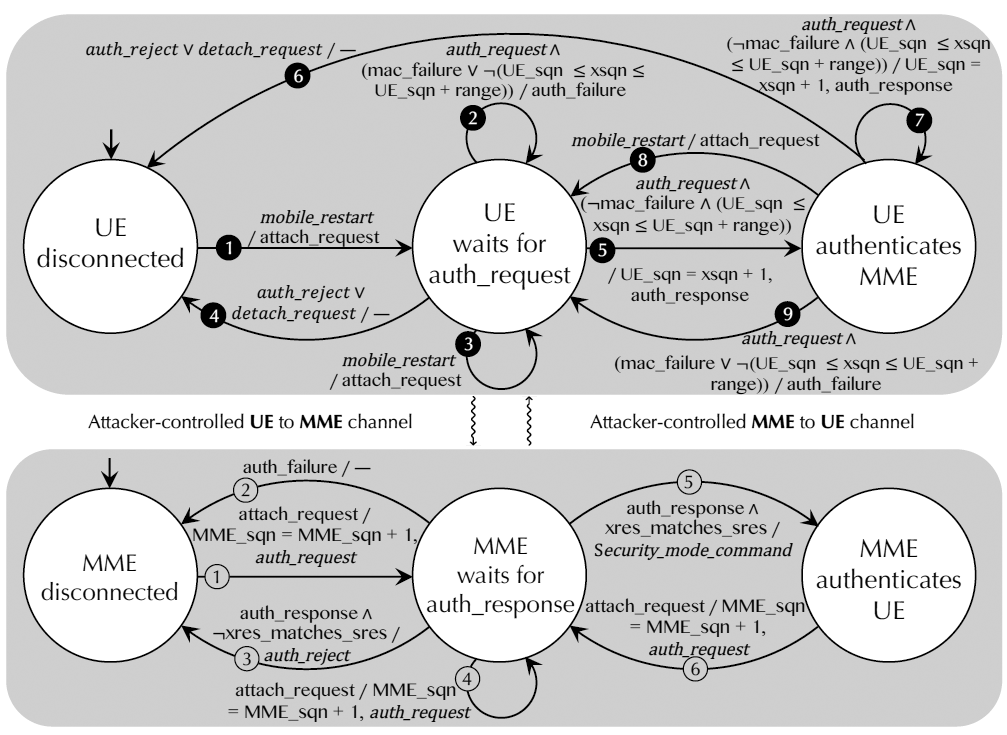

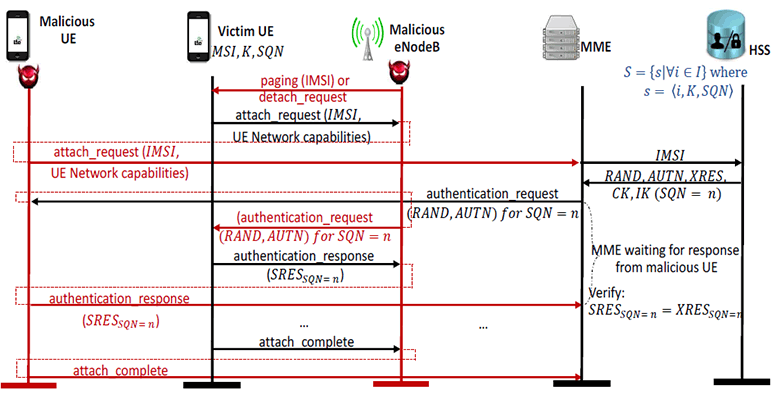

Например, атака с передачей аутентификации относится к классу атак против процедуры attach (атака A-4 в таблице внизу). Здесь злоумышленник должен установить промежуточный узел сотовой связи (eNodeB) и знать IMSI устройства жертвы. Для корректной работы фальшивого узла сотовой связи нужно предварительно подключиться к сети оператора с его SIM-картой и узнать параметры, которые оператор передаёт в сообщениях

system_info_block. Для перехвата и прослушки входящих и исходящих сообщений LTE используется сниффер и программа QXDM (Qualcomm Extensible Diagnostic-Monitor). Перехватываются следующие параметры конфигурации из сообщений system_info_block оператора: band, dl_earfcn, mcc, mnc, p0_nominal_pucch, p0_nominal_pusch, q_rx_lev_min, q_hyst, DRX cycle.Номер IMSI абонентского устройства злоумышленник может узнать, когда оно подключиться к его узлу eNodeB. Тогда на устройство отправляется запрос

identity_request — и приходит ответ identity_response.

Атака с передачей аутентификации

Это самая «дорогая» атака, потому что для её валидации требуется установка сразу трёх устройств USRP стоимостью около $1300 каждое. Это необходимо, чтобы поднять собственную фиктивную сеть, аналогичную настоящей сети оператора, и осуществлять валидацию в ней, не нарушая закон.

USRP — периферийная аппаратная платформа для программно-определяемой радиосистемы (SDR). В полевых испытаниях исследователи использовали плату USRP B210 ($1315) с программой srsUE, которая входит в состав srsLTE (исходный код открыт в репозитории на GitHub).

В таблице перечислены все новые атаки, обнаруженные в ходе исследования. Семь из них полностью подтверждены на практике, одна частично (P-4), а две не подтверждены (P-3 и P-5). Стоимость валидации атаки варьируется от $1300 до $3900, в зависимости от количества необходимых плат USRP. Фактически, это максимальная стоимость оборудования для атаки, если не считать стоимости оконечного устройства (UE). В реальности USRP можно найти дешевле, а в некоторых случаях для реальной атаки не нужно столько USRP, как для её валидации.

| ID | Название атаки | Условия | Стандарт/субъект | Следствия |

|---|---|---|---|---|

| A-1 | Ошибка синхронизации аутентификации | Известный IMSI, вредоносное UE | 3GPP | Отказ в подключении, отказ в сервисе |

| A-2 | Отслеживаемость | Валидная команда security_mode, вредоносный eNodeB | Сети операторов, мобильные устройства | Примерная информация о местоположении |

| A-3 | Отключение через auth_reject | вредоносный eNodeB | 3GPP | Отказ во всех сотовых сервисах |

| A-4 | Передача аутентификации | Известный IMSI, вредоносный eNodeB | 3GPP, сети операторов | Чтение входящих/исходящих сообщений жертвы, скрытное отключение всех или определённых сервисов, подмена истории местоположений |

| P-1 | Захват канала paging | Известный IMSI, вредоносный eNodeB | 3GPP | Скрытное отключение входящих сервисов |

| P-2 | Незаметный сброс | Известный IMSI, вредоносный eNodeB | 3GPP | Незаметное для жертвы отключение от сети |

| P-3 | Паника | Вредоносный eNodeB | 3GPP | Массовая рассылка экстренных предупреждений об угрозе жизни: например, искусственный хаос в случае террористической деятельности |

| P-4 | Истощение энергии | Известный IMSI, GUTI, вредоносный eNodeB | 3GPP | Истощение батареи |

| P-5 | Связываемость | Известный IMSI или старый псевдо-IMSI | 3GPP, расширенный 5G AKA | Примерная информация о местоположении |

| D-1 | Отключение/понижение | Вредоносный eNodeB, известный IMSI (для таргетированной версии) | 3GPP | Отказ в сервисе, понижение до 2G/3G |

Отметим что атаки типа «Паника» действительно способны вызвать хаос у населения. В январе 2018 года Агентство по чрезвычайным ситуациям Гавайских островов по ошибке разослало экстренное сообщение о приближении баллистической ракеты, испугав местных жителей, которые массово направились в бомбоубежища.

Авторы исследования скептически относятся к возможности закрыть выявленные уязвимости в существующих протоколах. По их словам, если ретроспективно добавлять меры безопасности в действующие протоколы, не нарушая обратной совместимости, то это часто приводит к ненадёжным решениям типа «заплаток». Поэтому перед применением протоколов связи важно сначала их тщательно тестировать.

Комментарии (7)

Skyroger2

19.03.2018 20:05Чтобы осуществить все эти атаки, нужно физически подключить фальшивую eNodeB к транспортной сети оператора. Как, чёрт побери, они это делают? Оборудование стоит в контролируемых помещениях, незадействованные порты выключены.

bravo-ej

20.03.2018 09:15+1Есть не мало точек, где есть достаточно свободный доступ к сети оператора. Это может быть халатность на региональных узлах, где всё проще устроено, это может быть тот же ммтс-9, где дежурные инженеры на этаже не всегда бдительны и всё такое… или социалочка тут хорошо подойдёт. Конечно не достаточно просто получить физический доступ. Нужно ещё много чего знать про инфраструктуру и как в неё запилиться, но в общем и целом конкретно доступ не большая проблема получить.

Я не к тому, что всё это легко делается и что ничего безопасного и надежного нет… я к тому, что надежные помещения и выключенным порты — это не точно)

achekalin

А как протокол связи поможет уберечься от массовой рассылки СМС с сообщением «Это МЧС, это не учения, началась война, немедленно возьмите ваши документы, и следуйте в убежища»? Даже с левого обратного номера.

Я бы лично повелся, потому что придираться к неверно оформленным заголовкам можно до посинения, но в такой ситуации, наверное, лучше будет перебдеть, и иметь хоть какой-то шанс, чем взяться выяснять, и провозиться все время подлёта ракеты.

Потому что протокол — это про правильность оформления запроса и получения в ответ верного статуса. Но ничто в техническом протоколе не решает задачу защиты от обмана, или abuse вполне нормально построенной системы по ошибке или по злому умыслу.

ToshiruWang

Зачем СМС? «Племянник сестры маминой подруги работает на АЭС и у них был выброс, власти скрывают, пресса замалчивает. Пейте водку, красное вино и йод.» в соцсетях. Это бесплатно (пара вбросов с левых аккаунтов, нужно только зарегать и внедриться в друзья некоторому количеству), а дальше сами распространят. Прецеденты были. Причём маркеров в сообщении с избытком, но впечатлительные курицы начинают в ужасе бегать кругами, даже не думая о создаваемом лично ими хаосе.

achekalin

Но пост-то про сотовую связь, а не про соцсети.

А что технология (СМС) уже не bleeding edge, не значит, что ее не используют?

ToshiruWang

Вы предлагаете дорогой и сложный (как альтернативу очень дорогому и очень сложному) вариант того, что существует практически бесплатно.

achekalin

Вы говорите так, будто атака может быть по одному вектору. А я уточняю, что говорим мы тут про вектор другой, и «векторов много не бывает», защищаться надо от всего.