Пандемия в очередной раз продемонстрировала, что индустрия кибербезопасности — это не застывший в тиши дата-центров поединок «хороших» и «плохих». Отрасль меняется вместе с реальным миром и реагирует на происходящие в нём события. Мы изучили наиболее значимые тенденции киберугроз 2020 года, чтобы понять, чего ожидать от новой реальности. В этом посте — самые интересные цифры и факты из нашего исследования.

Давая прогнозы на 2020 год, мы не могли предвидеть, как обрушившая мировую экономику новая реальность повлияет на нашу жизнь. Однако сейчас мы можем подвести итоги первого полугодия и показать, как изменился ландшафт киберугроз за это время.

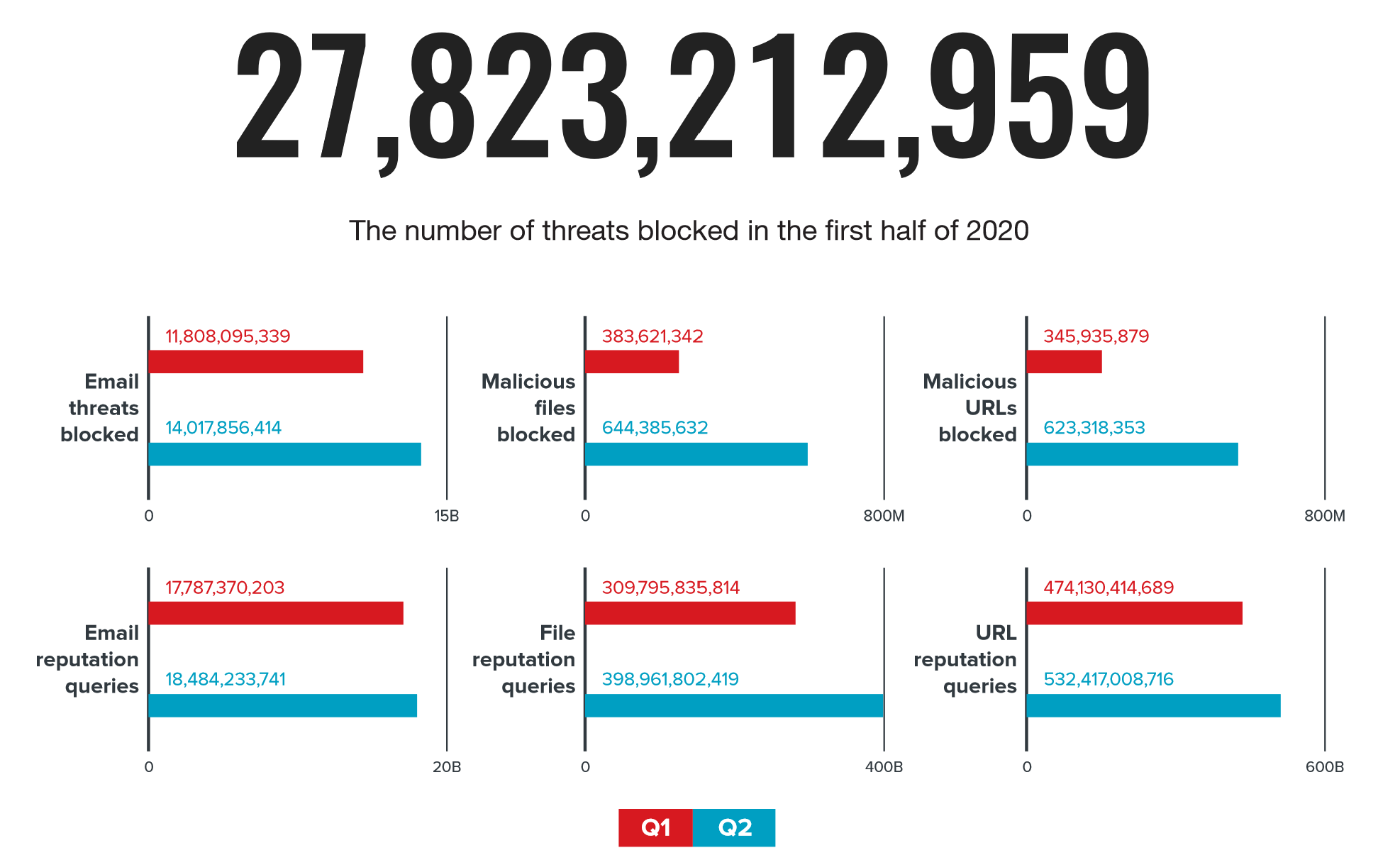

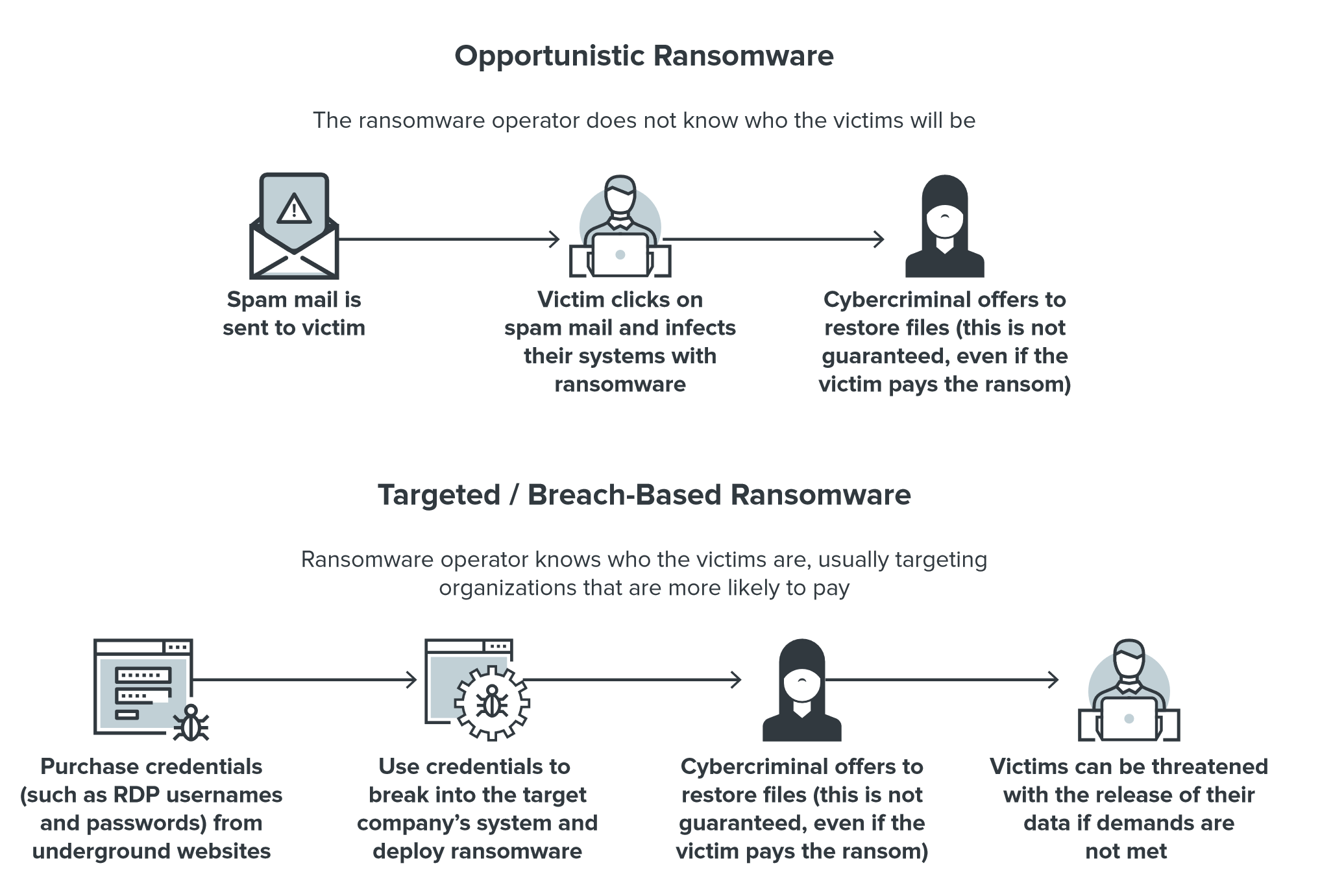

Количество угроз, заблокированных Trend Micro Smart Protection Network за первое полугодие 2020 года. Источник здесь и далее: Trend Micro

В первом полугодии 2020 года защитные решения Trend Micro заблокировали более 27 млрд мошеннических писем, содержащих вредоносные вложения и фишинговые ссылки. Во втором квартале наблюдался значительный рост числа вредоносных сообщений по сравнению с началом года.

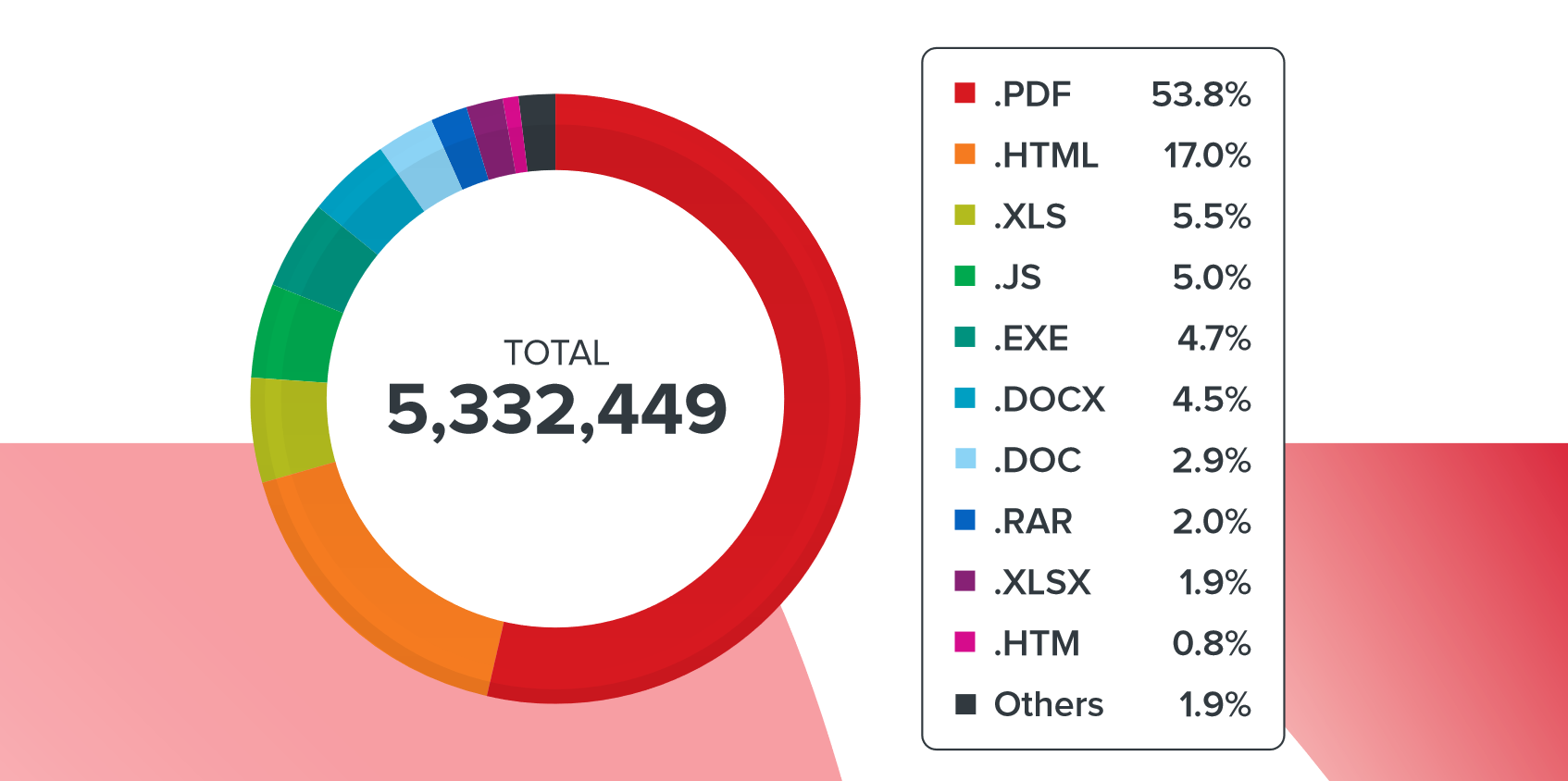

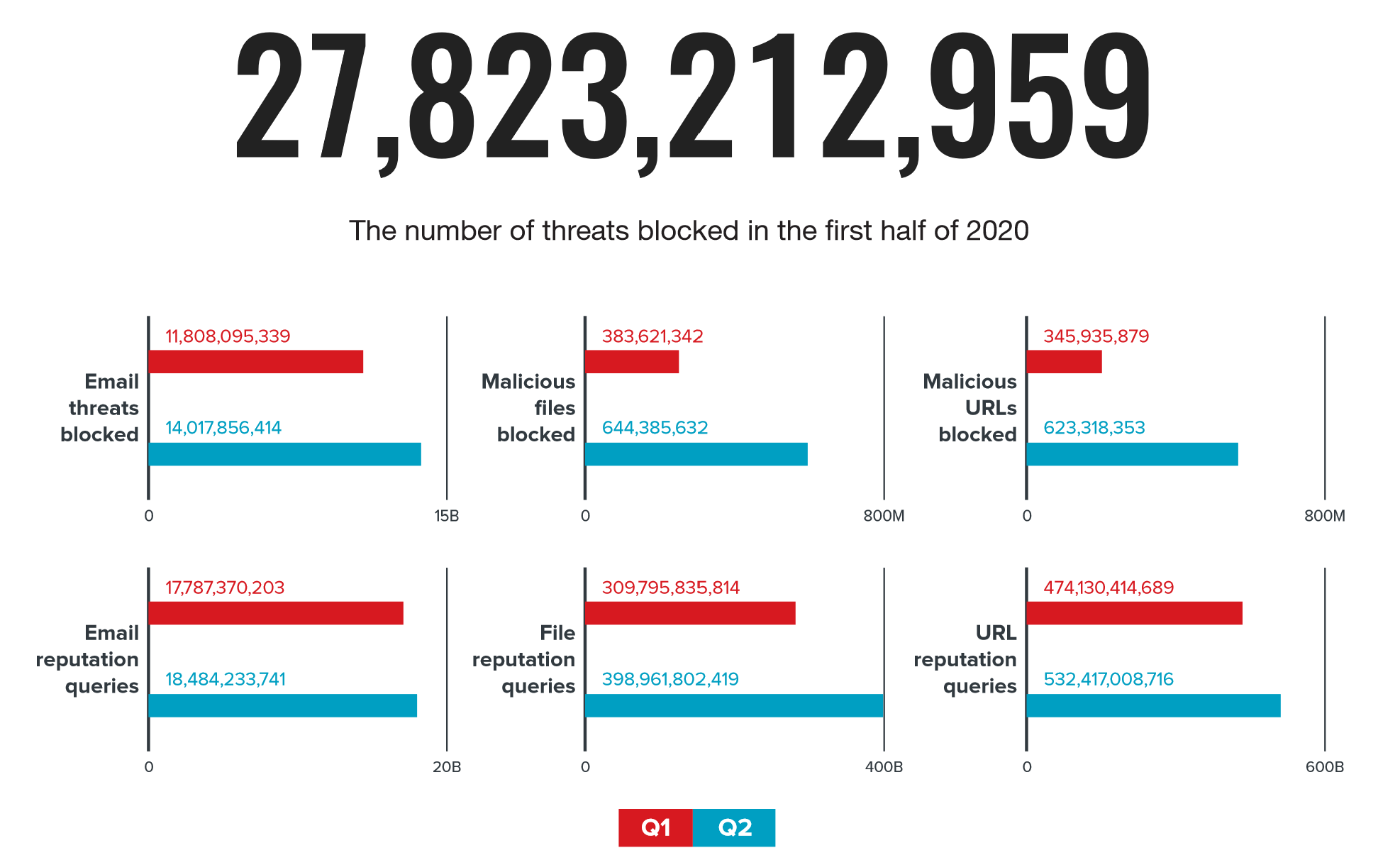

Виды вредоносных вложений в спам-кампаниях первой половины 2020 года

Самым популярным типом вредоносных вложений в первом полугодии 2020 г. стали PDF-файлы — на их долю приходилось более 50% рассылок. Вторым по популярности типом вложений были HTML-файлы. Около шести процентов писем содержали XLS-вложения, немного менее популярными были JavaScript-файлы, исполняемые файлы и документы MS Word.

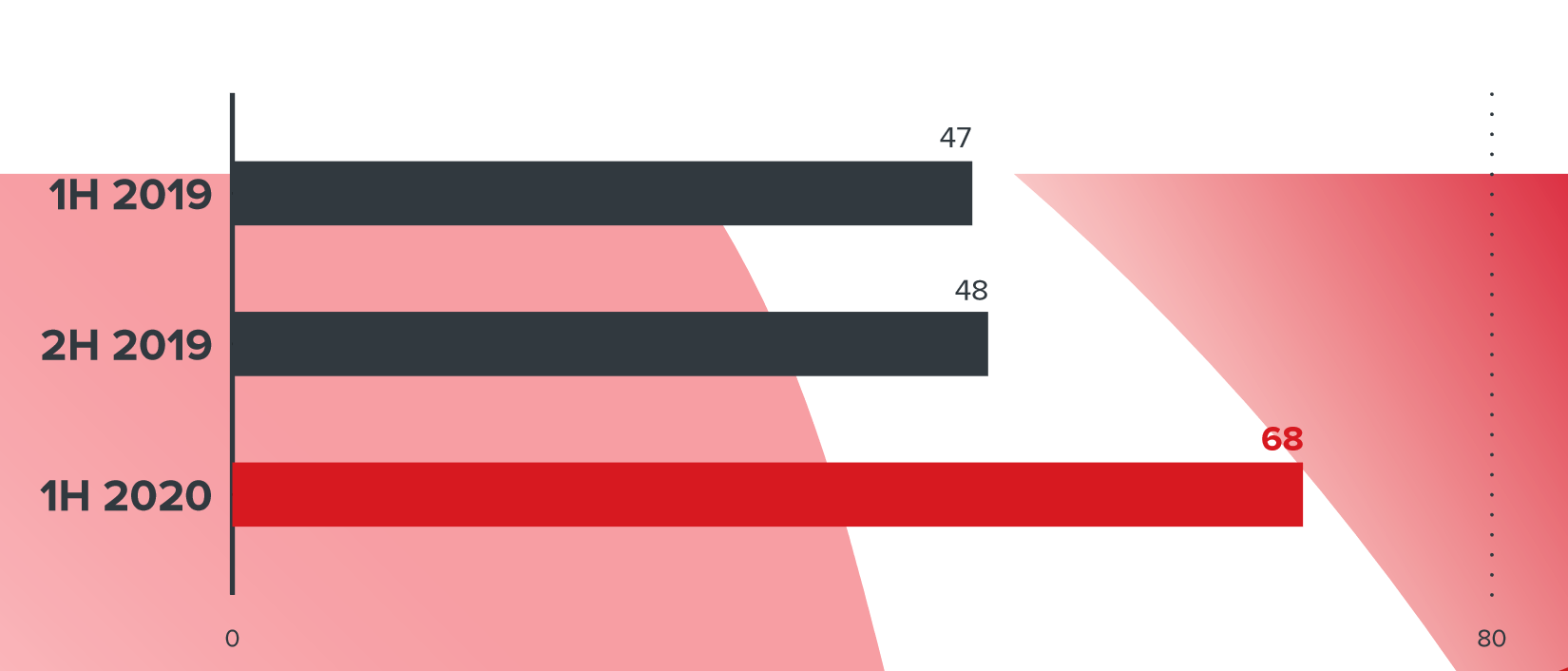

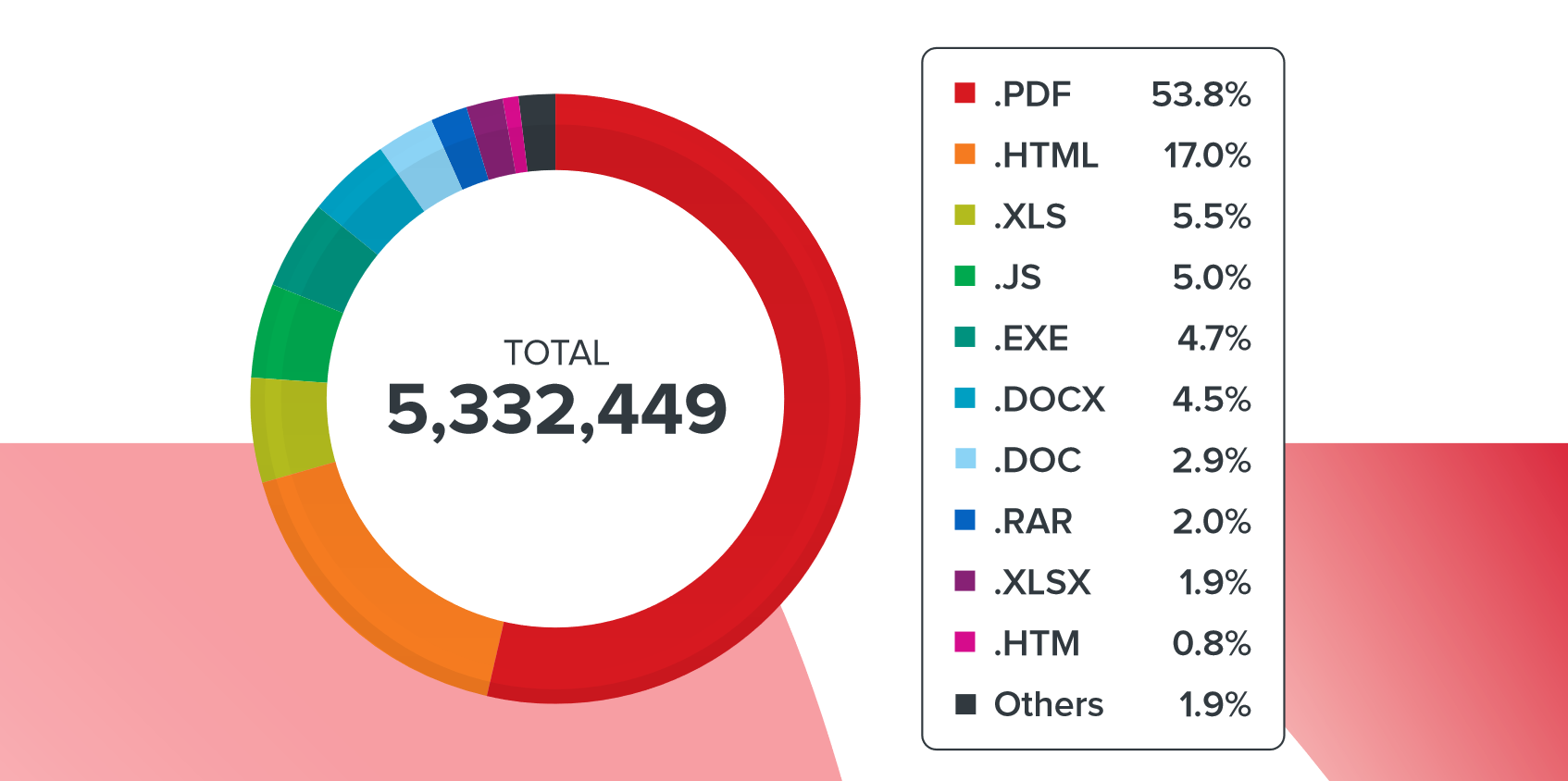

Количество вымогателей-шифровальщика в кампаниях 2019 и 2020 годов

Характерной чертой 2020 года стал рост популярности шифровальщиков-вымогателей. По сравнению с 2019 годом их количество увеличилось на 45% — с января по июнь текущего года было обнаружено 68 новых семейств этой разновидности вредоносного ПО.

Количество выявленных за полгода образцов мобильных вредоносов

Количество мобильных угроз также продолжает расти, причём кампании становятся всё более изощрёнными. Например, в конце марта мы обнаружили мошенническую кибератаку, получившую название «Отравленные новости» (Operation Poisoned News). Это была атака типа «водопой» (watering hole), направленная против пользователей iOS в Гонконге. Пользователи iOS-устройств получали в соцсетях и мессенджерах ссылки на новости на различных форумах. Эти ссылки действительно вели на актуальные новостные сайты, но содержали скрытые iframe с вредоносным кодом, эксплуатирующим уязвимости iOS 12.1 и 12.2. В результате атаки устройства заражались программой LightSpy, которая позволяла злоумышленникам выполнять команды и манипулировать файлами на устройствах.

Наиболее популярным видом атак на пользователей мобильных устройств остаётся рекламное мошенничество. Вредоносные приложения в Google Play маскируются под полезные утилиты, а после установки демонстрируют пользователю рекламу и выполняют другие нежелательные действия вплоть до кражи данных банковских карт и персональных данных пользователя.

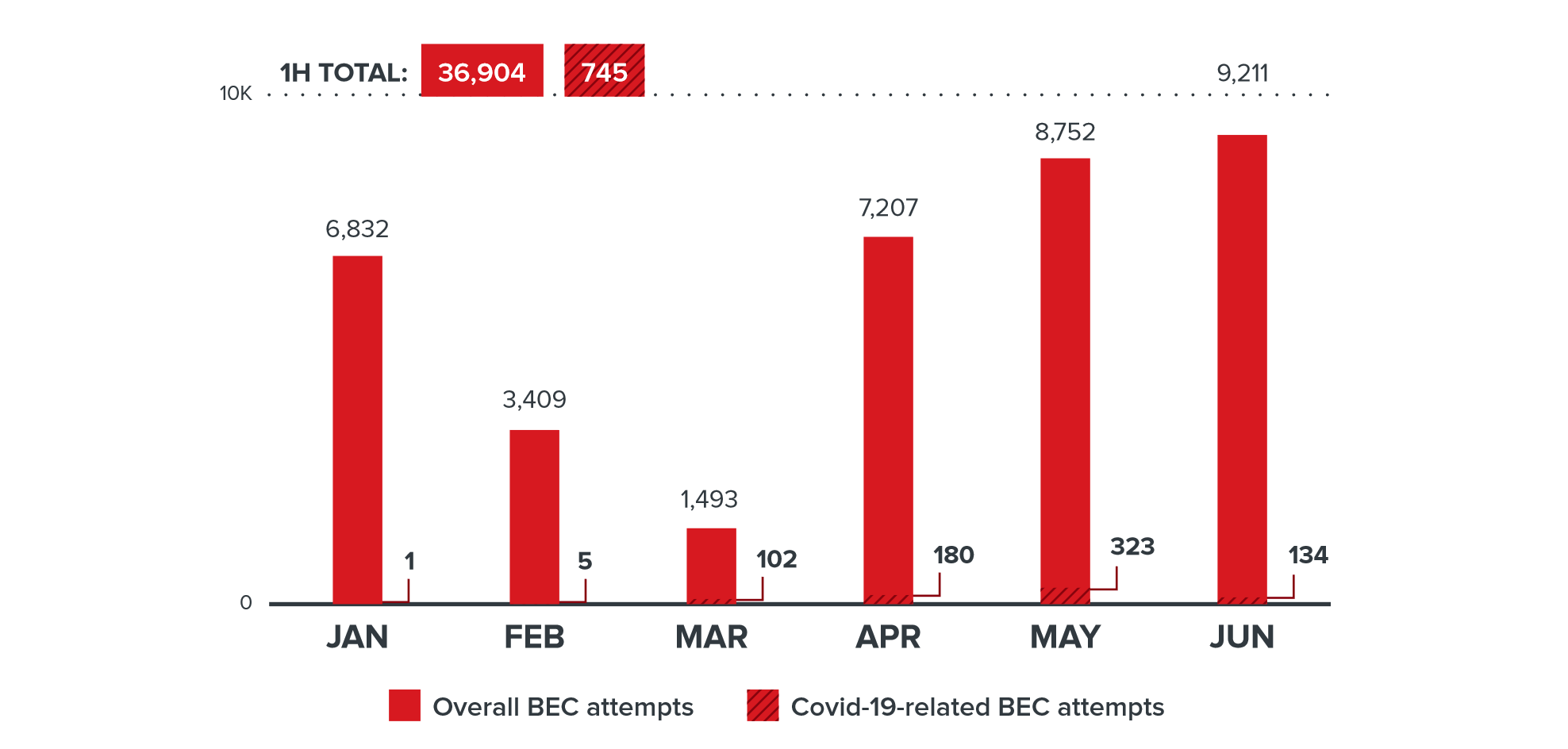

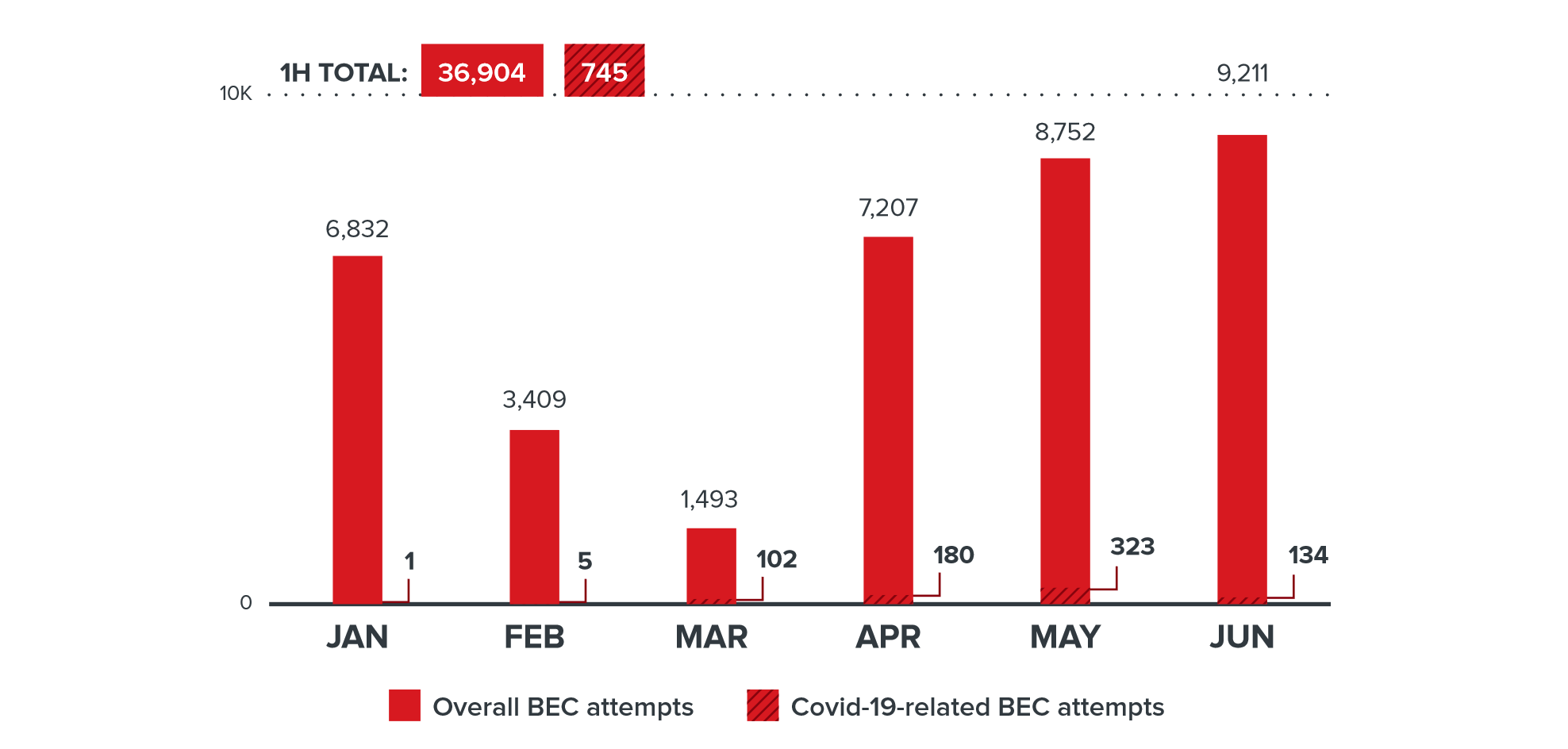

Изменение количества попыток BEC-атак в 2019-2020 гг. на графике

Ещё одна характерная особенность 2020 года — рост числа атак с целью компрометацию деловой переписки (Business Email Compromise, BEC). По сравнению со вторым полугодием 2019 количество BEC-кампаний увеличилось на 19%.

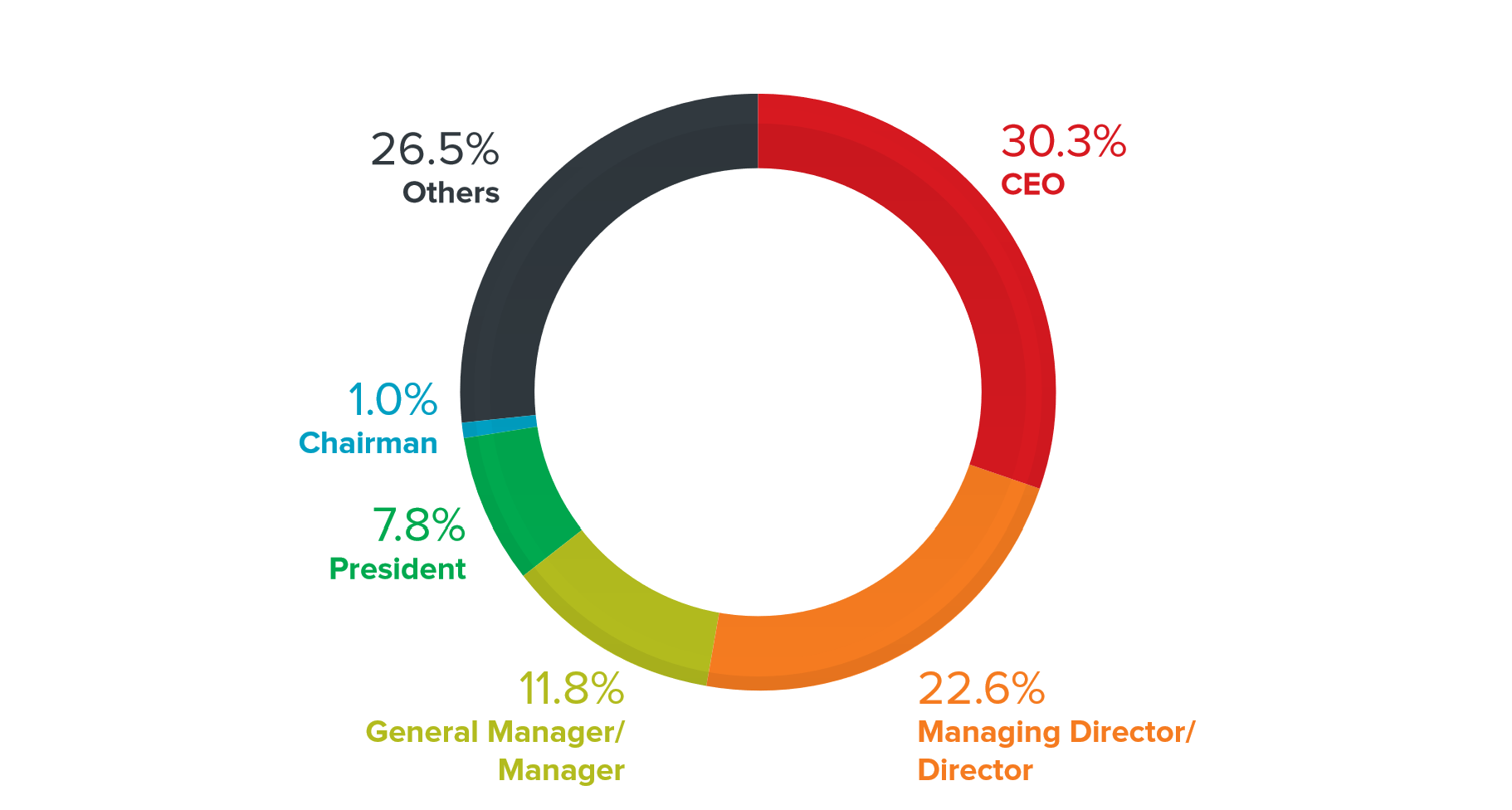

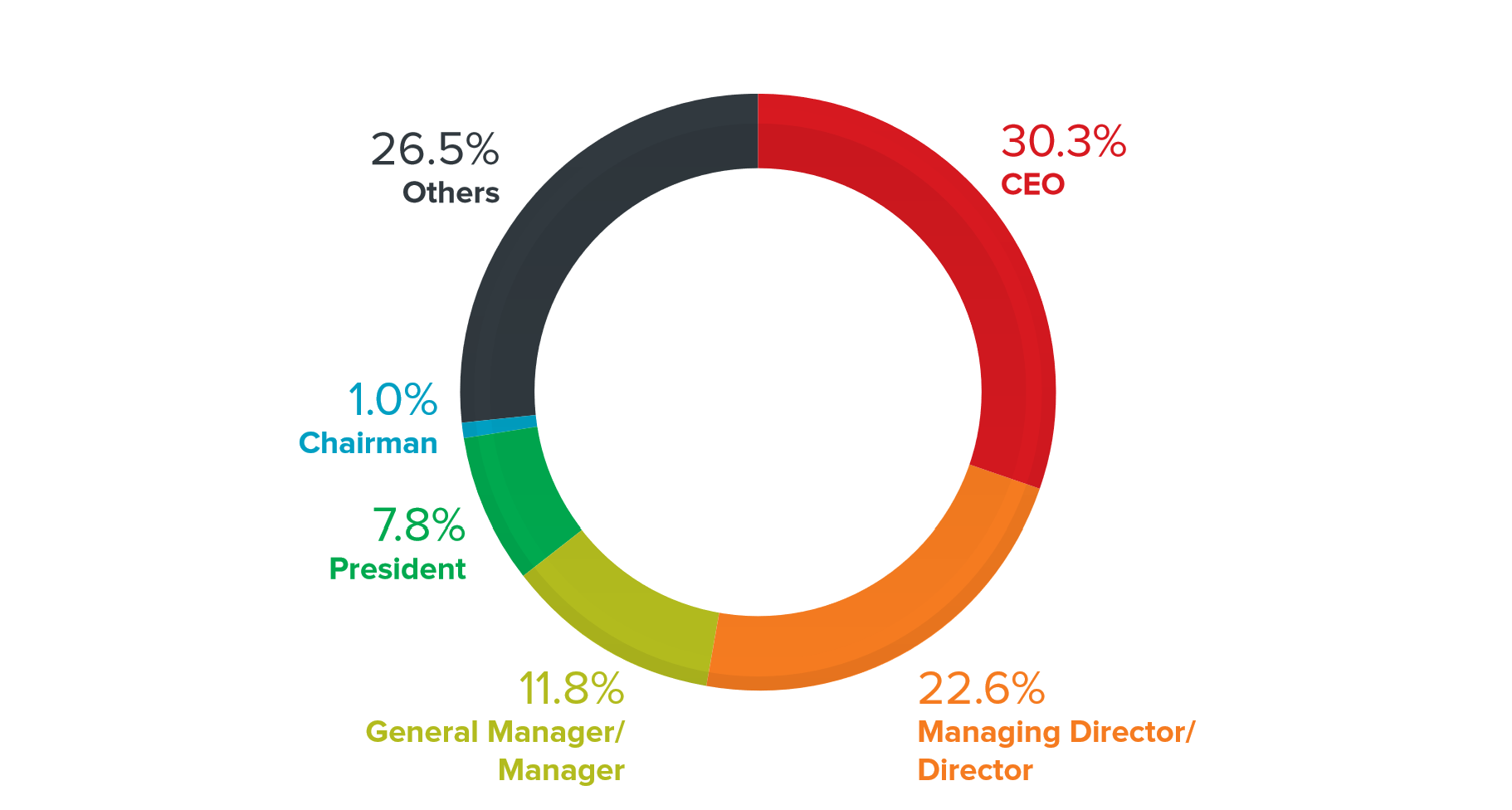

Самой популярной целью для BEC-атак был генеральный директор (CEO) компании. На долю этой категории сотрудников приходится 30% всех инцидентов

Любопытно что писем «от CEO» стало меньше: в 2019 году доля таких писем составляла 41%. Возможно, мошенники экспериментируют с другими должностями, чтобы оценить их эффективность.

Закономерно, что самими востребованными остаются люди, связанные с финансами, например, финансовые менеджеры и директора по финансам.

За период с января по июнь 2020 смарт-сеть Trend Micro Smart Protection Network (SPN) выявила около 9 млн угроз, связанных с COVID-19. Эти угрозы состояли из сообщений электронной почты, содержащих ссылки и вредоносные файлы, прямо или косвенно эксплуатирующие тему пандемии. Это могли быть, например, приложения-информеры или уведомления о задержках в предоставлении услуг из-за вируса.

Количество COVID-брендированных атак и их распределение по странам

Лидером по количеству таких угроз — 38% случаев — стали США. В тройку «лидеров» также вошли Германия с 14,6% и Франция с 9,2%. Бoльшая часть выявленных случаев пришлась на апрель, что соответствует пику заболеваемости во многих странах.

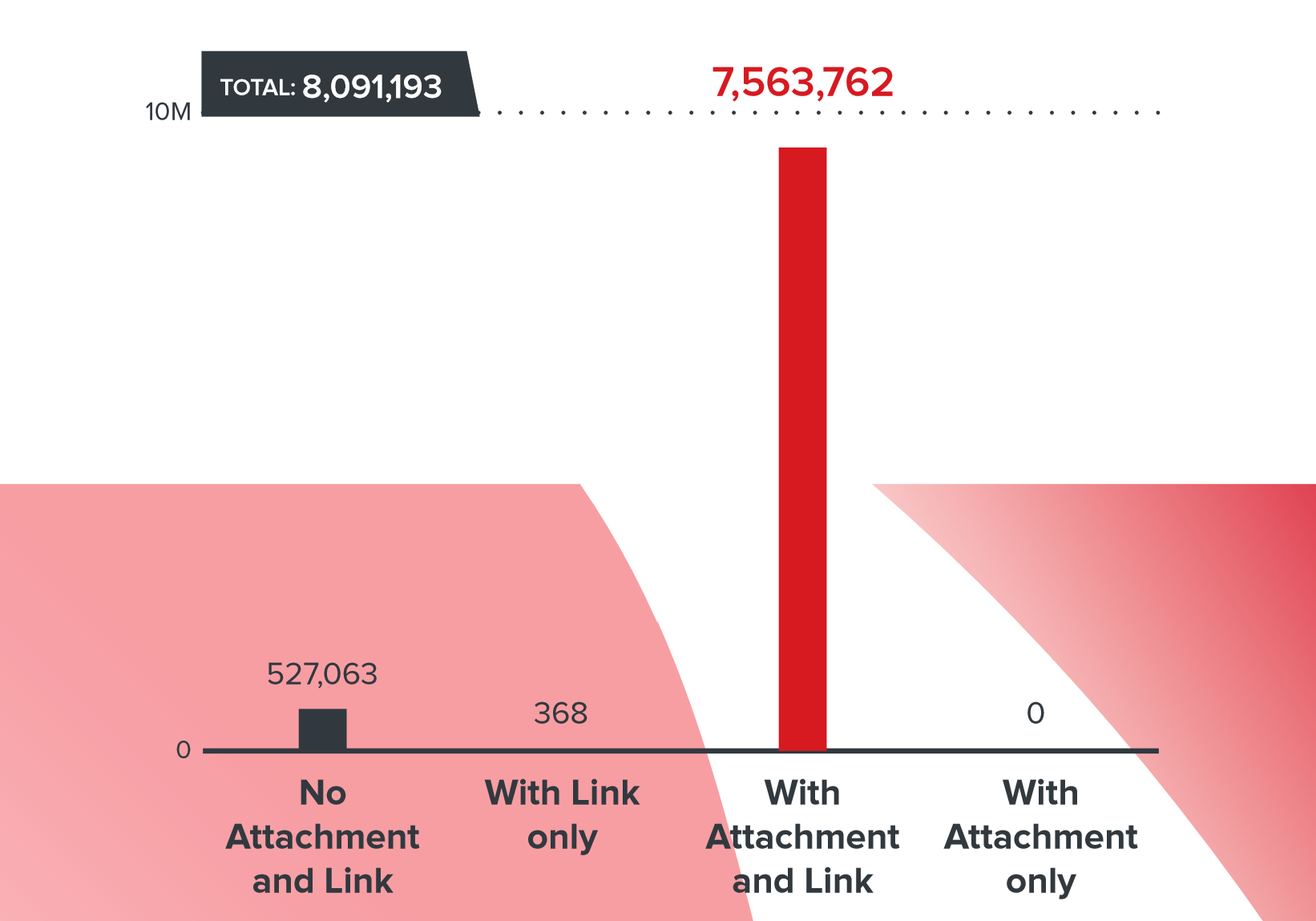

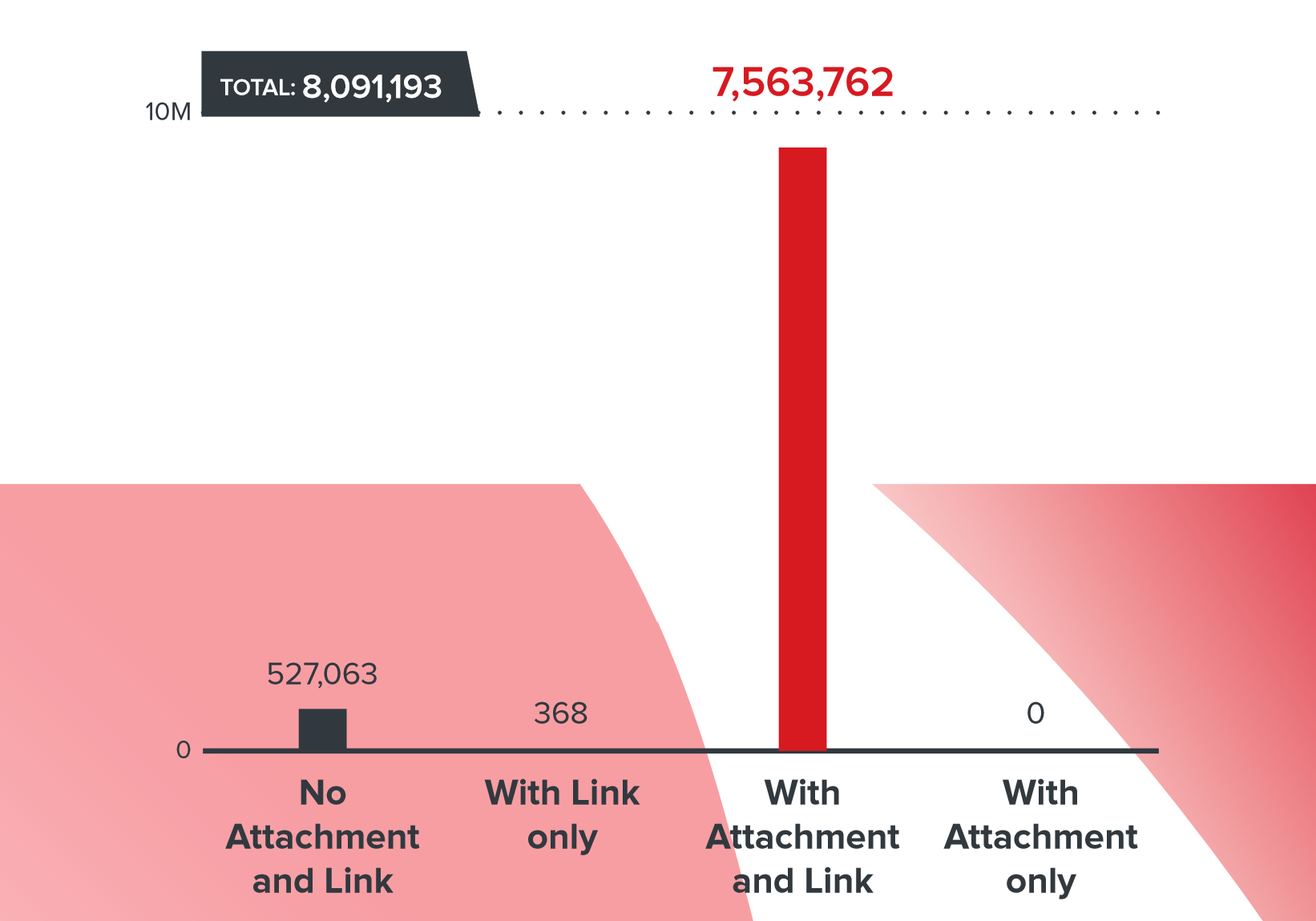

Распределение типов вредоносного содержимого мошеннических писем в COVID-19 кампаниях

Подавляющее большинство почтовых угроз — 93,5% — содержали как вредоносное вложение, так и вредоносную ссылку. Писем, содержащих ссылку или файл, было значительно меньше.

Тема COVID-19 массово применялась и в BEC-атаках. Эффективность этих махинаций подкреплялась тем, что переход на удалённую работу усложнил отслеживание коммуникаций между сотрудниками и организациями.

Количество BEC-кампаний, связанных с COVID-19

Например, во время одной из BEC-атак преступники рассылали сотрудникам потенциальной жертвы уведомление о смене банка в связи с пандемией, указывая в качестве счёта получателя счёт «мула» в Гонконге.

Количество попыток перехода на вредоносные сайты, связанные с COVID-19, росло в течение года, достигнув пика в апреле. Большая часть этих сайтов использовались для того или иного пандемического мошенничества, например:

Столкнувшись с карантинными ограничениями, компании были вынуждены перевести значительную часть сотрудников на удалённую работу. Чтобы обеспечить безопасность такого режима, пришлось решать сразу несколько проблем:

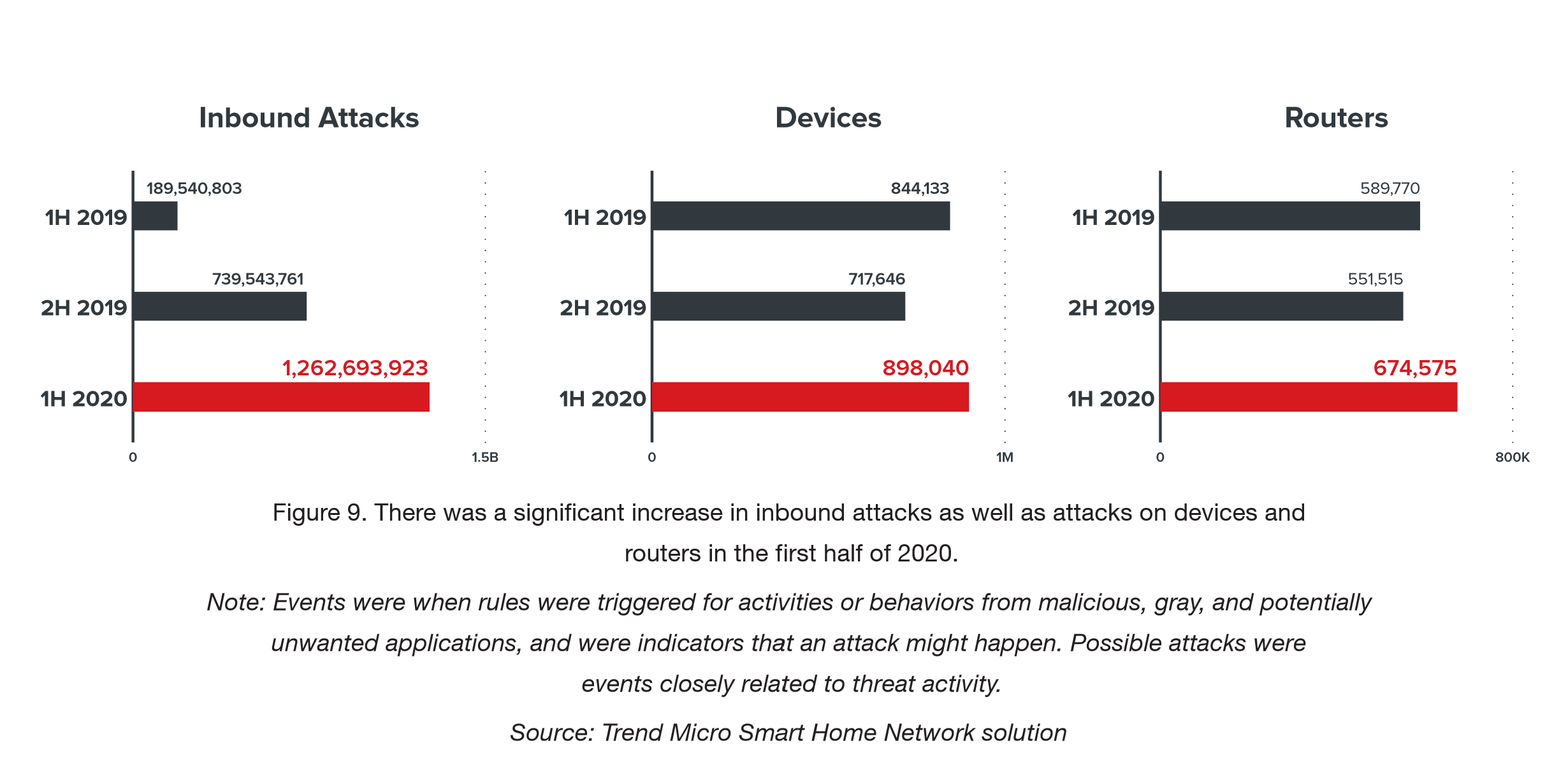

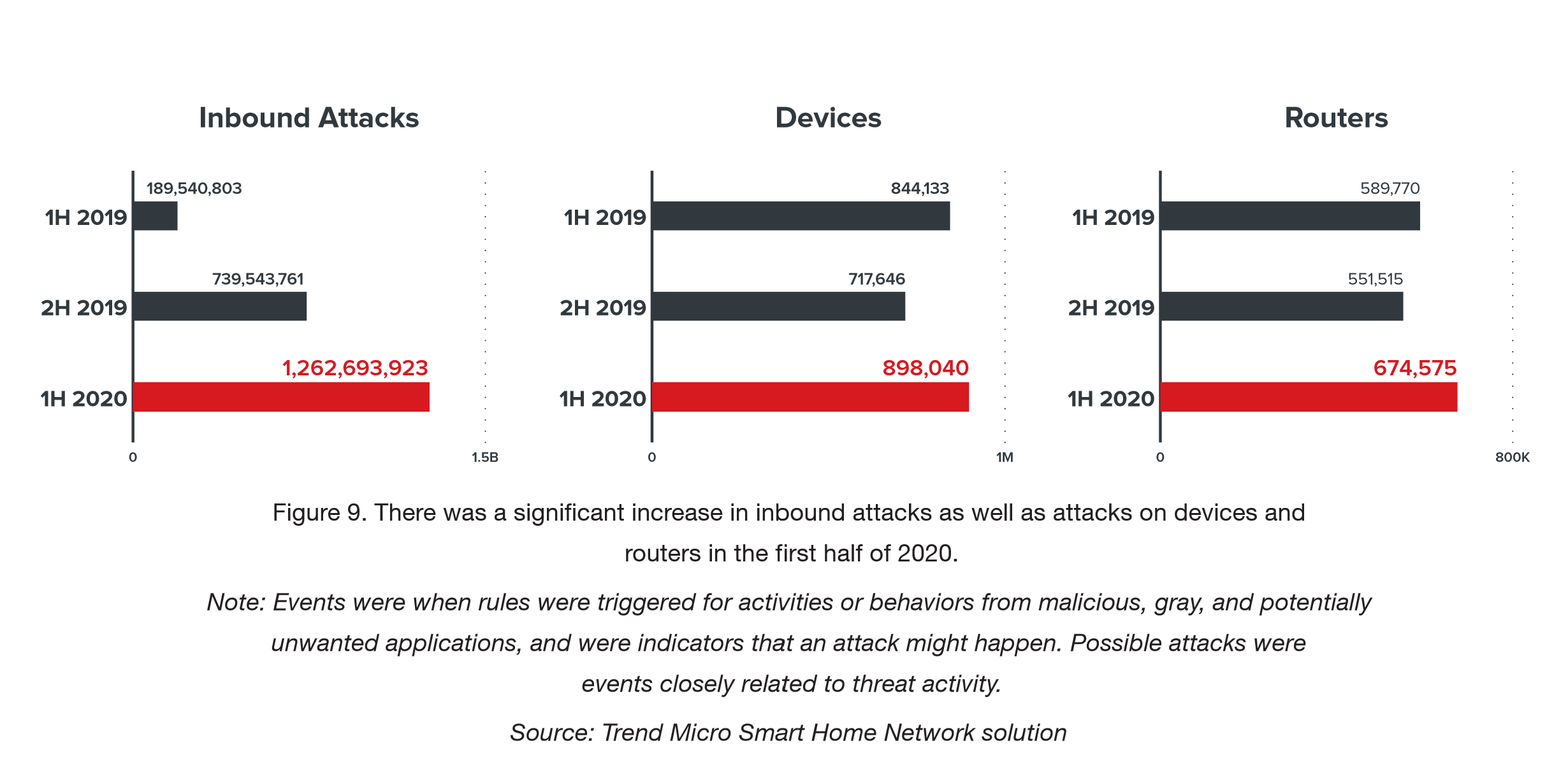

Киберпреступники также воспользовались новой реальностью и стали активнее атаковать роутеры и устройства домашних пользователей

Количество атак на устройства домашних пользователей в 2019-2020 году

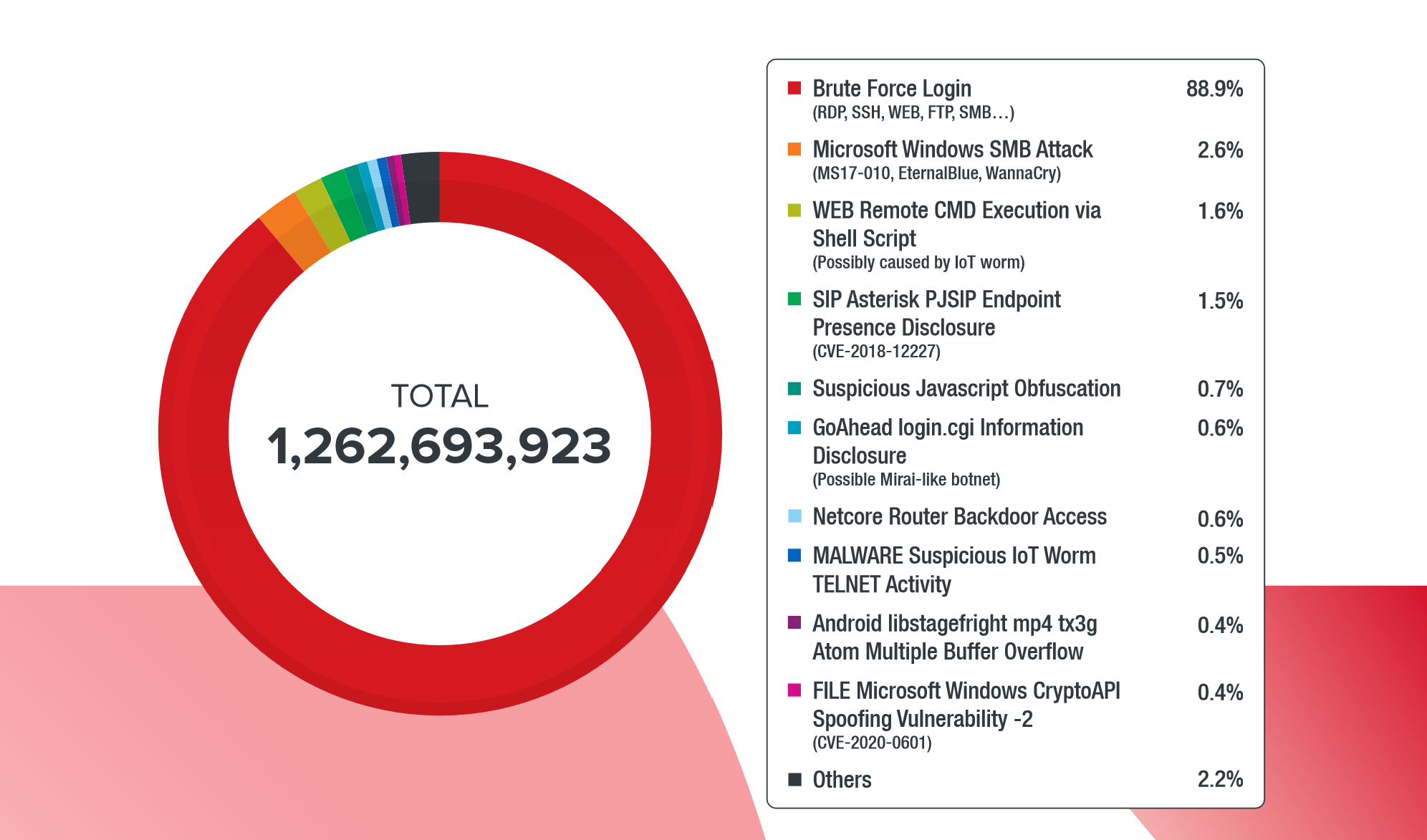

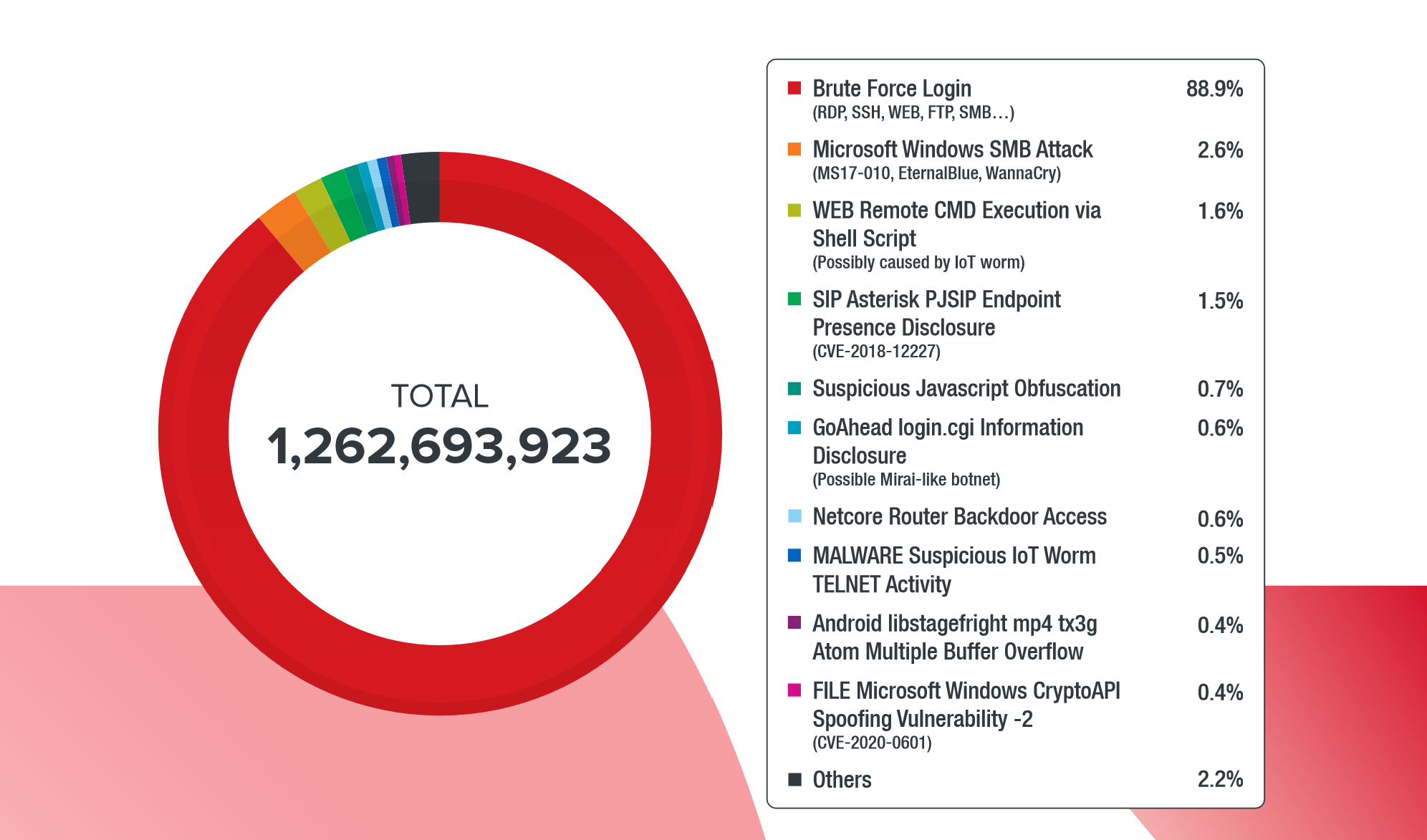

Бoльшая часть всех атак — это bruteforce-атаки на различные сервисы для удалённого доступа: RDP, SSH, FTP. Доля таких атак составила почти 90%.

Распределение видов атак на устройства домашних пользователей

Компрометация роутеров и других устройств работающих удалённо домашних пользователей обеспечивает злоумышленникам возможность использовать их для атак на корпоративные сети.

Потребность в постоянном общении вызвала взрывной рост использования Zoom, Cisco Webex, Google Meet, Microsoft Skype и других платформ для организации видеовстреч. Одним из нашумевших явлений, вызвавших даже появление нового термина, стали атаки троллей на конференции, проводимые с помощью сервиса Zoom. Во время таких атак посторонние подключались к частным звонкам и собраниям, а затем устраивали там балаган разной степени непристойности, например, включали порноролики или оскорбляли других участников.

Популярность видеосервисов эксплуатировалась и другим способом: мошенники регистрировали фишинговые домены, имя которых тем или иным образом связано с Zoom или другим подобным сервисом, после чего предлагали загрузить заряженный вредоносной добавкой дистрибутив Zoom или Skype.

Количество вымогательских инцидентов в этом году значительно сократилось по сравнению с прошлым, однако изменилось их качество.

Количество обнаруженных компонентов, связанных с вымогательскими атаками в 2019-2020 году

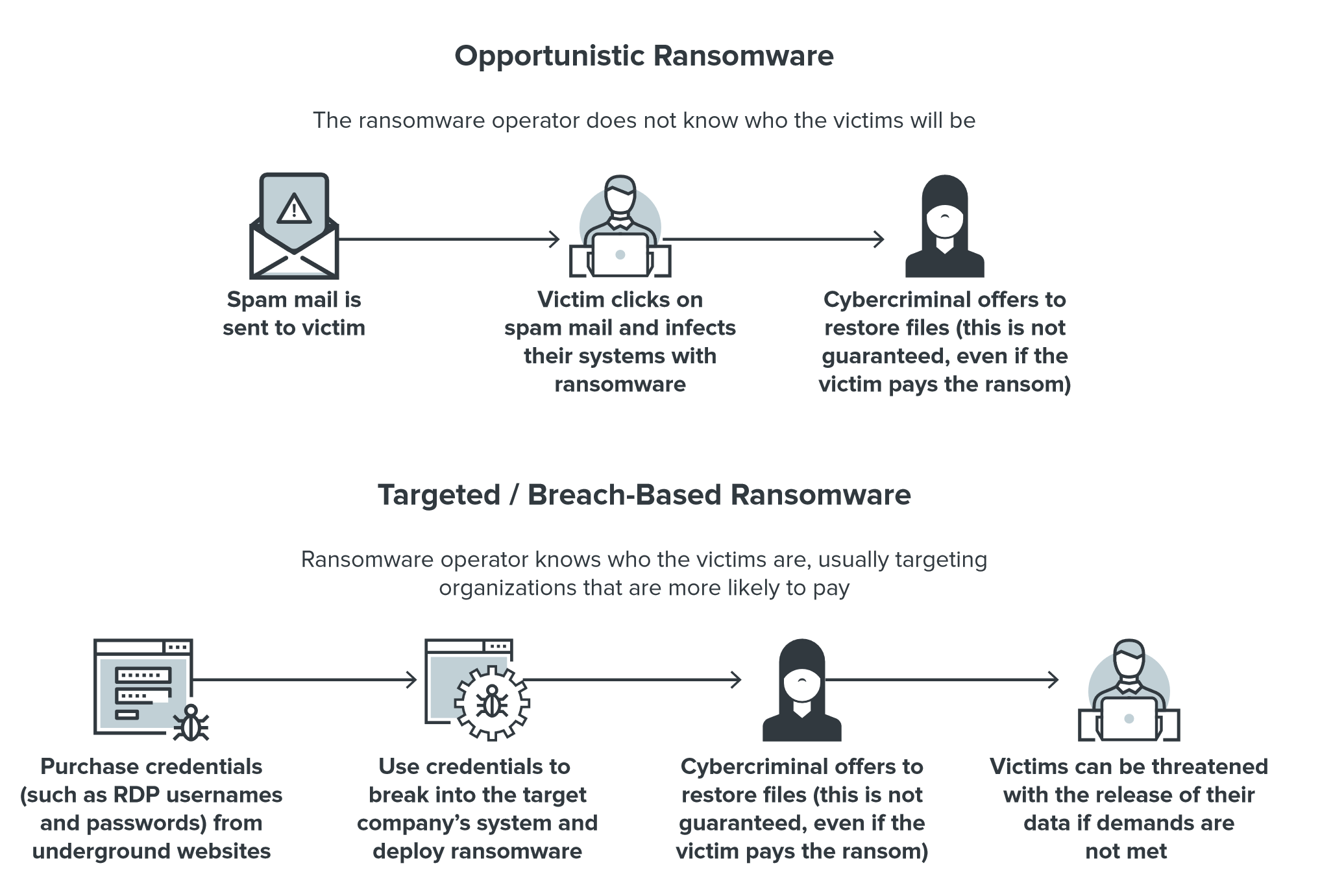

Операторы вымогателей больше не размениваются на мелочи, рассылая тысячи спам-писем всем подряд и требуя небольшую сумму выкупа. Современные злоумышленники предпочитают атаковать крупные компании, организации из сферы здравоохранения или органы власти и требовать крупные суммы выкупа. Такой подход увеличивает вероятность того, что выкуп будет получен, а это значит, что атака многократно окупится.

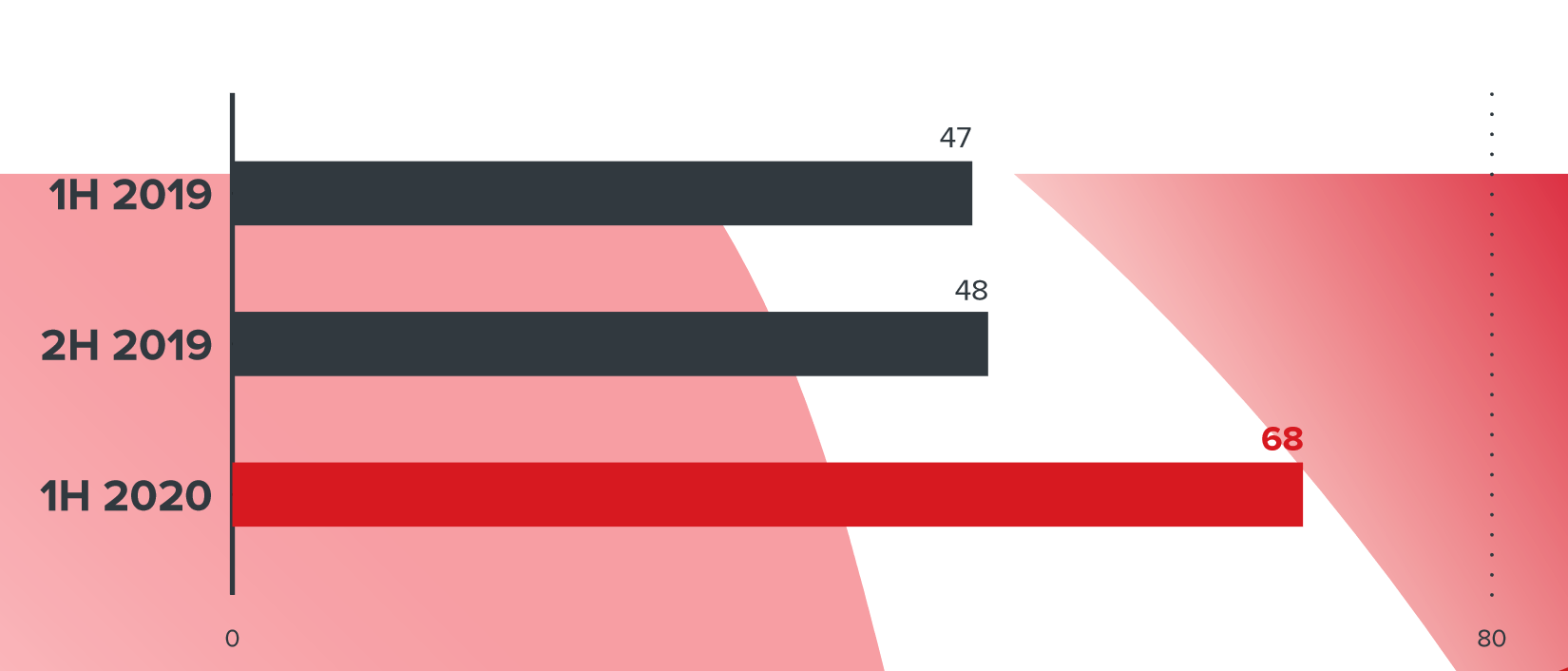

«Старый» и новый вариант атаки вымогательского ПО

Нашумевший WannaCry за всё время работы собрал в виде выкупа значительно меньше того, что, скажем, вымогатель Ryuk может заработать за одну атаку.

Ryuk атакует компании, работающие в критически важных отраслях. Важность данных, хранящихся и обрабатываемых этими организациями, позволяет операторам вредоноса требовать огромные суммы выкупа: согласно отчёту Coveware, в первом квартале 2020 года средний размер выкупа в случае применения Ryuk вырос до 1,3 млн долларов США.

Ещё одно характерное изменение в современных вымогателях — преимущественное распространение с помощью целевых кампаний, использующих уязвимости или украденные учётные данные для взлома.

Пандемия изменила не только нашу жизнь, но и стиль мышления компаний-разработчиков ПО. Осознав новые реалии, они приняли на вооружение новый подход к безопасности.

Сложные времена требуют применения надёжных технологий безопасности. Разрозненных инструментов и одноуровневой защиты отдельных компонентов информационной системы компании уже недостаточно. Только многоуровневые решения могут обеспечить комбинированную защиту от многокомпонентных и многоплатформенных угроз электронной почты, пользовательских устройств, серверов, сетевой и облачной инфраструктуры.

В идеале такие решения должны обеспечивать широкий спектр показателей и аналитики, которые позволят ИТ-персоналу видеть общую картину без необходимости посвящать значительную часть своего времени и ресурсов просеиванию горы предупреждений и других данных.

Методы, которые злоумышленники используют для извлечения прибыли из пандемии, остались прежними. Социальная инженерия стала ещё более эффективной из-за страха и неопределённости, вызванных вирусом. В текущей ситуации организациям просто необходимо уделять особое внимание обучению удалённых пользователей безопасному поведению с помощью программ повышения осведомлённости в сфере кибербезопасности.

Со своей стороны пользователи должны проявлять бдительность и здравый смысл, когда дистанционно взаимодействуют с информационными ресурсами компании.

Ещё один вопрос, который требует обязательного решения, — оперативная доставка обновлений на личные устройства пользователей. Учитывая рост числа атак, направленных на удалённых пользователей, поддержание их устройств в актуальном состоянии увеличит безопасность корпоративной сети.

Ландшафт киберугроз

Давая прогнозы на 2020 год, мы не могли предвидеть, как обрушившая мировую экономику новая реальность повлияет на нашу жизнь. Однако сейчас мы можем подвести итоги первого полугодия и показать, как изменился ландшафт киберугроз за это время.

Количество угроз, заблокированных Trend Micro Smart Protection Network за первое полугодие 2020 года. Источник здесь и далее: Trend Micro

В первом полугодии 2020 года защитные решения Trend Micro заблокировали более 27 млрд мошеннических писем, содержащих вредоносные вложения и фишинговые ссылки. Во втором квартале наблюдался значительный рост числа вредоносных сообщений по сравнению с началом года.

Виды вредоносных вложений в спам-кампаниях первой половины 2020 года

Самым популярным типом вредоносных вложений в первом полугодии 2020 г. стали PDF-файлы — на их долю приходилось более 50% рассылок. Вторым по популярности типом вложений были HTML-файлы. Около шести процентов писем содержали XLS-вложения, немного менее популярными были JavaScript-файлы, исполняемые файлы и документы MS Word.

Количество вымогателей-шифровальщика в кампаниях 2019 и 2020 годов

Характерной чертой 2020 года стал рост популярности шифровальщиков-вымогателей. По сравнению с 2019 годом их количество увеличилось на 45% — с января по июнь текущего года было обнаружено 68 новых семейств этой разновидности вредоносного ПО.

Количество выявленных за полгода образцов мобильных вредоносов

Количество мобильных угроз также продолжает расти, причём кампании становятся всё более изощрёнными. Например, в конце марта мы обнаружили мошенническую кибератаку, получившую название «Отравленные новости» (Operation Poisoned News). Это была атака типа «водопой» (watering hole), направленная против пользователей iOS в Гонконге. Пользователи iOS-устройств получали в соцсетях и мессенджерах ссылки на новости на различных форумах. Эти ссылки действительно вели на актуальные новостные сайты, но содержали скрытые iframe с вредоносным кодом, эксплуатирующим уязвимости iOS 12.1 и 12.2. В результате атаки устройства заражались программой LightSpy, которая позволяла злоумышленникам выполнять команды и манипулировать файлами на устройствах.

Наиболее популярным видом атак на пользователей мобильных устройств остаётся рекламное мошенничество. Вредоносные приложения в Google Play маскируются под полезные утилиты, а после установки демонстрируют пользователю рекламу и выполняют другие нежелательные действия вплоть до кражи данных банковских карт и персональных данных пользователя.

Изменение количества попыток BEC-атак в 2019-2020 гг. на графике

Ещё одна характерная особенность 2020 года — рост числа атак с целью компрометацию деловой переписки (Business Email Compromise, BEC). По сравнению со вторым полугодием 2019 количество BEC-кампаний увеличилось на 19%.

Самой популярной целью для BEC-атак был генеральный директор (CEO) компании. На долю этой категории сотрудников приходится 30% всех инцидентов

Любопытно что писем «от CEO» стало меньше: в 2019 году доля таких писем составляла 41%. Возможно, мошенники экспериментируют с другими должностями, чтобы оценить их эффективность.

Закономерно, что самими востребованными остаются люди, связанные с финансами, например, финансовые менеджеры и директора по финансам.

Рост числа атак, брендированных под COVID-19

За период с января по июнь 2020 смарт-сеть Trend Micro Smart Protection Network (SPN) выявила около 9 млн угроз, связанных с COVID-19. Эти угрозы состояли из сообщений электронной почты, содержащих ссылки и вредоносные файлы, прямо или косвенно эксплуатирующие тему пандемии. Это могли быть, например, приложения-информеры или уведомления о задержках в предоставлении услуг из-за вируса.

Количество COVID-брендированных атак и их распределение по странам

Лидером по количеству таких угроз — 38% случаев — стали США. В тройку «лидеров» также вошли Германия с 14,6% и Франция с 9,2%. Бoльшая часть выявленных случаев пришлась на апрель, что соответствует пику заболеваемости во многих странах.

Распределение типов вредоносного содержимого мошеннических писем в COVID-19 кампаниях

Подавляющее большинство почтовых угроз — 93,5% — содержали как вредоносное вложение, так и вредоносную ссылку. Писем, содержащих ссылку или файл, было значительно меньше.

Тема COVID-19 массово применялась и в BEC-атаках. Эффективность этих махинаций подкреплялась тем, что переход на удалённую работу усложнил отслеживание коммуникаций между сотрудниками и организациями.

Количество BEC-кампаний, связанных с COVID-19

Например, во время одной из BEC-атак преступники рассылали сотрудникам потенциальной жертвы уведомление о смене банка в связи с пандемией, указывая в качестве счёта получателя счёт «мула» в Гонконге.

Количество попыток перехода на вредоносные сайты, связанные с COVID-19, росло в течение года, достигнув пика в апреле. Большая часть этих сайтов использовались для того или иного пандемического мошенничества, например:

- приложения, которые якобы защищали своих пользователей от коронавирусной инфекции, но вместо этого добавляли устройство жертвы в ботнет;

- продажа несуществующих комплектов вакцин, одобренных ВОЗ всего за 4,95 долларов США;

- выдача фальшивых компенсаций за различные виды ущерба от пандемии;

- воровство учётных данных и реквизитов банковских карт для получения «налоговых льгот» в США.

Адаптация к новой реальности

Столкнувшись с карантинными ограничениями, компании были вынуждены перевести значительную часть сотрудников на удалённую работу. Чтобы обеспечить безопасность такого режима, пришлось решать сразу несколько проблем:

- скорость интернет-подключения и защищённость домашних сетей;

- использование уязвимых личных устройств для подключения к рабочей сети и работы с документами;

- необходимость отслеживать, чем занимаются в рабочее время удалённые сотрудники;

- организация онлайн-совещаний;

- разделение личных и рабочих задач на одном устройстве.

Киберпреступники также воспользовались новой реальностью и стали активнее атаковать роутеры и устройства домашних пользователей

Количество атак на устройства домашних пользователей в 2019-2020 году

Бoльшая часть всех атак — это bruteforce-атаки на различные сервисы для удалённого доступа: RDP, SSH, FTP. Доля таких атак составила почти 90%.

Распределение видов атак на устройства домашних пользователей

Компрометация роутеров и других устройств работающих удалённо домашних пользователей обеспечивает злоумышленникам возможность использовать их для атак на корпоративные сети.

Зумбомбинг и другие атаки на сервисы видеоконференцсвязи

Потребность в постоянном общении вызвала взрывной рост использования Zoom, Cisco Webex, Google Meet, Microsoft Skype и других платформ для организации видеовстреч. Одним из нашумевших явлений, вызвавших даже появление нового термина, стали атаки троллей на конференции, проводимые с помощью сервиса Zoom. Во время таких атак посторонние подключались к частным звонкам и собраниям, а затем устраивали там балаган разной степени непристойности, например, включали порноролики или оскорбляли других участников.

Популярность видеосервисов эксплуатировалась и другим способом: мошенники регистрировали фишинговые домены, имя которых тем или иным образом связано с Zoom или другим подобным сервисом, после чего предлагали загрузить заряженный вредоносной добавкой дистрибутив Zoom или Skype.

Вымогательские кампании

Количество вымогательских инцидентов в этом году значительно сократилось по сравнению с прошлым, однако изменилось их качество.

Количество обнаруженных компонентов, связанных с вымогательскими атаками в 2019-2020 году

Операторы вымогателей больше не размениваются на мелочи, рассылая тысячи спам-писем всем подряд и требуя небольшую сумму выкупа. Современные злоумышленники предпочитают атаковать крупные компании, организации из сферы здравоохранения или органы власти и требовать крупные суммы выкупа. Такой подход увеличивает вероятность того, что выкуп будет получен, а это значит, что атака многократно окупится.

«Старый» и новый вариант атаки вымогательского ПО

Нашумевший WannaCry за всё время работы собрал в виде выкупа значительно меньше того, что, скажем, вымогатель Ryuk может заработать за одну атаку.

Ryuk атакует компании, работающие в критически важных отраслях. Важность данных, хранящихся и обрабатываемых этими организациями, позволяет операторам вредоноса требовать огромные суммы выкупа: согласно отчёту Coveware, в первом квартале 2020 года средний размер выкупа в случае применения Ryuk вырос до 1,3 млн долларов США.

Ещё одно характерное изменение в современных вымогателях — преимущественное распространение с помощью целевых кампаний, использующих уязвимости или украденные учётные данные для взлома.

Выводы и рекомендации

Пандемия изменила не только нашу жизнь, но и стиль мышления компаний-разработчиков ПО. Осознав новые реалии, они приняли на вооружение новый подход к безопасности.

- Microsoft направила ресурсы, освободившиеся от поддержки Windows 7, на устранение уязвимостей Windows 10: уже в феврале 2020 года количество исправлений составило 99, а начиная с марта их стало выходить более ста (июньский максимум — 129 патчей в Patch Tuesday);

- оскандалившаяся с зумбомбингом и другими проблемами компания Zoom утвердила новую концепцию и сосредоточилась на повышении безопасности своего продукта;

- компании стали активнее награждать независимых исследователей за обнаруженные в их продуктах баги.

Сложные времена требуют применения надёжных технологий безопасности. Разрозненных инструментов и одноуровневой защиты отдельных компонентов информационной системы компании уже недостаточно. Только многоуровневые решения могут обеспечить комбинированную защиту от многокомпонентных и многоплатформенных угроз электронной почты, пользовательских устройств, серверов, сетевой и облачной инфраструктуры.

В идеале такие решения должны обеспечивать широкий спектр показателей и аналитики, которые позволят ИТ-персоналу видеть общую картину без необходимости посвящать значительную часть своего времени и ресурсов просеиванию горы предупреждений и других данных.

Методы, которые злоумышленники используют для извлечения прибыли из пандемии, остались прежними. Социальная инженерия стала ещё более эффективной из-за страха и неопределённости, вызванных вирусом. В текущей ситуации организациям просто необходимо уделять особое внимание обучению удалённых пользователей безопасному поведению с помощью программ повышения осведомлённости в сфере кибербезопасности.

Со своей стороны пользователи должны проявлять бдительность и здравый смысл, когда дистанционно взаимодействуют с информационными ресурсами компании.

Ещё один вопрос, который требует обязательного решения, — оперативная доставка обновлений на личные устройства пользователей. Учитывая рост числа атак, направленных на удалённых пользователей, поддержание их устройств в актуальном состоянии увеличит безопасность корпоративной сети.

saipr

Чуть ли не первый раз с удовольствием прочитал статью про киберугрозы. Все написано понятно, толково и на русском языке.

Да, порой его, здравого смысла, не хватает

Сначала хотел сказать, что это риторический вопрос. Но здесь речь идет не просто о личных устройствах, а о их влиянии на корпоративные сети. И, если корпорация считает, что так должно быть, то так тому и быть.

Это становится бичом.