EMET не является инструментом типа HIPS и не позволяет пользователям защищать систему от таких операций как внедрение в процессы постороннего кода или прямое блокирование выполнения различных системных операций. Вместо этого, его функции безопасности направлены на блокирование действий Remote Code Execution (RCE) эксплойтов, которые являются самым начальным звеном в цепи действий киберпреступников по автоматической доставке и исполнению вредоносного кода в системе пользователя (drive-by download).

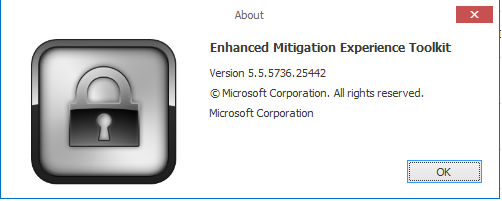

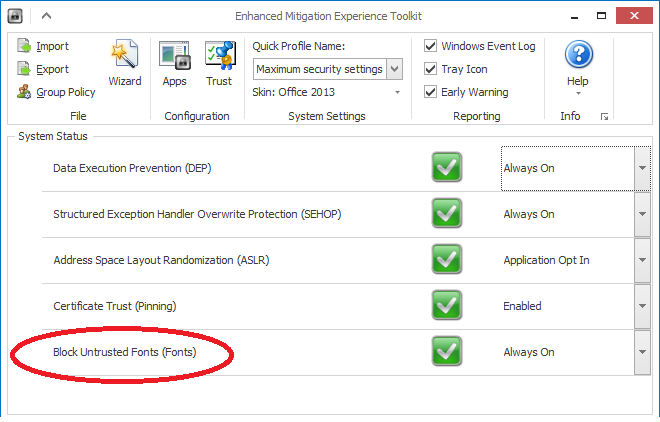

Рис. Интерфейс EMET 5.5 beta.

На самом деле функция «Block Untrusted Fonts» является встроенной security feature, которая появилась в Windows 10 и относится к набору т. н. exploit mitigation функций. Для активации функции в ОС для процесса может использоваться API-функция SetProcessMitigationPolicy с аргументом ProcessFontDisablePolicy (библиотека kernel32.dll). Функцию можно включить и для всей системы, т. е. всех процессов (по умолчанию выключено), для этого используется раздел реестра HKLM\SYSTEM\CurrentControlSet\Control\Session Manager\Kernel\ и параметр MitigationOptions, более подробно см. Block untrusted fonts in an enterprise.

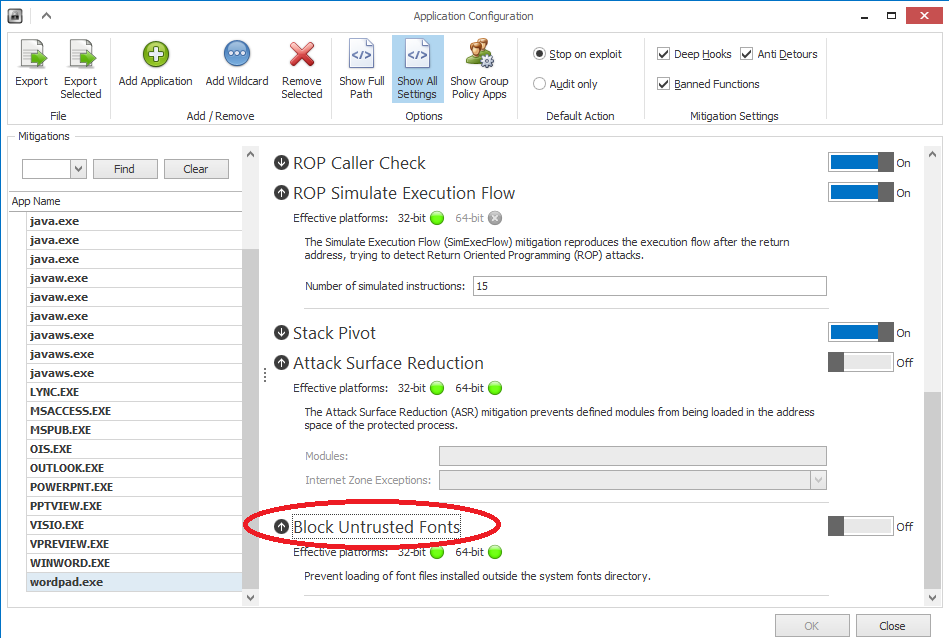

Рис. Функцию «Block Untrusted Fonts» можно активировать для выбранного приложения.

Загрузить EMET можно по этой ссылке.

be secure.

Комментарии (8)

SOLON7

04.10.2015 03:20exe — шник потенциально опасный давайте его подписывать, сайт потенциально опасный давайте его подписывать, dll потенциально опасная, давайте ее подписывать, active-x потенциально опасный давайте его подписывать! теперь дело дошло до ttf? В свое время хотел писать на Symbian, но далеко не уедешь без сертификата подписывания! надо просто не сидеть под рутом ))

michael_vostrikov

04.10.2015 07:42+4Исправлять уязвимость в драйвере мы не будем, просто сделаем функцию блокировки шрифтов. Прикольно, че.

stavinsky

04.10.2015 15:26Вот мне тоже стало интересно. А если найдут уязвимости в jpg, png, html я уж не знаю, mp3. Мы их тоже сможем получать только подписанными?) Интересно будет выглядеть все фотки в контактике надо будет открывать только если вы доверяете их издателю))

ildarz

05.10.2015 11:48+2EMET и исправления уязвимостей — совершенно разные, никак не пересекающиеся вещи.

NeoCode

04.10.2015 13:16Вы бы хоть кратко написали что это такое. Я например такое название первый раз вижу.

Lisio

Какой защиты можно ожидать от инструмента, создатели которого даже интерфейс не могут по-человечки создать. Плоское окно, плоские переключатели, часть иконок плоские, часть выпуклые, половина с тенями, другая — без. Одни галочки на втором скрине чего стоят. Понимаю, что и в самой Windows 10 визуальная часть собиралась по принципу рандомного выбора из нескольких наборов разных стилей, но если такое наплевательское отношение к своему творению в одном, то вполне обоснованно ожидать и некачественной работы в остальном.

JKornev

Забавно,

— Python поставляется с корявой стандартной IDE — чего можно ожидать от языка с такой IDE

— WinDBG имеет неудобный UI дизассемблера — чего можно ожидать от отладчика с такими UI

— Git устанавливается с компонентом Git GUI, который так-же корявый — ну чего можно ожидать от системы контроля версии c корявым GUI

Видимо цель инструмента не удивить дизайном, а решить ту задачу ради которой его написали.

Lisio

Python можно использовать и активно используется без IDE, Git можно использовать и активно используется без Git GUI.

Можно ли сказать то же самое про EMET? А про WinDBG (опять же продукт Microsoft, как и EMET)? Или IDA все-таки удобнее будет?

Суть моей мысли такова, что если инструмент подразумевает активное использование именно графического интерфейса, то наплевательское отношение к нему эквивалентно наплевательскому отношению ко всему инструменту в целом. В конце-то концов, почему в 2015-м году консоль выглядит лучше гуёвого гуя? Должно же быть хоть какое-то чувство прекрасного.