Как вам заголовок, а? Как вам такой подарочек на Рождество?

Нет, это неправда, это шутка такая.

Не с 7-го января запретят. С другого числа запретят.

Добро пожаловать под кат, будем вместе учиться обходить блокировки VPN у наших коллег из дружественных стран – Китая, Ирана, Туркменистана и конечно же Северной Кореи.

AmneziaVPN снова на связи!

О VPN сервисах

Нужно иметь в виду, что обычные коммерческие VPN сервисы достаточно легко заблокировать. Несмотря на то, что самые продвинутые и крутые коммерческие VPN клиенты умеют маскировать VPN трафик от систем блокировок и DPI, они всё равно уязвимы к блокировкам подсетей IP адресов, на которых находятся эти VPN сервера, и к блокировкам управляющих серверов. Ещё один аргумент - регулятор может сам приобрести подписку на этот VPN сервис, и анализировать куда обращается VPN клиент, и в реальном времени блокировать эти адреса. Скорее всего, некоторые уже так и делают.

Чем крупнее и популярнее коммерческий VPN сервис – тем сильнее у надзорных органов желание его заблокировать. В этом отношении небольшие VPN сервисы могут остаться незаметными, и не попасть под пристальное наблюдение регуляторов. Но для них остаётся высокой вероятность блокировки по сигнатурам трафика, если до этого дойдёт и такой VPN сервис не имеет функций маскировки VPN.

Если какой-то VPN сервис всё ещё работает, это не означает, что его не могут заблокировать, возможно просто до него не дошла очередь, или не настал подходящий момент. Нужно иметь в виду, что в несвободных странах вопросам блокировок уделяется достаточно высокое внимание, прогресс не стоит на месте, и средства обнаружения VPN и его блокировок со временем только совершенствуются.

О VPN протоколах

Все популярные VPN протоколы достаточно легко детектируются средствами DPI, и как следствие, легко блокируются.

Если подробнее, то ситуация следующая. Я бы разбил VPN протоколы на несколько групп:

Первая группа – самые уязвимые к блокировкам – это протоколы Wireguard, OpenVPN в режиме UDP, а также IKEv2, и всякие старые протоколы типа L2TP. Такие протоколы блокируются по простым сигнатурам, или вообще номеру порта.

Вторая группа – протоколы, которые более сложно заблокировать. Они работают на основе протокола TLS (на котором и работает web), и казалось бы, должны хорошо противостоять блокировкам. Но на деле, оказывается что они всё-таки имеют сигнатуры, по которым их можно различать, и поэтому тоже блокируются. Это OpenVPN в режиме TCP, а также обычный socks proxy.

Третья группа – это протоколы или связки протоколов, которые хорошо маскируются под web трафик, вследствие чего их сложно затедектировать, и заблокировать. Это OpenConnect/AnyConnect, OpenVPN с патчем XOR, а так же я бы включил в эту группу протокол ShadowSocks и тунель через SoftEther. Основной отличительной особенностью этой группы я бы назвал то, что эти протоколы сложно отличить от обычного web трафика, но всё ещё можно. К примеру, существует такой возможный способ блокировки - путём анализа энтропии заголовков. ShadowSocks полностью рандомизирует передаваемые заголовки, от чего он становится не похожим на настоящий web трафик. Или ещё более хитрая проверка - если VPN протокол маскируется под web трафик, то система анализа сама пытается открыть тот же самый веб адрес, который указан в заголовке пакета - так работает Великий Китайский Фаервол.

-

И четвертая группа – это протоколы или связки протоколов, которые крайне сложно или абсолютно невозможно отличить от настоящего web трафика. Сюда можно отнести специальные плагины для маскировки VPN, которые разрабатываются специально для этой цели мимикрии под web трафик, в частности такие плагины как v2ray, vless, wstunnel, cloak и другие.

Так вот, эти плагины начали появляться в большом количестве по одной причине – потому что в какой-то момент придумали, что задачу маскировки можно вынести в отдельный модуль, в плагин. И появился даже целый стандарт - называется Pluggable Transport. Изначально его сделали для TOR ещё в 2012 году, а позже добавили поддержку Pluggable Transport и в клиент ShadowSocks. А ещё позже, буквально пару лет назад появилась неофициальная поддержка Pluggable Transport для OpenVPN.

Пишите в комментах если я поместил какие-то протоколы не в те группы, или в чем то ошибся – поправим, дополним.

Об AmneziaVPN

Пришло время напомнить об AmneziaVPN, проекте, родившемся на первом хакатоне Demhack, прокачавшемся в Privacy Accelerator и ставшем одним из самых перспективных self-hosted VPN настоящего времени.

В нашей прошлой статье, вышедшей ещё в 2021 году, мы вам наглядно показали, к чему нужно готовиться к 2033 году на примере иллюстрации технологии портативного раскладного спутникового зонда. К сожалению, наши прогнозы не сбылись, и реальность такова, что эти устройства могут занять свою нишу, извините за каламбур, уже в наступившем 2023 году.

Так вот, основной задачей проекта AmneziaVPN является сохранение ваших … сил и нервов при доступе к безграничному Интернету в условиях новой суровой реальности.

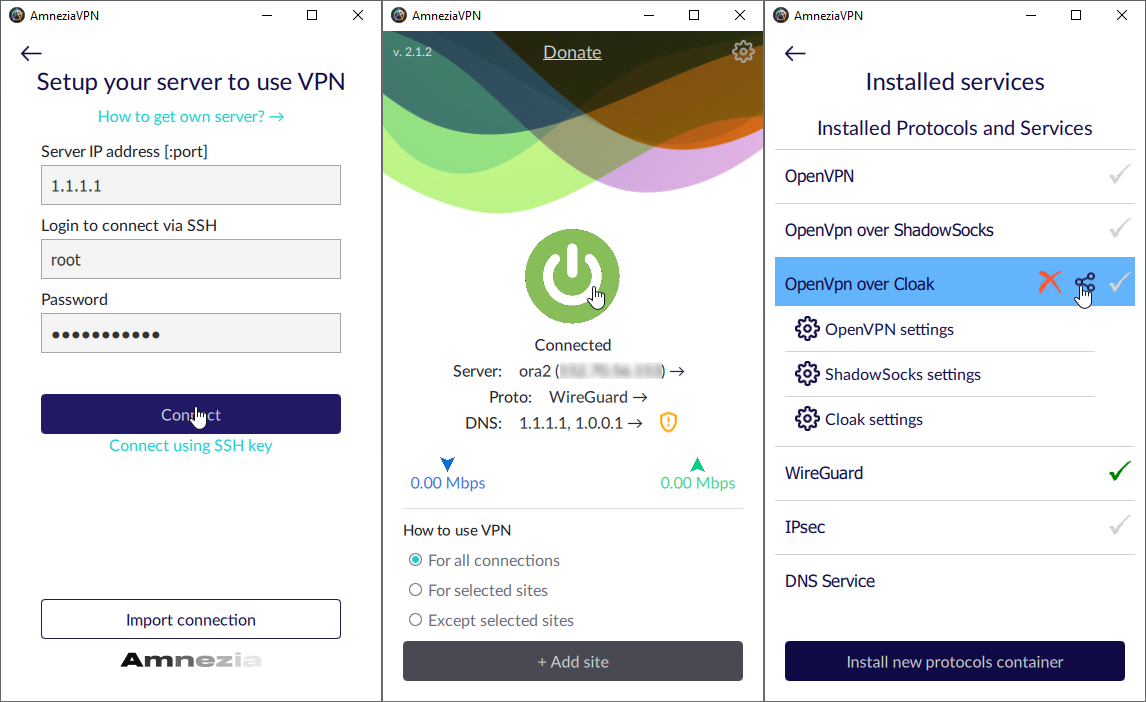

AmneziaVPN – это бесплатное программное обеспечение с открытым исходным кодом для создания личного VPN на вашем сервере. Не требует специальных технических знаний для установки и настройки сервера, а также использует широкий стек протоколов – OpenVPN, WireGuard, IKEv2, а также ShadowSocks и Cloak, которые намного более устойчивы к блокировкам VPN. На сегодняшний день Amnezia – одно из немногих решений, которое работает даже в репрессивной среде Туркменистана и Ирана.

С VPN сервисами активно борются в странах с жесткой интернет-цензурой. В России, например, за последний год было заблокировано множество VPN. Вам, скорее всего, известны такие названия – Surfshark, Proton, TunnelBear и другие. Вас не смущает факт, что они перестали работать? Нас вот очень напрягает. Поэтому главная задача Amnezia – это создать продукт, который сможет противостоять блокировкам разной сложности.

Мы предполагаем, что в случае блокировки протоколов VPN в России, Амнезия останется одним из немногих инструментов обходы цензуры, наряду с такими проектами как Tor, Lantern, Psiphon, Ceno.

Главная задача AmneziaVPN – сделать поддержку как и обычных VPN протоколов, так и протоколов из четвертой группы, которые крайне сложно обнаружить и заблокировать.

AmneziaVPN уже имеет реализацию маскировки VPN через плагин Cloak, пока это работает только на десктопных платформах, но мы уже работаем над добавлением такого функционала в релизы AmneziaVPN для Android и iOS.

Об этом чуть ниже, пока всё по порядку.

Данная статья приурочена к долгожданному событию – мы наконец-то зарелизили приложение для iOS. Теперь у нас есть полный арсенал – клиенты для Windows, MacOS, Linux, Android и iOS. И вы не поверите, всё упаковано в единую кодовую базу, проект написан на c++/Qt/QML с использованием платформозависимых вставок на Java/Kotlin/ObjectiveC/Swift.

Для ленивых, или кому не интересны внутренние тонкости Амнезии – можете перематывать в самый низ, к разделу “А-А-А ЧТО ДЕЛАТЬ”.

О Docker

В принципе, пользователям необязательно знать подробности, как оно там внутри Амнезии устроено, но так как мы с вами всё ещё на Хабре, давайте немного погрузимся в детали.

После того, как вы вбиваете в Амнезию логин, пароль и адрес сервера, она подключается к нему по SSH и начинает устанавливать на нём VPN сервисы, естественно те, которые вы явно указали.

Каждый сервис в Амнезии называется контейнер – это потому что в Амнезии всё упаковано в Docker контейнеры.

Название контейнера говорит о том, какой у него порт/протокол торчит наружу, например контейнер OpenVPN будет открывать только один порт OpenVPN (TCP или UDP в зависимости от выбора при настройке). И подключиться к этому контейнеру снаружи можно только через OpenVPN.

То же самое с контейнером ShadowSocks – у него наружу торчит только порт ShadowSocks. Но внутри этого контейнера есть уже два протокола OpenVPN и ShadowSocks. То есть, вы можете подключиться к этому контейнеру просто протоколу ShadowSocks, или связкой OpenVPN over ShadowSocks.

В контейнере Cloak наружу торчит TCP/443, к которому можно подключиться только через Cloak, ну вы поняли. А внутри там уже целый зоопарк, помимо Cloak живут и OpenVPN, и ShadowSocks. Соответственно для работы VPN через этот контейнер нужно подключаться связкой OpenVPN over Cloak или ShadowSocks over Cloak. Причём не важно, подключитесь ли вы самой Амнезией, или другим клиентом, который поддерживает такую связку, например официальный клиент ShadowSocks с подключенным плагином Cloak.

Немного замудрёно? Возможно да, но это создаёт гибкость. Список поддерживаемых контейнеров можно найти здесь, прямо в репе. Вы можете почитать эти скрипты, и убедиться что Амнезия не делает ничего лишнего, а может даже и дать нам рекомендации как их улучшить!

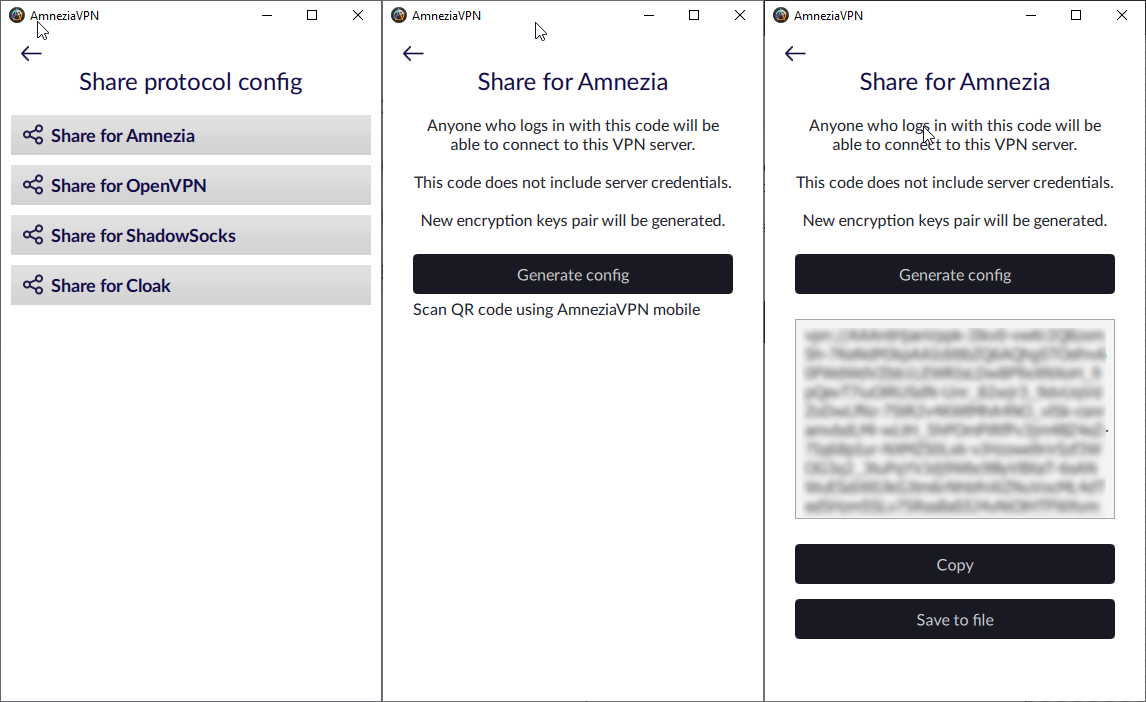

Об экспорте конфига

У Amnezia есть фича, и заключается она в том, что пользователь может подключаться к настроенному VPN серверу не только с помощью Amnezia.

Мы делаем свободный универсальный инструмент, вы можете, например, настроить Амнезией OpenVPN контейнер, экспортировать конфиг для OpenVPN, и подключаться к нему с помощью обычного OpenVPN клиента, загрузив в него сгенерированный конфиг.

То же самое справедливо и для все других контейнеров, но в случае с Cloak контейнером например, вам нужно будет очень сильно заморочиться, чтобы настроить своими руками связку OpenVPN over Cloak или ShadowSocks over Cloak.

Тем не менее, это то, что мы дали ещё год назад пользователям из Туркменистана и Ирана. И к нашему удивлению, нашлось много энтузиастов, которые начали настраивать ShadowSocks over Cloak на мобильных устройствах по такой схеме. Напомним, у нас пока Амнезия для Android и iOS ещё не поддерживает подключение по этим связкам, мы усердно работаем над этим, это скоро будет, и это будет пушка!

Об OpenVPN

На данный момент в Amnezia протокол OpenVPN получил наиболее полную поддержку – он работает на клиентах AmneziaVPN под все поддерживаемые платформы – Windows/MacOS/Linux/Android/iOS.

Старый добрый OpenVPN ещё даст жару. И вот почему.

Чуть выше я уже упомянул, что к OpenVPN сделали поддержку Pluggable Transport. А это означает, что мы сможем на него навешивать любые плагины маскировки. И не просто сможем, мы уже начали это делать, сделали прототип, и впиливаем в Амнезию этот OpenVPN с поддержкой PT.

А это, в свою очередь, означает что полная маскировка VPN у нас появится и для мобильных устройств – для Android и для iOS. Если вкратце – на мобильных платформах всё строго с VPN и доступом к системным функциям, поэтому просто взять и в лоб запустить два процесса – отдельно OpenVPN и отдельно плагин, как это работает на десктопным платформах, не получается.

Наш роадмап такой: впилить OpenVPN с поддержкой Pluggable Transport, закончить со связкой OpenVPN over Cloak для мобильных платформ, далее добавить поддержку v2ray, а потом, если хватит сил, времени и ресурсов, сделать поддержку wstunnel и других инструментов, которые будут востребованы и актуальны.

О Cloak

Некоторые сервисы, такие как TOR, предоставляют возможность обфускации трафика, они используют такую утилиту, как obfs4. Нам показалось, что это не совсем современная утилита, и уровень маскировки, который можно достичь с помощью obfs4, не максимально высокий...

Поэтому изначально наш выбор пал на Cloak. Главной фичей Cloak является то, что в нем можно настроить сайт-донор, под который Cloak будет маскироваться, что очень затрудняет блокировку.

Это работает так – даже если DPI-оборудование стучится на сервер, где пользователь установил свой VPN, то в ответ система DPI будет получать прямо контент того сайта, который предварительно задан в Cloak. Например, можно задать там Habr.com, и DPI будет думать, что пользователи читают хабр-новости, хотя они в этот момент сидят через скрытый VPN туннель в запрещенной Книге Лиц, Пересмешнике и других дьявольских сайтах, упаси меня РКН написать их названия.

Круто? Мы считаем, что да! Это конечно не панацея, эту схему можно спалить по невалидным сертификатам, но, пока даже сам Великий Китайский не может справиться с таким безобразием.

Скажем спасибо Andy Wang, за сий прекрасный инструмент! Если что – все стрелки на него, мы просто собрали в одно приложение несколько утилит из Интернета, это ведь ещё не запрещено?

О WireGuard

А мы его тоже делаем. Не всем же повезло жить в странах, где есть необходимость использовать самые крутые и навороченные средства маскировки VPN. Нам тоже пока не повезло, и WireGuard всё ещё работает, и работают всякие разные наколеночные VPN сервисы, использующие WG. Он быстрый, батарею на мобильных девайсах сажает не сильно, поэтому пока работает – и слава Богу РКН.

В AmneziaVPN поддержка WireGuard есть пока только на Windows/Android/iOS. Скоро допилим и для MacOS, и чуть позже для Linux.

О других VPN протоколах

У нас вообще наполеоновские планы, мы хотим чтобы Амнезия умела все VPN протоколы. Начали добавлять поддержку IKEv2, пока он работает только на Windows.

А ещё мы успели впилить в Амнезию контейнер с DNS сервером, контейнер с файло-хранилищем, и даже контейнер, в который в один клик поднимает web-сайт в сети TOR с настроенным WordPress. Вот только не пишите и не спрашивайте, зачем оно всё там, самое главное – оно работает!

А это безопасно?

Первое, что хотелось бы напомнить, это то, что AmneziaVPN – это проект с открытым исходным кодом, то есть все наши скрипты для настройки, все форки библиотек и многое другое, всё это можно найти в нашем репозитории на GitHub.

Важнейшим событием в жизни проекта стало то, что летом 2022 года AmneziaVPN прошла полный независимый аудит безопасности компанией 7ASecurity при поддержке Open Technology Fund. В результате проверки были найдены разного уровня уязвимости, которые благополучно были закрыты ещё в том же году, были выпущены обновления. С деталями проверки можно ознакомится в официальном пресс-релизе, или сразу прочитать репорт в формате pdf.

Иными словами, AmneziaVPN – это теперь уже состоявшийся проект, которому можно доверять.

Где доступна Amnezia VPN?

Для десктопных платформ, Windows/MacOS/Linux – дистрибутивы можно скачать напрямую из релизов нашего GitHub репозитория

На iOS пока доступно подключение только через WireGuard и OpenVPN (без маскировки, над ней ведется работа). Скачать можно прямо из AppStore.

На Android, помимо поддержки OpenVPN и WireGuard поддерживается подключениие по Shadowsocks. Приложение уже давно доступно в PlayMarket.

AmneziaFree

Да, кстати, для простого доступа к Книге Лиц, Зерцалу, Пересмешнику, ЖелеРыбе и всяким другим СМИ типа CBB, NNC, мы создали Telegram-бота, который выдаёт конфиги для WireGuard всем желающим и просто любопытным. Для использования он попросит подписку на наш новостной Telegram-канал AmneziaNews, потом выдаст конфиг и инструкцию как настроить VPN. Да, кстати, он работает на WireGuard, поэтому... не будем паниковать, пока ещё работает.

А-А-А ЧТО ДЕЛАТЬ

Если не обращать внимания на усиление блокировок (и всё остальное), то можно внезапно оказаться героем известного мема “Держи банан, бери телевизор, спасай мишку, бросай меня и лезь в шкаф”, или какого-нибудь другого мема, но тоже скорее всего с бананом.

Вот краткая инструкция Интернет-выживания в условиях ужесточения блокировок.

Ознакомьтесь со списком инструментов, которые помогают обходить жёсткие блокировки. Давайте сюда их вместе впишем, я начну – это конечно же AmneziaVPN, а ещё Tor, Lantern, Psiphon, Ceno… пишите в комментах кто знает ещё какие сервисы.

Поставьте хотя бы парочку из таких приложений, поиграйтесь с ними, лучше это сделать сейчас, пока это легко и просто. Когда Интернет заблокируют, всё может стать намного сложнее. Ну, или на ваш вкус, можете проходить этот квест потом, на повышенном уровне сложности. Например, как Туркменские фрилансеры. Или вообще, на уровне сложности "Адепт Чучхе", когда для обхода блокировки нужно в прямом смысле обходить её на своих двоих.

Просто не забывайте о своём неотъемлемом праве на свободу мысли, на свободу доступа к информации, к другим точкам зрения. Если несколько минут смотреть на одну и ту же картинку, она потом стоит перед глазами ещё несколько секунд, перебивая реальное изображение. Если годами смотреть на одну и ту же картину мира через экран – реальность потом ещё долго не разглядеть сквозь пелену мыслей, которые кажутся своими...

Update

На ваш комментарий

Вы считаете нормальным делать писать мало того что откровенно рекламную статью, так ещё и с некорректным заголовком ?

Так это и есть рекламная статья! Это же Блог AmneziaVPN! Только отличие в том, что мы делаем бесплатный opensource продукт. Бесплатный!

А вот заголовок конечно зажигательный получился. Набрать "-120" - это скорее даже успех чем провал.

И, кстати, как писали в комментах ниже, нужно было написать не "запретят", а "заблокируют". По факту то уже в прошлом году уже запретили все VPN, только пока не все заблокировали. Но слово "запретят" более едкое, язвительное, устрашающее.

Вы представляете? Уже все VPN запретили, а этот заголовок до сих пор будоражит людей, некоторые пишут, что чуть с утра со стула даже не упали.

К сожалению, ещё не все люди осознали, что всё это уже произошло. Что началась та что нельзя писать, что запретили все VPN, часть из них уже заблокировали, что заблокировали даже фейсбук с инстаграмом, что произошла огромная волна иммиграции талантливых разработчиков, что направление партии - на изоляцию рунета.

Это как будто не с нами. Это психологическая защита такая. Мне самому порой в это не верится. Мне очень жаль, честно. Жаль, что происходящее происходит, гибнут люди, рушатся судьбы, уходят города. А про заголовок, заминусованный рейтинг, карму - вообще не жаль, это всё тлен.

Комментарии (174)

selivanov_pavel

05.01.2023 05:01+68Статья интересная, но с кликбейтным заголовком вы явно переборщили.

edo1h

05.01.2023 06:26+17Да и сама статья по мне чересчур рекламная, понять что именно предлагается и как оно работает невозможно. ИМХО это совсем не хабровский формат. Хорошо хоть ссылки есть.

dunkelfalke

05.01.2023 11:10+17Меня совсем не удивит, если заголовок не смотря на всю кликбейтность ошибётся всего на пару дней или недель, если учесть, насколько пророческой оказалась панорама или тот же "день опричника", который вообще был издан 15 лет назад.

Magnum_M

07.01.2023 03:51+1Меня еще СИЛЬНО напрягает то, что всего 2 недели назад от одного нашего локального небольшого провайдера пришла кулуарная инфа, что готовится оборудование для блокировки ВПН-траффика на магистральных стыках с января 2023.

Правда другой гораздо более крупный провайдер инфу не подтвердил, мол ничего не знаю не ведаю.

Вроде можно расслабится - то вот что-то все равно сыкотно.Лучше б перебдеть... (

lain8dono

05.01.2023 05:44+5Про I2P забыли.

Ritan

05.01.2023 13:24+2У I2P же нет гейтов в открытый интернет by design, так что он немного не в тему. Или я что-то пропустил?

powerman

05.01.2023 22:26+7А если учесть, что в "открытом интернете" становится всё меньше открытого и всё больше закрытого, то закрытый I2P, в котором всё открыто - начинает выглядеть всё привлекательнее и привлекательнее… :)

vassabi

06.01.2023 12:21похоже, что таким ходом "открытый интернет" повторит судьбу http (где остались только древние сайты и трешовые странички а-ля "автору было пофигу"),

только если драйвером перехода на https был хром гугла, то драйвером перехода в I2P будут местная бюрократия

Ritan

07.01.2023 13:15+1Сдаётся мне, что если i2p достигнет хоть какой-то значительной популярности, то и с ним начнут бороться. Сеть, где всё открыто и все анонимны не потерпит, наверное, ни одно правительство в мире

mentin

05.01.2023 05:56+4А что происходит с контейнерами после установки - скажем, кто их обновляет если находятся дыры. Амнезия этим управляет, или надо следить самому?

pokamest_nikak Автор

05.01.2023 17:11+6Спасибо за хороший вопрос!

В действительности, контейнеры максимально примитивные, в них только самый минимум - утилиты самих VPN протоколов, типа OpenVPN, WireGuard, ShadowSocks, Cloak. По факту, эти утилиты крайне редко обновляются. Я думаю что мы займёмся этим вопросом ближе к середине года, и Амнезия сможет обновить существующие контейнеры - это должно быть достаточно просто.

mentin

06.01.2023 06:03+2Обновить обычно не проблема, можно и заново поставить. Вопрос как узнать о необходимости обновления. То есть RSS feed или емейлы с информацией об обновлениях важнее возможности обновлений. На сайте не нашел. Лучше конечно автоматизировать и периодическую проверку необходимости обновления и само обновление.

mih-kopylov

07.01.2023 08:27Я так понимаю, релиз новой версии докер образа в хабе и есть приглашение к обновлению.

А это уже давно автоматизировано

Arioch

07.01.2023 21:26...a товарищ майор уже и релиз правильный подготовил.

Как-то удивительно сплетаются "гнездо параноика", идеология "scratch your itch" и желание, чтобы "неизвестные дяди из облака мне автоматизировали"

F0iL

07.01.2023 22:59Всегда можно заглянуть в оригинальный Dockerfile и docker-compose и проверить, а не подсунули ли туда чего-нибудь лишнего.

Zamix80

05.01.2023 06:28+10Ну и шуточки у вас. Я чуть со стула с утра не упал. Да еще кофе не облился. За компенсацией в профсоюз обращатся, в случае физических повреждений, вследствие падения, если бы таковое случилось ? Но с другой стороны -предупрежден, значит- вооружен ?

OptimumOption

05.01.2023 07:33+2Берем софтину от CloudFlare, меняем морду лица - вуаля, вот вам новый VPN :)))))

PZ1

05.01.2023 08:43+31Красавцы. "После того, как вы вбиваете в Амнезию логин, пароль и адрес сервера, она подключается к нему по SSH и начинает устанавливать на нём VPN сервисы, естественно те, которые вы явно указали".

Мне кажется, вы просто собираете ферму ботов.

YourChief

05.01.2023 10:52+2Такое же тогда можно и про ansible сказать.

Kremleb0t

05.01.2023 13:22+2Такое можно сказать про любой софт, устанавливаемый на что-либо подключаемое к интернету.

vassabi

05.01.2023 14:58то есть если я дам Амнезии логин, пароль и адрес сервера,

а потом после установки - сменю их (или хотя бы пароль), то оно продолжит дальше работать?

victoriously

05.01.2023 15:57Давно её не использовал, но вроде - да. Потому что потом оно должно(я опять же не знаю, как сейчас) использовать только свой внутренний пароль от конкретного контейнера с впн(и адрес сервера), а не ваш пароль от сервера

AlexeyPolunin

05.01.2023 21:46+4На правах решавшего задачу установки сложносоставного софта на сервак людьми без спецподготовки:

1. Конечно же это делается на чистом сервере. И не только из-за секретности а банально из-за того, что установщики не рассчитывают на какой-то там еще софт.

2. Приходится в какой-то степени доверять разработчику, причем неважно подключается там что-то по ssh или вы deb/sh скачали и запустили.

3. В случае максимальной секретности и защищенности люди качают источник, читают что там написано и убедившись, что все ок — делают make, потом поднимают apparmor, изолируют сервер от остальной сети итп.

catBasilio

05.01.2023 09:46+4"Чуть выше я уже упомянул, что к OpenVPN сделали поддержку Pluggable Transport"

Не сделали, а делаете. Так как PR до сих пор open. И он аж с 21 года такой (посмотрел на календарь). И за весь 22 год там комментов 5 набежало.

Так что можно считать, что PR загнулся

pokamest_nikak Автор

05.01.2023 14:32+2А мы общались с командой OpenVPN, по сути без разницы, так как всё равно пришлось форкать репозиторий openvpn3, и допиливать там в коде мост, который и будет взаимодействовать с плагинами. По факту они по этому и не принимают пока этот PR, и не знают что с ним делать - чтобы юзать PT для OpenVPN, всё равно нужно лезть в код самого OpenVPN, при любых сценариях.

shasoftX

05.01.2023 11:11+18VPN запретят, вот вам инструкция по установке VPN. Amnezia - мы быстро забываем что мы пишем в заголовке.

Wesha

06.01.2023 00:04VPN запретят, вот вам инструкция по установке VPN

"Ничто так не компенсирует строгость и противоречивость..."

F0iL

06.01.2023 00:10+2Да никакого противоречия. Telegram вон тоже пытались запретить, и люди изобретали способы эти запреты обойти. В итоге РКН позорно сдался (либо договорился, конспиролог-mode on).

Так что в "новости" про запрет VPN привести инструкцию по установке запретоустойчивого VPN более чем логично (насколько он у них на самом деле запретоустойчивый - вопрос отдельный).

Wesha

06.01.2023 00:32+2В итоге РКН позорно сдался

Он не просто позорно сдался, он публично совершил сепукку (а как ещё можно назвать то, что у многих вполне себе официальных органов появились телеграм-каналы?)

nidalee

07.01.2023 05:18Не обманывайте себя: когда РКН хочет что-то заблокировать, он просто пишет куда надо, и Google с Apple бегут удалять «нарушителей» из своих магазинов, роняя кал. На примере приложения «Умное Голосование».

Wesha

07.01.2023 06:26+2Ну то есть Вы утверждаете, что Дуров под шумок не отказался от предложения, и теперь сливает всё из самого безопасного мессенджера куда надо?

nidalee

07.01.2023 06:31+1Я утверждаю, что это не Дуров кого-то там победил, а РКН перестал хотеть блокировать.

Когда РКН хочет что-то заблокировать, оно исчезает из сторов не просто в тот же день, а буквально через пару часов. Как показала практика.

А кроме этого, сами владельцы этих сторов еще проявляют инициативу и заставляют блокировать других. Включая, кстати, Telegram.Дуров пожаловался, что с этого года Apple и Google начали более настойчиво требовать, чтобы приложение Telegram соответствовало местным законам стран, в которых они работают. Разработчикам пришлось ради 50 млн российских пользователей пойти на уступки и начать блокировать некоторых ботов, включая дающих тактические советы по голосованию, и публикации, относящиеся к общедоступному контенту, но запрещенные Роскомнадзором и прокуратурой в стране.

Роскомнадзор совершил такое «сепукку», что аж достиг всех поставленных ему целей.Всем бы государственным структурам такую эффективность.Хотя нет, ну его нафиг.

Wesha

07.01.2023 06:34не Дуров кого-то там победил, а РКН перестал хотеть блокировать

Ну да, примерно как лиса перестала хотеть винограда

Голодная кума Лиса залезла в сад;

В нем винограду кисти рделись.

У кумушки глаза и зубы разгорелись;

А кисти сочные, как яхонты горят;

Лишь то беда, висят они высоко:

Отколь и как она к ним ни зайдет,

Хоть видит око,

Да зуб неймет.

Пробившись попусту час целой,

Пошла и говорит с досадою: «Ну, что́ ж!

На взгляд-то он хорош,

Да зелен — ягодки нет зрелой:

Тотчас оскомину набьешь».

nidalee

07.01.2023 06:38Вы просто ошибочно полагаете, что «проблему» работоспособности нежелательного приложения в централизованном магазине приложений нужно решать техническими средствами, а не административными.

Это неэффективный способ:Google Play и App Store удалили приложение «Навальный» в день выборов

www.bbc.com/russian/news-58593839

Wesha

07.01.2023 06:56-1То есть этот самый "Навальный" удалить из App Store проблем никаких не было — а удалить "телеграм" из этого же App Store проблемы внезано появились?

Нет, РКН просто достиг своих целей какими-то другими способами. Например, сделав Дуров предложение.

nidalee

07.01.2023 07:34а удалить «телеграм» из этого же App Store проблемы внезано появились?

Нет? Никаких проблем не появилось. Более того, удалить Telegram (в РУ сегменте) настолько просто, что Apple и Google аж пришлось прямо сказать об этом Дурову.Однако, мессенджер не является изолированной платформой. Он зависит от банков, телекоммуникационных компаний, а также от правил и требований Apple и Google, которые они устанавливают для всех мобильных приложений и их обновлений. При их нарушении мессенджер может быть будет недоступен для части или даже всех пользователей iOS и Android.

Нет, РКН просто достиг своих целей какими-то другими способами.

Да, очень простым: плюнул на Дурова и пошел сразу к сторам.

Wesha

07.01.2023 07:47-1Ну что и требовалось доказать: не "РКН позорно сдался", а Дуров прогнулся под изменчивый мир. Надо будет — прогнётся ещё разок: чай, уже не впервой.

scruff

05.01.2023 11:39а можно без контейнеров? просто установка на сервак, посредством готового скрипта типа openvpn-master-install.sh. На гитхабе полно таких сборок, притом весьма даже рабочих, но там голый openvpn. Пробовал развернуть на tcp-443 - облом поймал уже в "этих наших Дубаях" - васап/скайп/телега звонки режутся. Каким-то способом арабский файрвол проваливается внутрь туннеля и выразет всё "левое". Остальной трафик в туннеле - ходит без прорблем. Как они так выборочно делают? - загадка до сих пор.

pokamest_nikak Автор

05.01.2023 21:54+2У нас была идея сделать варианты установок без докера, для систем, где докер не тянет, или каких-то таких кейсов. А так-то лучше в контейнере изолировать, проще потом управлять, и удалить если что. Outline для справки тоже в докере запускает серверную часть.

AlexeyPolunin

05.01.2023 22:09Мы тоже метались между докером и нативной установкой sh-скриптом и пришли к выводу, что при отсутствии ресурсов полноценно поддерживать несколько вариантов установки, надо сосредоточится на том варианте, который проще и понятнее для майнтейнеров или про который проще всего объяснить пользователям как обновить.

В нашем случае — это оказалась нативная установка sh-скриптом (еще раз повторю, что в других проектах, в том числе здесь может быть по другому). Но докер мы сделали и с него кто-то даже что-то поставил и теперь мне приходится и его тоже поддерживать как второй способ (о чем жалею).

elve

05.01.2023 11:42+5А можно подробнее рассказать откуда информация про запрет vpn? И зачем кому-то ваш сервис, если его запретят?

Areso

05.01.2023 11:48-3А можно подробнее рассказать откуда информация про запрет vpn?

Это шутка

И зачем кому-то ваш сервис, если его запретят?

Из врожденной тяги к нарушениям :)

Alexrook

05.01.2023 11:57+9Знаете, есть такой термин - «кликбейт»? Вот это оно и есть.

RalphMirebs

05.01.2023 12:04+6Причём кликбейт глупый ибо "запрет впн" это совсем не то, что "не возможность функционирования впн".

lain8dono

05.01.2023 12:53+4И зачем кому-то ваш сервис, если его запретят?

Кстати, если я правильно понял, это не сервис, а ПО с открытым кодом: https://github.com/amnezia-vpn. Беглый поверхностный анализ не обнаружил ничего криминального кроме крайне неудачного кликбейта. При чём если не считать агрессивного кликбейта остальная статья в целом норм.

elve

05.01.2023 13:35+8Если началось с вранья, то и дальше лучше не будет.

lain8dono

05.01.2023 14:00+1Заголовки на хабре довольно часто не соответствуют содержанию статьи. Тут всего лишь вопиющий случай подобного.

У меня стойкое подозрение, что дальше кликбейта почти никто статью и не читал. Статья, как статья.

nApoBo3

05.01.2023 17:43149 ФЗ, если не ошибаюсь 15.8. VPN сервисы, в том числе, обьязаны обеспечивать блокировку по спискам Роскомнадзора.

aik

05.01.2023 19:06+1Сервис — это когда вы услугу предоставляете третьим лицам.

nApoBo3

05.01.2023 20:33Владельцам информационно-телекоммуникационных сетей, .....запрещается предоставлять возможность использования на территории Российской Федерации принадлежащих им информационно-телекоммуникационных сетей.

Нигде ничего про услуг. Владелец должен обеспечить невозможность использования "инфраструктуры" для доступа к заблокированным ресурсам с территории РФ.

aik

05.01.2023 20:38+4А вы "владелец информационно-телекоммуникационных сетей, посредством которых обеспечивается доступ к информационным ресурсам"?

И вы предоставляете возможность использовать свою "сеть"? Тогда это запрещено.

Но если вы такую возможность не предоставляете — к примеру, пароль стоит, а не открытый прокси поднят — то я не вижу проблемы.

nApoBo3

06.01.2023 01:07+1Вы сами используете? Используете на территории РФ? Значит как минимум сами себе представляете такую возможность.

Владелец в контексте данного закона вероятно может трактоваться по аналогии: "лицо, самостоятельно и по своему усмотрению определяющее порядок использования".

Я не очень понимаю к чему вы цепляетесь? Закон вполне однозначно говорит, доступа к "запрещённой" информации на территории РФ быть не должно( за исключением некоторых специальных случаев ). И вполне четко прописывает, что все средства технологически позволяющие обходить блокировки эти самые блокировки должны реализовывать. Можно конечно долго искать в нем "запятые" и не стыковки в определениях, но какой в этом смысл, цель закона именно такая и о вполне применим для этой цели.

aik

06.01.2023 03:16Закон говорит, что запрещено предоставлять такой доступ.

Закон не говорит, что запрещено посещать.

nApoBo3

06.01.2023 12:31+1Так я и не утверждал, что запрещено "посещать", вы ещё скажите сами протоколы же не запрещены. Запрещено представлять доступ, т.е. все vpn сервисы, не важно публичные или вы только для себя подняли, позволяющие обходить блокировки по закону запрещены. Мне кажется это вполне подпадает под понятие запрет vpn в контексте. Более того, я регулярно сталкиваюсь с блокировкой vpn протоколов со стороны провайдеров и судя по сему даже для транзитного трафика( когда ни клиент, ни конечная точка, провайдером не обслуживается ).

aik

06.01.2023 12:59вы только для себя подняли

Не является «предоставлением доступа». Сам себе вы доступ предоставляете, только когда «в двух лицах» выступаете. Допустим, ИП и физлицо.блокировкой vpn протоколов со стороны провайдеров

Пока сам не сталкивался, но, по слухам, это больше были какие-то глюки и опыты, а не целенаправленная блокировка.

nApoBo3

06.01.2023 13:42+1Вы так к каждому слову цепляться намерены?

"Владельцам информационно-телекоммуникационных сетей, информационных ресурсов ....., запрещается предоставлять возможность использования на территории Российской Федерации принадлежащих им информационно-телекоммуникационных сетей..."

Нет ни доступа, ни услуг, есть "возможность использования". Вы являетесь "владельцем" .... позволяющего получить доступ к "запрещенке"? У вас "возможность использования" есть? Если есть значит есть нарушение. Даже факт использования не требуется, если есть возможность, должны реализовывать блокировки.

aik

06.01.2023 15:56+1Вы там много пропускаете. Например, «посредством которых обеспечивается доступ к информационным ресурсам». Вы при помощи своего VPS не обеспечиваете никому никуда доступ.

У вас «возможность использования» есть? Если есть значит есть нарушение.

Закон так не работает. Иначе бы все мужчины сидели бы за изнасилования. Аппарат-то есть.Даже факт использования не требуется, если есть возможность

Так ведь нет возможности — если вы не сделали открытый прокси. Вот как только сделали — или сделали закрытый, но начали раздавать пароли третьим лицам — тогда и появляется возможность.

Не надо сову на глобус натягивать лишний раз, она и так с него почти не слезает с российскими судами.Вы так к каждому слову цепляться намерены?

Работа юриста и состоит в том, чтобы цепляться за слова. Конечно, я сам не юрист — но общаюсь с ними достаточно, чтобы понять, как читать законы. Конечно, могу быть и не прав — всё же не специалист. Конечно, закон что дышло, особенно в России.

Но сегодня VPN в России не запрещён. Запрещены конкретные ресурсы в интернете (по списку). И запрещено помогать в обходе этих запретов. За второе либо получаете штраф, если вы в России, либо попадаете в первый список, если вы в заграницах.

Провайдеры у нас в России, штраф они не хотят. Потому борются с доступом к ресурсам из списка разными методами. Временами с водой выплёскивают и ребёнка, но не получить наказание от государства им важнее, чем обслужить конкретного клиента, чей интернет случайно перекрыли под соусом борьбы с ресурсами из черного списка.

Но сам доступ к ресурсам из черного списка преступлением не является. Как и использование VPN для доступа к этим ресурсам.

nApoBo3

06.01.2023 23:12Вы при помощи своего VPS не обеспечиваете никому никуда доступ.

Я не понимаю какая именно языковая конструкция позволяет вам утверждать, что требуется обеспечение доступа для третьих лиц. В законе этого нигде нет.

"посредством которых обеспечивается доступ к информационным ресурсам" лишь указывает на то, что посредством использования данных "систем"( что именно это такое расписано в законе ) производится доступ к указанным ресурсам, для примера это может быть вообще не VPN, а просто маршрутизатор.

Так ведь нет возможности — если вы не сделали открытый прокси. Вот как только сделали — или сделали закрытый, но начали раздавать пароли третьим лицам — тогда и появляется возможность.

Нет в законе никаких третьих лиц. Есть система которая технологически приспособлена для передачи трафика с указанных ресурсов в обход блокировок, есть возможность ее использования на территории РФ, использования не важно кем, кем угодно, достаточно владельца системы, все этого достаточно, чтобы требовать от владельца системы реализации блокировок с использованием указанных далее в тексте закона механизмов.

Работа юриста и состоит в том, чтобы цепляться за слова.

Мне кажется вы пересмотрели американских фильмов.

Но сам доступ к ресурсам из черного списка преступлением не является. Как и использование VPN для доступа к этим ресурсам.

Этого я нигде не утверждал. Запрещено реализовывать VPN, использовать можно. Т.е. если вы являетесь исключительно потребителем VPN, то вас данный закон не затрагивает, но если вы подняли свой собственный, он вас вполне касается.

Wesha

06.01.2023 22:26У вас "возможность использования" есть? Если есть значит есть нарушение. Даже факт использования не требуется,

Вы специально сейчас старый анекдот практически дословно цитируете?

— ...Тогда сажайте меня за изнасилование!

— А что, вы кого-то изнасиловали?

— Нет, но аппарат-то у меня есть!

nApoBo3

06.01.2023 22:49Я специально цитирую закон. В законе прямым текстом написано, что нарушением является возможность использования с территории РФ если не реализуются механизмы блокировок( далее по тексту там описано как именно они реализуются ).

Kanlas

07.01.2023 23:29В законе прямым текстом написано, что нарушением является возможность использования с территории РФ

Нет, в законе написано, что нарушением является предоставление доступа. Самому себе вы доступ предоставить не можете, можете им только воспользоваться. Использование доступа не запрещено

getmancar

05.01.2023 13:34+3Лучше бы подождали до 7-го числа, после запрета плюсов бы насобирали, а так.

chukov

05.01.2023 13:34+33Как жаль, что на хабре нет возможности, скрыть некоторых авторов навсегда. Там рядом с кнопкой подписаться, должна быть кнопка "не показывать больше такой позор".

С 7-го января в России у авторов блога Amnezia позеленеет рожа, ну или на лбу что нибудь вырастит.

Как вам заголовок, а? Как вам такой подарочек на Рождество?

Нет, это неправда, это шутка такая.

Не с 7-го января не позеленеет и не вырастит. Когда нибудь вырастит.

Прошу не судить мой комментарий строго ведь

это неправда, это шутка такая.

xPomaHx

06.01.2023 20:55Есть возможность, добавить в правила ublock

habr.com##.content-list>li:has(a[href*=amnezia])

mobilz

05.01.2023 14:24DPI оборудование стучится на сервер, а сервер отвечает, что он хабр? шта? Вы не путаете Deep packet inspection с Dots per inch?

pokamest_nikak Автор

05.01.2023 14:42+5Китайский фаервол так и работает - сам открывает сессию на сервер, куда вы идёте, чтобы посмотреть что там. А Cloak ему выдаёт зеркало сайта-донора, он в реальном времени идёт на этот сайт, забирает контент, и выдаёт его этому DPI, или любому клиенту, который постучался на демон Cloak, и не знает секретный ключ.

Это прям как mitm атака, был даже прикол, что мы рекомендовали туркменским юзерам вписывать один популярный российский сайт, который у них не заблокирован. А потом этот сервис слал жалобы владельцам датацентра на то что их атакуют с их подсетей ))

edo1h

05.01.2023 15:41только это всё работает ровно до тех пор, пока оно непопулярно. китайский файрвол уже выпиливает попытки установки соединения tls с ech (aka esni), ну будет выпиливать также и с тикетами

F0iL

05.01.2023 21:46+2Вместо tls-тикета признаком "свой-чужой" может выступать URI или кука, и то и то передается уже внутри зашифрованного соединения, и их никаким образом нельзя подсмотреть (и вообще определить их наличие). Единственный способ - применять тотальный MitM с подменой сертификатов и перешифровкой трафика на лету, но тогда вообще весь TLS потеряет смысл.

Да, маскироваться под порнхаб уже не выйдет (потому что у вас не будет сертификата настоящего порнхаба), но под какой-нибудь безобидный сайт с фотографиями котиков - вполне можно.

mobilz

05.01.2023 16:02mitm подразумевает подмену сертификата для чтения ssl трафика, то о чём пишете вы, это перенаправление пользователей, при чём тут анализ пакетов на низком уровне?

edo1h

05.01.2023 16:21+4нет, там схема такая: клиент посылает запрос на установку tls-соединения с sni скажем pornhub.com, но секретным тикетом.

сервер смотрит, если тикет верный, то устанавливает соединение и гонит по нему шифрованные данные. если тикет неверный (или его нет), то просто выступает tcp-прокси для pornhub.com (пересылает туда сырые зашифрованные данные).

для клиента, не знающего о тикетах, всё выглядит так, будто он общается с сервером pornhub.com напрямую — валидные сертификаты, тот же контент )

Revertis

06.01.2023 15:32А что мешает разработчикам тоталитарных фаирволлов узнать о тикетак и начать блокировать по таким признакам? Или по количеству соединений даже? (Ведь браузер обычно делает несколько соединений, а впн-клиент делает одно).

edo1h

07.01.2023 18:49Ведь браузер обычно делает несколько соединений, а впн-клиент делает одно

нет, тут как раз делается несколько подключений.

А что мешает разработчикам тоталитарных фаирволлов узнать о тикетак и начать блокировать по таким признакам?

https://habr.com/ru/company/amnezia/blog/709108/#comment_25078306

AlexeyPolunin

05.01.2023 21:51+1Те по хорошему хорошо бы еще иметь и собственный сайт с осмысленным содержимым на том же ip, что и cloak, что бы он его и отдавал?

Также я из текста понял, что там подменяется сертификат и это потенциальная сигнатура для отслеживания и блокировки. Но если у нас есть сайт на который типа идет пользователь, то у нас есть и оригинал сертификата...

Но вообще вы молодцы! Уже прилично звезд нафармили на GH. Я знаю им цену :)

F0iL

05.01.2023 14:55+1DPI оборудование стучится на сервер, а сервер отвечает, что он хабр?

Да, именно так и работает защита от active probing.

mobilz

05.01.2023 16:00а с каких пор DPI вместо анализа трафика делает запросы на сервер?

F0iL

05.01.2023 21:55Сначала производится анализ, а потом делаются запросы для выяснения, что же на том конце на самом деле.

mobilz

07.01.2023 04:19то, что GFW сканирует контент от своего имени позже, имеет очень опосредственное отношение к глубокому анализу пакетов

edo1h

07.01.2023 17:54+1Отправка RST в случае посещения заблокированных ресурсов тоже не является анализом пакетов, однако такой функционал многие системы DPI имеют

PereslavlFoto

05.01.2023 18:45+4в прошлом году уже запретили все VPN, только пока не все заблокировали

Допустим, что вы правы и все VPN запрещены. Почему же продолжает работу сеть магазинов «Пятёрочка», в которой магазины связаны через одну VPN? Почему продолжают работу провайдеры, которые подключают своих клиентов к провайдерской VPN? Почему не пострадали предприятия, чьи филиалы соединены одной VPN?

Отчего же ваши правдивые слова противоречат реальности?

garwall

05.01.2023 19:20+4Потому что наступила массовая иллюзия, что впн - это не средство обеспечения L2/L3 связности между удаленными сетями, а что-то секурное и противозапретное. хотя последнее - желаьельное, но отнюдь не необходимое условие.

F0iL

05.01.2023 21:41+2Не стоит излишне душнить. Понятно же, что в данном случае речь идёт про те VPN-сервисы, что для обхода цензуры, а не те что для объединения корпоративных локальных сетей.

PereslavlFoto

05.01.2023 22:11Из статьи этого совершенно не понятно. Статья начинается словами о корпоративных сетях:

Нужно иметь в виду, что обычные коммерческие VPN сервисы достаточно легко заблокировать.

То есть с первых же строк мы читаем о том, что будут запрещены коммерческие VPN сервисы, которые работают на серверах предприятий, обеспечивая коммерческую работу сотрудников и филиалов.

Areso

05.01.2023 23:20+3Ну, большинство таких сетей расположены внутри страны, а потому безопасны. В пределах Чебурнета на VPN вряд ли будут ограничения.

А вот трансграничный VPN рано или поздно будет по лицензиям для юрлиц.

insighter

05.01.2023 20:24+3Лучше бы подошел заголовок типа "с 30 февраля запретят VPN". Столько минусов хватанули :)

Vsevo10d

05.01.2023 20:48+14После такого РЕКЛАМНОГО ТРЮКА будет меньшим зашкваром поставить себе на ПК полуметровую черную дилду, чем решение от AmneziaVPN.

Wesha

06.01.2023 00:09+2Почему же сразу чёрную? Можно из оргстекла, а внутрь напихать светодиодов, подвесить на малинку или ардуино, запилить программу для весёленького ими перемигивания в соответствии с рассчитанной фазой Луны — и вот это уже вполне можно будет на хабр запостить!

rionnagel

06.01.2023 01:09+2И так нервно новости читать. Ваше форменное издевательство, как ковыряние раны ржавым гвоздём. Ещё и реклама (даже если нет - мне уже плевать). Своего вы добились - это первая статья, которую я комментирую не читая дальше начала.

Alekseyz

06.01.2023 02:05Каким образом мне кто то может запретить sstp на забугорном vds?

Wesha

06.01.2023 02:09+3Тут более интересный вопрос — каким образом Вы можете доказать, что Вы не парагвайский шпыён?

F0iL

06.01.2023 11:13+4Элементарно. Видим на DPI долго висящие TCP-подключения на 443 порт по которым ходит что-то завернутое в TLS? Делаем HTTPS-запрос на этот адрес с этим SNI методом SSTP_DUPLEX_POST на URI /sra_{BA195980-CD49-458b-9E23-C84EE0ADCD75}/ - если сервер отвечает нам не 400 или 404, а выдает в ответ 200-ый код, то вносим этот IP и SNI-домен в черный список блокировок, и из России никто к нему уже не подключится.

Areso

06.01.2023 17:53Разве Websocket соединения не выглядят также? Поднялись на 443 и таскают трафик туда-сюда.

F0iL

06.01.2023 19:29Продвинутые цензоры давно уже не ограничиваются одним только анализом "снаружи".

Да, снаружи WS и SSTP выглядят так же, однако большая разница в том, что если ваш сервер разрешает поднять websocket-туннель только при обращении к специальному эндпоинту, и вы этот эндпоинт нигде не засветили, то без MitM определить сам факт использования туннеля наблюдателю со стороны просто так не получится. А вот если на сервере крутится SSTP-сервер, то детектировать его можно за секунду, ибо согласно протоколу SSTP сервер всегда должен отвечать на определенный запрос по строго определенному эндпоинту определенным образом. Соответственно, при желании выявить и забанить SSTP можно элементарно.

А если пойти ещё дальше, те же китайцы на своем GFW, судя по всему, даже научились определять TCP и TLS хендшейки внутри TLS-соединения, скорее всего, по размерам пакетов и паттернам трафика. Поэтому для устойчивости к DPI уже недостаточно завернуть туннель в TLS, необходим рандомизированный padding пакетов и прочие ухищрения. Поэтому на SSTP и подобные я бы в обозримом будущем не рассчитывал.

spirit1984

06.01.2023 12:16+5Кажется, автор всерьез решил побить рекорд Дениса Попова - помнится мне, его статья самая заминусованная на Хабре. Но этот пост прям стремительно догоняет.

vassabi

06.01.2023 12:35+2ну, если у них действительно хороший софт - то они от публичной известности только выиграют

(даже с негативной - гораздо больше народа пойдет на гитхаб ревьювить их репу)

им только надо не лениться писать статьи регулярно :)

SergeyDeryabin

07.01.2023 02:45+1им только надо не лениться писать статьи регулярно

С этим могут возникнуть сложности... у автора уже read-only

Vlafy2

06.01.2023 18:27-4Бред какой. Никогда не пользовался этим вашим vpn и не знаю, зачем он нужен нормальному человеку.

F0iL

07.01.2023 01:45+2Находясь в России, как раз-таки нормальному человеку VPN (или любой другой вид туннеля, позволяющий обхожить госцензуру) как раз-таки нужен в первую очередь. Если он вам не нужен, то это как бэ намекает.

mhorn

07.01.2023 17:49+2Мне, находящемуся в России, vpт нужен исключительно для обхода зарубежных блокировок. В частности, доступ российских пользователей на все сайты украинских научных журналов, а также многие чешские и польские аналогичные сайты закрыт.

nronnie

07.01.2023 21:22Да, тут уже непонятно, что больше напрягает - блокировки РКН или блокировки зарубежных друзей. Купил абсолютно легально прошлым летом процессор Core i9 и лицензионку Windows 10 Pro и без VPN уже не могу ни скачать интеловские драйвера, ни обновление до Windows 11.

penetration

06.01.2023 20:16Интересным является проект VPNGate, где каждый пользователей может поделиться своей пропускной способностью со всеми участниками сети, даже без белого IP.

8000 VPN серверов.

Легкий GUI на Windows.

Уже 546к терабайтов было пропущено через сеть, даже китайский файрвол пробивает.

F0iL

06.01.2023 20:49даже без белого IP

Как именно? Насколько понятно из сайта проекта, идея в том что энтузиасты поднимают у себя публичные VPN-сервера, и их адреса публикуются в общедоступном реестре. Без белого IP к поднятому серверу снаружи подключится не получится (разве что только если настроен port forwarding на NAT у провайдера, но это редчайший случай). Вы точно не путаете "белый" и "статический" адреса?

Кроме того, таким образом энтузиаст по сути дела поднимает у себя публичную выходную ноду, которой может воспользоваться кто угодно, со всеми вытекающими последствиями (в России вон из-за подобного несколько лет назад оператора ноды посадили в СИЗО и пытались завести уголовное дело, отбить удалось только после поднятого шума в СМИ).

А в качестве протоколов у них используются Softether, OpenVPN, SSTP и L2TP, так что насчёт пробивания китайского GFW тоже очень сомнительно.

nekipelov

06.01.2023 21:23Без белого IP к поднятому серверу снаружи подключится не получится

Можно, используя подход "UDP hole punching". Правда не всегда.

penetration

06.01.2023 22:59+1Вот только что закончил писанину новой статьи про эту тему, можете прочитать, используется NAT Hole Punching, а какой это протокол без разницы, чтобы его определить, как я знаю его сначало надо просканировать путём активного проба (active probing), а это решается путём определения этих тех самых сканирующих ip адресов ботов общими усилиями сети (так как она большая, у нас больше данных для анализа), клиенты серверов пользователей автоматически отправляют на анализирующий сервер ип адреса тех, кто пытался к ним подключиться и отключился в течении краткого интервала времени, сервер же эвристически отсеивает эти адреса по времени и рассылает их клиентам, те в свою очереь, чтобы не палиться файрволу игнорируют запросы этих айпи, очень хитро.

Alexeyslav

07.01.2023 10:31Точно так же как работает торрент и связанная с ним DHT. Конечно, єто работает не в 100% случаев и конфигураций.

codeby

06.01.2023 23:42+4Что за дебилизм? Вам маркетологи посоветовали через обман рекламу сделать? Поздравляю. Теперь я точно знаю, чем никогда пользоваться не буду.

maikuss

07.01.2023 00:39Как эта амнезия поможет, если того числа того месяца, когда запретят VPN, они это сделают полностью? То есть, просто скажут, что нельзя и за каждый случай использования назначат штраф. Например, 5 рублей. И счётчик случаев. С адреса за границей, к которому подключились по Https, но на котором не висит веб службы, получили 100 информационных пакетов, отправили туда 20 - вот сто двадцать случаев использования запрещенных способов связи с применением ЭВМ. Каждый зафиксирован специальными средствами автоматического контроля, и все присланы вам заказным письмом Счастья. Ну и потрудитесь внести в кассу , Вам же лучше, если до суда. Через гос услуги тоже можно, для Вашего удобства.

Tippy-Tip

07.01.2023 13:317 января 2023 года. Московское время 13 часов 30 минут. Подключился к американскому VPN-серверу (на выбор есть канадские, французские, британские, германские и даже польские VPN-серверы). Зашел сюда и написал этот комментарий.

УМВР. ЧЯДНТ?

izogfif

07.01.2023 13:33А можно инструкцию для подключения всего этого (а лучше только необходимой связки) к nginx'у, который уже работает на 443-порту? Чтоб не открывать еще какие-нибудь порты и не отдавать никому никакие пароли?

DGG

07.01.2023 16:00Можно ли настраивать в ваших клиентских приложениях подключения не только к амнезии, но и сторонним VPN?

Есть ли в клиентских приложениях настраиваемые исключения, для того чтобы мимо VPN ходили отдельные приложения? (Исключения по URL вижу)

dnbolt

07.01.2023 17:03Это все конечно хорошо, но

1 VPN для частных лиц это не только обход блокировок, но и прикрытие от рекламных сетей.2 Любой сервер контролируемый не мной = контролируемый заранее скомпрометированной стороной, в случае точек обмена траффиком у магистральных провайдеров и шлюза провайдера все более менее понятно, кто имеет доступ о моих похождениях в сети и куда и кому продаются мои интернет следы, в случае со сторонним публичным VPN сервисом, совершенно не ясно во первых какие данные обо мне собираются и кому продаются, ради истаграмчика не готов делится своими интернет похождениями с еще одним звеном, а ради БЕЗОПАСТНОГО впн покупать выделенный сервер, публичный VDS или контейнер это равноценно публичному впн сервису, так как владелец физического сервера имеет полный доступ к всему что происходит на сервере.

3 пользуюсь рабочим впн по работе для доступа к внутренним ресурсам компании, в логах своего рабочего впн прекрасно вижу кто из сотрудников что делает и куда ходит.

nebularia

07.01.2023 18:12+1а ради БЕЗОПАСТНОГО впн покупать выделенный сервер, публичный VDS или

контейнер это равноценно публичному впн сервису, так как владелец

физического сервера имеет полный доступ к всему что происходит на

сервереИ что в итоге делать-то? В комментарии вы отмели примерно все способы обхода блокировок, так и что же теперь, не обходить их?

discipuli

07.01.2023 18:15-3Жалко карму порезали за время и один неудачный коммент, дизлайкнуть не могу

randomhabrcommentator

08.01.2023 00:27Такие заголовки приближают Хабр к тому, чтобы превратиться в Пикабу. Цели автора ясны и логичны. Но поведение редакции Хабра не понятно. Неужели редакция готова пропускать любую мусорную статью, только бы автор платил деньги?

pragmatik

08.01.2023 00:45Неужели редакция готова пропускать любую мусорную статью, только бы автор платил деньги?

Данный блог предоставляется в рамках программы поддержки стартапов, т.е. Хабр не получает деньги от администраторов блога.

Но поведение редакции Хабра не понятно.

У Хабра нет редакции в традиционном для СМИ понимании этого слова. Есть модераторы, контролирующие соблюдение правил. Кликбейтный заголовок – не самое критичное нарушение, не требующее немедленного вмешательства. Если бы модераторы заставили автора поменять заголовок, то он бы нылся про цензуру и свободу творчества. А так сообщество и без вмешательства модераторов прекрасно отминусовало и статью и карму автора, высказав, тем самым, ему своё "фи", чтобы отбить у него желание когда-либо повторять подобное поведение.

kmeaw

08.01.2023 02:10Несмотря на то, что самые продвинутые и крутые коммерческие VPN клиенты умеют маскировать VPN трафик от систем блокировок и DPI, они всё равно уязвимы к блокировкам

Замотивированный и квалифицированный разработчик коммерческого сервиса может сделать так, чтобы его сервис было очень тяжело заблокировать, в том числе придумать свой протокол и сделать для него клиента, который (или по крайней мере та его часть, которая борется с блокировками) умеет автоматически обновляться. РКН очень ограничен в средствах - он может только сгенерировать список IP и URL, который с ощутимой задержкой доедет до провайдеров. Разработчик коммерческого сервиса может для блокировки сотрудников РКН использовать куда более гибкие средства.

Чем крупнее такой сервис, тем больше таких разработчиков он сможет себе позволить.

iskatel

Вы считаете нормальным делать писать мало того что откровенно рекламную статью, так ещё и с некорректным заголовком ?

lain8dono

Статья конечно могла быть и получше, это да. Но тема такая щекотливая. Ещё одно напоминание проверить свой базовый набор параноика. Такое никогда не будет лишним. В конце концов в критической ситуации ты не поднимешься до уровня своих ожиданий, а упадешь до уровня своей подготовки. Даже если часть способов обхода может быть сомнительна, гораздо приятнее в случае часа X лениво перебирать десятки вариантов, при этом точно зная, что хоть что-то, да сработает. Опять же чем больше людей обходит всякие ограничения, тем лучше. А каким образом достигается подобная массовость - это уже детали.

Пользуясь случаем хочу пожелать разработчикам DPI, ограничительных законов и подобного всего самого наихудшего. Пусть жизнь их не будет счастливой, смерть будет не самой лёгкой, а суд над ними будет справедливым.

dopusteam

Оффтопик

Вчера впервые увидел кучу мемов/шуточек с этой мыслью на пикабу, а сегодня вот оно, на хабре :)

Ну т.е. и скорость тс ограничивать не нужно, и ограничивать уровень алкоголя в крови для водителей не нужно?

Как то совсем зацепит всех такое "пожелание"

lain8dono

Интересное наблюдение. Но я просто вспомнил эту цитату.

Ага. Именно так. Гораздо лучше премии выдавать. Например премию Дарвина. Опять же вместо ограничений лучше делать такие системы, в которых опасные состояния не возникают вовсе. В контексте автомобилей автопилот будет неплохим решением.

Кстати вы передёргиваете контекст и излишне утрируете. Не вижу связи между Техникой Безопасности и грубыми нарушениями базовых прав человека (доступ к интернету, свобода слова).

dopusteam

Ну так у него тоже будут ограничения)

Передергиваю, да. Ибо изначальная фраза слишком категоричная.

Ага, а что делать тем, кого условный водитель с собой заберёт или покалечит? Ну, людей на остановке или куда он там залетит. Не то что бы ограничения абсолютно всегда помогают, но глупо (имхо) утверждать, что запреты не нужны нигде и никогда

lain8dono

Вы второй раз пытаетесь вывести контекст за пределы IT. Я всё ещё не вижу связи, а ваша аналогия в моих глазах подобна коту с дверцей.

Недостаточно категоричная. Я против вообще любых попыток любых государств контролировать доступ к абсолютно любой информации в интернете.

dopusteam

Изначально не было контекста ИТ. По крайней мере, явного.

Котёнок с дверцей - это про метафоры, а не про аналогии.

Изначальное заявление было более категоричным.

Ну и упустили часть про ограничения автопилотов

kitchip

Хм, попробую собрать воедино:

1. Комментарий на ресурсе habr

2. В статье про VPN и его запрет, методы обхода запрета

3. Прямая цитата:

Пользуясь случаем хочу пожелать разработчикам DPI, ограничительных законов и подобного всего самого наихудшего.Согласен, IT контекста тут ноль. Конечно, мы тут рассуждаем о запретах в целом, а не нашую любимую, уютную АЙТИшечку.

shasoftX

Помнится были случаи, когда автопилот отключался от управления когда понимал что ничего сделать нельзя и авария неизбежна. И отключался он за пару секунд до аварии. Очень "безопасная" система.

konst90

Если авария неизбежна и ничего сделать нельзя - то какая разница, отключился автопилот или нет? На безопасность это отключение уже никак не повлияет.

shasoftX

Суть в том что создаётся ситуация при которой сделать ничего нельзя. Т.е. с одной стороны ИИ который должен водить безопасно, с другой ситуация, которую ИИ разрулить не смог.

konst90

Такую ситуацию могут создать окружающие водители без участия автопилота. Условно - едете вы по трассе в левом ряду, и фура в десяти метрах перед вами из правого ряда резко поворачивает в вашу сторону. Уворачиваться некуда, там отбойник, тормозов не хватает - авария. Или машина со встречки вылетела в лоб.

shasoftX

Так вы же пожелали "всего наихудшего" не тем, кто "грубо нарушает базовые права человека", а тем, кто вводит ограничительные законы.

lain8dono

Но я сделал это на хабре в статье про обходы блокировок. Полагаю это можно считать некоторым контекстом. Я имел ввиду именно это. Соглашусь, формулировка может ввести кого-то в заблуждение.

Хотя я действительно против и многих других ограничений. В первую очередь таких, которые с логикой не дружат. Полагаю, некоторые мои мысли по этому поводу могут быть спорными. Но считаю разговоры об этом оффтопом и не буду продолжать эту тему.

Wesha

Не нужно. Достаточно просто ввести высшую меру за управление ТС в нетрезвом виде — и эволюция сделает всю работу: алкоголики за рулём быстро исчезнут из популяции — кто-то сам разобъётся, а остальных расстреляют ;)

F0iL

Для этого надо сначала искоренить коррупцию на сто процентов. Иначе действительно пьяные будут откупаться, а трезвых будут разными способами (ватка со спиртом в мундштуке алкотестера, врачи в клинике в доле и легко сделают нужный результат анализа, и т.д.) оформлять как пьяных чтобы стрясти взятку. В принципе, и то и то происходит уже сейчас, но с введением высшей меры порядок цен резко изменится.

dopusteam

Хватай автора ограничительного закона!

:)

Wesha

Разве это ограничительный закон? Я, наборот, продвигаю закон,

разрешающий пешеходам самооборону!

edo1h

а как вы это сделаете без установки допустимого уровня алкоголя в крови?

alemiks

это не вы зафигачили 200+ поправок в Конституцию в один вопрос? "Ограничить уровень алкоголя, запретить ютубы и впны, построить гулаг для несогласных". Конечно, за

pokamest_nikak Автор

Так это и есть рекламная статья! Это же Блог AmneziaVPN! Только отличие в том, что мы делаем бесплатный opensource. Бесплатный!

А вот заголовок конечно зажигательный получился. Набрать "-110" - это скорее даже успех чем провал.

И, кстати, как писали в комментах ниже, нужно было написать не "запретят", а "заблокируют". По факту то уже в прошлом году уже запретили все VPN, только пока не заблокировали. Но слово "запретят" более едкое, язвительное, устрашающее.

Вы представляете? Уже все VPN запретили, а этот заголовок до сих пор будоражит людей, некоторые пишут, что чуть с утра со стула даже не упали.

К сожалению, ещё не все люди осознали, что всё это уже произошло. Что началась война, что запретили все VPN, часть из них уже заблокировали, что заблокировали даже фейсбук с инстаграмом, что произошла огромная волна иммиграции талантливых разработчиков, что направление партии - на изоляцию рунета, а может и всей страны.

Это как будто не с нами. Это психологическая защита такая. Мне самому порой в это не верится. Мне очень жаль, честно. Жаль, что происходящее происходит, гибнут люди, рушатся судьбы, уходят города. А про заголовок, заминусованный рейтинг, карму - вообще не жаль, это всё тлен.

engine9

Иногда оглушительное падение может быть хорошим стартом :)

FreeNickname

Есть такая притча про мальчика, который про волков кричал.

Представьте на секунду, что такие заголовки стали нормой на хабре. Я просто перестану его читать.

Ну и да, статья запоминающаяся, спору нет. Ваш продукт я запомнил с пометкой "не пользоваться".

edo1h

разве? были даже полуофициальные разъяснения, что использовать vpn можно. и поднимать свой vpn можно.

запрещено только предоставлять услугу vpn для обхода блокировок.

P. S. я не говорю, что это хорошо, это очень плохо. но речь не об этом.

то, что вы опять ради красного словца говорите явную неправду, очень раздражает.

Maccimo

Правительство, как минимум на словах, обеспокоена волной эмиграции, а у вас, внезапно, иммиграция. Привет параллельной вселенной!