В рамках предыдущей статьи мы в теории разобрали, что необходимо делать администратору. В этой же изучим вопрос на практике.

Администрирование аттестованного АРМ

Администрирование аттестованного АРМ сводится к следующим шагам:

Знакомство с Актом классификации.

Знакомство с Разрешительной системой доступа.

Настройка системы и администрирование СЗИ от НСД.

Поддержание АРМ в актуальном состоянии, в соответствии с разрешительной системой доступа.

Знакомство с Актом классификации

Шаблонов в интернете много, поэтому не будем его детально расписывать, подчеркнем суть из него. В Акте классификации указано, что объект информатизации – автоматизированная система «АРМ-1» классифицирована по классу 1В в соответствии с РД АС. Ссылка на РД АС.

Знакомство с Разрешительной системой доступа

Я придумал нечто следующее (пример РСД), на основе её будем настраивать систему и СЗИ от НСД. Из документа мы получаем всё необходимое:

Наименование всех учётных записей, которые должны быть на ПК, а также их роли.

Перечень информационных ресурсов, их расположение, их гриф.

Перечень разрешенного оборудования, участвующего в обработке информации.

Матрицу доступа, содержащую подробную информацию, какой пользователь, к какому информационному ресурсу/оборудованию, под каким грифом имеет доступ.

Настройка системы и администрирование СЗИ от НСД

Пришло время настроить нашу систему согласно исходным данным. Рекомендованный порядок настройки СЗИ от НСД такой:

Настройка самого СЗИ от НСД

Настройка пользователей

Настройка ресурсов

Настройка приложений

Начнём с СЗИ от НСД Secret Net Studio. Вот рекомендации по настройке.

Secret Net Studio - C

Настройка самого СЗИ от НСД

Заходим в «Локальный центр управления»

Кратко по меню:

Если горит зеленый квадратик, то всё работает хорошо.

Если серый, то модуль отключен.

Если красный, произошли изменения которые необходимо подтвердить администратору. Или же произошёл сбой.

В меню «Настройки» можно задать нужные параметры с помощью шаблонов или ручками. Если вы не знаете, какие параметры выставлять, рекомендую изучить «Рекомендации по настройке СЗИ от НСД» Dallas Lock. Это руководство от другой СЗИ, но основные параметры одинаковые, так что заострять внимание на этом не будем, упомянем только основное.

В «Базовая защита» это:

В других СЗИ от НСД, требования парольной политики по содержанию символов настраивается более гибко, тут же, только вот этим параметром.

В «Локальная защита» это:

Создадим необходимый перечень мандатных уровней:

В данной СЗИ от НСД менее трёх быть не может. Вы же поняли, почему?

Не включайте сразу параметр «Контроль потоков включен» он включается в самый последний момент, когда уже всё настроено.

В «Контроль устройств» рекомендуется отключить все, что не используется в обработке информации. USB-устройства — разрешаете подключение для конкретных, и потом для родительского объекта запрещаете подключение, чтобы кроме разрешенного пользователи ничего подключить не смогли.

В «Контроль печати» нужно добавить принтер, МФУ, на котором будете печатать, и с помощью шестеренки разрешить доступ «Все», после чего выбрать «Настройка по умолчанию» и для него уже запретить «Все».

Настройка пользователей

В Secret Net Studio есть свой аналог меню по созданию учетных записей – «Управление параметрами безопасности пользователей». Создаём учетные записи в соответствии с разрешительной системой доступа:

Важно помнить, что колонку «Имя» изменить уже не получится. А всё остальное можно. В меню «Параметры безопасности» выставляем уровень допуска и выбираем то, что он может делать с грифованными данными. «Управление категориями конфиденциальности» должен быть только у администратора.

Настройка ресурсов

Следующий шаг – создать информационные ресурсы. В разрешительной системе доступа указываются и их наименования и их расположение. Делаем как в документе.

Ресурсы мы создали, а теперь нужно настроить дискреционные и мандатные полномочия пользователей на этих каталогах, как в матрице доступа, находящейся в РСД. Заходим в «Свойства» каталога Документы, далее во вкладку «Secret Net Studio» и настраиваем мандатный уровень для папки. Суть этого разделения в том, что мы можем контролировать, под каким уровнем мандатной сессии пользователи смогут открыть её. Так как у нас в папке «Документы» находятся папки разных грифов, то на самой папке мы ставим самый меньший уровень. А вот на папке «Конфиденциально» и «Не_конфиденциально» ставим нужные уровни.

Дискреционное разграничение определяет права доступа пользователей к каталогам, то есть кто и куда может зайти. Если оставить галку «Наследовать настройки доступа от родительского объекта», то папка примет настройки от родительского объекта.

Важно, в данной СЗИ от НСД при настройке каждого каталога необходимо добавлять администратора, иначе он не сможет настраивать эту папку.

Для папки «Документы» это диск C:\, а для других, что внутри этой папки – сама папка «Документы». Снимаем галку, и ставим всё как матрице доступа разрешительной системы доступа. По правам для пользователей для родительского объекта ставим разрешить «Чтение» «Запись» «Выполнение», запрещаем «Удаление» и «Изменение прав доступа». Правами на изменение прав доступа обладает только администратор.

По поводу удаления: так как у нас регламентированы папки, которые должны быть в папке «Документы» («Конфиденциально» и «Не_конфиденциально») то удалять их нельзя, но в самих уже этих папках можно свободно действовать.

В каталогах на USB-устройствах настроить в большинстве случаев можно только дискреционное разграничение, так как для мандатного разграничения может не соответствовать файловая система.

Настройка приложений

Самый трудоёмкий пункт. Для настройки работы приложений в ненулевой сессии администратору необходимо настроить «Подсистема полномочного управления доступом». Для этого выполните во вкладке «Автоматически» процесс настройки «По умолчанию» После чего можно настроить все приложения.

Суть в том, что для каждого приложения, чтобы оно работало в ненулевых мандатных сессиях (например, «Конфиденциально») необходимо сделать разделяемой папку, содержащую временные файлы этого приложения. Для большинства популярных приложений есть шаблоны программ, доступные на вкладке «Программы».

Если там нет, добавьте вручную. Для этого в вкладке «Вручную» -> «Общие» -> «Перенаправления» необходимо добавить пути до этих каталогов. Для этого в папке пользователя «AppData» -> Local, Roaming, LocalLow необходимо скопировать адрес до папки приложения.

И вставить в новое правило. Чтобы правило работало для ещё не существующих пользователей, удалите ту часть, которая указывает на папку конкретного пользователя:

После того, как настроите все необходимые приложения, вернитесь в «Локальный центр управления» и включите

После чего нужно перезагрузиться.

После перезагрузки при попытке войти под пользователем после ввода логина и пароля система спросит, под какой сессией вы хотите зайти. Зайдите под пользователем, чтобы проверить, что все приложения работают как надо, все папки открываются.

FAQ

Если система зависает на этом моменте и бесконечно грузится, жмите Ctrl+Shift+Esc. Вы пропустите проверку системы, компьютер будет заблокирован для всех, кроме администраторов. После исправления ошибок в локальном центре проведите проверку функционального контроля/

Dallas Lock 8.0-C

Настройка самого СЗИ от НСД

В меню «Параметры безопасности» можно задать нужные настройки с помощью шаблонов или ручками. Если вы не знаете, какие параметры выставлять, рекомендую изучить «Рекомендации по настройке СЗИ от НСД Dallas Lock». Заострять внимание на этом документе не будем, упомянем только основное.

Во вкладке «Мандатный доступ» установим всё как в нашем примере РСД

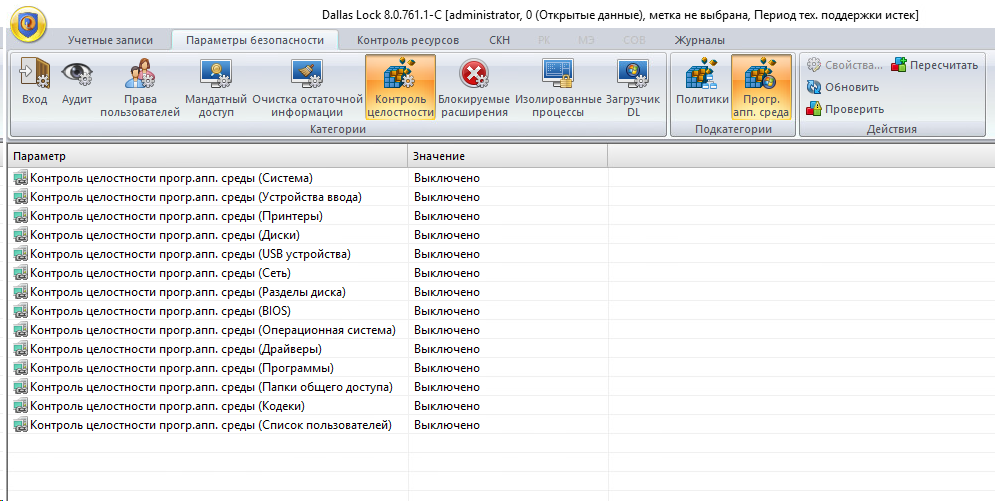

Во вкладке «Контроль целостности «Программно-аппаратной среды»» выставляются алгоритмы и рассчитываются контрольные суммы в самом конце.

Контроль устройств находится в «Контроль ресурсов» «Устройства». Оставляем не запрещённым только то, что участвует в обработке данных.

Настройка пользователей

Добавляются пользователи во вкладке «Учетные записи», если учетная запись уже создана в системе, можно нажать на лупу и выбрать её. Поля заполнятся автоматически.

У каждой учетной записи не забывайте выставить «Мандатный доступ» в соответствии с РСД .

Важно! У обычных пользователей должна стоять галка «Запретить работу при нарушении целостности», у администратора этой галки стоять не должно. О том, что означает этот функционал, поговорим позже. Также не забывайте, что поле “Логин” изменить нельзя, а все остальные поля можно.

Настройка ресурсов

Настраиваются с помощью вкладки «Права доступа». Всё делается так же, как и с предыдущей СЗИ от НСД. Настраивается «Дискреционное разграничение» (какая учетная запись имеет доступ в какую папку) и «Мандатное разграничение» (под какой сессией пользователи смогут зайти в папку).

У пользователей выставляется стандартное «чтение», «запись», «выполнение», остальное в запрет на родительский объект. На дочерние, которые находятся внутри папки «Документы», выставляется в соответствии с РСД, то есть разрешается ещё удаление.

Важное различие между предыдущей СЗИ от НСД в плане дискреционного доступа заключается в том, что если в Secret Net Studio мы задаём, какие учетные записи будут иметь доступ и обязательно добавляем администратора, то в этой программе добавлять администратора не нужно, а все остальные пользователи по умолчанию контролируются сущностью «Все».

Каталоги на USB носителях настраиваются как обычные папки на компьютере.

Настройка приложений

Вот тут дела обстоят абсолютно по-другому, если сравнивать с предыдущей СЗИ от НСД.

Чтобы настроить приложения, которые будут запускаться под уровнем сессии выше нулевой, администратору необходимо сначала зайти под каждым пользователем по разу (а лучше по два) и запустить каждое используемое в обработке информации программное обеспечение. После чего зайти под администратором, и выполнить настройку шаблоном мандатного доступа (для тех, у которых имеется).

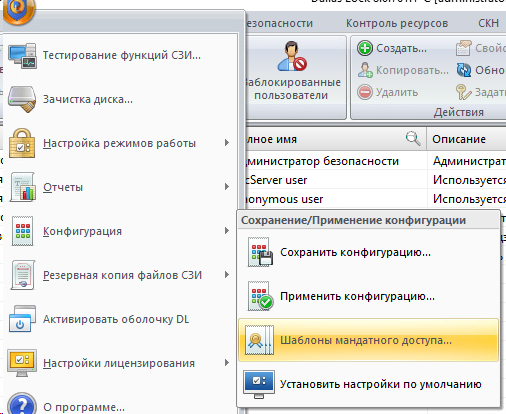

Находится во вкладке «Конфигурация»

А для тех, у которых этого нет, необходимо зайти в папку AppData каждого пользователя. После запуска приложения создадут в папке свои каталоги для временных файлов, ищем их. Когда нашли, делаем эти каталоги разделяемыми:

После настройки, зайдите под пользователем и проверьте, что всё работает.

Если всё хорошо, заходим под администратором и настраиваем контрольные суммы

После выбора алгоритма для расчета, нажмите кнопку “Пересчитать”. Система рассчитает уникальные значения для всего, для чего установлен алгоритм, и будет проверять их на моменте ввода логина и пароля. Если эти суммы на момент ввода логина и пароля не совпадут с теми, что были на момент пересчёта, то компьютер будет заблокирован, и вход будет разрешен только тем учетным записям, у которых не стоит галка «Запретить работу при нарушении целостности».

Пример: на момент нажатия кнопки «пересчитать» у вас был подключен принтер. Смотрим по параметрам, «Контроль целостности прогр. апп.среды (Принтеры)», для параметра рассчитаны суммы. После перезагрузки компьютера принтер сгорает и после ввода логина/пароля от учетной записи, когда система начнёт сравнивать текущие значения в эталонными, они не совпадут, так как на момент расчёта принтер был. Компьютер заблокирован.

Возможные неисправности после настройки

Не печатает принтер – удалите из контроля папку «spool\PRINTERS», данная ошибка возникает из за неправильного шаблона Adobe Reader, разработчики никак починить не могут этот баг

Нарушение контроля программно-аппаратной среды (чего-то конкретно) – Зайти под администратором и пересчитать. Описано в настройках приложений.

Спасибо за внимание! Ваш Cloud4Y.

Что ещё интересного есть в блоге Cloud4Y

→ Спортивные часы Garmin: изучаем GarminOS и её ВМ MonkeyC

→ Взлом Hyundai Tucson, часть 1, часть 2

Vinni37

del