Шифрование данных всегда было важной составляющей политики государства. Помимо того, что надо тайно вести собственную переписку, нужно ещё и стараться читать вражескую. А чтобы наиболее эффективно читать вражескую переписку, неплохо бы поставлять врагу свои шифровальные машины с известным алгоритмом. И если вам кажется, что это невозможно, то история компании Crypto AG говорит об обратном. Но, обо всем по порядку.

Началось всё в 1892г., когда в городе Аджикенте Елизаветпольской губернии РИ (ныне Азербайджан), родился Борис Цезарь Вильгельм Хагелин (такое имя, по-моему, сразу сулило лихое будущее). Его отец был управляющим в нефтяной компании Нобелей в Баку, а позднее был назначен директором и переехал в Санкт-Петербург. До 1904г. Борис обучался в Санкт-Петербурге, а так как проблем с деньгами семья не испытывала и имелись связи, то позднее поступил в Королевский технологический институт в Стокгольме, где учился на инженера-механика. После этого он 6 лет проработал в шведской электротехнической компании ASEA, год провёл в США на службе в компании Standard Oil и ушёл в Aktiebolaget Cryptograph (AB Cryptograph). Выбор компании был не случайным, Эммануил Нобель и отец Бориса Хагелина были инвесторами компании.

Основателем и владельцем AB Cryptograph был шведский инженер – изобретатель Арвид Герхард Дамм, который занимался разработкой шифровальных машин для радиотелеграфии, в чем и были заинтересованы Нобель и Хагелин старший.

В 1925г. Дамм переезжает в Париж, и Борис Хагелин становится главой компании. Примерно в это же время Борис узнает о шифровальной машине «Энигма», которую вооруженные силы Швеции собирались закупить для своих нужд. Хагелин заявил, что сможет предложить шведским войскам нечто более стоящее, после чего получил от них 500 крон денег и полгода на разработку прототипа. Взяв за основу серийную Electrocrypto B-18, Борис разработал электромеханический шифратор B-21, который в итоге и был принят на вооружение. Позднее этим аппаратом заинтересовались и французы, вот только они требовали, чтобы машинку доработали, сделав её компактнее и с возможностью печатать шифротекст. Хагелин справился с этой задачей в 1937г. создав для французов шифратор С-36, который выстрелил на рынке подобной аппаратуры и был закуплен Великобританией, Италией, Германией и другими европейскими странами. Примерно в этот момент и наступает переломный момент в жизни Бориса.

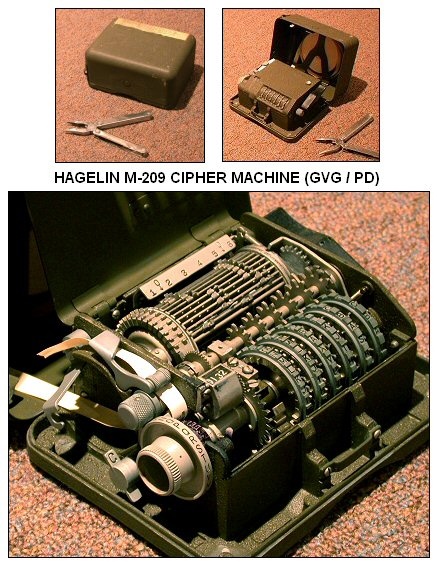

Разработками Хагелина заинтересовались в США, но вот только отправка продукции туда, в связи с начавшейся Второй мировой стала сильно затруднительной. Да и сам изобретатель стал чувствовать себя весьма неуютно в Европе и потому вместе с женой рванул в США. Там он представил свою модернизированную шифрмашину – С-38, которой правительство США оказалось довольно. Машинку модернизировали и организовали её массовый выпуск под названием M-209, и надо сказать этот аппарат имел ошеломительный успех. Было выпущено около 140 000 экземпляров, которые разошлись по всему миру. Был правда нюанс, - немецкие службы раскуривали шифровки этой машины за 4 часа.

После окончания войны Хагелин перебрался в Швейцарию, где основал компанию Crypto AG. Почему не в Швецию? Ну во-первых низкие налоги, во-вторых, в Швеции был запрет на экспорт оборудования, которое могло использоваться в военных целях, а в-третьих, и это самое важное, - этого требовало соглашение с американскими спецслужбами.

В то время, когда большинство стран, столкнувшись с Энигмой решила заняться усовершенствованием своих шифровальных машин (так, например, в СССР появилась М-125 «Фиалка»), в США поняли, что помимо совершенствования своей техники, надо сделать так, чтобы можно было без проблем читать переписки возможного противника. Вариант того, как это сделать был найден. Нашлись определенные рычаги давления на Хагелина, которому предложили выпускать два вида продукции: 1) Наиболее защищенную для США и союзных с ней стран; 2) С заранее заложенными уязвимостями для всех остальных. Так получилось, что Уильям Фридман, главный шифровальщик АНБ на тот момент, был приятелем Бориса и даже, в какой-то степени способствовал обогащению Хагелина, потому они пришли к некому согласию по вышеупомянутым пунктам. Само собой, все это приправили хорошим количеством хрустящей зеленой бумаги и процесс был запущен.

ЦРУ вкладывалась в коммерческую рекламу Crypto AG, дабы расширить список стран, пользующихся «правильным» оборудованием. С годами взаимное сотрудничество АНБ и CAG только росло. Когда встал вопрос о том, что пора бы начать выпуск электронных шифровальных машин, которые уже выпускались некоторыми странами, но опыта в создании которых у CAG не было, АНБ по-братски разработала и передала ей свою электронную систему шифрования. Разумеется, что АНБ вложило в эту систему backdoor, даба не иметь проблем с чтением переписки. Начиная с 1960х годов вся продукция CAG выпускалась в тесном союзе с американскими спецслужбами. Те полностью регулировали распространение аппаратуры и появление новых моделей.

Всё шло в целом не плохо, пока в 1967г. Андре Мюллер от имени правительств Франции и Германии не решил купить CAG. Денег было предложено столько, что Хагелин, заинтересованный в крупных цифрах, сообщил об этом предложении ЦРУ. Вопрос был достаточно щепетильный. Такая корова, как говорится, самому нужна и делиться со спецслужбами Германии (Bundesnachrichtendienst (BND)) и Франции (Zentralstelle für das Chiffrierwesen (ZfCh)) её совсем не хотелось, но и лишних денег на контрпредложение не было. Решение этого вопроса затянулось на долгих 3 года и в итоге через ряд подставных фирм за примерно 7 000 000$ компания CAG была выкуплена у Бориса ЦРУ совместно с BND, а французы остались с носом. Стоит отметить, что во все это также была привлечена Siemens, которая в случае непоняток выступала как фактический владелец компании.

BND и ЦРУ весьма символично назвались свой проект «Сокровищница» (Thesaurus), но со временем сменили его на «Рубикон». Сама же Crypto AG получила кодовое имя Minerva.

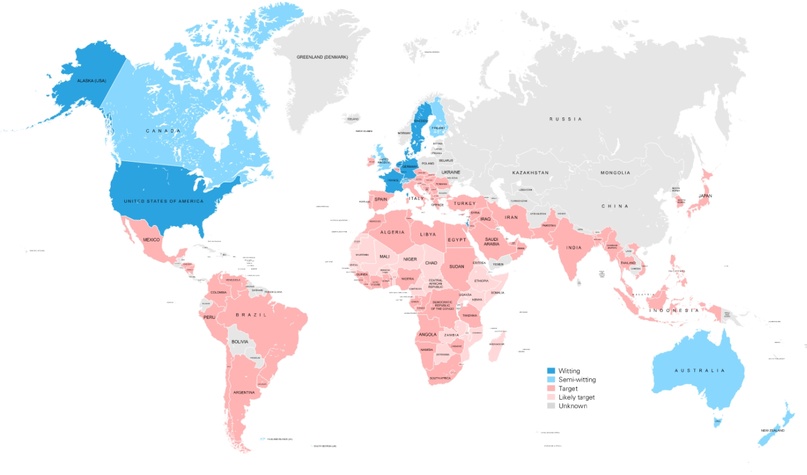

Операция "Тезаурус", без сомнения, была одним из самых успешных разведывательных проектов за всю историю. На тот момент Crypto AG была предпочтительным поставщиком 80-90% мирового рынка шифровального оборудования. В результате дипломатический и военный трафик многих стран третьего мира, а также нескольких европейских стран, включая Ирландию, Италию, Португалию и Испании стал читаемым. К 1977 г. АНБ считывало около 57% всех своих перехваченных зашифрованных сообщений. Было подсчитано, что без производства Minerva этот показатель составил бы около 29% или меньше. Но и проблем по обеспечению жизнедеятельности операции хватало. И самой большой проблемой, как ни странно, стали сотрудники CAG, которые вообще не знали ни о каком контроле со стороны АНБ и BND.

В числе различных шифровальных машин производимых CAG было онлайновое шифровальное устройство T-450, которое успели заиметь египтяне. Осенью 1978г. он обратились в компанию с требованием повысить криптозащищенность устройства. В АНБ Дейв Фрейзер разработал исправление, которое сделало его более безопасным, но все еще доступным для использования АНБ, хотя и с большей вычислительной мощностью. Однако, параллельно этому сотрудник CAG Юрг Сперндли разработал свои собственные изменения, сделавшие устройство полностью непроницаемым. Возникли споры внутри компании, и пришлось вызвать сотрудников и объяснить им, что не всегда желаемое ими есть верный путь для компании. В итоге египтяне получили модификацию АНБ.

В 1979г. всё тот же Юрг Сперндли обнаружил, что устройство HC-500 можно взломать, используя всего 100 символов известного открытого текста. Алгоритм для неё разработал всё тот же Дейв Фрейзер. Для компании это не сулило ничего хорошего. По всему миру уже было продано свыше 1700 изделий и если бы об этом узнали, то заметно пострадал бы имидж компании. Об уязвимости узнала Аргентина (как полагают спецслужбы, по наводке от бывшего сотрудника CAG) и вызвала к себе гендиректора компании. Был риск того, что его по традиции тех лет выкинут из самолета, но всё обошлось и конфликт удалось замять

Доходило и до увольнения наиболее неумных сотрудников. Так, глава отдела исследований и разработок Питер Фрутигер, который желал своим клиентам только лучшего, сумел незаметно для ЦРУ и АНБ исправить несколько выявленных уязвимостей. В результате его деятельности, важная для АНБ переписка Сирии с 1977г., стала для них недоступной. Сотрудника попросили вон, хотя в интервью в 2020г. он заявил, что знал о связях с АНБ и ЦРУ и его уход был его личным решением по соображениям совести.

АНБ и ЦРУ вообще были против увольнения сотрудников, и как могли, старались найти им место под своим контролем, так как недовольный сотрудник может принести бед. И во многом их опасения оказались пророческими.

Найти лояльную замену Фрутигеру было не просто. Кандидаты не выдерживали свалившегося стресса и спивались. Список кандидатов на должность значительно сужался, так как нужный человек должен был обладать не только высокой стрессоустойчивостью, но и значительными математическими познаниями. В итоге брешь удалось закрыть молодым шведским профессором математики Чель-Уве Видманом, которому ЦРУ дало ему кодовое имя «Афина». Он прекрасно справлялся со своей ролью, коллеги его уважали, а дипломатические способности Видмана не раз прикрывали всю операцию. Так, например, во время Фолклендской войны, Аргентина поняла, что их системы были взломаны американцами и британцами. Не очень приятно это осознавать, пользуясь, как гласит реклама, максимально защищенным оборудованием. Афину вызвали на ковер и тот решил блефовать. Ему удалось убедить недовольную сторону в том, что проблема исключительно в нескольких аналоговых устройствах, использующихся для голосовой связи, которые были заведомо не надежны. Аргентинцы приняли это и продолжили закупку оборудования у Crypto AG.

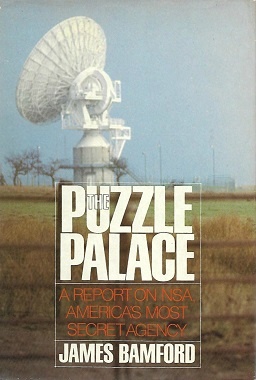

Что же касается Бориса Хагелина, то он дожил до 91 года и умер 7 сентября 1983г. Можно даже сказать, что у него была весьма насыщенная и увлекательная жизнь, которая тянет на байопик. Вот только ЦРУ были не интересны выход в свет подробности жизни инженера, потому они весьма оперативно изъяли из его дома все переписки. В 1969г., когда умер Уильям Фридман, уже был неприятный для спецслужб момент. Фридман завещал всю свою библиотеку Фонду Маршалла и в 1982г. Джеймс Бэмфорд выпустил книгу «Дворец головоломок» на основе переписок Фридмана. Это была первая крупная книга, посвященная деятельности АНБ с неприятными для агентства подробностями.

Во всем остальном дела у Минервы шли неплохо. Аппаратура неплохо продавалась в более чем 30 стран мира и это способствовало тому, что спецслужбы спокойно читали до 90% всего трафика сообщений стран. Если вы задаетесь вопросом, почему же никто не закупал оборудования у других компаний, то ответ прост. АНБ и ЦРУ активно устраняли конкурентов, и вариантов того, как это сделать хватало. Они выкупали компании, ставили не ведущие должности своих людей и также внедряли «правильные» алгоритмы, либо же включали черный пиар.

Но всему рано или поздно приходит конец. И в большой степени наступил он благодаря сотрудникам компании. Так получилось, что в 1991г. швейцарцы арестовали иранца по имени Зейал Сархади, которого обвинили во Франции в убийстве Шапура Бактиара – бывшего премьер–министра Ирана. Иран не остался в долгу и арестовал в марте 1992г. Ханса Бюлера. Его обвинили в шпионаже, взяточничестве, незаконных контактах и незаконном употреблении алкоголя. Всё бы ничего, но Ханс Бюлер был ведущим торговым представителем CAG. Спецслужб этот случай очень сильно напряг. Никто точно не знал, насколько он осведомлен о роли БНД, АНБ и ЦРУ в управлении компанией и потому побаивались, что он может что-то да выдать. Тем не менее, залог в размере 1 000 000$ за Бюлера никто не торопился платить. Белый дом отказался выделять какие-либо деньги и в итоге всю суммы единолично оплатила БНД. Осадачек само-собой остался. Остался он и у Ханса, который провел в заключении почти год и считал, что компания не очень-то и торопилась его спасать. Он выдал прессе, что CAG предоставляет бэкдоры в их оборудовании в интересах немецкой и американской разведок, за что и был уволен в марте 1993г. Но разъяренного Ханса этим было не остановить. Он связался с вышеупомянутым Питером Фрутигером, и тот выдвинул официальные обвинения против Crypto AG по поводу фальсифицированного оборудования. Началось большое расследование, которое значительно ударило по авторитету компании. Дело в итоге замяли, но все произошедшее заставило БНД задуматься о своей роли в операции, которая с каждым годом становилась всё сомнительнее. В итоге 16 декабря 1993г., подписав меморандум о взаимопонимании, БНД вышли из договора. На этом более чем 20-летнее сотрудничество БНД и ЦРУ закончилось.

Далее история начала развиваться стремительнее. С 1995г по 2000г вышел ряд журналистских расследований, относительно операции «Рубикон». Директор CAG публично заявлял, что это все выдумки и не более чем козни уволенных сотрудников, которые пытались мстить компании. Несмотря на то, что подобные заявление прокатывали, компания стала значительно отставать в технологическом плане. В октябре 2019г. Crypto AG была ликвидирована, а уже в 2020г. вышла ещё серия разоблачительных статей относительно операции «Рубикон» в Швейцарии и Америке. И все в них было настолько складно расписано, что швейцарское правительство объявило об официальном парламентском расследовании, в результате которого выяснило, что и сама Швейцария в значительной степени была вовлечена в «Рубикон», особенно после выхода оттуда БНД.

Как я уже писал «Рубикон» можно по праву считать одной из лучших операций, проведенных спецслужбами. Несмотря на то, что многие её подробности были раскрыты, на протяжении долгих лет ЦРУ и БНД водили за нос полмира. «Есть ли у меня угрызения совести по этому поводу? Абсолютно нет, — говорит Бобби Рей Инмэн, возглавлявший АНБ в 1977–1981 годах. — Это был очень ценный источник по коммуникациям в большей части мира»

Ну а вы, когда вам будут заявлять, что то или иное приложение/смартфон/программа не следят за вами, вспоминайте славную CAG.

Автор: Дмитрий Катаругин

Комментарии (13)

Stanner

28.11.2023 13:07+1Это неизбежно, закладки в продаваемых шифраторах были, есть и будут.

Современные технологии здесь многое изменили. Сейчас шифровальная техника плавно превратилась в специализированное программное обеспечение, а защита данных складывается из защиты канала передачи данных и непосредственно защиты самих передаваемых данных.

iBuilder

28.11.2023 13:07А после прочтения что-то Tor сразу вспомнился, как никак он появился их недр военных ведомств США и активно ими поддерживается, а там просто так денег на ветер не бросают.

MAXH0

Лет через 50 мы узнаем такую же увлекательную историю про нынешние массовые криптоалгоритмы. Кое-какие средства ослабления уже всплывают, но я думаю подробный разбор еще впереди...

DGG

Возможно, но не факт.

Тогдашние шифромашины были как правило "черным ящиком" с закрытой документацией и массовому стороннему анализу уязвимостей не подвергались.

Сегодня принято использовать шифры с известными алгоритмами, которые постоянно изучаются и пробуются на прочность.

Вот в "Кузнечике" нашли, что таблица подстановки не совсем случайна и это теперь всем известно. A тот же AES, думается, гораздо большее количество исследователей смотрят.

nochkin

С техническим прогрессом совершенствуются не только системы шифрования, но и способы внедрения закладок, которые можно делать более изощрёнными тоже благодаря тому же техническому прогрессу.

MAXH0

Это, конечно, так. Только открытость открытости рознь.

Криптография - это очень узкая область. Мало тех, кто может серьезно углубиться в область...А вот применения её весьма широки.

Возможно с математическим алгоритмом AES и все замечательно. Но это не значит, что конкретные реализации не содержат ослабления алгоритма. Вот Вы привели пример Кузнечика с таблицами подстановки. А вот здесь описана атака на AES-256 при помощи ослабления таблицы подстановки. А дальше могут быть самые разные варианты. Например, ослабление реализации в библиотеке. Ведь мало тех, кто пишет свою модификацию алгоритма руками. Большинство пользуются готовыми крипто-библиотеками. А тысячи глаз уже не однократно показывали, как они умеют не замечать очевидного. Потому что привыкли.

titbit

Есть же способ несколько повысить стойкость за счет скорости - применить несколько шифров "конкурирующих стран" условно подряд. Разумеется тут есть свои тонкости (разбиение ключа, не все режимы годятся и т.д.), но принцип вполне рабочий. Подробности есть у Шнайера.

MAXH0

Речь же идет о массовых криптоалгоритмах. А это уже кастомизация под себя.

CCNPengineer

алгоритм AES реализован внутри процессора Интел и амд. есть ли возможность там внутри проверить?