В нашем блоге на Хабре мы много пишем о создании почтовых рассылок и работе с электронной почтой. Сегодня речь пойдет о нечасто затрагиваемой, но важной теме — насколько безопасны подобные коммуникации, и как защититься при использовании email? Именно этим вопросом задались пользователи ресурса Quora. Мы представляем вашему вниманию лучший ответ, который дал Билл Франклин, бывший сотрудник защищенного почтового сервиса Lavaboom (проект закрылся летом 2015 года).

Есть ли безопасные почтовые сервисы, и чем в этом плане отличаются популярные почтовики

Электронная почта по своему существу небезопасна. Она создавалась для личной переписки, но в действительности электронные письма ненамного безопаснее открытки.

Франклин говорит, что когда отправляет из Оксфорда через Gmail письмо на Yahoo! Mail другу в Сан-Франциско, сообщение может быть перехвачено минимум 7 раз: на компьютере отправителя, при передаче на сервер Gmail, на сервере Gmail, при передаче из Gmail на Yahoo!, на серверах Yahoo! Mail, при передаче на компьютер друга и, наконец, на компьютере получателя. Всем известно, что цепь крепка настолько, насколько крепко ее слабое звено, поэтому, даже если оба участника переписки сделают всё возможное, чтобы обезопасить свои компьютеры, им все равно придется полагаться на защиту сервисов Gmail и Yahoo!

Кому может быть нужно взламывать почтовый ящик

Кто может быть заинтересован в получении доступа к чьему-либо почтовому ящику? Прежде всего, это государственные организации, почтовый провайдер и киберпреступники. Разумеется, скрыть переписку от почтового сервиса не получится, обычный пользователь также вряд ли сможет противостоять хакерам. При этом, если у Gmail есть доступ к вашему аккаунту, значит он есть и у Агентства национальной безопасности США (АНБ). И если АНБ встроит бэкдор в почтовый сервис, то им смогут воспользоваться и злоумышленники. Таким образом, пользователю необходимо защитить свой аккаунт от всех трех групп «перехватчиков» потому, что если одна из них получит доступ, то его могут получить и остальные.

Причины, по которым они могут захотеть взломать электронный ящик:

- Государственные органы: массовое слежение и получение данных об отдельных лицах;

- Gmail: сканирование писем по ключевым словам для размещения рекламы;

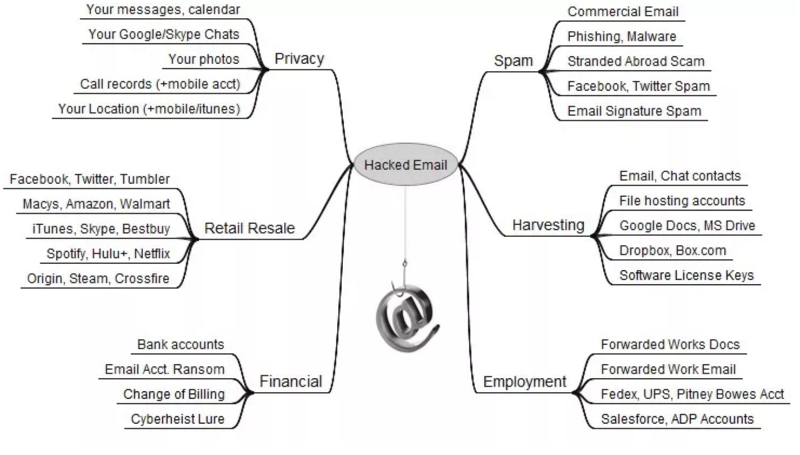

- Хакеры: рассылка спама, кража банковских данных, кража персональной информации – список ограничивается лишь изобретательностью хакеров, которые находят все новые способы получения денег с помощью украденных личных данных.

Ниже представлена диаграмма исследователя информационной безопасности Брайана Кребса — она наглядно показывает, что почтовый ящик среднего пользователя имеет куда большую ценность, чем принято думать.

Слабые места

Существует множество способов перехвата электронного письма в семи вышеперечисленных точках доступа. Франклин рассказал о том, как это можно сделать в его примере. Быстрее всего (этот способ занимает около часа) взломать базу в Кардиффе, где берет начало трансатлантический телефонный кабель, установить там узел для перехвата электронного письма и ждать, пока оно будет отправлено.

У Агентства национальной безопасности США есть возможность получить доступ к электронному ящику во всех семи точках доступа. И, согласно статьям Джейкоба Эпплбаума (Jacob Appelbaum) и Глена Гринуолда (Glen Greenwald), деятельность АНБ по сбору этим не ограничивается.

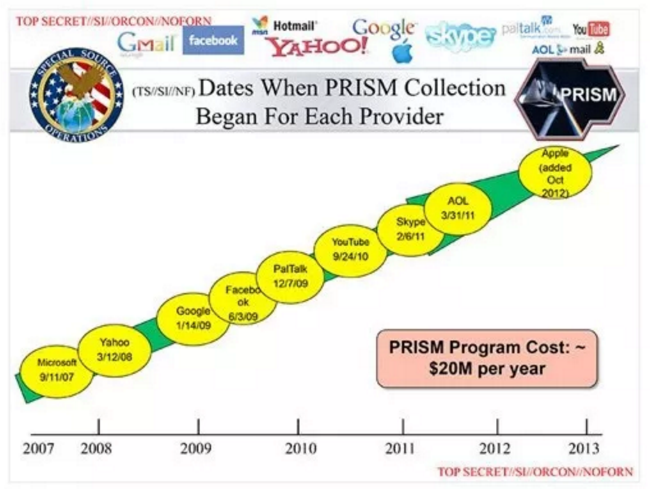

Вот, к примеру, один из слайдов презентации программы PRISM от АНБ:

Затраты на программу составляют около 20 млн долларов в год

PRISM – это программа наблюдения, запущенная Агентством национальной безопасности США (при участии центра правительственной связи Великобритании), которая используется в том числе для перехвата электронных писем. При этом крупнейшие почтовые провайдеры Microsoft, Yahoo! и Google в числе первых приняли в ней участие. И, тем не менее, электронная почта остается более популярным средством онлайн-коммуникации, чем Facebook или любой другой сервис. Поэтому ее важность для спецслужб, очевидна. А значит, отправляя почтовое сообщение, вы должны допускать, что он окажется на серверах PRISM или других подобных программ, где «сотрудники» смогут их прочитать.

Помимо технических недостатков в безопасности электронной почты, мы можем также рассмотреть законы, защищающие конфиденциальность ее пользователей. Огромное количество пользователей отправляют электронные письма с американских почтовых сервисов — например, Gmail.

- По истечении 180 дней ваши электронные письма на серверах американских почтовых провайдеров становятся собственностью США.

- Исследование показало, что 55% американских работодателей читают электронную переписку своих сотрудников.

- Стоит прочесть историю ныне прекратившего свою работу сервиса Lavabit, которым пользовался Эдвард Сноуден. Можно сделать вывод, что невозможно утаить ни один email, пока он находится на сервере американской компании.

- Читайте серию отчетов Глена Гринуолда «Нигде не спрятаться».

Метаданные, или по-простому данные о данных, имеют важное значение. Например, матаданные этого ответа на Quora – это время его публикации, данные об авторе, продолжительность его пребывания на сайте, месторасположение, браузер, которым он пользуется, данные о его компьютере, местное время… в общем, список получается весьма длинным. В электронных письмах метаданных еще больше. Весь интернет переполнен ими, вероятно, они представляют даже большую ценность, чем сами данные. В своем потрясающем выступлении на тему «Как АНБ предало доверие всего мира – время действовать» Микко Хиппонен (Mikko Hypponen) рассматривает важность метаданных.

Когда вы посылаете email, все метаданные отправляются вместе с ним. Когда вы отвечаете или пересылаете email, вы автоматически пересылаете все метаданные из предыдущего письма. Например, если несколько людей ведут общую переписку по электронной почте, с помощью любого вышеупомянутого способа перехвата любое заинтересованное лицо с легкостью получит доступ к данным о местонахождении всех участников переписки, а также узнает тему обсуждения, даже не читая содержание писем. Подробнее об этом можно почитать в материале под названием «О чем метаданные ваших электронных писем могут рассказать АНБ».

Стоит также упомянуть, что, отправляя email на электронный адрес Gmail, даже если вы сами не являетесь его клиентом, вы автоматически предоставляете Google всю информацию – при этом вам не нужно принимать его условия обслуживания (которые подразумевают чтение ваших электронных писем). То же самое касается и других американских почтовых сервисов.

Как обезопасить свой почтовый ящик

Итак, все вышеперечисленное, по сути, говорит о том, что электронная почта небезопасна, данные и метаданные могут многое о вас рассказать, и от вторжения в личную жизнь спастись нереально. Но все не так безнадежно. Как сказал Эдвард Сноуден: «Времена, когда защита частной жизни граждан полностью зависела от государства, остались в прошлом. Мы больше не обязаны просить у правительства неприкосновенности частной жизни, это наше право».

«Все разведывательные службы – абсолютно все – боятся простых и безопасных коммуникационных инструментов», – говорит Джейкоб Эпплбаум.

Асимметричное шифрование – самое надежное и простое решение, но можно сделать и еще кое-что. Достаточно выполнить несколько несложных шагов, чтобы значительно повысить уровень защищенности email-коммуникаций.

Шаг 1. Шифрование

Pretty Good Privacy (PGP) – программа, позволяющая превращать содержание писем в бессмыслицу для всех, кроме отправителя и получателя. Подходит для некоторых весьма простых в использовании почтовых клиентов. Более подробно о ней можно почитать тут.

Шаг 2. Не стоит пользоваться американскими почтовиками

При выборе почтового сервиса стоит учитывать и географический фактор, но не стоит всецело на него полагаться. Например, в Германии и Швейцарии законы, защищающие частную жизнь граждан, более эффективны, чем в США или Великобритании. Поэтому безопаснее использовать почтовые клиенты других стран, например, корейский Naver.

Шаг 3. Не следует доверять почтовому провайдеру

Отказ от американских почтовых сервисов – это хорошее начало, но в идеале следует использовать почтовые провайдеры с нулевым разглашением информации. Нулевое разглашение означает, что сервер не имеет доступа к исходному тексту данных. Более подробная информация об этом представлена здесь.

Шаг 4. Почта на своем сервере (это не так уж сложно)

Запустить свой собственный почтовый сервер не так трудно, как кажется. Таким образом, можно снизить риск взлома email-аккаунта. Это значит, что сам пользователь будет администрировать свой почтовый ящик, и если кому-то понадобится получить его содержимое, то им придется создавать бэкдор для этого конкретного сервера. Вероятность того, что кому-то понадобитесь именно вы, не особенно велика.

В заключение, несколько решений для повышения уровня защищенности электронной почты:

- Mozilla thunderbird с расширением Enigmail;

- Почтовый клиент Mailpile;

- Список других относительно безопасных сервисов с оценкой их параметров собран по ссылке.

Комментарии (16)

Temmokan

08.02.2016 15:08Создать свой почтовый сервер не очень сложно, но обслуживание и, главное, поддержание всего этого хозяйства в рабочем состоянии — занятие трудоёмкое. Упомянутая статья на DO это неплохо иллюстрирует. Даже если поддерживать всё это только для себя любимого, исключив других людей как дополнительный источник хаоса.

Однако есть одно достоинство: нет необходимости доверять хранение и обработку почты третьим лицам, и доверять нужно только персоналу хостинг-провайдера.

При этом надо осознавать, что, если используете виртуальную машину или физический сервер, доступ к консоли которых есть не только у вас, то безопасность обеспечить крайне трудно — придётся поверить провайдеру на слово, что к вашим данным никто не имеет доступа (далее см. их ToS/AUP, где обычно описывается, кто и когда имеет такой доступ).

Могу только дать ещё совет, что, даже если пользоваться почтовыми серверами на стороне, имеет смысл как минимум вести архивную копию своей почты (imapsync и т.п. в помощь).

k3NGuru

08.02.2016 16:13+4Т.е не доверяйте американским почтовым сервисам, а доверяйте отечественному продукту? Как будто Mail.RU и Yandex не сотрудничают с ФСБ и МВД? И что вы не читаете нашу почту на своих серверах?

zjuka

08.02.2016 17:25Вот, к примеру, один из слайдов презентации программы PRISM от АНБ:

До сих пор так и не доказано, что этот слайд имеет отношение к АНБ.

Сделан так коряво и так на коленке, что скорее всего просто чей-то неумелый вброс.

Споры на тему АНБ это или нет идут до сих пор. ИМХО очевидно, что нет

zjuka

08.02.2016 17:34+1Pretty Good Privacy (PGP) – программа, позволяющая превращать содержание писем в бессмыслицу

Владельцем PGP является Symantec, поскольку выше говорилось, что все крупные IT-корпорации сотрудничают с АНБ, то лютый параноик сразу скажет, что в PGP наверняка заложен бэкдор или у АНБ есть универсальный ключ, кторый позволит расшифровать переписку =)

Temmokan

08.02.2016 18:26GnuPG?

Лютый параноик тщательно просматривает код, затем собирает из него приложение на своём суперзащищённом компьютере.

BalinTomsk

08.02.2016 21:54+1Предлагать Германию где стоит крупнейший центр АНБ в Европе и Корею где такой же центр для Азии выглядит если не издевательством над здравым смыслом, то руководством к действию — сделай наоборот.

Лучше уж тогда Северную Корею или Белорусию.

Пользователям из РФ лучше предлагать американские сервисы, а жителям США российские.

Друг друга не сдадут.

frol

09.02.2016 09:43Как вариант, есть PhotonMail.com. Они предлагают два пароля — один для авторизации, а второй — для шифрования. Шифрование происходит в JS на стороне пользователя и они заявляют, что содержимое писем никогда не отправляется к ним на сервера в открытом виде и расшифровать они его не могут (кстати, поэтому они не могут предоставлять функцию восстановления пароля, так как пароль для шифрования никогда у них не сохраняется ни в каком виде, а значит перешифровать данные они не могут).

Temmokan

09.02.2016 11:12Интересно было бы узнать мнение об их сервисе в целом (приглашения можно ждать довольно долго).

frol

09.02.2016 11:49Я попросил инвайт достаточно давно и давно его получил. Попробовал в своё время, но я не страдаю излишней паранойей (практикую умеренную паранойю), поэтому не остался у них, мне gmail хватает. У них вполне себе приятный интерфейс, тестовые письма уходили и приходили без проблем, не знаю что ещё добавить. Есть какие-то конкретные вопросы?

P.S. Прошу прощения на неверное название ссылки (ProtonMail.com, а не Photon, но в теге я правильную ссылку вставил, так что можно кликать)

Temmokan

09.02.2016 11:59Интересует прежде всего доставляемость писем (т.е., в т.ч. признаки аутентификации — SPF, DKIM, DMARC), общие впечатления от интерфейса.

Остальное, как дойдёт моя очередь, сам проверю и посмотрю, пока хотелось бы общего впечатления.

Спасибо.

frol

09.02.2016 15:01К сожалению, я не очень прямо в теме e-mail'ов, так что про признаки аутентификации судить не могу, но на gmail письма доходили без проблем, только приходит не само письмо на gmail, а ссылка на protonmail для прочтения с паролем, который нужно тогда передать получателю другим каналом.

frol

09.02.2016 15:17Я отправил Вам e-mail на gmail (нагуглил по вашему нику на хабре). Вот так выглядит интерфейс (клон gmail, так что выглядит аккуратно).

Кстати, при отправке я указал пароль «habrahabr» и время жизни сообщения 1 неделю.

Temmokan

09.02.2016 15:35Ага, понял, спасибо — увидел всё это в действии.

Что ж, как будет приглашение — посмотрю подробнее.

Frankenstine

09.02.2016 14:49Хорошая была штука, FireGPG — аддон для фаерфокса, добавлявший в гмыл функционал работы с шифрованием писем. К сожалению автор задолбался подстраиваться к изменениям интерфейса гмыла и прекратил поддержку.

Cheater

> Почта на своем сервере (это не так уж сложно)

Эм, нет, это довольно сложно. Поставить-то легко, а вот дальше нужно выполнять кучу рутины по настройке (например SSL или спам-фильтр), не считая времени на освоение предметной области хоть на сколько-нибудь минимальном уровне.

https://www.digitalocean.com/community/tutorials/why-you-may-not-want-to-run-your-own-mail-server