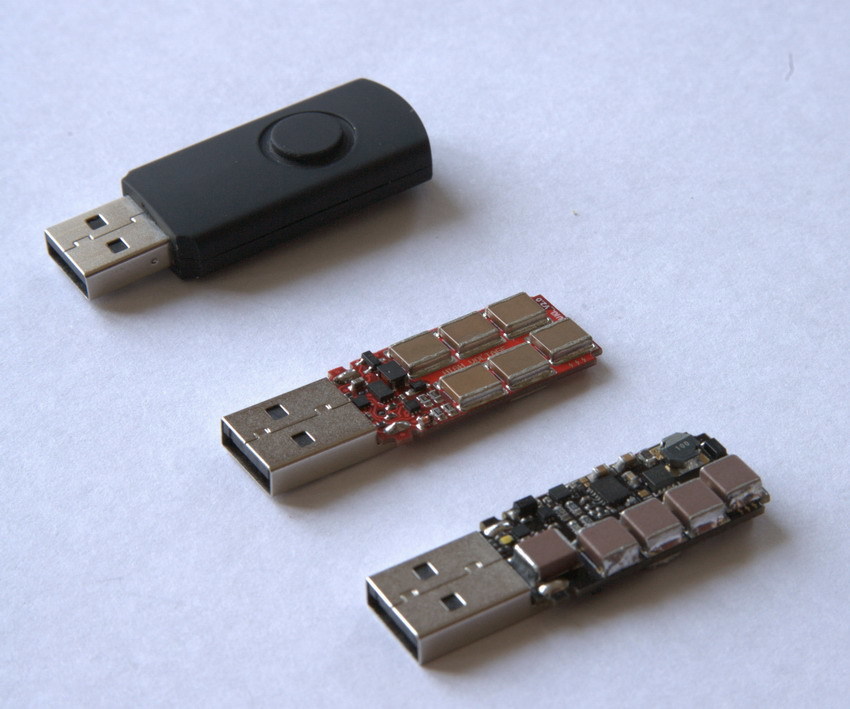

Вот такие флешки находят жители некоторых регионов Австралии в своих почтовых ящиках

Что обычно делает человек, который находит потерянную кем-то флешку? Конечно же, радуется бесплатному подарку и спешит подключить свою находку к своему ПК. В большинстве случаев на таких флешках находятся чьи-то фото и документы. В этом случае чужие файлы обычно просматриваются, затем стираются и накопитель используется по назначению уже новым владельцем.

Но бывает и так, что чужая флешка наносит ущерб ПК или ноутбуку. Это может быть специальным образом сконструированное устройство, предназначение которого — вызвать поломку компьютера, к которому она подключена. Об этом несколько раз писали на Хабре. Кроме того, флешка может быть и безвредной для железа, но опасной для программного обеспечения нового владельца. Другими словами, на таком накопителе может быть зловредное ПО.

Сейчас злоумышленники из Австралии практикуют необычный способ распространения зловредного ПО. Флешки подбрасываются в почтовый ящик жертвы. Расчет строится на том, что, обнаружив устройство в своем ящике, потенциальная жертва сразу же побежит проверять, что же это за устройство, и какие файлы на нем записаны. При подключении накопителя к компьютеру срабатывает автозапуск и malware проникает на ПК жертвы.

«USB-накопители представляют собой значительную опасность, гражданам стоит избегать подключения таких флешек к своим компьютерам и устройствам другого типа», — говорится в обращении полиции. После того, как жертва подключает флешку, зловредное ПО предлагает посетить некий стриминг-сервис с видео, также наблюдаются и другие проблемы (какие именно, полиция не сообщает).

В Сети уже несколько месяцев появляются твиты и другие сообщения пользователей из Австралии, которые получили подобный «подарок». Вероятно, некоторые пользователи осведомленнее остальных, и не подключают такие флешки к своим компьютерам. Но гораздо больше пользователей спешат сразу же опробовать подаренный девайс.

«Кто-то подбросил флешку в мой почтовый ящик. Ни записки, ничего, просто флешка. Хотелось посмотреть, что на ней», — пишет другой пользователь.

Этот пользователь Twitter не поддался искушению и не стал проверять, что же там такого на флешке из почтового ящика. Услышав о том, что полиция Австралии сейчас проводит расследование, он сообщил, что флешка до сих пор у него, и что за контент на ней — неизвестно.

Не так давно специальное исследование показало, что многие люди готовы сразу же начать проверку содержимого найденной флешки. Любопытство перевешивает все доводы «против». Эта черта характера человека была отображена на экране в Mr. Robot. Показали это в шестой серии первого сезона. Здесь один из персонажей, член сообщества F-Society, оставляет несколько флешек на парковке тюрьмы, надеясь, что кто-то из охраны или руководства подберет флешку, вставит ее в ПК, после чего хакеры смогут взять под свой контроль сетевую инфраструктуру здания.

Работает ли это на самом деле? Да, работает, и неплохо. Группа исследователей из Иллинойсского университета в прошлом году провела специальный эксперимент. Авторы проекта оставили в разных местах кампуса Urbana-Champaign 29 флешек. 48 процентов людей, которые находили такие флешки, вставляли их в свои компьютеры. И практически все те студенты, кто находил флешки (98%), брали их с собой или переносили в другое место. Очень немногие пользователи, на самом деле, руководствуются при работе со своими компьютерами соображениями безопасности. Около 67% пользователей вообще не используют никаких мер защиты, будь то антивирус или брандмауэр.

«Я считаю, что мой Macbook хорошо защищен от вирусов», — сказал один из респондентов, опрошенный специалистами по сетевой безопасности. И такая точка зрения довольно сильно распространена среди пользователей ноутбуков Apple. Уверены в том, что их система хорошо защищена от вирусов и пользователи ПК с Windows и Linux.

Из 297 флешек 135 были подключены к компьютеру. Исследователи, оставлявшие флешки в кампусе, не записывали на эти носители malware. Вместо этого они размещали в корне HTML файлик, который при запуске отправлял авторам работы предупреждение о том, что кто-то заинтересовался содержимым накопителя при попытке открыть этот файл. Конечно, для отправки такого сообщения был нужен интернет.

Вот такие флешки оставлялись в кампусе (их бросали на землю, «забывали» на столах и стульях). Источник: Иллинойсский университет

«У этой проблемы нет простого решения. Проблема в том, что обычный человек подвержен влиянию эмоций, сиюминутного настроения. Также есть разница между тем, чтобы предупреждать пользователей об опасности каких-либо действий и демонстрации им последствий таких действий», — заявил один из участников исследования.

Австралийские киберпреступники, распространяющие флешки с malware, прекрасно знают слабые стороны людей, и пользуются этими слабостями в своих интересах. Сколько бы людей не предупреждали бы об опасности открытия найденных флешек, всегда найдется кто-нибудь, кто поднимет накопитель и тут же подключит его к своему компьютеру. И хорошо, если на таком ПК нет каких-то секретных данных. А ведь таким любопытным пользователем может оказаться работник банка или военный.

Флешки могут быть опасны не только тем, что с их помощью кто-то распространяет зловредное ПО. Есть и устройства, способные сжечь USB-порт или даже материнскую плату компьютера, к которому подключаются. Характерный пример — USB Killer. Это специальный девайс в форм-факторе флешки, который приводит к неработоспособности систем с Type-C портом (речь идет о специализированной версии USB-Killer).

Есть и другие версии «убийцы компьютеров и ноутбуков». Например, USB killer v2.0 (а с особенностями первой версии можно ознакомиться здесь). Особенностью устройства является увеличенное в два раза «выходное» напряжение в 200В. Как только «убийца» подключается к USB-порту, запускается работа преобразователя напряжения, конденсаторы заряжаются до 220В. Как только конденсаторы полностью заряжены, отключается преобразователь, а энергия конденсаторов подается на контакты USB-интерфейса.

Вот так выглядят последствия использования USB Killer.

Как видим, ставить опыты на найденной где-то флешке может быть смертельно опасно для ПК или ноутбука. Если компьютер и не «умрет», то жертва может получить malware, способное очистить банковский счет пользователя или сделать скомпрометированный ПК распространителем зловредного ПО в Сети.

Только зарегистрированные пользователи могут участвовать в опросе. Войдите, пожалуйста.

Комментарии (111)

MurzikFreeman

22.09.2016 15:03+3Находил несколько раз флешки. Приносил домой и подключал к старой машине для проверки содержимого, про существование USB киллеров тогда не знал. В двух случаях удавалось найти владельца по содержимому и вернуть.

mayorovp

22.09.2016 15:04+1Каким образом вирусы распространяются? Лежит exe-шник и ждет пока его запустят — или найден механизм автозапуска?

Joric

22.09.2016 15:20Никаким, сейчас во всех осях автозапуск отключен. Эти «исследователи» пишут же про открытие HTML файлика который фетчит определённый адрес, т.е. их исследования в целом довольно глупые.

davydt

22.09.2016 15:21+8Ну можно сделать fake keyboard — если флешка представит помимо диска еще и виртуальную клавиатуру, на которой наберутся нужные команды для запуска.

Alcor

22.09.2016 15:22+2Вариантов много. Но, как ни странно, подходы типа «Anna Kournikova» работают лучше всего.

Хотя и без них есть CVE-2015-0096, благодаря которому explorer сам с удовольствием загрузит dll-ку из ярлыка. Причем, эта уязвимость исправлена только в марте 2015. А уж сейчас, когда уже куча людей отключила обновления благодаря Windows10…

dartraiden

22.09.2016 15:56Нашедший вставляет флешку, Windows ему выдаёт стандартное окошко «что хотите: ничего не делать/открыть в проводнике/запустить autorun.exe?». Те, кто выбирает третий пункт — попадаются.

Nuwen

22.09.2016 15:50Вставлю в комп, открою total commander'ом. Не думаю, что USB Killer уже просто так можно найти, но когда в первый раз обожгусь на молоке (убедюсь в том, что действительно везде валяются флешки-убийцы) то в следующие разы буду сперва на полчасика в обычную усб-зарядку вставлять.

oPOCCOMAXAo

22.09.2016 15:54легче просто снять корпус и глянуть внутренности. флешку от какого-нибудь другого устройства можно отличить на глаз

Nuwen

22.09.2016 15:56Бывает, что флешку разобрать не просто. А усб киллер наверняка будет эпоксидкой заклеен, на такой случай.

chieftain_yu

22.09.2016 16:48+1Следующая серия USB-киллеров, видимо, будет анализировать, подключены ли линии D+ и D- хоть куда-нибудь или просто висят в воздухе… :)

vorphalack

22.09.2016 20:35они на большинстве зарядок хорошо если полноценным контроллером не снабжены. для того чтоб вставленное в них устройство понимало что там больше полампера.

Dark_Purple

22.09.2016 22:10Ага, процедура аннигиляции будет следовать за USB энумерацией.

Прям читаете мои мысли. )))

slav1k

23.09.2016 01:58+1Следующая версия будет содержать немного пластида.)

snayperAlfa

23.09.2016 20:48Такое уже есть. У нас в Украине задержали группу преступников, которые за 50-100 $ изготавливали флешки/ручки/зажигалки начиненные взрывчаткой. Взрывчатки туда помещалось несколько грамм, но этого вполне достаточно чтобы нанести сильные увечия или убить в самом плохом случае. Клиентов находили через интернет.

slav1k

24.09.2016 18:07Будущее — уже сегодня.) Ссылка есть на новость?

И чем они осуществляли подрыв? Электродетонатор — довольно объемная штука, сравнимая по размерам с как раз с ручкой.

snayperAlfa

24.09.2016 20:13Попробую узнать детали у моего знакомого прокурора. От него собственно это и узнал. Думаю суд над ними уже прошел и детали можно оглашать. Хотя сомневаюсь что в новостях будет приведена полноценная электрическая схема с детонатором :)

Alexeyslav

25.09.2016 10:13Да чего там… очень тонкая нихромовая спираль со старого фена. Я с одного фена смотал немного нихромовой проволоки — диаметром где-то 0.1мм а может и того меньше. В качестве запала к петарде отлично подходила. Отлично работает от 3-х вольт. А в наше время, такие даже специальные были — запалы для ракетомоделизма размером со спичечную головку.

slav1k

25.09.2016 15:27Это немного не то. Детонатор должен не поджигать или нагревать взрывчатку, а инициировать волну детонации. Так что просто кусок тола или пластида нихромовой проволочкой не взорвать.

Можно ли использовать как детонатор мелкую петарду — хз. А фабричный как раз размером с петарду среднего размера.

Alexeyslav

25.09.2016 17:10А пертарда собственно взрывается не из-за детонации, взрыв и звук петарды основан на ограничении объёма. И чем прочнее корпус тем сильнее взрыв — само вещество в петарде горит достаточно медленно, но будучи заключенным в прочный корпус(пусть даже из бумаги) создаётся давление, и чем прочнее корпус тем выше поднимается давление прежде чем вырваться наружу, конечно если хватает реактивов чтобы создать это давление. Вот уже при разрушении корпуса собственно и возникает взрывная волна… К тому же, реакция получается с положительной обратной связью — при увеличении давления скорость растёт.

Детонатор по большому счёту нужен для бескорпусных устройств и там где нужно регламентированное время от поступления сигнала до взрыва.

Что-то мне подсказывает, для тех устройств просто использовали корпусной вариант, как у петарды.

Samoglas

25.09.2016 23:58> И чем прочнее корпус тем сильнее взрыв

Что-то не сходится. В детстве то же так думал, но если петарду хорошенько обмотать изолентой, звук ухудшается.

В детстве делал «бомбочки ниндзя» из сурика и алюминиевой пудры, взрывались от удара с очень плотным дымом. Достать компоненты, правда, трудно было. Когда посмотрел на реакцию, благо, в школе химию любил, с удивлением понял, что это типа «термит», никакой детонации, тупо тепловой взрыв. В петардах смесь по виду похожа на что-то такое, безопасное.

>К тому же, реакция получается с положительной обратной связью — при увеличении давления скорость растёт.

Не уверен в этом, откуда знаете?

Показывали американские петарды, очень мощные, детям пальцы отрывало, что там в США применяют?

Alexeyslav

26.09.2016 10:18Да всё правильно, если сильно перетянуть эффект сходит на нет — давление же должно разорвать оболочку резко, а если превышение небольшое то и оболочка будет разрываться медленно, и ударная волна станет слабее.

У них мощнее, очевидно, больше активного вещества ложат. Может, даже в смесь добавляют окислителя а не надеются на атмосферный кислород.

Вроде бы это логично — больше давление интенсивней идёт реакция, и эффект разогрева происходит за счёт сжатия.

snayperAlfa

25.09.2016 14:20Вот что скинули

http://www.mk.mk.ua/rubric/crime/2016/06/27/30636/

slav1k

25.09.2016 15:37Спасибо. На фотки они пожадничали, конечно.)

Судя по тому, что видно, они потрошили взрывпакеты. А там порох, с ним всё проще.

Areso

22.09.2016 15:59Когда учился в универе, регулярно находил чужие флешки. Просто постоянно. Почти все смог вернуть владельцам. Бывало и мне пару раз возвращали мою флешку, в корне который был ReadMe.txt и содержал мои контакты с просьбой вернуть утерянное. Такой файлик, кстати говоря, у меня не только на флешке — но также на телефоне и ноутбуке.

Любые не мои флешки включались и включаются в ПК только в относительно безопасной среде (любой подручный дистриб Линукса).

Rikkitik

22.09.2016 16:12+3Мне в универе тоже пару раз попадались. Для меня единственным приемлемым шагом было отдать вахтёру и повесить на доску объявление о находке. Мысль вставить в свой комп даже не приходила в голову до этой статьи.

Areso

22.09.2016 17:11Большинство из них было оставлено вставленными в компьютер в аудитории, так что в свой реже приходилось вставлять. Как правило на флешках было лаба N группа курс ФИО или что-то в этом духе, а потому легко было найти владельца. Вахтер, у нас по крайней мере, как бюро находок не служил, корпусов было несколько, да и проще было передать в нужную группу через преподов/кафедру.

Falcon_peregrinus

22.09.2016 16:01Проверить под Linux :-) Лучше с LiveCD и при физически отключённом харде. От Killer'ов не защитит, правда.

tormozedison

24.09.2016 00:10Злоумышленники полагаются на закон больших чисел, они прекрасно понимают, что среди ста человек, нашедших флешки, найдутся полтора гика, которые поступят именно так, и смиряются с этим. Им важнее оставшиеся 98,5 негиков.

«Флешку-убийцу» можно выявить разборкой, а при корпусе, неудобном для разборки, поможет знакомый, работающий в вестибюле метро «рентгенологом». При успешном выявлении она после минимальной переделки (непрерывный режим вместо импульсного) станет источником питания катодов никси-ламп, напряжение как раз подходящее.

RomanArzumanyan

22.09.2016 16:11+5Эх, нет сердца у ребят из видео ролика — гробить старые thinkpad'ы! Тёплые, ламповые, ещё IBM'овские…

Dark_Purple

22.09.2016 22:03— Уже Lenovo'вские.

— Есть у меня сердце, материнку я заменил, ноут очень даже жив здоров, не переживайте так.

LoadRunner

22.09.2016 16:21-1Жду не дождусь, когда в Windows по умолчанию будет отключён автозапуск для всех носителей, а то задолбало его отключать постоянно.

gravl

22.09.2016 16:27+3Если пользователь самостоятельно воткнул чужую флешку, он сам является автозапуском, поскольку залезет и откроет всё что увидит. Плюс не забываем что у большинства пользователей не отображаются расширения файлов.

LoadRunner

22.09.2016 17:23+1Да меня самого автозапуск бесит предложением «Что хотите сделать с этим носителем?».

Что захочу, то и сделаю, нефиг спрашивать.

Barafu

22.09.2016 20:59Подкиньте, мне, пожалуйста флешку с малварью. А то у меня Linux есть а флешки нет.

Кстати, к нам на работу однажды приходил представитель известной фирмы, дарил флешки на 8Гб выглядящие точно так же, только с логотипом фирмы. Логотип нанесён на железку лазерной гравировкой, причём в станок пихали криво. Так вот, у всех, кто ими пользовался, они файлы поганили, а после сдохли через 2-3 месяца.

Nuwen

22.09.2016 21:10Похоже, в известной компании сэкономили и заказали флешки в Китае. А в Китае, как мне уже давно кажется, флешек, у которых объём правильно заявлен, уже почти не осталось. Одна известная здесь компания, тоже не буду её называть, хотя это jd.ru, смело продаёт такие флешки и не стесняется. Такие флешки великолепно умеют портить файлы, первые 250MB нормально записываются, а после идут нули. Думаю, давно пора и нам перестать стесняться, и считать объём китайских флешек в особых китайских гигабайтах.

Samoglas

22.09.2016 21:07Находил новейший на тот момент iPhone 5c, валялся в сугробе, отдал владельцу через 5 минут после того, как нашёл, как только дождался входящего звонка.

Находил на почте кошелек, даже не открывая отдал сотруднику почты, чтобы передали владелице, спрашивал потом, за кошельком заходили.

Оба раза на тот момент был безработным, с деньгами было совсем туго, может, надо было брать? )) А то как в анекдоте, «Почему ты не помог мне? — с упреком спросил Мойша Господа».

А вот когда нашел флешку, оставил себе, древняя, затертая, зато с металлическим корпусом и светодиодом, который уже трудно встретить.

Всего на один гиг )

На ней были фото, но не было ничего, что могло установить владельца, поэтому не парился. Открыл со всеми предосторожностями, скопировал фотографии на всякий случай, вдруг только на флешке и остались. Увидел бы объявление о пропаже — тогда вернул. А так, пользуюсь с удовольствием — флешек всегда не хватает, потому что идут на разные загрузочные образы.

LoadRunner

23.09.2016 08:29EXIF не смотрели?

Samoglas

23.09.2016 15:30Однако! Посмотреть геотеги в EXIF в голову не пришло, со следующей флешкой так сделаю.

Alexeyslav

23.09.2016 15:55Надо было пройтись ещё утилитами для восстановления данных. Я на своей первой гигабайтной флешке такоооое нашёл этим способом! Нет, не порнуху… а всего лишь скан инструкции к какому-то прибору. Кстати, флешка досихпор работает, со светодиодом, алюминиевым корпусом и… заявленным МИЛЛИОНОМ циклов перезаписи. Кто знает, может скоро такие будут на вес золота. Медленная правда, всего 5мб/с на чтение и 2мб/с на запись.

Samoglas

24.09.2016 05:53>Надо было пройтись ещё утилитами для восстановления данных.

Не стал делать из скромности. Вдруг я потом не смог бы смотреть в глаза объявившемуся владельцу или владелице )

> Медленная правда, всего 5мб/с на чтение и 2мб/с на запись.

Может, и у меня на мильён циклов ) У моей скорость чуть быстрее, 7/5 Мб/с

У вас, часом, не EasyDisk? )

Alexeyslav

24.09.2016 09:10Нет, V-max. Таких даже уже и гугл не помнит.

Samoglas

24.09.2016 22:28Ага. И я их не встречал.

Alexeyslav

25.09.2016 00:43Оказывается вон оно как, V-max, она же Мaxton. У моей такая же надпись только «Vmax».

https://eshop.kak.cz/foto/maxton/729/big/maxton-vmax-flashdrive-1gb-usb20.jpg

hikkivision

22.09.2016 21:55Эх, жаль что Австралия далеко.

>Автозапуск

А его разве не отключили по умолчанию в винде?

Gokudera

22.09.2016 21:55Ну если с вредоносным ПО флешка еще понятно, а какой профит от распространения USB Killer'ов?

JerleShannara

23.09.2016 17:48Я владелец фирмы ООО «Акволабеан», у меня есть конкурент в виде ООО «Пробухатьбабло». Конкурент мне не нравится, на заказ налоговой/киллера нету/жалко денег (ну да, я не работаю честными методами и только пилю бюджет). Бинго — делаем так, чтобы у конкурента сдохла техника перед налоговой проверкой!

safriq

22.09.2016 21:55Как-то тож нашел флешку, Имя было у нее, номер телефона, содержимое не стал проверять. Набрал по номеру отдал, флеху отдал хозяину, получил на пиво.

nyo61115

22.09.2016 21:55Можно ли под видом флешки сделать некое подобие USB-клавиатуры или другого устройства и под админскими правами и незаметно выполнить произвольный программный код? Чел просто вставляет найденное нечто, похожее на флешку, малварь бесшумно интегрируется, разочарованный чел выбрасывает флешку и даже не понимает, что произошло.

Barafu

22.09.2016 22:40+1Можно. Легко даже. Нужно в корпус флешки вставить микро-ардуину. Код для этого дела по всем ардуинским сайтам гуляет в роли прикола. Мало того, оно ещё и как флешка будет работать, и, если хотите, как сетевая карта тоже. Одновременно.

tormozedison

24.09.2016 13:01В том числе и как USB-сетевая карта, высунутая не в интернет, а в локалку со встроенным небольшим вебсервером, расположенный здесь же, во флешке.

zaq1xsw2cde3vfr4

22.09.2016 21:55+1Разбрасывание флешек метод древнючий до безобразия. Я о нем читал лет около 10 назад в какой-то статье для безопасников. И на тот момент это была не новая технология. А сейчас с киллерами так вобще лучше перебдеть.

Dum_spiro_spero

23.09.2016 02:01Возможно в Австралии перевели на аглицкий Л. Каганова, прочитали и воодушевились. Имеется ввиду роман «Лена Сквоттер и парагон возмездия». Издан в 2010 году кстати.

Moon_darker

22.09.2016 21:56Как можно спалить USB порт не спалив часть южного моста / USB контроллер?

Есть и устройства, способные сжечь USB-порт

И вообще, почему речь сначала о Type-C киллерах?

Jogger

23.09.2016 05:22Малвари не боюсь — автозапуск выключен, сам что попало не запущу. А вот разобрать и проверить что внутри действительно флешка, а не какой-то убийца USB стоит пожалуй действительно не лишне. Так что можете считать что одного человека от сгоревшей материнки вы этой статьей уберегли.

mayorovp

23.09.2016 06:33Интересно, как вы будете проверять что там внутри нет эмулятора клавиатуры...

Moon_darker

23.09.2016 08:16Если девайс определяется не как хаб с клавиатурой и флешкой — нормально :)

black_semargl

23.09.2016 13:06И ещё — девайс может иметь несколько ендпоинтов без хаба.

Притом активирующихся только во время работы.

Jogger

24.09.2016 01:01Если кому-то не лень сделать столь высокотехнологичную приманку, чтобы украсть мои данные — ему они наверно ОЧЕНЬ нужны. И он явно заплатил за них гораздо больше, чем оно того стоило. Пускай уж.

Потому что если цель не кража личных данных, а скажем распространение малвари — то даже с виртуальной клавиатурой и мышкой это будет заметно невооруженным глазом, а стало быть время жизни малвари будет исчисляться минутами, если не секундами после этого я вдавлю ресет и загружусь с ливсиди для чистки.

saege5b

24.09.2016 20:10У виндовс десятки способов стартовать на исполнение мимо пользователя. Ещё с вин95 и каждая следущая версия только добавляла способы.

Достаточно зайти проводником или другим менеджером использующим стандартные функции проводника виндовс.

На этом фоне выгодно отличается Фар, он использует свои методы доступа.

tendium

23.09.2016 09:50Спасибо за статью. Даже не знал про USB-киллеры. А вообще был у меня один случай в жизни — нашел флешку. Посмотрел содержимое — выяснилось, что какой-то старшеклассник. Нашел его каким-то образом через фейсбук по косвенным признакам. Написал ему — он мне не ответил. Флешка так и лежала нетронутая целый год. А потом он мне написал, мол, моё сообщение упало в папку «остальные» и он не видел. Попросил вернуть флешку («если она еще осталась у меня»). Я, конечно, вернул ему её со всем содержимым. А он мне в ответ еще и 100 крон дал (я в Чехии). Такая вот история.

Barafu

23.09.2016 13:41Не умеете вы делать USB killers. Платы какие то, конденсаторы… Детский лепет. Учитесь у старшего поколения: Разбирается лампочка накаливания для фонарика. аккуратно изымается нить. из флешки выламывается и выбрасывается плата. Нить лампочки припаивается на контакты питания USB. Остальное пространство засыпается начинкой от петард.

Если без шуток, у нас в ВУЗе кто-то такое разбрасывал. Я, правда, ни одной не нашёл.

Unk

23.09.2016 16:30+1Может тогда сразу цианида налить вовнутрь? Или споры какие-нибудь? Потому что начинка от петард скорее не взорвётся, а воспламенится, расплавит пластик и устроит пожар.

Samoglas

23.09.2016 21:15Таких героев полиция должна была бы искать, люди от осколков флешки могут и зрение потерять.

Barafu

23.09.2016 21:36Должна конечно. А как? У всего ВУЗа отпечатки пальцев снимать? Даже если у кого и совпадут, он скажет «Ну валялась на окне чья-то флешка. Повертел и на место положил». Потом к нему с обыском идти? И всё из за мелкого хулиганства? Никто не будет связываться.

SkyWheel

23.09.2016 20:46Ух ты! *пошёл проверять почтовый ящик* Как раз есть старый ноут с линуксом для проверки.

Radjah

23.09.2016 20:46Дискеты с мелкой шкуркой доросли до флешек с конденсатором. Интересно, каким будет следующее поколение убиваторов?

tormozedison

24.09.2016 10:23Раньше выпускали, а может, и до сих пор выпускают SD-карты с WiFi и миниатюрным подобием Raspberry Pi. Довольно дорогие. Такую карту владелец настраивает, чтобы она автоматически пересылала ему по WiFi снимки, сделанные фотоаппаратом. В принципе, злоумышленник мог перекогфигурировать такую карту так, чтобы снимки она пересылала уже ему, прилепить наклейку от обычной SD-карты, и кому-нибудь подбросить. Тот, ничего не подозревая, установит карту в свой фотоаппарат и будет пользоваться и радоваться, а карта будет цепляться ко всем незапароленным WiFi-сетям и слать снимки злоумышленнику.

Но теперь этот сценарий не пройдёт. Ладно, какой-нибудь лёгкий браузер микрокомпьютер карты потянет, но ИИ, пользующийся этим бразером — нет. И главное, в SD-карту никак не встроить GSM-модем, принимающий SMS.

Так что по крайней мере SD-карты можно подбирать спокойно. Генератор высокого напряжения или петарда туда точно не поместится, эмуляция HID не предусмотрена, указанный выше сценарий со сливом данных по WiFi более невозможен, так что единственная опасность — малварь, а от неё очистить карту, не подвергнув компьютер опасности, сможет любой гик. Особенно безопасно подбирать карты Micro SD, куда уж точно никакое опасное железо не влезет.

Ну а следующее поколение — может быть, придумают какие-нибудь сменные носители, работающие по принципу NFC, но с большими скоростями. И что там будут с ними вытворять злоумышленники, и как от этого защититься — покажет время.

Alcor

24.09.2016 22:47SD-карты? Подбирать? Спокойно? Я бы не советовал. Те же Transcend WifiSD стоят копейки, linux в них запускается при включении устройства, на них есть и небольшой кусочек памяти и достаточно быстрый процессор (быстрее, чем на многих отечественных ПЛК), раздел с флешкой монтируется в read-write, и этого достаточно не только для того, чтобы в нужный момент с флешки исчезли или были бы переданы в нужное место фотографии, но и для того, чтобы фотографии на флешке в нужный момент появились. А дальше — «маски-шоу» и прочие неприятности для подобравшего, в экстремуме — несколько лет в тюрьме и падение на социальное дно…

tormozedison

24.09.2016 23:49Что подумал. Допустим, подключаться к запароленным точкам карта не сможет, потому что злоумышленник не знает от них пароли, а к незапароленным — потому что там сплошь авторизация. Но лазейка для злоумышленника остаётся: он может разместить собственную точку там, где подобравший часто прогуливается, а пароль от неё прописать в карту заранее.

Но недостаточно просто разместить там точку, нужно ещё как-то убедить подобравшего включить в этом месте фотоаппарат, иначе на карту не поступит питание. Как убедить? Очевидно, разместить в этом месте то, что подобравший любит фотографировать, а для этого нужно знать его фотографические вкусы. Да и их знать недостаточно, надо ещё и взять где-то объект для размещения, а вдруг подобравший предпочитает фотографировать что-то встречающееся далеко не на каждом шагу, например (утрированно), мини-пигов, выкрашенных в зелёную полоску? Специально покупать, красить и привязывать?

И потом, наклейку на SD-карте недостаточно просто переклеить, чтобы не было понятно, что она с WiFi. Нужно переклеить ещё и аккуратно.

Ну а что там с Micro SD, они-то хоть безопасны? Их-то с WiFi не бывает, или я от жизни отстал?

tormozedison

25.09.2016 00:00Ну а для подобравшего способ защиты такой возможен: нанести на SD-карту слой радионепрозрачной краски, оставив некорашенными только контактные площадки.

Alcor

25.09.2016 01:37А зачем злоумышленнику в данном случае WiFi? На карте вполне работающий процессор, на скрытом разделе флешки — фотографии, помещенные туда ещё до подбрасывания. Фотографии могут появиться на основном разделе в нужное время и с нужной меткой времени. Например, фотографии могут появиться на флешке после или во время её изъятия правоохранительными органами, ну или после появления на флешке снимка с нужной меткой времени.

Наклейку не обязательно клеить аккуратно — китайцы себя не всегда этим утруждают.

Насчет Micro SD — тоже всё возможно, но сложнее. Для работы с SD-картой не нужна операционная система, достаточно маааленького контроллера. Он туда вполне влезет.

tormozedison

25.09.2016 09:36Я имею в виду: SD-карты со встроенным подобием Raspberry Pi выпускают серийно, а Micro SD — наверное, нет, и её злоумышленникам придётся разрабатывать с нуля и изготавливать в единственном экземпляре.

Только эти фантазии всё больше напоминают рассказ о хакере и солонках. Иногда SD-карта — это просто SD-карта.

tormozedison

24.09.2016 13:08И раз уж речь пошла о мелкой шкурке: злоумышленники могут распространять под видом флешек пустышки (просто куски пластмассы) с разъёмами преднамеренно изменённой формы, которые физически портят (механически распирают) USB-гнёзда, стирают той же мелкой шкуркой покрытие на контактах, или, наоборот, покрывают контакты тонким слоем диэлектрического клея, который затем переносится и на вставляемые в гнездо настоящие флешки, и так далее.

tormozedison

24.09.2016 13:20А одно время «Даджет», который тогда ещё не был отдельным «Даджетом», а был подразделением «Мастер Кита», продавал ионизаторы воздуха в форм-факторе флешки. Насколько опасным такой прибор был и для самого компьютера, и для расположенных рядом электронных железок, понятно. Ионизаторы обычно стремятся разместить подальше от электроники, а тут… И это покупали, и не кому-то, а себе.

Какие ещё возможны варианты? Самая настоящая, полностью функциональная флешка, даже с честным объёмом, даже без малвари, но с вибромотором, включаемым на пару секунд каждую минуту. В шумном помещении пользователь даже не заметит, как как девайс постепенно разбалтывает USB-гнездо его компьютера.

Или громкая ультразвуковая пищалка — пользователь будет долго думать, что случилось с живущими в его доме кошками и собаками, и ни за что не свяжет происходящее с найденной когда-то на улице безупречно работающей флешкой безо всяких петард, высоковольтных генераторов и малвари.

hoxqot

23.09.2016 20:47-1Мой вариант, его не было в списке: Без проблем воткну в свой китайский USB хаб. Если определится — проведу быстрое форматирование, программкой позаписываю файлики для определения правильного размера раздела (а то может быть размер 16Gb а физически микросхем на 4Gb (если что, можно попробовать это поправить)) и буду использовать.

iVAN2002

25.09.2016 10:38Это конечно не совсем в тему, но хоумбрю ОС прекрасно подходят для просмотра найденых флешек. Например, дискета с Колибри ОС и минимальным набором программ.

tormozedison

25.09.2016 11:05От высоковольтных генераторов не поможет.

От злоумышленников, знающих, что адресат пользуется Колибри, тоже — они могут написать малварь специально под эту ОС. Хотя там нет автозапуска.

iVAN2002

25.09.2016 11:09А киллеры можно аккуратно вскрыть. Это не так сложно.

tormozedison

25.09.2016 11:29Да можно. Но в качестве экзотической ОС лучше использовать не Колибри, она достаточно известна, и многие знают, как под неё писать. Чего не скажешь о Visopsys, уж не знаю, только, есть ли там поддержка USB вообще.

Kivin

Слишком дорогой способ распространения малвари. Ну или у злоумышленников случайно завалялся грузовик флешек.

gravl

Не дорогой, эти флешки в китайском интернет магазине стоят очень мало. Тем более для вируса много места не надо, и можно смело брать на 64-128 мегабайт. И если они тырят какие нить пароли из браузера, а флешки подкидывают людям со среднем достатком, то окупятся легко, даже если из 100 штук сработают только 3-4

compdemon

Смотря какая выгода.

У китайцев можно спокойно прикупить ящик флешек за пару сотен баксов, большие объемы (места на флешке) там не нужны.

Даже «128 Гб по $0,3» покатит — фигня, что там какой-то копеечный чип с прошивкой с циклической перезаписью, записать малварь и пару фоточек-завлекалок хватит.

И если открывать exe-шники и архивы в почте народ уже более-менее приучен, воткнуть халявную флешку в ноут соблазн будет у многих.

Так что все возможно.

Igor_O

По факту — один из самых дешевых способов протащить малварь в закрытые учреждения. Собирается чуть-чуть рекламных флешек на выставке, прошивается что нужно, разбрасывается вокруг объекта. С вероятностью 99.9% хотябы одна флешка будет воткнута в компьютер внутри. Себестоимость — два человеко-дня. Об этом способе писали уже лет больше 10 назад. А сейчас вообще гигабайтные флешки прикольного дизайна с нанесением логотипа стоят от 0.8 доллара…

anarenen

Раз кидают — значит выгодно.