Хакеры Shadow Brokers получили всемирную известность после публикации секретных данных элитной кибергруппировки Equation Group, которая использовала в кибератаках сложное и хорошо разработанное кибероружие. Опубликованный хакерами ранее архив eqgrp-free-file содержал несколько 0day эксплойтов для сетевых устройств Cisco и Fortinet. На сей раз хакеры выложили в открытый доступ архив с информацией о метаданных кибератак, используемых группировкой. В частности, там указаны IP-адреса и домены источников кибератак, а также их даты.

Хакеры Shadow Brokers получили всемирную известность после публикации секретных данных элитной кибергруппировки Equation Group, которая использовала в кибератаках сложное и хорошо разработанное кибероружие. Опубликованный хакерами ранее архив eqgrp-free-file содержал несколько 0day эксплойтов для сетевых устройств Cisco и Fortinet. На сей раз хакеры выложили в открытый доступ архив с информацией о метаданных кибератак, используемых группировкой. В частности, там указаны IP-адреса и домены источников кибератак, а также их даты.This is being equation group pitchimpair (redirector) keys, many missions into your networks is/was coming from these ip addresses. Is being unfortunate no peoples is already owning eqgrp_auction_file. Auction file is having tools for to making connect to these pitchimpairs.

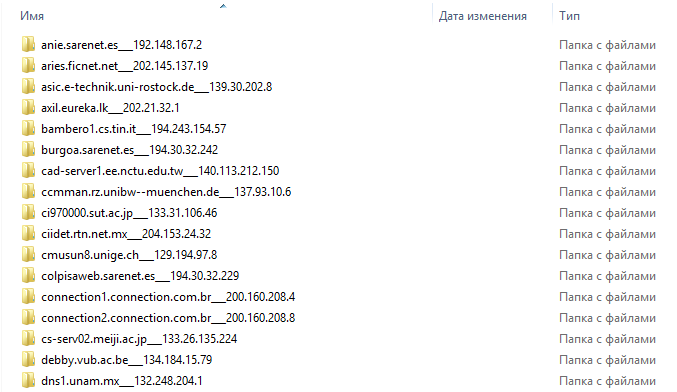

Зашифрованный архив под названием trickortreat.tar.xz.gpg содержит в себе набор директорий с информацией о доменах и IP-адресах, которые были использованы Equation Group в кибератаках на своих жертв. Ниже на скриншоте представлены некоторые из директорий в архиве. Видно, что там присутствуют серверы из разных стран мира.

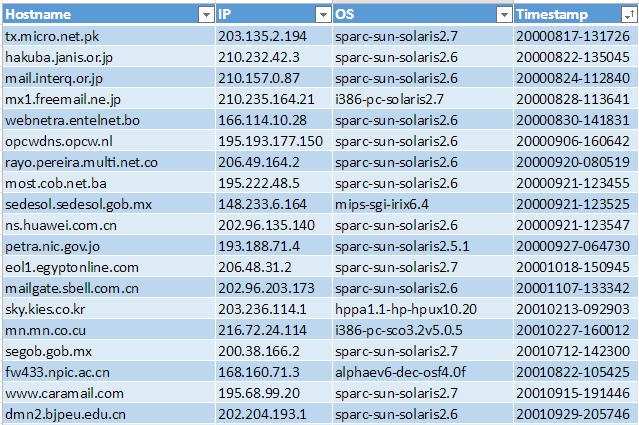

Security-ресерчер Matt Swann из Microsoft опубликовал наглядное представление информации о серверах Equation Group в документе Excel.

Как видно из представленных данных, архив содержит информацию о кибератаках, которые осуществлялись с 2000 по 2010 гг. Также там видно, что большинство предполагаемых жертв Equation Group работали на Solaris, при этом некоторые использовали Linux и FreeBSD. Серверы кибератак находились во множестве стран, включая, Японию, Корею, Бельгию, Индию, Венгрию, Россию, Мексику, Испанию, Польшу, Германию, Китай и др. Таким образом, очевидно, что группировка использовала различные сервера в каждом случае кибератак для маскировки своей инфраструктуры, а также для усложнения обнаружения реального происхождения кибератаки.

» Американские спецслужбы арестовали возможного информатора хакеров Shadow Brokers

» Шкатулка с эксплойтами Equation Group пополнилась новым экземпляром

» Документы Сноудена подтверждают достоверность данных Shadow Brokers

» Cisco и Fortinet выпустили уведомления безопасности после утечки данных Equation Group

» Опубликованные данные элитной кибергруппировки Equation Group не оказались шуткой

» Известная кибергруппировка Equation Group могла подвергнуться масштабному взлому

Поделиться с друзьями

Комментарии (4)

gimntut

01.11.2016 10:06- Как видно из представленных данных, архив содержит информацию о кибератаках, которые осуществлялись с 2000 по 2010 гг.

- Опубликованный хакерами ранее архив eqgrp-free-file содержал несколько 0day эксплойтов для сетевых устройств Cisco и Fortinet.

Я не очень понял, 0day был на момент проведения атак, или на момент публикации архива?

fregate

Может быть есть какая-то история, которая расскажет почему хакеры из Shadow Brokers ломанули хакеров из Equation Group?

GebekovAS

Думая вся история сводится к банальной:

1. получить доступ к секретным данным правительства

2. опубликовать часть в качестве доказательства

3. продать остальную часть на черном рынке

А у кого грабить, особой разницы не имеет.