В конце декабря 2016 года мы опубликовали на Хабре материал по выступлению экспертов Positive Technologies на Chaos Communication Congress (33C3) в Гамбурге. Максим Горячий и Марк Ермолов рассказали о том, что современные процессоры Intel позволяют использовать отладочный интерфейс JTAG через доступный на многих платформах порт USB 3.0 для получения полного контроля над системой.

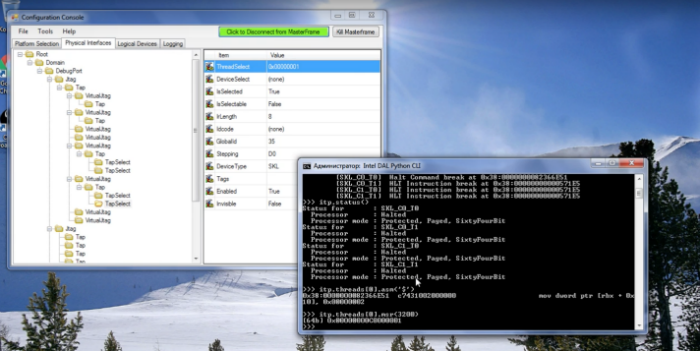

Начиная с процессоров семейства Skylake, запущенных в производство в 2015 году, компания Intel внедрила технологию Direct Connect Interface (DCI), которая предоставляет доступ к JTAG через популярный порт USB 3.0. При этом на целевом компьютере не требуется каких-либо программных или аппаратных агентов ? необходимо лишь, чтобы интерфейс DCI был активирован. Таким образом возможность использовать возможности JTAG на оборудовании, доступном в широкой продаже, появилась у рядовых разработчиков

Здесь можно посмотреть слайды выступления исследователей на 33C3.

Доклад экспертов Positive Technologies вызвал серьезный резонанс – о возможных атаках на процессоры Intel через USB написали ведущие российские и зарубежные СМИ. Теперь авторы исследования готовы ответить на вопросы и подробнее рассказать о внутреннем устройстве отладочного механизма JTAG в ходе своего бесплатного вебинара.

В частности, будут раскрыты следующие важные моменты:

- На каких портах доступен функционал DCI;

- Как обходить защиту через MSR IA32_DEBUG_INTERFACE

Вебинар «Как включить JTAG-отладку через USB» состоится в четверг, 9 февраля в 14:00. Его ведущие — Старшие программисты отдела технологий виртуализации Максим Горячий и Марк Ермолов. Участие в вебинаре бесплатное, требуется регистрация по ссылке: www.ptsecurity.com/ru-ru/research/webinar/161502/

UPD: Опубликовано видео вебинара:

Поделиться с друзьями

Комментарии (9)

midaw1

08.02.2017 17:24+1Запись вебинара будет выложена?

midaw1

10.02.2017 11:44Сам себе отвечаю. По ссылке есть сообщение «Запись доступна бесплатно всем желающим и публикуется через сутки после окончания вебинара.»

dittohead

10.02.2017 15:23а мне ссылка так и не пришла

midaw1

10.02.2017 15:41Не сделали наверное ещё. Будем надеяться. Я писал про текст, который есть по данной ссылке https://www.ptsecurity.com/ru-ru/research/webinar/161502/.

ptsecurity

10.02.2017 20:13Да, иногда запаздываем. Но в итоге все записи прошлых вебинаров есть, так что и эта будет.

lubezniy

Т. е., всем дружно заклеивать все порты USB эпоксидкой?

past

Нет, только intel и только 3.0.

sleeply4cat

Причём только свежий intel.

JEAN17RUS

Лучше выпаять)