Сегодня вопрос информационной безопасности стоит особенно остро — «громкие» скандалы с утечкой данных, критические уязвимости, обнаруженные в самых популярных коммерческих и opensource продуктах, постоянные хакерские атаки, освещенные в газетах и на телевидение — список можно продолжать долго. Рынок ИБ насыщен различными решениями, призванными решить вопросы безопасности, а компании, не смотря на кризис, активно финансируют средства на поддержание должного уровня ИБ, при этом в целом на рынке наблюдается «кадровый голод» квалифицированных ИБ-специалистов.

Для качественного обеспечения безопасности корпоративной сети необходимо понимать, что представляют собой уязвимости, позволяющие злоумышленнику преодолеть системы безопасности, а также понимать, как он действует. Общая ИБ-осведомленность сотрудников, а также знание инструментов и способов работы злоумышленников позволяют реализовывать наиболее эффективные меры противодействия угрозам информационной безопасности.

Для того, чтобы овладеть такими знаниями (при условии наличия знаний в области системного администрирования и функционировании сети и систем), необходимы годы подготовки, включающей постоянное изучение материала и активную практику. К счастью, существует множество ресурсов, как платных, так и бесплатных. Недостаток такой подготовки заключается в необходимости обрабатывать огромный объем информации. Из-за нехватки свободного времени это может стать непосильной задачей. Кроме этого, процесс самообучения должен быть системным — необходимо для начала определиться с направлением (безопасность сетей, веб-приложений, систем и прикладного ПО, криптографии, баз данных и т.д.). Из-за растянутости и отсутствия системности при самообучении может возникнуть ситуация, когда полученные на момент окончания обучения знания частично или полностью потеряют свою актуальность.

В интернете доступно множество видео-курсов, позволяющих систематизировать процесс обучения. Несомненно, такой формат обучения позволит получать знания более качественно, однако имеет существенный недостаток — отсутствие практической подготовки и помощи куратора. Говоря об информационной безопасности стоит отметить, что, как правило, успешная атака предполагает успешную эксплуатацию группы уязвимостей.

Пример

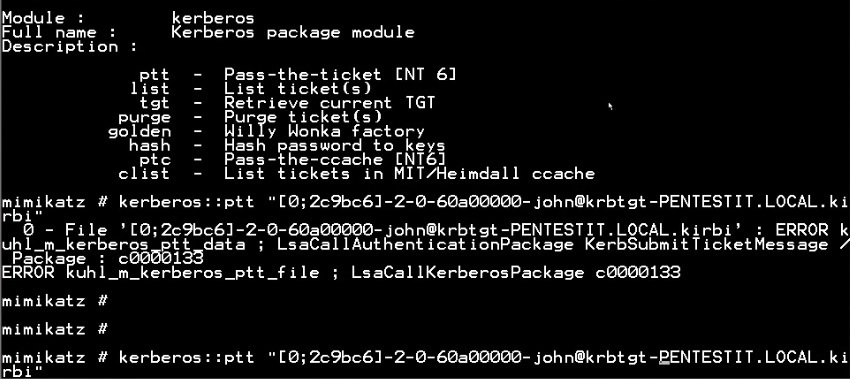

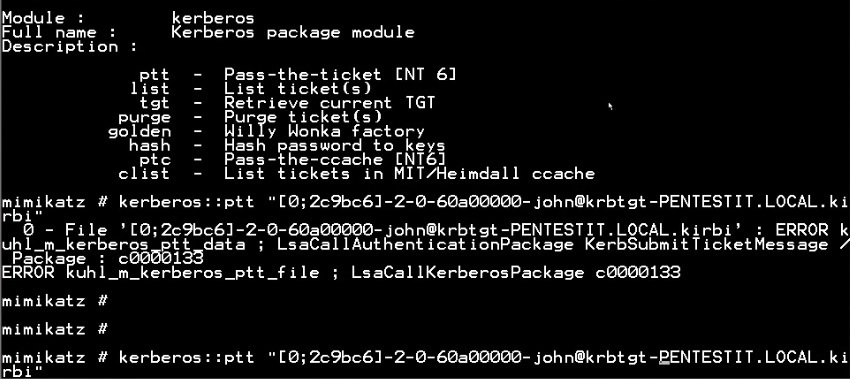

Нам удалось подобрать пароль к серверу, доступному извне. Произведя сканирование внутренней сети мы обнаружили сервер с MS SQL. После подбора пароля для пользователя «sa» выяснилось, что сервис запущен от имени «SYSTEM» (один из вариантов запуска по-умолчанию), а сам сервер находится в домене. Используя хранимую процедуру «xp_cmdshell», загрузим на сервер утилиту Mimikatz, и после того, как администратор домена подключится к серверу (к примеру, спровоцировав неполадки на сервере), с помощью утилиты Mimikatz получим его логин и пароль в чистом виде, по факту — скомпрометировав домен.

В действительности, чтобы успешно произвести эксплуатацию группы уязвимостей, необходимо, во-первых, уметь их обнаруживать, во-вторых, уметь производить эксплуатацию, и, в-третьих, уметь правильно использовать результаты эксплуатации каждой уязвимости (т.е. верно выстроить вектор атаки). Таким образом, практика должна быть реализована в виде полноценной лаборатории, реализованной на основе реальной корпоративной сети. Чтобы задания в подобной лаборатории не были «наигранными», в разработке лаборатории должны принимать участие именно «практики» — специалисты, имеющие большой опыт проведения пентестов.

Существуют различные программы обучения в области этичного хакинга и тестирования на проникновение, как в России, так и за рубежом, позволяющие существенно повысить свою квалификацию в области практической информационной безопасности, однако существенным недостатком многих подобных программ является их долгое согласование (как правило, от полугода). Учитывая интенсивность появления новых уязвимостей, а также способов и инструментов их эксплуатации — такие программы немного теряют свою актуальность.

Таким образом, повышение квалификации можно разделить на 2 типа:

— бесплатный (очень долгий и требующий системности, в противном случае может оказаться малоэффективным);

— платный (короткий, но требующий большой самоотдачи и дополнительного самообучения, при серьезном подходе и подборе хорошей программы — наиболее эффективный).

Учитывая потребности специалистов, мы разработали особую программу обучения для профессиональной подготовки — «Корпоративные лаборатории PENTESTIT», уникальность которой заключается в симбиозе формата обучения (полностью дистанционное, не требующее отрыва от работы и учебы), качества материала и специализированных ресурсов, на которых производится обучение:

- обучение построено по принципу: 20% теории (вебинары) и 80% практики (работа в пентест-лаборатории);

- вебинары читают специалисты с большим практическим опытом работы в области ИБ;

- все лаборатории (для каждого тарифа их несколько) разрабатываются на основе уязвимостей, обнаруженных в результате пентеста реальных компаний в обезличенном виде;

- на протяжении всего процесса обучения группу сопровождает куратор, помогающий справиться с заданием, если такое потребуется. Важно отметить, что основной задачей куратора является не объяснить выполнение, а научить мыслить так, чтобы справиться с заданием самостоятельно;

- с каждым новым набором (раз в 1,5 месяца) происходит переработка и обновление материала, что позволяет поддерживать программу в актуальном состоянии на момент обучения;

- все ресурсы, используемые в программах (личный кабинет, вебинар-площадка и лаборатории) являются собственной разработкой PENTESTIT и реализованы с учетом всех потребностей обучающихся.

О том, как устроен процесс обучения, можно ознакомиться здесь.

В дополнении к основной, платной программе, мы приглашаем гостей — экспертов в области ИТ- и ИБ- сферы. В текущем наборе «Корпоративных лабораторий» (который состоялся 14 июня) выступит Иван Новиков, руководитель Wallarm (web application firewall нового поколения), с докладом на тему «Общие проблемы средств обнаружения атак и задач поиска уязвимостей веб-приложений», а также поделится своим видением решений таких проблем.

Чем же Wallarm отличается от обычного WAF?

Как всегда, видео будет опубликовано на нашем канале, а участники «Корпоративных лабораторий» смогут пообщаться с Иваном и задать интересующие их вопросы. Личность гостя, который посетит следующий набор, пока не раскрывается, об этом мы сообщим чуть позже.

Подводя итог, стоит отметить, что самообучение крайне важно для поддержания и повышения квалификации, однако качественные программы обучения в симбиозе с самообучением позволят в короткое время значительно повысить знания, а также задать качественный вектор для дальнейшего развития, позволяя специалисту оставаться востребованным, несмотря на экономическую и политическую конъюнктуру.

Спасибо, что нашли время, и дочитали статью до конца. Следующий набор на «Корпоративные лаборатории» состоится 09.08.2015 г. Узнать подробности и записаться можно по ссылке.