Если необходимость — мать изобретения, то неблагоприятная обстановка и драматические события — это, пожалуй, мать криптоанализа.

Автор "Книги шифров" - Сингх Саймон.

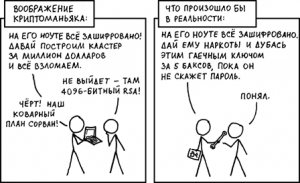

Какие способы взлома эффективнее? Поиск уязвимостей в программах? Полный перебор? Разгадывание хэша? А вот и не угадали. Именно атаки на уровне пользователя эффективнее всего справляются со своей задачей.

Одна из основных проблем криптографии как раз и состоит в том, что человек является слабым звеном в криптосистеме.

Spoiler The Mandalorian

Криптографические системы часто полагаются на секретность криптографических ключей, предоставляемых пользователям. Однако многие схемы не могут противостоять атакам с принуждением, когда злоумышленник принудительно просит пользователя раскрыть ключ. Эти атаки, известные как криптоанализ с использованием резинового шланга (или бандитский криптоанализ), часто являются наименее затратными по времени и усилиям методами, которые используются для взлома криптографии.

Шантаж, угрозы и пытки - это одни из способов манипулирования людьми, т.е. способы применения социальной инженерии.

Социальная инженерия — это метод манипулирования мыслями и поступками людей. Он базируется на психологических особенностях личности и закономерностях человеческого мышления.

Основные типы социальной инженерии.

Троянский конь - атака, при которой пользователь получает письмо, которое вызывает заинтересованность в посещении какого-либо сайта. Это могут быть выгодные акции, выигрыш в лотерее и т.д.

Фишинг - атака, при которой пользователь также получает якобы официальное письмо с ссылкой на сайт, где есть форма для авторизации.

Дорожное яблоко - атака, чем-то очень похожая на троянского коня, но её суть заключается в реальном физическом объекте (каком-либо съёмном носителе), который по какой-либо причине может вызвать интерес у нашедшего его человека.

Кви про кво - иначе "услуга за услугу". Чаще всего проявляется в виде необходимости предоставления пользователю технической помощи, в ходе которой жертва собственноручно устанавливает вредоносное ПО на свой компьютер.

Обратная социальная инженерия - атака, в ходе которой "бандит" создаёт такие условия, чтобы пользователь самостоятельно передал необходимые данные, например, для ускорения процесса.

Плечевой сёрфинг - наблюдение за действиями жертвы при введении личных данных.

Претекстинг - атака, подразумевающая преднамеренное владение какими-либо данными о пользователе, которые используются для получения необходимых данных путём вхождения в круг доверия.

Теперь перечислим некоторые способы защиты от таких методов:

Сокрытие своих данных и паролей.

Повышение знаний в сфере информационной безопасности.

Наличие антивирусного ПО.

Наличие представления о возможных действиях социальных инженеров.

Использование лицензионного ПО.

Внимательное отношение к вещам, хранящим ваши данные.

Использование различных надёжных паролей для сайтов.

Неспешность в действиях и проверка полученной информации.

Это не исчерпывающий список, но то, чему стоит уделить внимание.

Вернёмся к тому, что в России шуточно называют терморектальным криптоанализом.

Один из способов предотвращения такого вида атак основан на использовании зашифрованного текста в качестве словаря для сокрытия истинно-секретного сообщения. Если человек будет вынужден отдать ключ, то злоумышленник получит только обманное сообщение, которое служит отвлечением. Истинно-секретное сообщение может быть получено с использованием набора чисел, которые представляют местоположения кода ASCII, включенного в зашифрованный текст сообщения-обманки. Изменение этого набора чисел приведет к созданию нового истинно-секретного сообщения. Шифрованный текст сообщения-обманки может использоваться для сокрытия нескольких секретных сообщений и может быть отправлен только один раз. Но при этом сообщение-обманка должно быть основано на реальных событиях, чтобы убедить нападавшего с резиновым шлангом, что он или она получили правильное сообщение.

Другим же, интересным, но не до конца изученным способом является применение неявного обучения. Что же это такое? Неявное обучение - это случайное заучивание сложной информации без осознания того, что было изучено (очень знакомо студентам). Основным свойством такого знания является то, что оно может быть передано только через обучение, а получено через личный опыт. Самым простым примером такого обучения является езда на велосипеде. Когда человек учится этому навыку, он наблюдает, а затем пытается повторить. Только лишь чётко сформулированные теоретические знания не помогут этому научиться.

Американскими исследователями был поставлен эксперимент (№1), направленный на изучение неявного обучения и анализ применимости такого метода для идентификации пользователя. Испытуемым было дано 2 задания:

Первое задание: задача участника перехватить шар, когда он пролетает над чёрным целевым кругом. Ответы оценивались как правильные, если соответствующая клавиша была нажата, когда шар перекрывал целевой круг в пределах одного диаметра этого шара (половина диаметра шара по обе стороны от оптимального целевого ответа). Неправильный ответ клавиши, неправильное время ответа и несколько нажатий клавиш в одном окне ответа считались неправильными ответами. Начальная скорость шаров в процессе была адаптирована в зависимости от производительности.

Второе задание: участникам задаётся вопрос, видели ли они данную последовательность в предыдущем задании или нет. Требуется выразить уверенность по шкале от 1 до 9.

Я тоже попробовала выполнить эти задания. Если вы, как и я, хотите попробовать, то вот вам ссылка* (https://www.reberlab.org/file/show/SISL?group=667b435bdb923a53). Когда я играла, темп был довольно высоким и поэтому было невероятно сложно отслеживать последовательности. Сложилось ощущение, что большую часть времени мои пальцы двигались сами по себе.

*К сожалению, никаких результатов выполнения вы не увидите.

Механизм аутентификации полезен только в том случае, если аутентификация все еще может быть точно проведена через некоторое время после запоминания. Поэтому был организован эксперимент (№2), состоящий из таких же заданий и сравнения новых данных с результатами эксперимента (№1), в ходе которого было подтверждено, что полученные участниками знания о последовательности сохранялись в течение длительного периода времени.

Как говорилось выше, этот метод требует ещё дальнейшего изучения. И пока не особо может быть применим в качестве защиты данных.

С исследованиями по неявному обучению можно ознакомиться в статье:

Ego Depletion Impairs Implicit Learning (Kelsey R. Thompson, Daniel J. Sanchez, Abigail H. Wesley, Paul J. Reber.)

Рассмотрим ещё один наиболее популярный вариант защиты - двойное шифрование. Суть данного метода довольна проста: имеются различные данные, некоторые из них требуют особенного контроля. Доступ к ним осуществляется по паролю. В случае ввода одного пароля, вы получаете доступ к "открытому" содержимому, а в случае другого - к крайне важным данным.

Основной недостаток этого метода в том, что давление может продолжаться до выдачи "настоящего" пароля.

Желаю никому никогда не встречаться с таким типом криптоанализаторов!

DGN

На мой взгляд защита от добровольной выдачи ключа под давлением должна осуществляться распределением ключа между несколькими людьми, не входящими в один территориально-законодательный кластер, чтобы сделать невозможной одновременную работу термокриптоаналитиков.

Идея о том, что ключ=навык, в чем то интересна, не позволяет передать ключ, но позволяет его активировать под давлением. Либо это должен быть какой то специфический навык, который утрачивает свойства ключа при нарушении обычного психофизиологического состояния.

Условно говоря, для ввода ключа использовать полиграф + список вопросов. Притом вопросы должны вызывать определенную реакцию у хранителя ключа, но не у случайного человека. Реакция должна быть стабильной во времени и устойчива к повторению.

Maksimann

А если человек погиб? Или потерял память? Как восстановить недостающий фрагмент ключа при условии, что и у других носителей сохранился их «ключ=навык»?

semen-pro

Есть алгоритм восстановления ключа, в которой каждый из носителей знает точку в 3-мерном пространстве, а ключом является плоскость. Любые 3 носителя восстановят ключ. Это самый простой пример, с 3 точками.