В официальной версии open source торрент-клиента Transmission 2.90 под Mac обнаружена вредоносная программа OSX.KeRanger.A. Первыми её заметили российские пользователи Mac, которые утром 5 марта подняли тревогу на форуме Transmission.

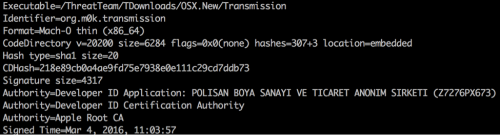

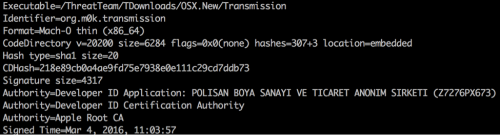

Наличие зловреда на официальном сайте Transmission подтвердили и другие. Инсталлятор подписан сторонним ключом, что может указывать на взлом сервера Transmission посторонними лицами. При этом злоумышленники использовали валидный сертификат Apple Developer, так что у Gatekeeper в OS X не было причин для показа предупреждающих сообщений. Сейчас сертификат аннулирован.

ID сертификата злоумышленников — "POLISAN BOYA SANAYI VE TICARET ANONIM SIRKETI (Z7276PX673)".

6 марта специалисты по безопасности из Palo Alto Networks опубликовали технический анализ зловреда OSX.KeRanger.A, хотя им не удалось понять, как он попал на официальный сайт Transmission.

Сообщается, что заражение двух инсталляторов .DMG на офсайте произошло утром 4 марта примерно в 11:00 PST. Распространение заражённых файлов продолжалось до 5 марта 19:00 PST.

OSX.KeRanger.A – первый дееспособный троян-вымогатель под OS X. После установки в папке /Users//Library/kernel_service (файл

Через трое суток троян начинает шифровать документы 300 определённых форматов на компьютере, по завершении процесса требует у пользователя выкуп 1 биткоин за их расшифровку. Деньги следует перечислить на адрес 1PGAUBqHNcwSHYKnpHgzCrPkyxNxvsmEof.

Специалисты выдвигают версию, что KeRanger всё ещё находится в разработке: в коде есть неиспользуемые функции под названиями

Apple отозвала сертификат злоумышленников. Разработчики Transmission 5 марта удалили заражённые файлы с сервера и уже выпустили версию Transmission 2.92, которая проверяет компьютер на заражение OSX.KeRanger.A.

P.S. Образцы заражённых инсталляторов Transmission см. здесь (пароль: KeRanger).

Наличие зловреда на официальном сайте Transmission подтвердили и другие. Инсталлятор подписан сторонним ключом, что может указывать на взлом сервера Transmission посторонними лицами. При этом злоумышленники использовали валидный сертификат Apple Developer, так что у Gatekeeper в OS X не было причин для показа предупреждающих сообщений. Сейчас сертификат аннулирован.

ID сертификата злоумышленников — "POLISAN BOYA SANAYI VE TICARET ANONIM SIRKETI (Z7276PX673)".

6 марта специалисты по безопасности из Palo Alto Networks опубликовали технический анализ зловреда OSX.KeRanger.A, хотя им не удалось понять, как он попал на официальный сайт Transmission.

Сообщается, что заражение двух инсталляторов .DMG на офсайте произошло утром 4 марта примерно в 11:00 PST. Распространение заражённых файлов продолжалось до 5 марта 19:00 PST.

OSX.KeRanger.A – первый дееспособный троян-вымогатель под OS X. После установки в папке /Users//Library/kernel_service (файл

General.rtf) он ждёт трое суток, пингуя управляющий сервер через сеть Tor каждые пять минут. Через трое суток троян начинает шифровать документы 300 определённых форматов на компьютере, по завершении процесса требует у пользователя выкуп 1 биткоин за их расшифровку. Деньги следует перечислить на адрес 1PGAUBqHNcwSHYKnpHgzCrPkyxNxvsmEof.

Специалисты выдвигают версию, что KeRanger всё ещё находится в разработке: в коде есть неиспользуемые функции под названиями

_create_tcp_socket, _execute_cmd и _encrypt_timemachine. Вероятно, авторы зловреда работают над тем, что шифровать ещё и бэкап Time Machine.

Apple отозвала сертификат злоумышленников. Разработчики Transmission 5 марта удалили заражённые файлы с сервера и уже выпустили версию Transmission 2.92, которая проверяет компьютер на заражение OSX.KeRanger.A.

P.S. Образцы заражённых инсталляторов Transmission см. здесь (пароль: KeRanger).