Создатели портативного устройства Nomx ценой $200 не скупятся на эпитеты. Они заявляют о «самом защищённом в мире протоколе коммуникации». Гаджет якобы обеспечивает «абсолютную приватность личных и коммерческих сообщений». Коммерсанты успешно играют на страхе пользователей перед взломами облачных почтовых сервисов, ведь ни один крупный почтовый провайдер не обошёлся без массовой утечки аккаунтов в последние годы. Их действительно взламывают постоянно. Многим пользователям очень важно обеспечить безопасность личной почты — и они присматриваются к домашнему почтовому серверу Nomx. «Количество аккаунтов Gmail, скомпрометированных в США (с 2014 года): от 5 млн до 24 млн. Количество скомпрометированных аккаунтов на других облачных сервисах в 2016 году: 272 млн. Количество аккаунтов Yahoo (включая почту), скомпрометированных в 2013-2016 гг: более 1 млрд. Количество аккаунтов Nomx, скомпрометированных с момента выпуска устройства: 0».

Такова реклама. Теперь бизнесмены могут смело заменять в этой рекламе нолик на единичку или на знак бесконечности. На поверку выяснилось, что безопасность почтового сервера, мягко говоря, преувеличена. То есть защиты нет практически никакой.

Специалист по безопасности Скотт Хельме (Scott Helme) был одним из тех, кого пригласили для анализа системы защиты Nomx в телевизионной программе BBC Click. Этой программе фирма выделила два экземпляра разрекламированного устройства, надеясь на бесплатный пиар. Но не вышло.

Скотт Хельме рассказал, что «самый защищённый в мире протокол коммуникации» на самом деле представляет собой одну сплошную дыру.

Вскрытие «коробочки» показало, что она наполовину пустая. В углу большой коробки располагается плата Raspberry Pi стоимостью в несколько десятков долларов.

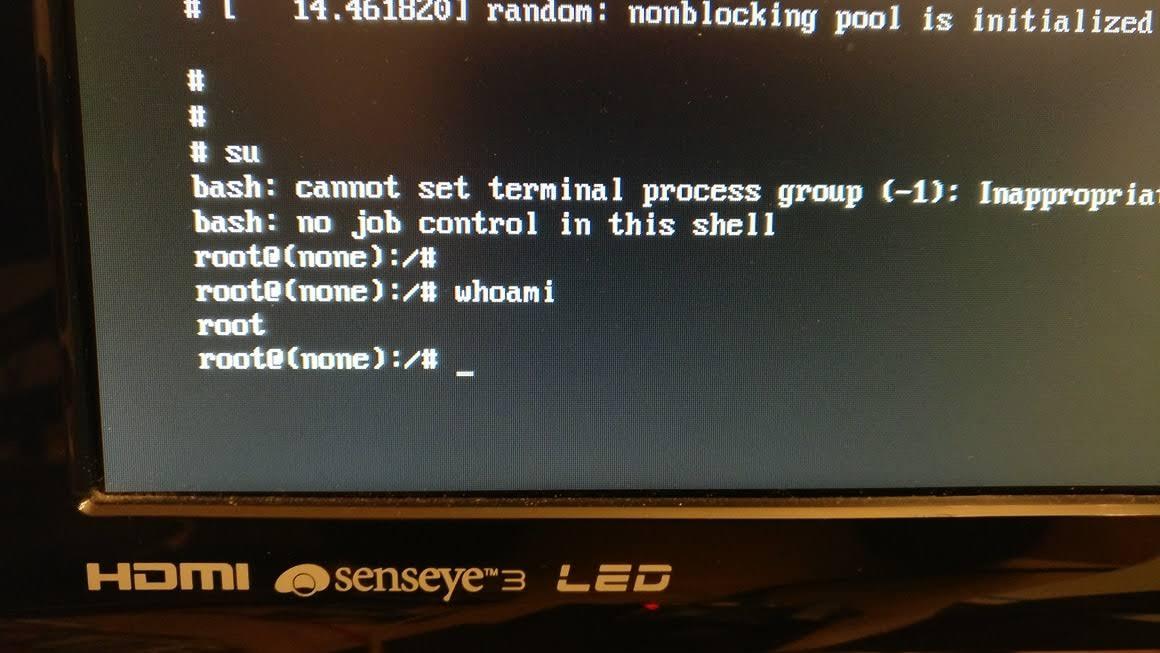

Разумеется, можно без проблем достать флэш-карту из Raspberry Pi — и сделать копию почтового ящика. Как ни странно, в системе Raspbian установлены настройки по умолчанию, и сменить пароль для рута тоже не представляет труда.

Настораживает общий подход разработчиков к безопасности: в системе установлено старое программное обеспечение:

- Raspbian GNU/Linux 7 (wheezy) — последнее обновление 7 мая 2015 года

- nginx: nginx/1.2.1 — выпущен 5 июня 2012 года

- PHP 5.4.45-0+deb7u5 — выпущен 3 сентября 2015 года

- OpenSSL 1.0.1t от 3 мая 2016-го

- Dovecot 2.1.7 от 29 мая 2012-го

- Postfix 2.9.6 от 4 февраля 2013-го

- MySQL Ver 14.14 Distrib 5.5.52 от 6 сентября 2016-го

Это очень странно, ведь устройство наверняка собирали относительно недавно.

Затем Скотт Хельме обнаружил ряд уязвимостей в веб-приложении Nomx.

Хэш для мастер-пароля (setup password) легко расшифровывается, а минимальная длина пароля в устройстве — 5 символов, так что ему удалось без труда определить мастер-пароль.

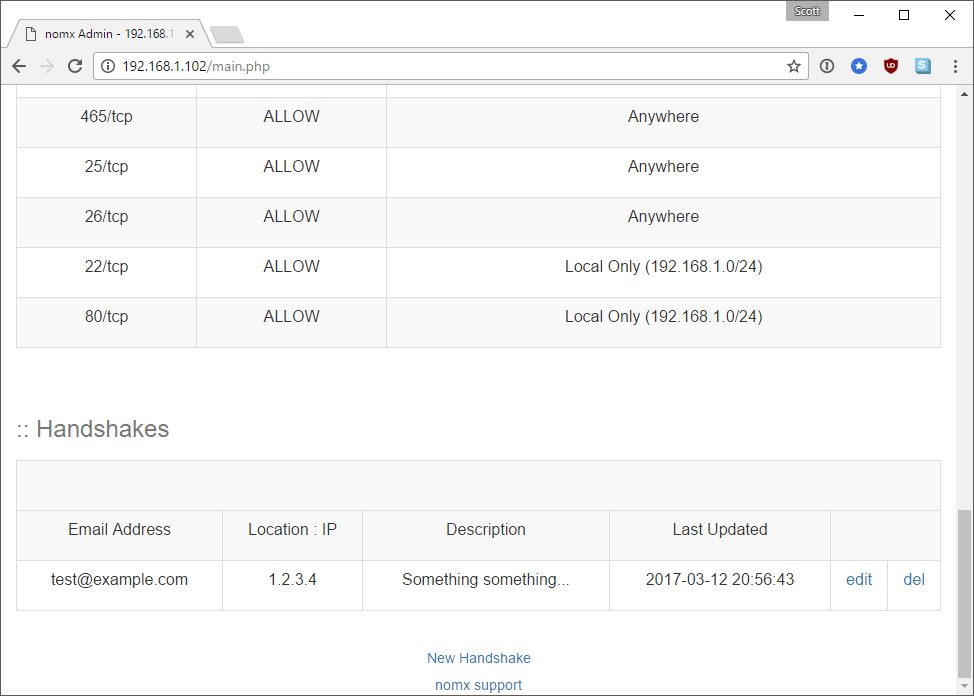

По непонятной причине устройство поддерживает установку почтового сервера на новом домене только при условии его покупки у регистратора GoDaddy.

Чем больше специалист разбирался в этом устройстве, тем больше оно было похоже на какой-то фейк. Например, при установлении «рукопожатия» и прямого соединения между двумя серверами Nomx в сети не регистрировалось вообще никакого трафика.

Тестирование веб-приложения Nomx выявило многочисленные уязвимости XSS и CSRF. Злоумышленник может совершенно без проблем создавать и удалять почтовые ящики, добавлять домены, делать практически что угодно на почтовом сервере жертвы.

Новый почтовый ящик создаётся таким запросом:

POST http://192.168.1.102/create-mailbox.php?domain=testingnomxsecurity.com HTTP/1.1

Host: 192.168.1.102

Cookie: PHPSESSID=39r4bb36385te1seds0dgtpt87

Content-Type: application/x-www-form-urlencoded

Content-Length: 127

fUsername=csrf&fDomain=testingnomxsecurity.com&fPassword=csrf&fPassword2=csrf&fName=csrf&fActive=on&fMail=on&submit=Add+MailboxКроме того, на устройстве обнаружился какой-то посторонний админский аккаунт, которого Скотт не создавал, да ещё с паролем

password. Этот аккаунт даёт полный контроль над устройством. Более того, с помощью CSRF через веб-приложение можно создать свой собственный админский аккаунт на сервере.Скотт Хельме делает вывод, что рекламу Nomx и само это устройство следует рассматривать как мошенничество. Эта «коробочка» на Raspberry Pi не обеспечивает никакой безопасности. Оно просто служит средством отъёма денег у пользователей, которых запугивают и впаривают ненужную ерунду. Основатель, исполнительный директор и технический директор компании Уилл Дональдсон ездит по конференциям и заявляет об «абсолютной безопасности» Nomx).

Хакер предупредил Дональдсона об уязвимостях месяц назад и наглядно показал их ему во время звонка по скайпу. Но тот и пальцем не пошевелил, чтобы исправить ситуацию или хотя бы предупредить пользователей.

Компания Nomx на официальном сайте своеобразно признала взлом своего устройства. Заметка в официальном блоге озаглавлена так: «Nomx прошёл тесты безопасности после того как блоггер заявил о проникновении в Nomx». Компания заявила, что это были всего лишь демонстрационные экземпляры, которые раздавали журналистов, а в «настоящих» Nomx они откажутся от использования Raspberry Pi. Вероятно, они собираются использовать более защищённую конфигурацию, свежее программное обеспечение со всеми патчами (хотя бы внедрить систему обновления), и нужно устранить уязвимость на веб-странице, о которой шла речь. После устранения всех багов и кардинального снижения цены, может быть, почтовый сервер Nomx будет иметь перспективы как коммерчески успешный продукт, хотя вряд ли из этого фейка можно слепить нечто стоящее.

На примере Nomx мы видим, как хорошая идея и правильное направление мыслей (организация защищённого личного почтового сервера в домашних условиях) реализована очень плохо на практике. И это даже не говоря о завышенной стоимости устройства. Дональдсону придётся делать работу над ошибками, и вряд ли он уже осмелится заявлять о «самом защищённом в мире протоколе коммуникации».

Комментарии (38)

Piratnewtime

29.04.2017 00:51Если кто-то слышал про проект "Flashsafe"/"Бесконечная флешка", то похоже они браться с этим проектом) Фейки за бешенные деньги. Только этот хотя бы работает, в отличии от флешки

tUUtiKKi13

30.04.2017 00:20Флешка, которая пишет в dev\null?

a5b

30.04.2017 02:48Обычная флешка на 8 ГБ с софтом для медленного доступа к облаку ("неограниченного размера" и с блокчейном) — http://www.macdigger.ru/macall/kak-rabotaet-rossijskaya-beskonechnaya-fleshka-kotoruyu-ocenil-putin.html 2016-12-27 — "Сначала нужно установить программу, которая находится на самой флешке,… может ли флешка конкурировать с привычными нам облачными сервисами, вроде «Яндекс.Диска»?… юзабилити сильно страдает. .."

rofn

03.05.2017 21:57-1Пожалуйста не вводите народ в заблуждение могу познакомить как с устройством так и с командой проекта — человек который оставил комментарием — его имя Павел — обиженный программист на самом деле не долго был участником действительно классного коллектива «Бесконечная флешка» далее Павел ушел из команды — оставив за собой не приятный след, а теперь распространяет слухи по интеренету — тем не менее проект живет и развивается — можно заказать девайс или я готов каждого лично познакомить с устройством и командой

Паша позор! Лучше молчи чтоб не рассказали о том как кто то присваивал себе аккаунты и средства!!! Не рекомендую! Как не стыдно!a5b

04.05.2017 03:13Алексей, "хорошее" (классическое, проверенное тысячелетиями) у вас шифрование — передавать файл, dsn и token по http; где ключ шифрования является конкатенацией dsn+token (на самом деле это не совсем хорошее шифрование):

https://flash.so/update.php

https://flash.so/2.0/mac/FlashSafe.zip

http://telegrammy.net/group/devops_ru/page2381.htm#238013 (Constantine): "FlashSafe.app\Contents\Resources\electron.asar"

http://telegrammy.net/img2/150/150855.jpg =

https://habrastorage.org/files/2ba/91f/2ce/2ba91f2ce62f433ab87e85942a7ca920.jpg

http://telegrammy.net/img2/150/150853.jpg =

https://habrastorage.org/files/14a/82a/8d4/14a82a8d462947b4bc39f8e0ba676a90.jpg

const apiUrl = 'http://api.flash.so/api.php'; .. function auth() { var d = usb.findByIds(2414, 2055); d.getStringDescriptor(3, function(e, dt) { dsn = dt; token = dsn; for (var i = 0; i < 10; i++) { token = crypto.createHash('md5').update(token).digest("hex"); } .. if (isEncrypted == 1) { inputStream .pipe(crypto.createCipher('aes-256-cbc', new Buffer(dsn+token))) .. .on('finish', function() { var uploadingStream = fs.createReadStream(outFN); var form = new FormData(); form.append('method', 'UpdateFile'); form.append('dsn', dsn); form.append('token', token); form.append('hash', hash); .. form.submit(apiUrl, ...

За эту "премиум" идею просят подписку в размере около 100 долларов ежегодно:

Premium security… The highest level of security, right in your pocket. Flashsafe is a portable, unlimited cloud storage device with hardware encryption.… ANNUAL SUBSCRIPTION $97

Никаких гарантий, хранение в S3 и/или Azure и заявленная возможность дедупликации ("encrypted data cannot be deduplicated"). Бесконечные объемы которые могут быть увеличены за плату...

If at any time FLASHSAFE reasonably believes in its sole discretion that you are using the Service beyond this scope, FLASHSAFE may terminate your access to the Service

third parties we work with to provide the Services, for example Amazon, Microsoft, which provides our storage space

As such, you grant, and you represent and warrant that you have the right to grant, to FLASHSAFE an irrevocable, nonexclusive, royalty-free and fully paid, worldwide, sublicenseable license to reproduce, distribute, publicly display and perform, prepare derivative works of, and otherwise use your digital belongings, solely for the purposes of providing you with the Services.

Files. We collect and store the files you upload, download, or access with the FLASHSAFE Service (“Files”). If you add a file to your FLASHSAFE that has been previously uploaded by you or another user, we may associate all or a portion of the previous file with your account rather than storing a duplicate.

Some photos and videos you place in FLASHSAFE may contain recorded location information. We may use this information to optimize your experience.

We may also share your information to (i) comply with laws or to respond to lawful requests and legal process, (ii) to protect the rights and property of FLASHSAFE our agents, customers, and others including to enforce our agreements, policies, and terms of use or (iii) in an emergency to protect the personal safety of its customers or any person.

you may… delete it by making the change on your account settings. In some cases we may retain copies of your information if required by law.

we encrypt the transmission of that information using secure socket layer technology (SSL).… No method of electronic transmission or storage is 100% secure

FLASHSAFE offers you the option of increasing your account storage space for a fee.

FLASHSAFE uses Amazon S3 and Microsoft Azure for data storage.

We encrypt the data that you store on FLASHSAFE using AES-256, which is the same encryption standard used by banks to secure customer data. Data is encrypted on the client before it is uploaded.

Your files are sent between FLASHSAFE’s desktop clients and our servers over a secure channel using 128-bit SSL (Secure Sockets Layer) encryption

While we’re very confident in our technology, we recognize that no system can guarantee data security with 100% certainty. For that reason, we will continue to innovate to make sure that our security measures are state of the art, and we will investigate any and all reported security issues concerning FLASHSAFE’s services or software.

rofn

03.05.2017 21:51-1Вы что такое говорите! Проект бесконечная флешка живой — любые доказательства

AranelOfDoriath

29.04.2017 01:13setup.php внешне смахивает на обычный postfixadmin (коим он и является, скорее всего).

donvictorio

29.04.2017 01:44Кстати, один из способов стать миллионером.

Впарить дичь и делать вид, что это норм.

impetus

29.04.2017 12:03«там» за это можно с высокой вероятностью сесть. Пользователи накатят коллективный иск, где докажут, что это было пренамеренное мошенничество (заявленные функции/свойства устройство заведомо выполнить не могло и производитель об этом доподлинно знал)

Fen1kz

29.04.2017 18:30-3Я правильно понимаю, что вы сейчас пытаетесь впарить нам всем дичь (свои мысли как стать миллионером) и делаете вид, что это норм?

Дичь, потому что ваше высказывание это цитата для вконтактика + план кальсонных гномов. Можно бота написать который такие "цитаты" будет сотнями выдавать. И, нет, этого не достаточно чтобы стать миллионером

donvictorio

29.04.2017 18:33+1это не мои мысли. это описание действий и результата вполне конкретной личности, героя поста. и заметьте — это происходит «там» и он вполне себе на свободе.

DragonRU

29.04.2017 02:36+2По непонятной причине устройство поддерживает установку почтового сервера на новом домене только при условии его покупки у регистратора GoDaddy.

И почему я не удивлен, что и в этом скандале замешан GoDaddy?

sirocco

29.04.2017 10:32Зачем вообще это все нужно, если уже давно есть такие коробки как QNAP, Synology..., и др., на которых можно поднять собственный почтовый сервер в десять кликов мышкой? Оно постоянно обновляется, улучшается, есть средства мониторинга, бекапа, резервирования, мобильные приложения… Плюс куча других возможностей.

GeMir

29.04.2017 14:48+1«Зачем вообще это все нужно» — Чтобы люди, это продающие могли заработать (много) денег.

QWhisper

29.04.2017 17:56+1Потому что обычному пользователю, надо такие решения, воткнул в розетку, кликнул мышью и работает. Поэтому чем проще проект, тем больше шансов, что выстрелит. Слежение за спутником на телефоне, квадракоптер управляемый по вайфай, домашний 3д принтер/гравер/фрезер/литейный заводик. По этой же причине не надо ожидать от коробки за 100 баксов, качества/надежности/скорости как у решения за 10 000 долларов.

mxms

29.04.2017 18:04У них есть и за 10000 USD. Полагаю, примерно с той же начинкой.

Это я к тому, "чёрный ящик", который обещает вам сделать безопасно, это всегда вопросы и, возможно, крайне неприятные ответы. Как и случилось.

dredd_krd

29.04.2017 11:02-1Как же домашний почтовый сервер может быть полноценным без обратных зон? Не видел ни одного провайдера, который прописывает обратные зоны физ. лицам с домашними подключениями. Или так только в России?

vikarti

29.04.2017 14:22Есть такой провайдер в России.

В смысле даже федерального уровня — у Дом.Ру для физлиц если белый IP есть — можно прописать и реверс-зону. Дополнительно за это денег не попросят (но вот галочку про блокировку 25-го порта конечно снять нужно). У них кстати и IPv6 появился таки уже.

konchok

29.04.2017 16:46+1Дарю идею — Raspberry Pi дома с VPN до Free Tier сервера на Амазоне, проброс SMTP соединений файрволом через туннель домой. MX ставим на этот сервер, обратную зону поддержка прописывает без проблем по запросу.

GennPen

29.04.2017 17:23У них кстати и IPv6 появился таки уже.

Жаль только то, что у них префикс динамический, даже если берешь статический IPv4.

PS И блокировка не работает на IPv6. =)

Alexsey

29.04.2017 16:07У 2КОМ в Москве есть такая услуга за 150 рублей/мес, правда на сайте про нее ничего не сказано вроде бы.

vorphalack

30.04.2017 04:23у них еще и в ЛК оно дважды указано, в одном месте — с абоненткой, в другом без.

susnake

29.04.2017 18:47Новотелеком. Новосиб.

Type IP Address Domain Name TTL

PTR 37.120.30.34 mx.siacov.com 24 hrs

MnogoBukv

29.04.2017 18:56Всё прописывают, несколько лет не единого разрыва. На съёмной квартире даже мутил.

Самый клёвый провайдер в этом смысле в питере — весткол. Внешний айпи стоит только примерно 150р за подключение и… всё! Абонентки нет. Обратка есть. Сказка.

saipr

29.04.2017 15:59-1А можеть просто все личную переписку просто шифровать?

Garbus

29.04.2017 17:17+1Шифровать то можно, только доверие к средствам шифрования так себе. То дыру в реализации алгоритма шифрования найдут, то генератор случайных чисел там оказывается сомнительным…

В результате, с планируемой математической стороны алгоритма все хорошо. А как сделают, впоследствии находятся косяки.

saipr

29.04.2017 18:19-1С одной стороны это так. Но с другой это лучше чем ничего, тем более появились «Кузнечик» и «Магма».

4knowledge

29.04.2017 18:57aes-256 и флаг тебе в руки. Алгоритмы надежные есть, тут главное их правильно применять

Garbus

29.04.2017 21:34Эмм, самому писать код реализуя «надежный алгоритм», это явный перебор. Я же говорю всего лишь про то, что в коде реализующем шифрование регулярно находят дырки компрометирующие надежность.

Это не особо напрягает, так как в домашнем компьютере куча гораздо более простых в применении уязвимостей. Но и приятного мало в ощущении игры в лотерею.

Barabek

29.04.2017 20:45+3Есть с такими решениями одна небольшая проблема:

другими словами, с учетом целевой группы, это — бизнес на необоснованной паранойе.

yoshitoshi

07.05.2017 20:52Напомнило недавний сюжет в стиле «шокрасследования», в котором разобрали устройство «аура-камера» — там производитель простую плату снабдил железными грузиками и залил пеной, чтобы сложнее было ковырять (извините, может, кто-то и не переваривает ведущего, но сам сюжет и реакция «производителей» — просто фантастика).

Инженерам компании Ном-Ном-икс в обновлённой версии стоит перенять опыт зарубежных коллег — ничего не менять, но залить корпус чем-нибудь, что нельзя будет расковырять. А то, ишь ты, вот так взяли и вскрыли коробку, обнаружили обман…

helg1978

— А почему его зовут Неуловимым Джо, Билли?

— Потому что его никто ещё не поймал, Гарри.

— А почему его никто ещё не поймал, Билли?

— Потому что он нафиг никому не нужен, Гарри.