Южноафриканский филиал антивирусной компании ESET допустил утечку данных пользователей, оставив в открытом доступе базу данных MongoDB.

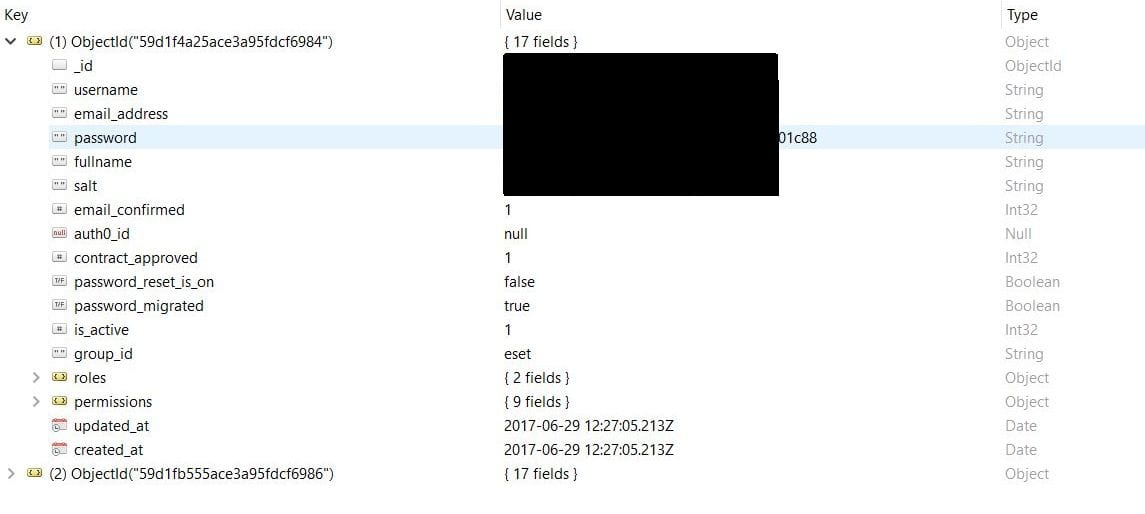

База данных размером 50 Гб содержала такую информацию о приобретенных лицензиях, как: имена пользователей, лицензионные ключи, пароли к лицензиям, адреса электронной почты, более 12 тыс. лицензионных файлов.

Кроме того, в базе были белые, черные и серые списки адресов электронной почты, а также пожелания пользователей, направленные в адрес техподдержки. В добавок ко всему этому, там же лежало два административных логина и хешированные пароли к ним.

База данных нашлась через поисковик Shodan и была доступна как на чтение, так и на запись.

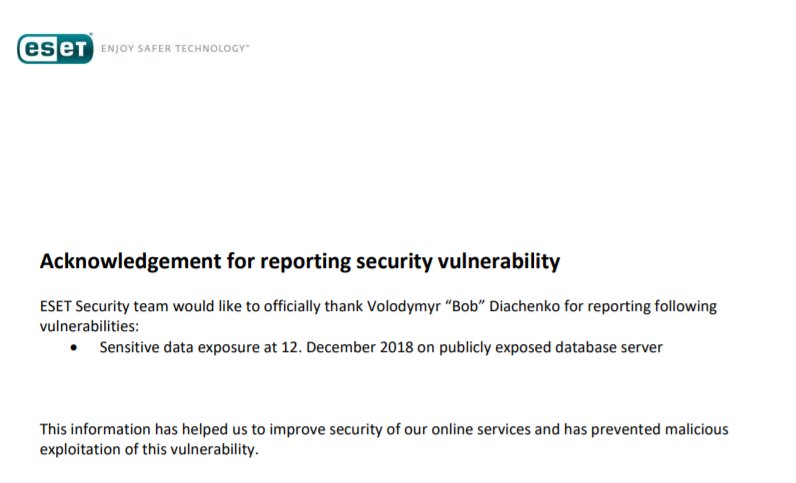

Свободно доступную базу обнаружил 12-го декабря исследователь безопасности Владимир Дьяченко (Bob Diachenko), о чем он сообщил через Твиттер.

17-го декабря эта база была убрана из открытого доступа, а компания ESET подтвердила инцидент:

ESET’s Security team would like to thank Bob Diachenko for responsibly reporting the vulnerability to us. This information has helped us to improve the security of our online services while preventing malicious exploitation of this vulnerability.

Регулярные новости про отдельные случаи утечек данных, оперативно публикуются на канале Утечки информации.

Комментарии (9)

Detrous

28.12.2018 12:23Выглядит крайне печально для компании такого уровня

Stawros

28.12.2018 13:06+1Особенно если учесть, что компания работает в сфере компьютерной безопасности.

Chupakabra303

28.12.2018 15:36+1Не у них ли IDA Pro в свое время утекла?

dartraiden

29.12.2018 04:04У них. Но она утекала много у кого (перечислены лишь компании, имеющие отношение к безопасности):

- Baidu

- ESET

- Kaspersky (5 разных версий, это абсолютный рекорд)

- Microsoft

- TrendMicro

Это только то, что имеется в паблике, и только то, где наличествует комплект «дистрибутив+ключ». Если считать ключи, которые утекли без дистрибутивов, то добавляются Sophos, RSA, Hacking Team и Cyber Security Malaysia. Но часть из этих ключей утекла по вине разработчика IDA Pro, поэтому я и не стал их считать. Если Ильфак настолько беспечен, что позволил краулерам проиндексировать и годами хранить в кэше выданные клиентам ключи, то это не вина клиентов.

WebMonet

29.12.2018 10:35Постоянно всплывают новости, о том, что везде утечки — FB, Yandex, Google и т.д. А как можно посмотреть на сам «результат» утечки? Я не настоящий сварщик, мне это больше интересно с точки зрения статистики + попрактиковать SQL.

valery1707

Интересно, а те ключи можно до сих пор использовать?