Бюджет программы около 28 млрд руб. разделят между собой участники программы — госкорпорация «Ростех» и Сколковский институт науки и технологий («Сколтех»). Какую-то часть получат компании, продукция которых входит в реестр телекоммуникационного оборудования российского производства, среди них НПП «Полигон», «РДП.РУ», «Элтекс», НПФ «Микран», «Т8» и др.

Подлинность программы подтвердили источник, близкий к Минпромторгу, и собеседник в «Ростехе». Как сообщил первый из них, сейчас программа «находится в проработке». Представитель «Ростеха» заявил, что «повсеместное проникновение зарубежного оборудования в критическую инфраструктуру сетей связи России создает высокие риски в условиях неблагоприятно складывающейся международной обстановки — с точки зрения информационной безопасности, доступности гарантийного и сервисного обслуживания».

Программа состоит из двух этапов:

- В 2019–2021 годы компании должны выполнить комплекс научно-исследовательских и опытно-конструкторских работ, необходимых для разработки оборудования и софта. Вероятно, на этом этапе произойдёт основное распределение финансовых средств.

- В 2022–2024 годах планируется наладить производство продукции, а также организовать её использование на сетях российских и зарубежных сотовых операторов.

Известны и некоторые позиции из списка оборудования, производство которого будет перенесено на территорию России (и программного обеспечения). Судя по всему, список обширный, вот лишь отдельные категории:

- микро- и макробазовых станций для различных диапазонов частот,

- коммутаторы для различных видов сетей,

- системы оперативно-разыскных мероприятий,

- другое сетевого оборудование,

- модули 5G для смартфонов,

- различные пользовательские устройства,

- сим-карты новых стандартов (USIM/ISIM).

- цифровые платформы IoT,

- линейки программного обеспечения для управления и мониторинга сетями 5G.

Российская криптография

Отдельным пунктом идёт ключевая научно-исследовательская работа «Разработка российских алгоритмов обеспечения безопасности на сетях 5G».

Программа предусматривает «исследование характеристик алгоритмов обеспечения безопасности, разработку предложений по их реализации в сетевых функциях, базовых станциях и транспортной сети 5G, в том числе в сим-картах и мобильных устройствах абонентов». На её основе должна быть создана линейка софта для управления сетью. Авторы также подчеркивают, что российские алгоритмы формирования ключей, аутентификации, криптографии и контроля целостности сообщений должны будут обеспечивать требуемый уровень криптостойкости (то есть возможности противостоять криптоанализу).

Напомним, что с 1 декабря 2019 года вступят в силу сразу два приказа Минкомсвязи (№ 275 и № 319). С этого момента процедуры аутентификации и идентификации абонентов сетей 2G, 3G и 4G должны осуществляться с использованием криптографии, соответствующей требованиям Федеральной службы безопасности (ФСБ).

С 1 декабря поставщики телеком-оборудования для сетей сотовой связи обязаны или сертифицировать некоторые элементы своей инфраструктуры как средство криптографической защиты информации (в ФСБ), или установить внешний HSM (Hardware security module, аппаратный модуль безопасности). На сегодняшний день в России предлагается единственное готовое технологическое решение для отечественной связи, которое соответствует новой нормативной базе. Аппаратный модуль безопасности производства ООО «Национальная сим-карта».

Кроме обязательной установки модуля HSM на коммуникационное оборудование у операторов, в 2018 году разработан проект приказа Минкомсвязи, по которому российские криптографические алгоритмы должны содержаться в сим-картах всех абонентов. Приказ пока не принят, но есть вероятность, что это дело ближайшего будущего. Несколько источников на рынке сообщили РБК, что сейчас окончательную доработку документа могут вести в ФСБ. По информации источника, ФСБ прорабатывает концепцию сим-карт с отечественным шифрованием — и скоро выпустит проект постановления правительства, которое позволит продавать доверенные сим-карты операторам связи (по текущим правилам сим-карты с такой криптографией не могут продаваться на открытом рынке).

Уязвимости в российских шифрах

Массовое использование российской криптографии позволит силовым структурам расшифровывать трафик, большие объёмы которого в рамках „закона Яровой” должны хранить операторы связи. Два месяца назад исследователь Лео Перрин из Университета Люксембурга представил доклад с описанием скрытых особенностей российских криптографических алгоритмов «Кузнечик» и «Стрибог» разработанным Центром защиты информации и специальной связи ФСБ при участии компании «ИнфоТеКС».

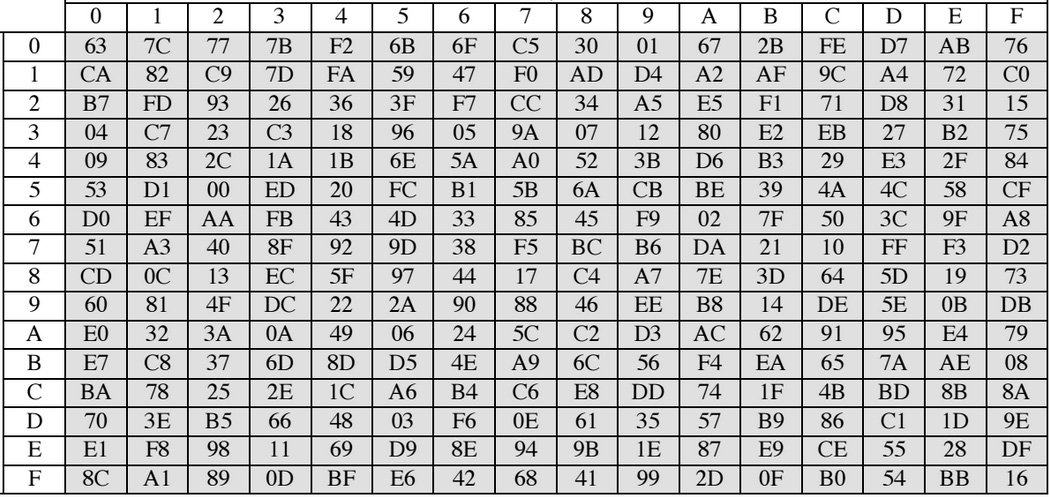

На Хабре была опубликована статья с конкретным разбором подозрительных особенностей этих алгоритмов, которые намекают на теоретическую возможность бекдора. Если вкратце, то оба они используют S-Box — таблицу замены, которая является ключевым элементом безопасности во многих алгоритмах симметричного шифрования и хеширования.

Авторы декларировали, что таблица замен выбрана случайным образом и у неё не было явной структуры, которая помогла бы произвести эффективный криптоанализ. Но оказалось, что она сгенерирована не случайным образом, а с помощью хитрого алгоритма. Кроме того, выяснилось, что алгоритмов, которые формируют таблицу замены, больше чем один. Разные группы исследователей описали абсолютно разные алгоритмы, которые не имеют почти ничего общего, но приходят к одной и той же таблице.

Исследователь из Университета Люксембурга нашёл конкретную конструкцию перестановки, которую используют и «Кузнечик», и «Стрибог». Эту конструкцию назвали Tklog в честь технического комитета ТК-26, который принял эти алгоритмы для стандартизации.

Финансирование госпрограммы

Согласно проекту на реализацию всей госпрограммы будет выделено почти 16 млрд руб. из федерального бюджета и около 12 млрд руб. из внебюджетных источников. В общей сложности 28 млрд руб. Средства будут направлены на выполнение научно-исследовательских и опытно-конструкторских работ, а также субсидирование производства оборудования для мобильных операторов из России и стран ЕАЭС, предоставление субсидий на его закупку зарубежным компаниям.

Из проекта Минпромторга следует, что к 2022 году доля отечественного оборудования в сетях 5G и IoT в России должна составить 16,1%, а к 2024 году вырасти до 18,7%.

В 2024 году планируется начать поставки оборудования на экспорт. Имеются в виду Беларусь, Казахстан и другие страны ЕАЭС, которые тоже перейдут на отечественное оборудование. В качестве первых тестовых городов для поставок оборудования выбраны Астана, Ташкент и Ереван, «модели развертывания сетей в которых выбраны аналогичными моделям для среднего города-миллионника России без учёта Москвы».

Объём поставок за первый год запланирован в объёме более 2 млрд руб. Причём экспорт будет субсидироваться. Надо полагать, это означает, что белорусским и казахстанским операторам будут доплачивать, чтобы они взяли отечественное оборудование и перешли на российскую криптографию.

По планам Минпромторга, субсидирование закупок оборудования и софта для сетей 5G и IoT «позволит снизить стоимость отечественной продукции до уровня зарубежных аналогов, так как на начальном этапе стоимость производства продукции будет дороже, чем за рубежом, а также позволит российским производителям противостоять возможному применению демпинга зарубежными производителями продукции».

Развёртывание сетей 5G в России начнется в 2022 году и продлится не менее десяти лет, сказано в документе. Это открывает временнoе окно, позволяющее провести разработку и наладить выпуск оборудования.

Ёмкость рынка оборудования и программного обеспечения для сетей 5G и IoT в России до 2030 года оценивается более чем в 300 млрд руб. Недавнор эту тему обсуждал вице-премьер Максим Акимов, курирующий сферу связи, на встрече с президентом: «Мы бы не хотели, чтобы все эти деньги или значительная их часть были отданы зарубежным вендорам — поставщикам оборудования, это так называемая большая тройка олигополии: Cisco, Huawei и Nokia», — сказал вице-премьер.

Что на самом деле

По мнению независимых участников рынка и экспертов, в реальности «российского оборудования 5G нет, ведётся работа над локализацией производства зарубежных поставщиков, но пока только на начальной стадии, до практической реализации очень далеко… Ведутся переговоры о возможном тестировании прототипов оборудования 5G российского происхождения. Но пока всё на этапе формулировки требований», — сказал РБК источник, сотрудник одного из операторов.

Компетентный комментарий дал Сергей Никулин, генеральный директор компании «РДП.РУ», которая входит в реестр телекоммуникационного оборудования российского производства. Хотя его компания является бенефициаром целевой программы Минпромторга, генеральный директор сомневается, что в России можно наладить выпуск оборудования и электронных компонентов 5G, по крайней мере, в ближайшее время: «На мой взгляд, мы пока значительно отстаём в плане создания своих решений под 5G. Сама технология еще не стандартизирована, и большая часть патентов на 5G находится в руках Huawei и других иностранных вендоров. Когда стандарт будет принят, у Huawei, Ericsson, Nokia и других уже будут готовые решения, в то время как мы только начнем разработку, — сказал Никулин. — На мой взгляд, лучшим решением было бы купить какую-либо иностранную компанию, у которой уже есть собственные разработки в данной сфере, и затем заниматься их доработкой и локализацией. Другой вариант — сосредоточиться именно на создании софта, в разработке которого российские специалисты традиционно сильны, а потом уже переходить на свое оборудование и электронные компоненты, тем более сейчас все основные функции выполняет именно софт».

Комментарии (40)

faoriu

26.04.2019 08:49предоставление субсидий на его закупку зарубежным компаниям

Хотят победить китайцев и Huawei в ценовых войнах? Подозреваю, что к моменту "наладки отечественного производства продукции" Беларусь и Казахстан уже будут заканчивать развёртывание сетей 5G.

hippohood

26.04.2019 09:04+8Беларусь и Казахстан уже будут заканчивать развёртывание сетей 5G

… на своих лунных базах

255

26.04.2019 09:50+3Массовое использование российской криптографии позволит силовым структурам расшифровывать трафик...

Только зачем такие громкие фразы в начале раздела?

Не то чтобы я доверял ФСБ, но наличие теоретических атак на шифры — которые есть на все шифры, разной степени эффективности (и есть действительно более стойкие в этом плане, чем предусмотренные ГОСТ 34.10-34.12 алгоритмы) — еще не является бэкдором.

Тем более, что, как и расписано по ссылкам ниже, тайна таблиц была отчасти раскрыта, это результат работы какого-то примитивного алгоритма. Какого именно, уже непринципиально; принципиально то, что на вход этого алгоритма не поступает секрет с высокой энтропией, а значит он не подходит для создания бэкдора.

Пример реального бэкдора — волшебные числа P и Q из ГПСЧ Dual EC DRBG, в сочетании которых зашита уязвимость, позволяющая при знании определенного секрета предсказывать последовательность на выходе генератора на базе предыдущих значений.

Функционально бэкдоры в криптографии работают аналогично открытым ключам шифрования. Ключевая пара всегда генерируется на основе входных значений с высокой энтропией (в RSA больших простых чисел). Энтропия этих входных значений служит верхним пределом для возможной криптостойкости любого алгоритма.

Любой бэкдор, не основанный на секрете с высокой энтропией, в той же мере открыт для независимых исследователей, как и для своего создателя. Поскольку ГОСТом шифруются не только симки, но и гостайна, это было бы очень уж глупым выстрелом себе в ногу.

80lvl

26.04.2019 10:15+6Давайте исходить только из того, что нам известно. Нам известно, что данная таблица решается математически, более, чем одним алгоритмом. Следовательно, вероятность того, что она была создана случайным образом, как указывают авторы, исчезающе мала. Даже вероятность того, что человек, работающий над ее созданием, создал ее уязвимой в тайне от всех остальных существенно выше. Следовательно, мы имеем как минимум один фрагмент успешно интегрированного бэкдора. А, значит, вероятно, что бэкдор либо полностью интегрирован, либо запланирован в ближайших апдейтах. Что касается выстрела в ногу — у нас есть традиция, «бомбить Воронеж». Государство, это не монолит. Это множество людей с пересекающимися интересами и часто правая рука не в курсе о том, что делает левая.

255

26.04.2019 11:03+1Точнее, то, что потенциально может служить компонентом бэкдора. Чуть перефразирую вывод из того, что данная таблица может быть создана алгоритмами без значимой входной энтропии. Проводя аналогию с физической безопасностью, это аналогично просвечиванию панели в заборе и обнаружению того, что она не содержит подвижных частей.

Иными словами: Это свидетельствует о том, что если в данном шифре есть бэкдор, то на этом бэкдоре нет замка.

iig

26.04.2019 12:26Все равно не очень понятно. Таблица несекретная. Все подозрения сводятся к тому, что раз авторы не сделали `cat /dev/urandom`, а сгенерировали таблицу каким-то алгоритмом, то это неспроста.

Sap_ru

26.04.2019 12:32+2Именно. А зачем им ещё делать таблицу таким образом? Правильный способ — случайные числа и доп проверка на коллизии и патерны (если вдруг сказочно повезло и случайные числа выпали в патерн). Это сильно осложняет жизнь всем потенциальным будущим исследователям, которые будут на всех этапах шифрования видеть лишь белый шум и не будут иметь зацепок для взлома аналитическими методами — только перебор, сложность которого можно достаточно точно предсказать на этапе разработки алгоритма шифрования (что и требуется от «идеального» шифра).

А раз был алгоритм, то скорее всего, он был нужен для того, чтобы искусственно сгенерировать коллизии на дальнейших этапах шифрования, и иметь возможность восстанавливать ключ. Т.е. сам алгоритм формировали на основе анализа возможных коллизий. Никакой другой вменяемой причины не получается.

Нет, теоретически алгоритм мог быть сгенерирован, чтобы снизить коллизии и сделать их более равномерными, но на сколько я понимаю, так в здравом уме никогда не делают, т.к. есть шанс (в некотором роде 100%, т.к. вычислительные возможности и возможности аналитики растут быстро) в дальнейшем найдут более сложные зависимости и эффект получится обратный.

torgeek

26.04.2019 13:44Может быть наивный вопрос, но всё же.

А что мешает заменить таблицу замен на «более надёжную»?

Места для хранения она требует совсем чуть-чуть, даже памяти в сим-карте должно хватить.

SergeyMax

26.04.2019 13:56+2Наверное мешает то, что кроме сим-карты таблицу потребуется поменять на оборудовании сотового оператора.

torgeek

26.04.2019 14:07-1У оператора, кажется, должно быть ещё проще поменять. Или модуль шифрования не обновляемый?

SergeyMax

26.04.2019 14:42В статье речь о том, что возможно, что таблица содержит в себе специально созданную уязвимость, например для упрощения прослушивания трафика. В этом случае конечно никто ничего менять не будет. Но честно говоря я не думаю, что дела обстоят именно так, ибо если уязвимость всплывёт (а она рано или поздно всплывёт) — в ФСБ никто не захочет, чтобы его разговоры прослушивал гипотетический Навальный.

Firz

26.04.2019 17:06+2Надо полагать что версия с бэкдором для тех, кого должно быть удобно прослушивать, для себя/своих есть нормальная версия.

safari2012

26.04.2019 17:00+3Технически ничего не мешает. Но после такой замены криптоядро перестанет быть сертифицированным. В любой гос(и не гос)конторе, обрабатывающей гостайну, проверка назорного органа может выявить факт использования несертифицированного СКЗИ с весьма делёкими последствиями.

saipr

30.04.2019 09:50Не то чтобы я доверял ФСБ, но наличие теоретических атак на шифры — которые есть на все шифры, разной степени эффективности (и есть действительно более стойкие в этом плане, чем предусмотренные ГОСТ 34.10-34.12 алгоритмы) — еще не является бэкдором.

А плюхи есть и в open-source реализациях.

saag

26.04.2019 10:30честно говоря ржачная статья:-) начиная от модулей для смартфонов, трудностями с локализацией производства (переклеек шильдиков) и и покупкой зарубежной компании (купите Huawei или Ericsson или Nokia или чего там мелочиться Qualcomm):-)

Sap_ru

26.04.2019 10:36+15G модули для сотовых они собрались в РФ делать? Опять?!

А что, Ангстрем, который, кстати, банкрот, хотя бы 90 нм освоил?

torgeek

26.04.2019 14:22Как синхронно плывут Интел и Ангстрем, хоть и в разных весовых категориях))

Цитата из статьи «цель процедуры банкротства – финансовое оздоровление актива.»

1. Интел назначает генеральным финансиста, вместо инженера-химика. Ангстрем, в это же время, переходит из рук министров-связистов в руки финансистов.

2. Интел до сих пор не может освоить переход с технологии 14 нм на 10 нм, когда у конкурентов уже есть 7 нм. Ангстрем, в это же время не может перейти с 250 нм на технологию работы с 90 нм.

MEG123

26.04.2019 19:31Интел до сих пор не может освоить переход с технологии 14 нм на 10 нм, когда у конкурентов уже есть 7 нм.

тут самое время похвалиться шагом затвора у одних на «устаревшем» 10нм и других на якобы «суперновом» 7нм…

amartology

26.04.2019 17:12+2а) «Ангстрем» и «Ангстрем-Т» — это разные сущности.

б) «А-Т» 90 нм не освоил.

в) 90 нм освоил «Микрон».

г) Радиомодуль 5G в суб-6 ГГц можно сделать на 180 нм SiGe, который есть у «Микрона».

torgeek

26.04.2019 20:53Я вот никак в толк не возьму, зачем они назвались почти одинаково «Ангстрем» и «Ангстрем-Т»? Может кто просветит.

bobych_spb

26.04.2019 21:28Вы имеете ввиду что можно сделать в принципе или что "Микрон" способен выдавать такие радиомодули хотя бы сотнями и с ценой хотя бы близкой к рыночной?

amartology

26.04.2019 22:22+1Думаю, «Микрон» будет готов и сотнями тысяч их производить, если кто-то разработает их или оплатит разработку им. Цена очевидно зависит от серийности.

NAMIndustries

28.04.2019 13:56Если Микрону обломится халява в виде полностью разработанной КД на чипы под доступный Микрону техпроцесс (с исправленными ошибками, которые исправляются в процессе нескольких итераций производства чипов), и при наличии заказчика готового платить за продукцию, то есть высокая вероятность что мелкую\крупную серию наладить получится.

amartology

28.04.2019 14:28А почему КД должна обломиться в виде халявы? Вполне могут найтись желающие заплатить за разработку или профинансировать ее из госбюджета.

NAMIndustries

29.04.2019 22:31Потому что с точки зрения получения реального результата, халява по моему мнению является самым реалистичным вариантом ) За деньги такие технологии просто не продаются, даже когда санкций не было не смогли купить немецкий Инфинеон, а о покупке или заказу Мотороле, Куалкому, Алкателю, Нокии сейчас можно забыть вообще.

amartology

29.04.2019 23:06Какие технологии? Там нет совсем большого рокет саенса, в России есть по меньшей мере пара-тройка команд, способных разработать нужные микросхемы на имеющихся отечественных техпроцессах. На имеющихся в Китае технологиях — ещё больше. Это исключительно финансовый вопрос, а не инженерный.

sergeyns

26.04.2019 13:13Хе-хе, оборудование производить.

Сначала покажите российского производителя фильтров для воздуха и воды соответствующего качества (правильней сказать систем очистки воздуха и воды, ибо фильтрами тут дело не ограничивается). Но это так, сарказм. Вряд ли кто-то сомневается в распилоемкости подобных проектов.

balexa

26.04.2019 15:09+2Ну ради справедливости — аквафор весьма на достойном уровне. Даже по международным меркам.

Materializator

27.04.2019 11:30Дело в том, что в микроэлектронике несколько другие требования по чистоте всех материалов, чем в быту. Нормируется содержание пылинок и их размер.

По Зеленограду ходит 2 истории — одна про рост брака в той бригаде, где девушка нарушила запреты и красилась, и вторая — «почему у вас кошка в гермозоне? Чтоб мышей было меньше». И то, что вторая всего лишь шутка, я не гарантирую.

sergeyns

28.04.2019 00:53Да я уверен что и первая — не шутка. Слышал из разных «рук» как западные компании борются с отечественными «рационализаторами». И анекдот про Сталина со словами «Не надо лучше, сделайте также» тоже не кажется смешным

pop70

26.04.2019 13:54+1В 2019–2021 годы компании должны выполнить комплекс научно-исследовательских и опытно-конструкторских работ, необходимых для разработки оборудования и софта. Вероятно, на этом этапе произойдёт основное распределение финансовых средств.

С учётом фамилий главных действующих лиц, («роснано» и «ростех») этим всё и закончится.

Cobolorum

Подозрения в волосатости таблиц подстановки возникают ужу не раз. Но эту проблему можно решить одним способом опубликовать кряк к алгоритму.

KonstantinSpb

Зачем?

Пусть уж внедряют массово и повсеместно, а вот потом и можно будет кряк опубликовать на гитхабе или где-нить в чебурнете. Если например массово будет в сим-картах, то любой желающий сможет подслушать телефонные разговоры по сотовому ну и.т.д и.т.п.

Не особо далекие там умом не понимают, что если есть бэкдор в криптоалгоритме, то он станет известен не только им.

Buzzzzer

Вполне возможно, что без инсайда ломануть алгоритм практически нереально.

saboteur_kiev

А точно ли наличие такой уязвимости позволяет расшифровывать трафик только силовым структурам, а не любому среднестатистическому хакеру?

molnij

Хм, я в вашем комментарии перечитал цитату и совсем запутался — а каким вообще образом внедрение модуля криптографии на транспортный уровень может повлиять на расшифровку данных прикладного? Это что за черная магия 80-го уровня?

Голос операторы вроде итак обязаны хранить чистым, а как это может помочь в расшифровке того же https я пока не понимаю…