Материалы National Security Agency (NSA), опубликованные несколько лет назад, сейчас вновь всплыли, получив широкую огласку. Представители NSA детально изучили то, что на поверку оказалось первым в мире кейлоггером из 1970 года. «Жучка» советские разведчики размещали в пишущих машинках IBM Selectric американских дипломатов для наблюдения за деловой перепиской американцев.

Электромагнитные имплантанты/жучки были ничем иным, как инженерным чудом. Портативные устройства заключались в металическую пластину, идущую по всей длине машинки, что позволяло скрыть жучка от посторонних глаз. Такое устройство можно было обнаружить только при помощи рентеновского оборудования, причем местоположение жучка надо было еще и точно знать. Интересно, что жучок мог фиксировать все буквы и цифры, но не фиксировал пробелы, отступы, дефисы. Передача получаемой жучком информации производилась в режиме реального времени. Кажется бредом? Отнюдь.

Богатый источник информации

Жучки были обнаружены после разбора и анализа более, чем 10 тонн оборудования, изъятого из посольств и консульств США, и переданного обратно в США. Имплантанты были обнаружены всего в 16 пишущих машинках 1976-1984 годов, которые работали в посольстве США в Москве и в консульстве США в Ленинграде. Жучки стали искать только после того, что в США поступила информации о подобных устройствах от партнеров, которые подверглись тому же типу «атаки» со стороны СССР. Восемь лет жучки оставались необнаруженными, и передавали, передавали, передавали информацию советским разведчикам.

«Несмотря на некоторые проблемы с идентификацией нажатых символов, пишущие машинки с жучками были богатым источником информации для СССР», — говорится в документе NSA, расекреченного несколько лет назад. «Было сложно определить ущерб, нанесенный США, поскольку наблюдение велось долгое время», — комментирует составитель документа NSA. Сам документ был опубликован в 2012 году.

Принцип работы жучков был не до конца ясен. Некотоыре эксперты считали, что он определяет разницу во времени для печати каждого символа. В машинках типа Selectric для печати каждой определенной буквы шар с символами должен был совершиь оборот. И печать каждого символа занимает определенное время, отличное от времени, требуемого для печати любого друого символа. По мнению экспертов, девайс передавал звуки печати, а уже советские специалисты идентифицировали их, расшифровывая документ, печатаемый американцами.

На самом деле устройство, устанавливаемое разведчиками СССР, было более совершенным, и самостоятельно определяло символы печати.

Жучок определял некоторые особенности движения механизма пишущей машинки, причем магнитная энергия, получаемая сенсорами устройства, преобразовывалась в цифровой электрический сигнал. Сигналы сжимались в четырехбитную последовательность. Жучок мог сохранять вплоть до 8 четырехбитных символов. Когда буфер переполнялся, трансмиттер жучка передавал информацию на приемное устройство разведчиков.

В работе устройства были некоторые особенности. Так, жучок не мог фиксировать нажатие клавиш, которые не вращали шар с символами. Так, пробел, отступ и некоторые прочие клавиши редактирования текста не фиксировались.

Интересно, что жучки не оставались неизменными в течение долгого времени. Их постоянно апгрейдили.

Всего было пять вариантов, моделей жучков. Три типа работали с постоянным током, и содержали 8,9 или 10 батарей. Два других типа работали с переменным током и сообщали, включена машинка или нет. В качестве антенны использвались некоторые элементы машинки. Примечательно, что советские инженеры создали и жучки, которые использовали как батареи, так и внешний источник энергии, подводимый к самой машинке. Первые три модели жучков были автономными. Первый был установлен в Москве в октябре 1976 года. Две других модели прибыли в Москву в апреле 1977 года. Первый жучок, который мог использовать и внешний источник энергии, появился в Москве в ноябре 1977 года.

Жучки были довольно сложными устройствами. В каждом был магнетометр, преобразовывавший механическую энергию нажатия клавиш в магнитные пертурбации. Электронная начинака в устройстве реагировала на эти пертурбации, анализировала получаемые данные, и передавала данные на ближайший ресивер. Данные передавались по радиоканалу. Имплантом можно было управлять удаленно. Установка же жучка квалифицированным механиком занимала всего около полчаса времени. Жучки оснащались микросхемой, весьма продвинутой для того периода. В микросхеме была и память, емкость ее — 1 бит.

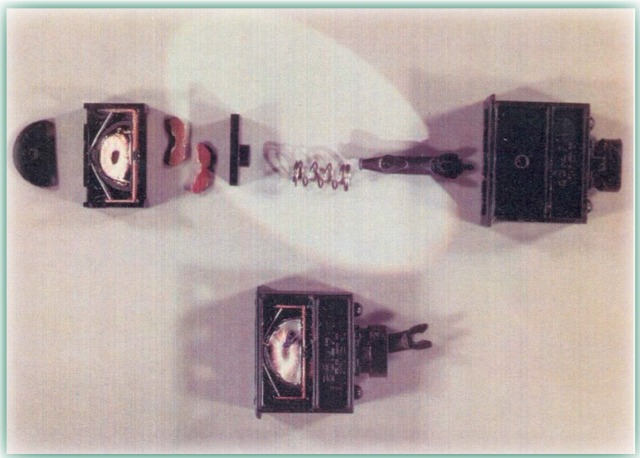

При клике по изображению оно откроется в полном размере

Удаленное управление было необходимо для того, чтобы выключать жучки в то время, когда в посольства и консульства США прибывала проверочная комиссия. С течением времени у США появились устройства, которые могли бы обнаружить такие жучки, но проблема была в том, что для обнаружения шпионского устройства нужно было, чтобы машинка была включена, жучок включен, а детектор настроен на определенную радиочастоту. Инженеры СССР настроили жучков на частоты, которые использовались местными ТВ-станциями.

Комментарии (12)

vvmk

07.11.2015 10:35+10Жучки оснащались микросхемой, весьма продвинутой для того периода. В микросхеме была и память, емкость ее — 1 бит.

Правда?

1 бит?

Бистабильная ячейка, триггер из 2-х транзисторов?

А выше писали про буферы и пакетную передачу.

iSnail

07.11.2015 11:12+7По моему мнению, возможно, это сложности перевода. В оригинале пишется "...circuits contained one bit core memory...". Это может быть указанием на наличие одного блока памяти на однобитных магнитных сердечниках (core memory), тогда её объем уже должен и быть объёмом упомянутого буфера.

netto

07.11.2015 14:44+9А выражение «a little bit» тогда переводится как «маленький бит» %)

"- Как вы это делаете? — Всегда правой!"

VTH

07.11.2015 14:06+12На картинке разобранный тумблер. Ну точно-точно тумблер. Если бы господа авторы акцентировали внимание на инородном предмете в этом тумблере (с увеличением, например), толку было бы больше.

А так новость больше похожа на оду Советской Разведке.

a5b

08.11.2015 05:53Был вариант на батарейках, без модификации тумблера.

В cryptome.org/2012/05/nsa-gunman.pdf упоминается что для нахождения инородных компонентов потребовалось проводить рентгеновскую съемку. На неё было потрачено количество пленки, выпускавшееся более чем за три года:

I had been discouraging the wide use of x-rays because we had difficulty obtaining Polaroid ?lm. Polaroid only made about 3,000 sheets of ?lm a year. We had used 10,000 sheets and were having trouble obtaining ?lm.… There was no way to see that bug without x-rays.

dom1n1k

07.11.2015 14:58+20Очень сумбурно и непонятно.

a5b

08.11.2015 06:22+1Роль данного проекта (жучки работали лет 8) в становлении АНБ и усилении авторитета агентства не раскрыта…

Кстати, у cryptome выложена чуть более интересная pdf о проекте — cryptome.org/2012/05/nsa-gunman.pdf в которой текст сохранил оригинальное форматирование, видны оригинальные отметки секретности (U,S,TS) и цензура нерассекреченных фрагментов. Имеются дополнительные иллюстрации (ч/б). В АНБ-шной версии www.nsa.gov/public_info/_files/cryptologic_histories/learning_from_the_enemy.pdf вместо некоторых цензурированных фраз проставлены синонимы.

cryptome page 17,19, nsa page 25,28 — Именно проведение операции по обнаружению этих закладок к АНБ стали прислушиваться:

(

S) GUNMAN also had some positive effects on NSA. As an engineer in the research and development organization during the time of GUNMAN explained: Before 1984 the community did not believe NSA and its abilities. As a result of the 1984 work on GUNMAN, the stature of NSA in terms of dealing with the embassy security community changed radically. We became the voice to listen to, and I’m very proud of that…

(S) As a result of GUNMAN, NSA gained a stronger reputation as an expert in technical security within the U.S. government. Consequently, NSA was called upon to evaluate facilities and to provide advice to other segments of the government.

После GUNMAN АНБ значительно усилило контроль за безопасностью информации, внедрило новые средства защиты от взлома.

О чем должна напомнить эта история современному миру:

rijmenants.blogspot.ru/2012/11/the-gunman-project.html

However, this story is also relevant to anyone of us. Our computers have numerous unknown processes running at the background, multi-functional printer-scanners and various mobile devices are constantly connected to the Internet. We store and process all kinds of confidential information on these new technologies but hardly realize that they are easily turned into bugs. This doesn't even require the implant of sophisticated hardware any more, as in the GUNMAN case, but only a quick reprogramming of internal software or hidden spyware.

Maccimo

07.11.2015 22:11-6>> Кажется бредом? Отнюдь.

Вот вам ссылка для просвещения: http://gramota.ru/slovari/dic/?word=%D0%BE%D1%82%D0%BD%D1%8E%D0%B4%D1%8C&all=x

aram_pakhchanian

Интересно было бы узнать, каким образом жучки попадали в машинки. Предательство или спецоперации?

Rumlin

Во время перевозки, перед отгрузкой «потребителю» со склада и т.д. специалисты ищут слабые места

Например ЦРУ похитило модель Спутника-2 во время выставки в Бельгии для изучения его объема и массы в момент его перевозки — грузовик на некоторое время заехал не по маршруту на склад, где его «ждали». Затем модель привезли куда надо. Также ЦРУ забиралось ночью на выставку в Швеции, по-моему изучали модель Востока.

barabanus

Забавно, но чаще всего — под предлогом пожара или заложенной бомбы, при этом все из посольства эвакуировались, а в здание заходили «пожарники». При этом американцы были в курсе, что после таких пожаров надо было терпеливо искать жучки.