Это мы, VPN-сервис HideMy.name. Сейчас временно работаем на зеркале HideMyna.me. Почему? 20 июля 2018 года Роскомнадзор добавил нас в список запрещенных ресурсов из-за решения Медведевского районного суда в Йошкар-Оле. Суд постановил, что посетители нашего сайта имеют неограниченный доступ к экстремистским материалам #безрегистрацииисмс, а ещё каким-то образом нашёл на нём книгу «Майн Кампф» Адольфа Гитлера. Видимо, для надёжности.

Такое решение нас очень удивило, но мы продолжаем работать на hidemyna.me, hidemyname.org, .one, .biz и др. Затяжное пререкание с Роскомнадзором не привело ни к какому результату. Пока мы с юристами оспариваем блокировку и волшебное решение суда, делимся с вами базовыми советами по сохранению конфиденциальности в интернете и новостями на эту тему.

Эдвард Сноуден любит Агентство национальной безопасности (наверное)

Ни для кого не секрет, что популярные российские сервисы небезопасны. Ваша переписка в любой момент может оказаться в поле зрения отечественных блюстителей закона. Рассказываем, о чем нужно помнить, общаясь через разные каналы связи.

СОРМ и ОРИ

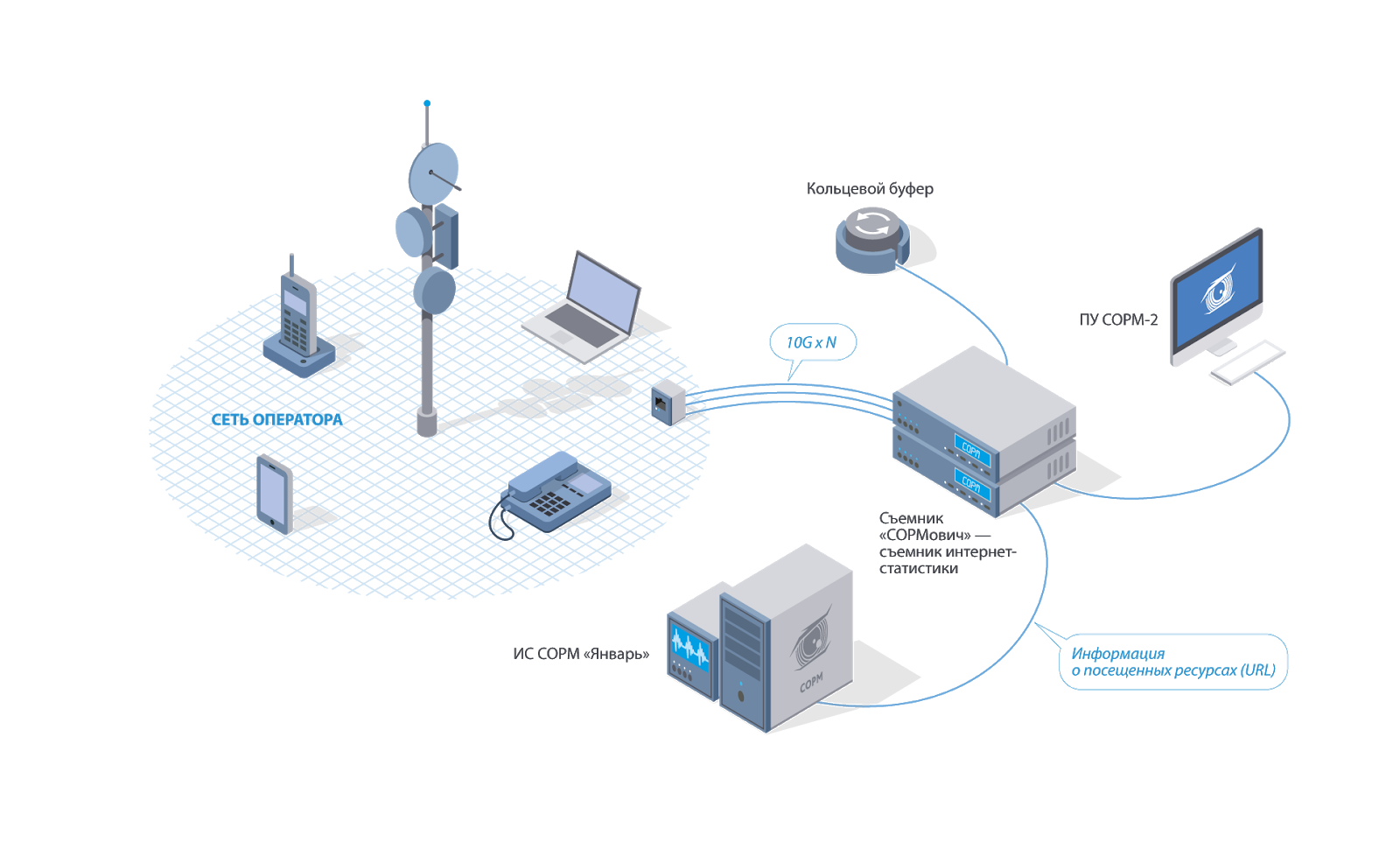

Есть много разных способов прослушать ваш телефон. Официальный и законный — СОРМ, система технических средств для обеспечения функций оперативно-разыскных мероприятий. По закону в РФ все операторы сотовой связи обязаны устанавливать на своих АТС такую систему, если не хотят лишиться лицензии. Видов СОРМ три: первый придумали в 80-х, второй стали внедрять в нулевых, а третий пытаются навязать операторам с 2014 года. По данным РБК, большинство операторов пользуются вторым типом, но в 70% случаев система работает некорректно или не работает вовсе. Однако, по стационарному телефону и через обычный вызов с мобильного чувствительные темы все равно лучше не обсуждать.

Схема работы СОРМ-2 (Источник: mfisoft.ru)

Согласно 97-ФЗ, любые мессенджеры, сервисы и сайты, которые действуют на территории России, должны быть внесены в реестр Организаторов распространения информации. По «закону Яровой» они обязаны хранить все данные пользователей, в том числе записи голосовых звонков и переписку, в течение полугода. В ОРИ, кстати, есть и Хабрахабр.

Работа реестра подробно описана здесь на примере Threema, но главный вывод таков: теперь по запросу российских властей любая информация о вас может оказаться в правоохранительных органах. Поэтому первое, что нужно сделать для сохранения конфиденциальности — перенести звонки и сообщения в мессенджеры, которых в реестре ОРИ нет. Или в те, которые там есть, но передавать данные властям отказываются — как Threema и Telegram.

Справка: Само по себе нахождение в реестре ОРИ не гарантирует того, что данные будут передаваться властям. Надо постоянно мониторить новости и смотреть на реакцию мессенджера, когда за ним «придут».

Голосовые звонки и сообщения

Наши разговоры и сообщения от вмешательства третьего лица может защитить end-to-end шифрование, поэтому мессенджеры с Е2Е считаются наиболее безопасными. Но это не совсем так: рассмотрим популярные варианты.

Telegram поддерживает end-to-end шифрование в своих Secret Chats и хранит зашифрованные данные о вашей переписке в облаке, которое раскидано по разным странам с «безопасной» юрисдикцией. Но после статьи на Хабре об иллюзии безопасности Telegram Passport в Е2Е от Дурова можно начать сомневаться.

Конечно, общение в Secret Chats по-прежнему остается хорошим вариантом для параноиков. В их шифровании сервер вообще никак не задействован: сообщения передаются peer-to-peer, то есть напрямую между участниками переписки. Для пущего спокойствия можно воспользоваться функцией самоуничтожения сообщений по таймеру. Но не стоит слепо полагаться на Telegram. Чтобы он стал чуть более безопасным, вы и ваш адресат должны зайти в настройки мессенджера и сделать минимум две вещи:

- Поставить пароль при входе в приложение (Privacy and Security —> Passcode);

- Включить двухэтапную аутентификацию (Privacy and Security —> Two-Step Verification).

После этого в дополнение к коду из SMS при входе с нового устройства приложение будет запрашивать пароль, который знаете только вы.

Сейчас подтверждение входа только через SMS никак не защищает человека, который пользуется российской SIM-картой. О случаях взлома Telegram-аккаунтов через перехваченное SMS-сообщение уже известно — в 2016 году злоумышленники получили доступ к переписке нескольких оппозиционеров, а в 2017 году был взломан аккаунт журналиста «Дождя» Михаила Рубина.

WhatsApp пока что избегает реестра ОРИ и тоже использует end-to-end шифрование, но с ним все не так безоблачно. Недавно мы публиковали новость о жителях Магадана, на которых завели уголовное дело за критику мэра города. Эта история, к счастью, закончилась обычным штрафом. Но подтвердила опасения пользователей: в групповых чатах WhatsApp общаться небезопасно.

Что будет?

- Как только вы напишите сообщение, ваш номер телефона сразу станет доступным всем участникам группы. А по номеру вашу личность легко вычислить.

Что делать?

- Решением может стать «левая» SIM-карта или зарубежный номер — желательно европейский.

Если вы пользуетесь российской картой, зарегистрированной на ваше имя, избегайте язвительных комментариев в группах с названием вроде «Мэру — отставку»: для WhatsApp лучше оставить только личные переписки и звонки.

Viber тоже не значится в реестре ОРИ, но поддерживает коммуникацию с российскими властями (в свободное от рассылки спама время). Этот мессенджер одним из первых выполнил новые требования правительства: он хранит логины и номера телефонов пользователей-россиян на территории РФ, но данные сообщений предоставить отказывается — ссылается на механику end-to-end шифрования и корпоративную политику.

Apple также использует end-to-end, но при регистрации в iMessage создает две пары ключей: приватную и публичную. То сообщение, которое вы получаете от такого же владельца яблочного девайса, передается вам с шифрованием, при котором используется публичный ключ. Расшифровать его можно только с помощью приватного ключа адресата, который хранится на его устройстве. О том, как Apple относится к конфиденциальности пользователей и что предпримет, если получит запрос от правительства, можно почитать здесь. Случаев передачи компанией данных российских пользователей властям РФ не зафиксировано.

Источник: https://www.apple.com/business/docs/iOS_Security_Guide.pdf

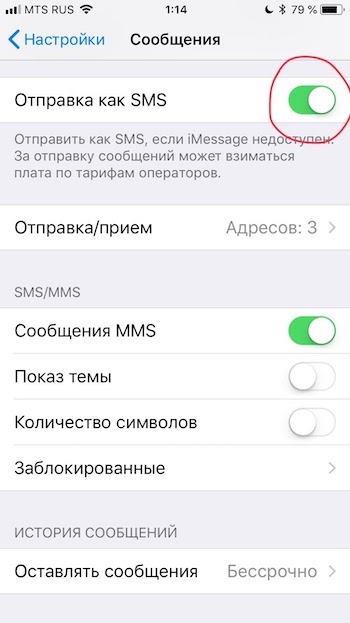

Но у iMessage есть два минуса:

- Написать или позвонить через эти каналы вы можете только такому же владельцу Apple;

- Если у вас проблемы с интернет-подключением, сообщение пойдет по обычному сотовому каналу и станет простым SMS, которое легко можно перехватить.

Чтобы избежать превращения iMessage в SMS, можно отключить эту функцию в настройках.

Исследователи из Electronic Frontier Foundation утверждают, что на сто процентов безопасного варианта для звонков и сообщений не существует. Если какие-то мессенджеры не дают властям получить ваши приватные данные, это еще не значит, что в обход законов этого не могут сделать хакеры (или государство, которое может воспользоваться их услугами). Чтобы дать пользователю уверенность в том, что никакого man-in-the-middle нет, у Telegram есть милая фишка: при звонке оба адресата могут убедиться, что видят одни и те же эмодзи в правом верхнем углу экрана — это и будет подтверждением отсутствия «вторжения» в соединение.

Если вам нужен более надежный способ коммуникации, рекомендуем не просто пользоваться секретными чатами, паролями и двухэтапной/двухфакторной аутентификацией, но и присмотреться к менее популярным нишевым приложениям вроде Confide или Signal.

Я пользуюсь Signal каждый день. #заметкидляФБР (Спойлер: они уже знают)

Электронная почта

Популярные компании, которые дают возможность пользоваться своими почтовыми клиентами (в России это Яндекс, Mail.Ru и Rambler), уже включены в реестр ОРИ, а значит не слишком безопасны. Да, Mail.Ru Group призывает остановить уголовные дела за мемы и амнистировать осужденных, но может отдать информацию о ваших данных властям по первому требованию.

Даже если вы пользуетесь западными почтовыми клиентами вроде Gmail или Outlook, включили двухфакторную аутентификацию и знаете, что ваше письмо шифруется с помощью надежного протокола SSL/TLS, вы не можете быть уверены, что письмо вашего адресата так же защищено.

Варианты защиты:

- При отправке чувствительной информации шифровать письма с помощью Pretty Good Privacy (PGP). Эта программа помогает превратить данные из письма в бессмысленный набор символов для всех, кроме отправителя и получателя;

- При отправке важной информации всегда обращать внимание на домен адресата и не писать на подозрительный адрес;

- Заранее уточнить у адресата, не настроена ли у него переадресация или сбор почты через российский почтовый сервис.

В случае с отечественными компаниями из реестра ОРИ никакое шифрование на стороне пользователя в принципе не поможет. Информация не перехватывается, а сохраняется и передается конечными точками — подобными сервисами. Решением может быть только замена их на более безопасные аналоги вроде ProtonMail, Tutanota или Hushmail. Больше таких почтовых сервисов можно найти на этой странице.

Социальные сети

Для начала минимизируйте свое пребывание в популярных российских социальных сетях — «Мой мир», «Одноклассниках» и «ВКонтакте». Facebook хотя бы не передает ваши данные российским спецслужбам. По крайней мере, таких случаев не зафиксировано.

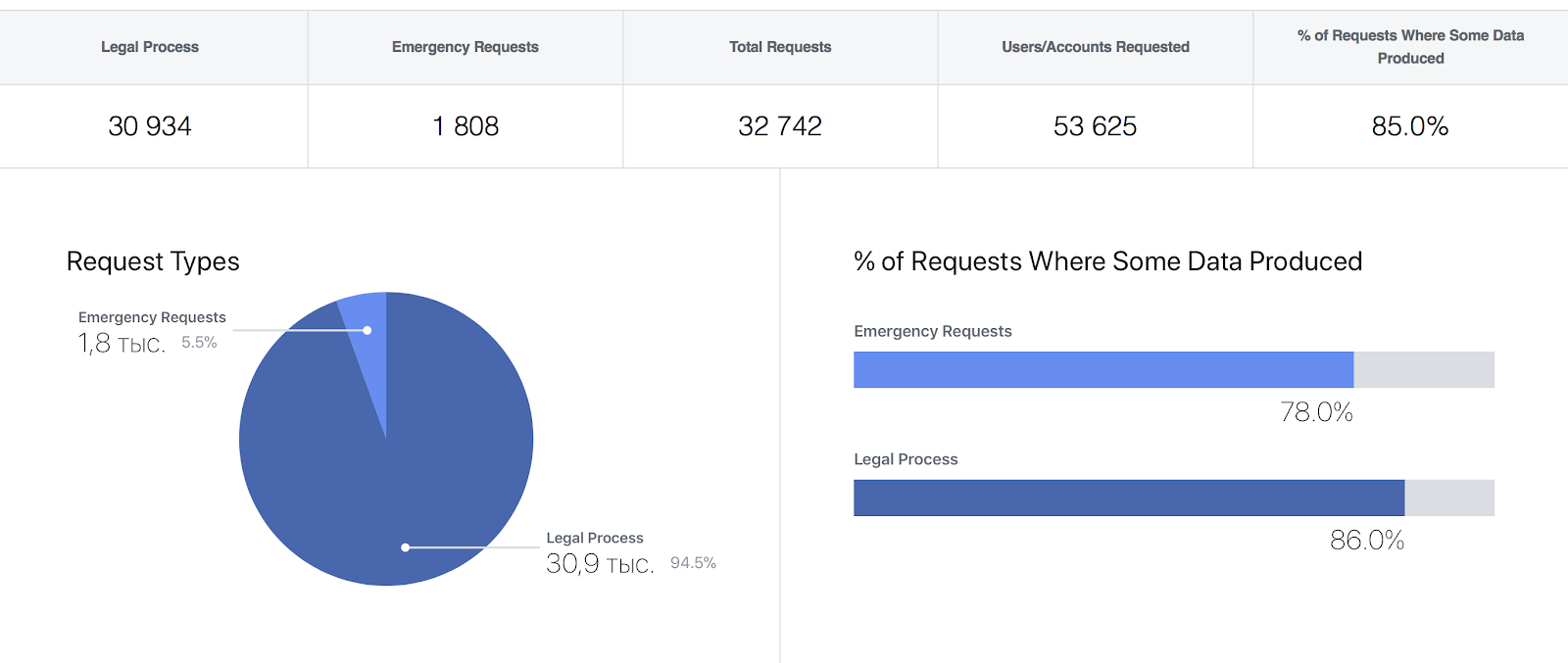

Но интересно, что в 2017 году 85% запросов от правительства США компания все же удовлетворила:

Скриншоты из Facebook Transparency Report

Скриншоты из Facebook Transparency ReportЕсли вы слишком сильно привыкли к ВК, но не хотите оказаться на скамье подсудимых, обратите внимание на несколько вещей:

- ваши сохраненные картинки;

- посты, комментарии и сообщения, которые пишете;

- посты, которые лайкаете;

- посты, которыми делитесь;

- пользователи, с которыми дружите.

Во всем вышеперечисленном лучше избегать того, что можно посчитать оскорбляющим или экстремистским. Всегда помните, что «распространением» является сообщение «противозаконной» информации хотя бы одному человеку. Юрист международной правозащитной группы «Агора» Дамир Гайнутдинов утверждает, что по закону ОРИ обязаны хранить и передавать правоохранительным органам даже черновики неотправленных сообщений. Еще о том, как не сесть за репост, читайте здесь.

Кстати, с некоторых пор любой, у кого есть ваш номер телефона, может по умолчанию найти вас во ВКонтакте, даже если сама страница ничем не выдает вашу реальную личность.

Запретить находить вас по номеру можно в настройках профиля (Настройки —> Приватность —> Связь со мной). Но это, конечно, не спасет от спецслужб. Не используйте звонки и видеосвязь во ВКонтакте: неизвестно, действительно ли сеть шифрует их end-to-end, как утверждает администрация.

Безопасность сайтов

Единственная хорошая новость в том, что больше половины всех популярных сайтов в интернете уже имеют https-версию или полностью перешли на использование только https-версий. Получаемая и передаваемая информация на таких сайтах шифруется и не может быть прочитана третьими лицами. Такие ресурсы помечаются зеленым цветом и словом «защищено».

На этом хорошие новости заканчиваются. Несмотря на https-протокол, факт посещения такого сайта и DNS-запросы (информация о том, к каким доменам вы обращались) все равно остаются на виду у интернет-провайдера.

Но еще хуже другая новость: оставшаяся половина сайтов работает по обычному http-протоколу, то есть без шифрования данных. Решением может стать VPN, который шифрует абсолютно все получаемые и передаваемые данные так, что на стороне интернет-провайдера и любого, кто попытается внедриться между вами и конечным сайтом, нет никакой читаемой информации. Единственное, что будет видно — факт подключения к некоему IP-адресу в интернете (то есть к VPN-серверу). И более ничего.

Мы будем счастливы, если жизнь действительно вдруг станет такой простой: включил VPN и забыл об утечке чувствительной информации. Но это не так. Регулярно проверяйте, не вошел ли ваш любимый ресурс в реестр ОРИ, следите за тем, как он взаимодействует с властями, проверяйте активные подключения в настройках мессенджеров и социальных сетей и сбрасывайте подозрительные (а потом обязательно меняйте пароли).

Глобально

При работе с каналами связи и передаче данных имеет смысл только комплексный подход к безопасности и конфиденциальности. Следите за событиями интернет-безопасности в нашем телеграм-канале @hidemyname_ru, на сайте Роскомсвободы и на других ресурсах, посвященных событиям в интернете и рунете в частности.

А какие меры безопасности предпринимаете вы?

Комментарии (66)

barbanel

13.02.2019 14:19+1А какие меры безопасности предпринимаете вы?

Ну, иконку поставил возле монитора.

Думаю еще сильнее усилить безопасность и поставить иконку возле роутера.

/сарказм

SpiritOfVox

13.02.2019 15:01Если «мессенджер» при регистрации требует номер телефона, то о шифровании можно вообще не думать.

markus_saar Автор

13.02.2019 15:38Довольно много стран, включая ближнее зарубежье, позволяют абсолютно легально приобрести сим-карту без какого-либо удостоверения личности. И там же новый телефон. За наличные, естественно.

Azan

13.02.2019 16:08Наверное SpiritOfVox имеет ввиду не опасность привязки номера телефона к паспортным данным, а к тому что сами по себе смс-коды не есть надежно. Можно пере-выпустить копию симки, сделать подмену базовой станции, а спец. службы и так дружат со всеми операторами связи и без проблем могут восстановить доступ через смс.

markus_saar Автор

13.02.2019 18:37В мессенджерах для защиты от перевыпуска сим-карт как раз используется функция двухфакторной авторизации.

Не могу говорить за все, но в наиболее популярных WhatsApp faq.whatsapp.com/en/android/26000021/?lang=ru и Telegram tlgrm.ru/blog/sessions-and-2-step-verification.html для входа в аккаунт с нового устройства, приложения запрашивают ввод дополнительного пароля.

При этом, вероятность нелегального перевыпуска зарубежных сим-карт для неавторизованного доступа, значительно ниже, чем в РФ, где это действующая практика.

AlxDr

14.02.2019 18:41При этом возникает следующий вопрос: если двухфакторная аутентификация является фактически необходимой, зачем сервисы в принципе настаивают на обязательном использовании телефона, часто не оставляя иных альтернатив? Если пользователь в любом случае будет использовать пароль, то логичнее первым/основным фактором сделать именно его, а вторым уже опционально смс/код в почту/сертификат и т.п.

Сейчас же есть ощущение, что сервисы сознательно стараются вынудить пользователя раскрыть свой номер телефона, причём абсолютное большинство пользователей какую-то левую сим-карту специально для регистраций иметь не будут. Это явно снижает безопасность как с точки зрения взлома (если не выбран второй фактор), так и отслеживания (даже если номер не по паспорту, но просто активно используется).

markus_saar Автор

14.02.2019 19:05При этом возникает следующий вопрос: если двухфакторная аутентификация является фактически необходимой, зачем сервисы в принципе настаивают на обязательном использовании телефона, часто не оставляя иных альтернатив?

Привязка номера телефона позволяет мгновенно находить собеседников среди своего уже сформированного контактного листа из телефона, без необходимости опрашивать каждого «у тебя есть аська? а какой номер?». Использование SMS также упрощает и ускоряет процесс регистрации или восстановления аккаунта.

Важно учитывать, что изначально это не узкоспециализированные гиковские инструменты для максимальной безопасности, а масс маркет продукты, к которым уже впоследствии начали «прикручивать безопасность».

Самая яркая иллюстрация этого, конечно же, WhatsApp. Вот всего 11 дней назад [facepalm] в нём таки появилась возможность включить авторизацию для открытия приложения на iOS.

Не являюсь пользователем Android, но, судя по всему, там вообще до сих пор нет такой функции, и необходимо использовать дополнительные приложения для «запирания» [2nd-facepalm]. Поправьте, если вдруг дела обстоят лучше.

powerman

14.02.2019 19:30А какой смысл "запирать" отдельные приложения? Доступ должен быть закрыт ко всему телефону, что реализовано везде. А если нужна возможность "дать позвонить/поиграть" постороннему, то для этого нужен гостевой аккаунт, полностью изолированный от основного, со своим набором приложений и данных.

markus_saar Автор

14.02.2019 19:45Например, если телефон будет выхвачен незаблокированным.

The UK police have developed a new tactic to counter this; track a suspect covertly, stage a robbery in the street and steal the phone out of the person’s hand whilst it is still unlocked. As long as the iPhone is kept awake and powered, all data on the iPhone device is then unencrypted for examination.

powerman

14.02.2019 19:52И чем это поможет, если в этот момент я пользовался этим приложением либо пользовался им совсем недавно и новый запрос пароля пока не будет активирован? Это уже не считая того, что это настолько маловероятный кейс, что ради него постоянно вводить пароли на кучу разных приложений никто не станет.

markus_saar Автор

14.02.2019 20:10Несанкционированный перевыпуск именно вашей сим-карты настолько же маловероятный кейс. Вы же после этого не отключите двухфакторную идентификацию?

Если мы говорим про ответственный подход к безопасности, то это, в первую очередь, работа на упреждение и «соломка» везде, где возможно. Количество соломки, при этом, зависит от вашей деятельности и наличия сверхчувствительной информации. Например, можно не снимать блокировку с мессенджера в публичных местах, где возможен неожиданный перехват вашего устройства.

Как-то мы раздули ветку комментариев. Еще немного, и текст превратится в столбик по одной букве.

Kornet

13.02.2019 18:53Довольно много стран, включая ближнее зарубежье, позволяют абсолютно легально приобрести сим-карту без какого-либо удостоверения личности.

А я-то думал, как же мне зарегистрировать телеграм? Оказывается, нужно всего лишь съездить в соседнюю страну за сим-картой.

Delion

14.02.2019 02:38Лично я для этой цели использую луганскую симку, благо, она кроме ЛДНР нигде и не работает.

Самое сложное это пополнять её раз в полгода.

Vilgelm

14.02.2019 03:13Можно просто заказать по почте.

Kornet

14.02.2019 12:05У кого? Поделитесь ссылкой.

И конечно, вам не нужно будет оставлять этой конторе свой адрес? Они сим-карту вам просто телепортируют? И оплачивать тоже не надо будет с кредитной карты/PayPal/Qiwi/Яндекс.Денег, по которым найти вас не составит труда?

Вы правда думаете, что кто-то будет ехать в соседний город, искать бомжа, чтобы открыть на его имя абонентский ящик, потом покупать биткоины, искать за бугром контору, которая их принимает и высылает легальные анонимные сим-карты — и все это, чтобы зарегистрировать телеграм?

1delovoj1

13.02.2019 16:07Я лично не нарушаю законодательство РФ.

Я больше опасаюсь что мои данные попадут в руки НЕРОССИЙСКИХ спецслужб, хакеров, и продавцов га**ов рассылающих спам.

Какими мессенджерами пользоваться мне?

SiliconValleyHobo

13.02.2019 16:19>Я лично не нарушаю законодательство РФ.

Наивный. Был бы человек, а статья найдется.

>Какими мессенджерами пользоваться мне?

«Правжизнь». ТамТам. ВК. Много всяких, не волнуйтесь, государство о Вас заботится

1delovoj1

14.02.2019 10:48-2Только что я получил 5 минусов.

За что?

За то что не передаю секретных данных, в особо «защищенных» месенджерах?

За то что не веду либерастских бесед на форумах ЛГБТ?

Нет.

Думаю получил я их за то что работаю для блага Родины.

Забочусь о ее благополучии и безопасности.

За то что не поддерживаю идеи иметь друг друга в п**у.

За то что не шлю фотки своих при***лов малолеткам.

Ну да ладно.

Всегда русские страдали за Родину

Whuthering

14.02.2019 12:56Работать на благо родины и заботиться о ее благополучии и безопасности здесь наоборот почитается.

А вот оскорблять людей, взгляды которых вы не разделяете, и заниматься демагогией в комментариях — не приветствуется.

AlexSpirit

14.02.2019 13:02Вы только что покормили жирного тролля :-)

Whuthering

14.02.2019 19:15Мда. В наше время иногда очень сложно понять, человек жирно троллит или он реально упоротый. К сожалению, в реальной жизни встречается и то, и то.

Whuthering

13.02.2019 21:14+3Я лично не нарушаю законодательство РФ.

опасаюсь что мои данные попадут в руки НЕРОССИЙСКИХ спецслужб

То есть вы нарушаете законодательство других стран? Иначе зачем, по вашей логике, вам их опасаться? Особенно учитывая, что пока вы не на их территории, они вам почти ничего сделать не смогут, да и скорее всего вообще не знают о вашем существовании.

dimchik_b

14.02.2019 14:33да и скорее всего вообще не знают о вашем существовании

Ну, Вы их совсем уж обижаете!

Гугл знает о существовании моего прадедушки, расстрелянного в 1938 г.

ivlad

14.02.2019 10:28+1В отсутствие дополнительной информации сложно дать однозначный ответ, но из общих соображений наилучшим вариантом будет Signal:

- это open source мессенджер (в отличие от Whatsapp, Telegram, Threema),

- он использует e2e криптографию всегда (в отличие от Telegram),

- он использует криптографические протоколы, считающиеся надёжными (в отличие от Telegram),

- он сохраняет минимальный набор данных (в отличие от Whatsapp, Telegram).

Основной недостаток Signal — привязка к номеру телефона (в отличие от Threema).

Xandrmoro

14.02.2019 16:59+1Свои спецслужбы всегда найдут до чего докопаться, если статистика будет гореть. А чужие-то что могут сделать?

powerman

13.02.2019 16:33Единственный способ защитить email — PGP. Всякие браузерные сервисы вроде ProtonMail держатся только на доверии к их владельцам и отсутствии дыр (а они есть), потому что даже если сейчас сайт ProtonMail действительно присылает в ваш браузер код реализующий честное End-to-end шифрование не хуже PGP, завтра он может прислать совсем другой код, или добавить код который будет сливать содержимое писем по параллельному каналу.

Для защиты мессенджеров помимо Signal есть поддержка OTR во многих клиентах поверх любых протоколов, есть OMEMO в Jabber, есть Riot (Matrix). В Хакере была недавно статья с обзором, к сожалению там не было Tox. Вот из неё сводная табличка:

BackLaN

14.02.2019 15:26Кроме PGP есть еще S/MIME который уже встроен почти во все почтовые клиенты.

powerman

14.02.2019 15:48Да, если общаться только внутри компании. Как только нужно выйти за её пределы сразу вылазит проблема внутреннего сертификата компании, которому, почему-то, должны начать доверять все сторонние контакты. С точки зрения безопасности и юзабилити — это отвратительно.

BackLaN

14.02.2019 17:03Это общая проблема и PGP и S/MIME. Вам нужно либо купить S/MIME сертификат. Либо сделать свой CA сертификат и генерировать серификаты самостоятельно, но в этом случае придется конечно каждому пользователю устанавливать еще публичный ключ вашего CA. Хотите удобные бесплатные сертификаты, создайте свой бесплатный CA сервис для S/MIME типа, как сделал Let's Encrypt для веб серверов. Преимущество S/MIME в том что его поддержка уже встроена во многие почтовые клиенты в отличии от PGP.

powerman

14.02.2019 17:45Всё описанное — проблема только S/MIME, из каких соображений она стала "общей с PGP"?

В случае PGP я могу взять публичный ключ собеседника из любого открытого источника, например автоматически из keyserver-ов вроде pgp.mit.edu или аттача к первому письму, или не автоматически из сервисов вроде https://keybase.io/ или веб-странички собеседника. Максимальный риск, например если взять ключ из аттача к первому письму — я буду очень безопасно и зашифровано общаться не с тем, с кем думаю — до тех пор, пока мне не напишет настоящий собеседник либо к нему попадёт моё письмо.

В случае же доверия стороннему CA S/MIME (а это неизбежно, потому что в большинстве компаний делают свой CA) админ этого CA может навыпускать левых сертификатов так, что о "безопасности" останется только мечтать.

Bonio

13.02.2019 16:39Решением может стать «левая» SIM-карта или зарубежный номер — желательно европейский.

Что только не придумают, лишь бы джаббером не пользоваться.

achekalin

14.02.2019 09:49Еще бы что придумать, чтобы им пользоваться?

1. Нет нормального клиента. На уровне быстрого и легкого десктопного телеграмма, а не на уровне тяжелой и неповоротливой слаки. И не в стиле «я взял напильник, и у меня получилось», а именно «поставил на всю компанию, и народ доволен». Под все ОС, на все телефоны, конечно же.

2. В пределах сервера проблем пообщаться нет, а вот написать клиенту в другую компанию, если и у нас, и у них Джаббер стоит — не всегда прокатывает.

3. За жизнь тысячи раз слышал от «простых» людей: «напишите мне в вотсап», «скиньте в телеграмм», «спишемся в вайбере», «кинь ссылку в вк», «созвонимся в скайпе» — но никто ни разу не назвал одним из способов связи с ним джаббер.

Получается, что это каксусликipv6, все знают, но для дела не используют почти. Внутри компании заставить юзеров переписываться — запросто, вовне и с клиентами, да чтобы с нормальным видом клиента, с шарингом файлов и фоточек, с синхронизацией и прочим — ну вот как-то не пошло (уже).

powerman

14.02.2019 15:44В общем и целом так и есть (за исключением 2 — никогда не сталкивался с проблемой общения между серверами). Но есть и другая сторона этой же карты:

- Приличные клиенты под все платформы есть, просто надо подобрать подходящие и доработать напильником для поддержки нужных стандартов. Это вполне можно сделать один раз, а дальше «поставил на всю компанию, и народ доволен».

- Сервер(а) тоже нужно подобрать с поддержкой этих же стандартов, иначе часть фич у части юзеров работать не будет. Это тоже вполне можно сделать один раз (или поставить свой сервер).

- В результате получим не зависящее ни от кого решение, с поддержкой максимально надёжного шифрования, регистрацией не привязанной к телефону, и всеми современными фичами (групповые шифрованные чаты, синхронизация между устройствами, отправка в оффлайн, etc.).

По большому счёту, единственная достойная альтернатива — это ещё менее распространённый Matrix, у которого только один вменяемый клиент Riot.

Если смириться с централизованностью, то есть ещё Wire, ещё менее распространённый чем Matrix. Но в этом случае большинству удобнее взять Signal, у которого привязка к телефону компенсируется намного большей распространённостью.

markus_saar Автор

14.02.2019 15:49и всеми современными фичами (групповые шифрованные чаты, синхронизация между устройствами, отправка в оффлайн, etc.).

Это всё не имеет значения без стикеров с жабой Пепе.

achekalin

15.02.2019 10:40+2Да вы же сами и ответили: без напильника никак, собрать под свою компанию и прочее. Особенно интересует допиливание клиентов под мобильные платформы. И, да, допиливаемые неплохо бы снабдить (нет, не стикерами) именно медиа-возможностями, от пересылки файлов и до звонков, потому что реально иногда требуется.

Ответы «надо подобрать» вообще выглядят странно на фоне того, что Джаббер — далеко не новый протокол. Уж чего-чего, а работающих серверов и клиентов должно бы быть много.

Ну и вопрос распространенности никто не отменял: не всегда только с коллегами общаешься, нужно и с внешним миром.

powerman

15.02.2019 14:10Необходимость подбирать вызвана тем, что XMPP штука слишком гибкая и расширяемая, и некоторое количество достаточно критичных фич (шифрование — XEP-0384: OMEMO Encryption, синхронизация между устройствами — XEP-0280: Message Carbons, оффлайн сообщения — XEP-0313: Message Archive Management, подтверждение доставки — XEP-0184: Message Delivery Receipts) отсутствуют "из коробки" во многих клиентах и некоторых серверах. В клиентах это лечится плагинами, а сервера надо тестировать самостоятельно.

Что касается общения с внешним миром — на мой взгляд Jabber как раз самый распространённый вариант из всех, поддерживающих надёжное шифрование со всеми современными фичами. Правда всё немного портит тот факт, что если оценивать "распространённость" Jabber не в базовой комплектации, а с поддержкой вышеупомянутых XEP — думаю, он резко перестаёт быть "самым распространённым", и на первое место, наверное, выйдет Signal.

achekalin

15.02.2019 17:29+1Юзеры никогда не будут настраивать ничего. Если уж говоришь людям «ставьте Thunderbird» (потому что он хотя бы понятнее глючит), а они через полгода «у меня уже полгода почта не работает, мой Outlook пишет странную ошибку...», то о какой настройке каждому клиента каждого его устройства под все интересующие нас с вами (простите за слово) XEP-мы получится говорить? Правильно, ни под какие!

И ведь кроме разовой настройки, не забываем про сопровождение, в т.ч. и в командировках. Я одну такую систему знаю — за президентом человек чемоданчик защищенной связи носит, вот так проблем у пользователя, думаю, никаких!

Протокол — да, может, и интересный, и распространенный (как суслик, к сожалению, потому что он популярнее совсем уже ненужного никому). Клиентов «из коробки, и чтобы поставил и работай» как не было, так и нет. Бизнес, увы, говорит «нам нужно средство общения с клиентами такое, чтобы оно у клиентов было», и начинается второй раунд танца под странным названием «корпоративная политика». Особенно когда (21 век!) на айфоне тупо есть уже мультиюзерские видеочатики, не говоря про imessage — тем, кому нужно работать, не будут ждать ИТ-отделы с их изумительной «поворотливостью», а найдут, через что общаться. Кроме варианта показательных расстрелов нарушивших запрет прямо перед главным офисом компании (включая генерального).

И, да, вы пробовали отфильтровать трафик скайпа и прочих «удобных, но делящихся чужими данными со всеми» современных клиентов?

powerman

15.02.2019 17:58Я не понял, к чему Вы всё это написали. Статья про способы защиты данных, в т.ч. мессенджеров. При обсуждении списка доступных мессенджеров становится очевидно, что ни один из популярных не даёт нормального уровня защиты, и если нужна нормальная защита то один из самых доступных вариантов это Jabber, несмотря на все его недостатки.

Способы решить все эти проблемы есть. Удобных и простых среди них пока нет.

Во многих компаниях IT-отделы выдают сотрудникам предустановленные ОС с кучкой "обязательных" программ — что мешает включить в них уже настроенный клиент Jabber? Равно как и собрать готовый пакет с нужным клиентом, плагинами и настройками, который сотрудники, которым не выдашь предустановленную ОС (напр. фрилансеры), смогут поставить в один клик?

Что до коммуникации с клиентами, которых не заставишь что-то ставить — это совершенно другая проблема. Начиная с того, что в принципе не существует мессенджер, который гарантированно есть у 100% клиентов (напр. у меня нет ничего из списка самых популярных — WhatsApp, Viber, Facebook Messenger, Line, WeChat — но зато есть Skype, Telegram, Jabber, ICQ), и заканчивая тем, что требования к защите коммуникации с клиентами отличаются от требований к защите коммуникаций внутри команды. Да, было бы удобнее использовать один безопасный мессенджер и внутри команды и с внешним миром, но на данный момент это невозможно.

Таким образом внутри команды можно использовать любой из безопасных мессенджеров, но все они потребуют дополнительных усилий по установке, настройке, поддержке и обучению сотрудников, обойтись фразой "мы используем X, просто поставь его себе и можем общаться" пока не получится. А для общения с клиентами всё-равно придётся ставить все мессенджеры, которые используются клиентами, жертвуя как безопасностью, так и удобством коммуникации.

shinkareff

13.02.2019 16:47Очередная однобокая статья. Если говорить о комплексных подходах, необходимо рассказать о возможных проблемах с хранимыми данными в мессенджерах. Все топовые продукты из «большой десятки» хранят переписку (а также дату\время отправки и id отправителя) на устройствах в открытом виде (plain-text). Включая «зеленые шифрованные» чаты в Telegram. И с любого китайского устройства можно снять бэкап, который часто создается без ведома пользователя, и с пустым паролем.

А с тех устройств, где бэкапы шифруются по умолчанию (iPhone, Samsung, SONY) данные можно вытащить при помощи специализированных программно-аппаратных комплексов. Стоимость около десяти тысяч долларов, в РФ может купить любое юридическое лицо: www.bbc.com/russian/news-43298602

Итого: стараясь «обезопасить себя и свои данные», необходимо думать как о передаваемых, так и о хранимых данных. Если передаваемые хорошо защищены на уровне протокола (WhatsApp, FBM, Skype, Viber, Signal, Hangouts, Threema), то злоумышленникам и спецслужбам зачастую проще снять базу с устройства пользователя.

markus_saar Автор

13.02.2019 18:47Давайте рассмотрим эту статью как первую часть. Вторая будет про безопасность физических устройств, хранение чувствительной информации и несанкционированный доступ к данным третьими лицами.

Revertis

14.02.2019 19:39А как вы предлагаете закрывать базу сообщений на устройстве?

Каждый раз при открытии мессенджера вводить парольную фразу для расшифровки истории?

shinkareff

14.02.2019 20:55Да, если искать самый простой способ.

Для ответа на голосовой вызов используется PIN поверх основного пароля.

ssv32

13.02.2019 18:44Теоретически, можно взять консоль браузера, js, зашифровать сообщение, другим каналом послать ключ и способ шифрования. И отправить через абсолютно любой меcсенджер. 100% результата не будет но время на расшифровку будет затрачено больше чем если писать в открытом виде.

Darkhon

13.02.2019 22:07А ещё есть приложение Silence для шифрования SMS. Конечно, это не замена мессенджеру, но как запасной вариант, чтобы обменяться парой сообщений в отсутствие интернета – иметь стоит.

Vilgelm

14.02.2019 03:39+1Если это приложение не шифрует текст в виде смайликов с котиками, то отправить такую смс лучший способ привлечь к себе лишнее внимание.

ssv32

14.02.2019 08:36Не хочу подавать идей, но это общедоступная информация. Шифрование сообщений было придумано за долго до появления вычислительной техники, на этом основана история человечества. Есть множество способов шифрования, например брать какие то буквы из слов а слова подбирать по смыслу и т. п. Насколько понимаю не запрещается отправлять шифрованый текст просто если попадаете в фокус нужно дать расшифровку (тут вопрос что вы предоставите ещё). А старые способы типа заметки в газетах и прочее из истории, по моему мнению нереально отследить (если вы уже не в фокусе).

Darkhon

14.02.2019 14:03Это верно, но с такой точки зрения можно и любой шифрованной почтой и любым E2E мессенджером привлечь к себе внимание.

Ackbar

14.02.2019 08:04Подняли с друзьями собственный сервер TeamSpeak с шифрованием. Думаю это достаточно надежное решение.

AOE33

14.02.2019 15:27Для общения использовать смартфон без сим карты по воздуху, так как оператор при желании может экран «прочитать» и

использовать абсолютно сторонний мессенжер, можно jitsi.org/downloads

который использует end-to-end, на основе других учеток, например google talk (но там мусор будет) SIP или другие

Свой неизымаемый чат сервер так же подойдет

MisterN

15.02.2019 13:25Все-таки самая насущная проблема для пользователей это н личная анонимность. Я не хочу здесь спорить про «вы даже не знаете, когда и за что вас могут посадить». Тут и выше и ниже про это в очередной раз поговорят. Я про то, что пока что пользователям гораздо актуальнее возможность читать и смотреть запрещенку. А как это сделать, если внедрят dpi и прочие ужасы?

vesper-bot

Между VPN exit point'ом и сайтом остается голый хттп, который прекрасно читается. Другое дело, что если маршрут от выхода впна до сайта не проходит через Ростелеком (и вообще постсоветское пространство), получить дамп соединения товарищем майором будет на порядки сложнее, если вообще возможно. Но да, VPN прячет трафик на наиболее уязвимом участке — последней миле и коммуникациях по РФ+.