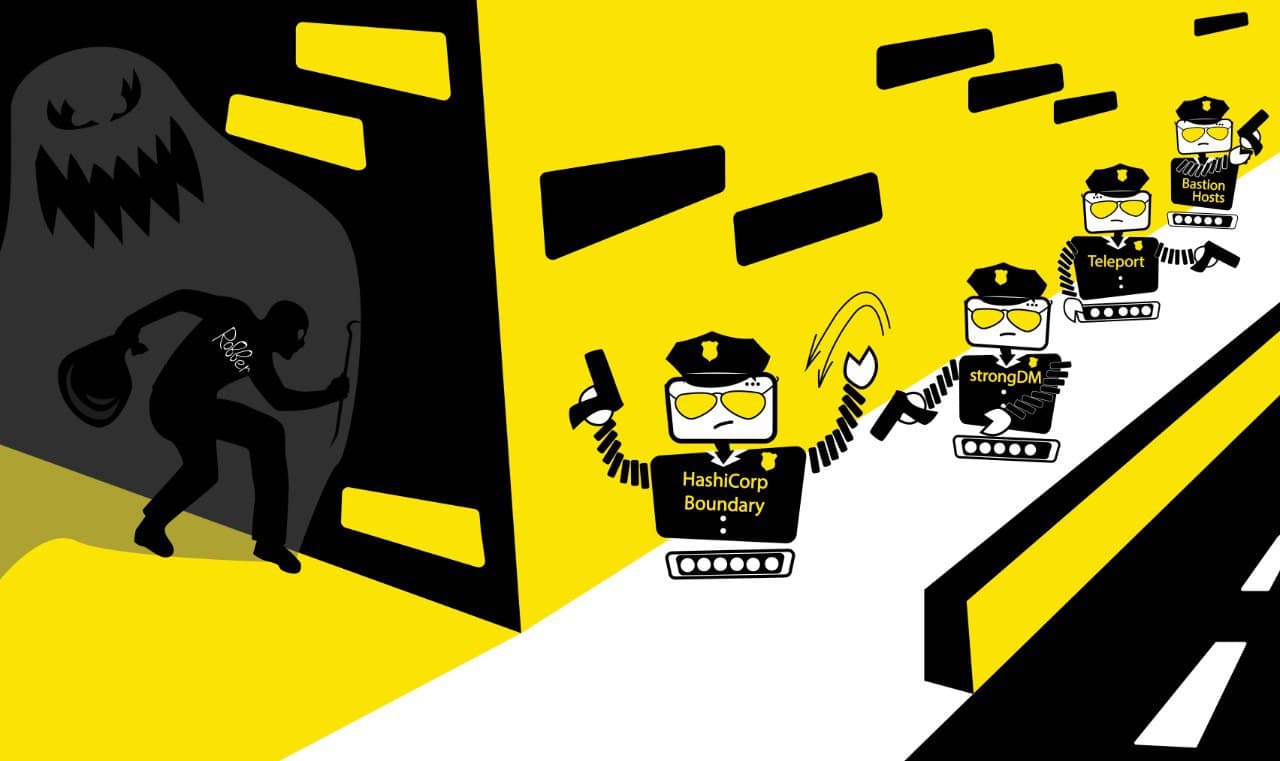

HashiCorp Boundary — это пропускная система с открытым исходным кодом, которая обеспечивает пользователю безопасный доступ к динамическим хостам и критически важной инфраструктуре в разных средах. Однако, если вам нужен простой и безопасный способ управления доступом к базам данных, кластерам Kubernetes, облачным интерфейсам командной строки, коммутаторам, маршрутизаторам или внутренним веб-приложениям, можно рассмотреть и другие сервисы. В этой статье, мы рассмотрим несколько альтернатив и обсудим сильные и слабые стороны каждой из них. Итак, сделаем экспресс-анализ фичей каждого сервиса, которые, возможно, вас заинтересуют.

HashiCorp Boundary

Краткое описание:

HashiCorp выпустила Boundary в 2020 году в ответ на потребность пользователей Vault в решении для управления сеансами (в противопоставление управлению учетными данными). Проект направлен на упрощение динамического процесса получения доступа к системе, особенно в средах с высокой степенью автоматизации, путем предоставления аутентифицированным и авторизованным пользователям доступа к сложным системам. Он использует принцип наименьших привилегий, предоставляя разработчикам и операторам минимальный доступ, достаточный для выполнения требуемой работы. Это ограничивает доступ к более крупным сетям, снижая риск взлома. Boundary также отслеживает и регистрирует метаданные сеанса.

Примеры использования:

- Hashicorp Boundary — это бесплатная система безопасности с открытым исходным кодом на основе идентификационных данных;

- Ролевая и логическая авторизация сервисов;

- Использует технологию единого входа для управления подключения и отключения;

- Интегрируется с существующими инструментами и API.

Плюсы:

- Каталоги динамических ресурсов;

- Запланированная интеграция с Terraform, AWS / GCP / Azure, Kubernetes для постоянного обновления каталогов на основе тегов в v0.2;

- Динамические учетные данные;

- Интеграция с Vault и другими посредством сквозных динамических учетных данных;

- Аутентифицируется с помощью поставщика удостоверений в процессе использования.

Минусы:

- Инструменты могут сбивать с толку;

- Сложная установка с множеством «движущихся частей». Пользователи испытывают проблемы с тем что запускать вместе с чем и как это интегрировать;

- Требуется третий инструмент, Consul, для управления службами и межмашинным доступом.

strongDM

Краткое описание:

strongDM — это управляющий уровень по контролю и мониторингу доступа к базам данных, серверам и Kubernetes. Их модель безопасности "Zero Trust" означает, что вместо распределения доступа по комбинации VPN, отдельных учетных данных для баз данных, ключей SSH, strongDM объединяет управление пользователями в существующей системе единого входа (Google, Onelogin, Duo, Okta и т. Д.) и сохраняет базовые учетные данные скрытыми. Конечные пользователи не имеют доступа ни к учетным данным, ни к ключам. Поскольку strongDM разбирает каждый протокол на составляющие, он также регистрирует все запросы к базе данных, выполненные сеансы SSH и RDP и активность кластеров Kubernetes.

Примеры использования:

- Более быстрое подключение — нет необходимости вводить учетные данные базы данных,ssh ключи и пароли VPN для каждого нового сотрудника;

- Безопасное отключение — приостановите доступ к системе единого входа один раз, чтобы отозвать все базы данных и доступ к серверу;

- Автоматически применяет лучшие практики безопасности — минимальные привилегии, однодневные разрешения, журнал аудита;

- Комплексные журналы — регистрирует каждое изменение разрешений, запросы к базе данных, команды ssh и kubectl.

Плюсы:

- Простое интегрирование — самовосстанавливающаяся упорядоченная сеть прокси-серверов, которая автоматически обнаруживает доступную базу данных, узлы ssh и кластеры Kubernetes;

- Никаких изменений в рабочем процессе — используйте любой клиент SQL, интерфейс командной строки или BI инструмент;

- Стандартизированные журналы для любого типа базы данных, сервера Linux или Windows, и Kubernetes;

- Графический клиент для Windows и MacOS;

- Смотрите и воспроизводите все действия с записями сеанса;

- Управляйте через дружелюбный интерфейс веб-браузера;

- Простые и понятные расценки.

Минусы:

- Требует постоянный доступ к strongDM API для доступа к управляемым ресурсам.

Teleport (Community Edition или Enterprise)

Краткое описание:

Gravitational Teleport обеспечивает контроль привилегированных пользователей (PAM) в облачных инфраструктурах. Teleport — это прокси-сервер для доступа и аутентификации к SSH и Kubernetes API. Он задумывался как замена sshd, пока и работает с существующими клиентами и серверами OpenSSH. Он позволяет администраторам настраивать доступ группам пользователей и отдельным пользователям к группам серверов, называемым “кластерами”, и реализует управление доступом на основе ролей (RBAC), чтобы обеспечить разные уровни доступа к разным кластерам. Индивидуальные учетные данные сервера недоступны для пользователей, что снижает административные последствия ротации и удаления учетных данных.

Версия Teleport Community Edition с открытым исходным кодом такая же, как и версия Enterprise, за следующими исключениями:

- Нет RBAC;

- Нет интеграции SSO;

- Платная поддержка недоступна.

Примеры использования:

- Контроль доступа на основе ролей;

- Используйте существующие инструменты управления идентификацией;

- Записывает всю активность сеанса в проверяемые журналы.

Плюсы:

- Открытый код;

- Бесплатно;

- Предоставляет пользователям безопасный доступ к ресурсам.

Минусы:

- Отсутствие контрактной поддержки т.к продукт бесплатный;

- Программное обеспечение Teleport должно быть запущено на каждом сервере, чтобы управлять через Teleport access;

- Сложная настройка;

- Учетные данные пользователя назначаются для всего кластера, а не для каждого сервера;

- Необходима настройка расширений для хранения журналов аудита (AWS S3 / DynamoDB, и Teleport она нужна для хранения журналов сеанса).

- Журналы аудита пользователя Teleport доступны только через пользовательский интерфейс или внутреннее хранилище;

- Комплексная модель расценок для версии Enterprise.

Bastion Hosts

Краткое описание:

Узел-бастион, или, “транзитный” узел — это просто-напросто сервер Linux / UNIX, который обеспечивает доступ к сложным серверам / базам данных, требуя от пользователя сначала войти на узел-бастион, а затем «перепрыгнуть» к дополнительным ресурсам в сети, контролируемой бастионом. Узел-бастион обычно выполняет только функции безопасности и обновляется и проверяется чаще, для обеспечения безопасности сети.

Организациям необходимо настроить дополнительный сервер, который будет доступен из внешних источников и способен подключаться к внутренним ресурсам.

Примеры использования:

- Посредник доступа к защищенным ресурсам в ограниченном сегменте сети;

- Приложения баз данных и аналогичные инструменты могут работать через хост-бастион, используя переадресацию портов через SSH-соединение;

- Последняя версия системы безопасности обновлена, и компьютер обычно включает программное обеспечение для обнаружения вторжений.

Плюсы:

- Очень доступный вариант — по цене специализированного компьютера;

- Предоставляет пользователям доступ к ресурсам через SSH.

Минусы:

- Поскольку для любого доступа к защищенным ресурсам требуется сначала войти через командную строку на узел-бастион, пользователь должен иметь учетную запись на бастионе и определенный уровень технической сообразительности, особенно при использовании переадресации портов для доступа к базе данных;

- Если узел-бастион стал точкой сбоя не доступен, все ресурсы, стоящие за ним также недоступны. Настройка нескольких узлов-бастионов для предотвращения этой возможности означает другой набор учетных данных для управления;

- В случае возникновения проблем поддержка ограничивается любой поддержкой доступной для базовой ОС, работающей на узле-бастионе;

- Журналы сеансов и активность базы данных / других протоколов не записываются.

CLaiN

Начиная с 7 версии в комьюнити Teleport завезли RBAC, плюс всегда был SSO через Github, а вот другие провайдеры только в энтерпрайзе.