Введение

Сегодня ни для кого не секрет, что централизованные сервисы постоянно собирают о нас как можно больше информации. Любое наше действие, передвижение, сообщение считывается как на аппаратном, так и на программном уровнях, словно мы находимся в антиутопичном мире киберпанка, где за всей нашей жизнью следит тысяча механизированных глаз. Результат такого исхода событий свидетельствует лишь о том факте, что он становится экономически выгоден, рационален, оправдан компаниями, производящими массовую слежку и добычу конфиденциальной информации.

Вопрос всего этого спектакля лежит лишь в плоскости того, как именно происходит сбор информации, как эта информация перераспределяется, между кем она распределяется, как она приносит выгоду, и то как она находит свою конечную цель — клиента системы. В итоге всего вышеперечисленного, целью нашей работы будет являться выявление жизненного цикла конфиденциальной информации пользователей в кругу централизованных сервисов.

Проблематика

Проблематику сбора и перераспределения конфиденциальной информации пользователей централизованными сервисами можно рассматривать на нескольких плоскостях: экономической, политической, технической и этической.

Экономическая плоскость вопроса свидетельствует о том, для чего централизованным сервисам всё это нужно, свидетельствует о неком детерминизме случившегося, свидетельствует о причинно‑следственных связей того, почему мы пришли ровно к тому, что имеем. Данный экономический аспект очень важен при анализе, потому как выдаёт интересы участников, их побуждения к тем или иным действиям.

Политическая плоскость является в своей совокупности продолжением, следствием экономической, без которой существовать она бы не смогла. Она свидетельствует о действиях монополий, о слияниях корпораций с государственным аппаратом, где каждый участник получает определённую долю власти, как государство над собираемой информацией, так и корпорации над частью наделённой ей власти. Такой аспект мы хоть и будем затрагивать, но неосновательно, не до глубины гнилой души.

Техническую плоскость мы будем разбирать основательно, детально, поэтапно, потому как именно она способна давать ответы на сложившиеся моменты в плане разложения образовавшейся системы и на вопросы того — как именно она работает и функционирует. Выявление её недостатков, противоречий как раз и будет свидетельствовать о возможных альтернативах централизованным сервисам, давать точку отчёта как их решать и видоизменять.

Этическую плоскость вопроса мы не будем разбирать вовсе, потому как это бессмысленно. Этические моменты связанные с тем, что конфиденциальную информацию ни в коем случае нельзя собирать или то, что это правонарушение уже никого не волнует, ни корпорации, ни само государство. Плюс к этому, когда вы регистрируетесь на централизованных сервисах — вы всегда соглашаетесь со сбором вашей конфиденциальной информации, в любом виде. Так что законодательно все взятки здесь гладки. Поэтому таковой аспект, ни к чему не приводит и не порождает следствий из получаемых причин.

В итоге, мы будем разбирать техническую и экономическую подоплёку как существования централизованных сервисов, так и жизненного цикла конфиденциальной информации в ней проходимого. При этом стоит сказать, что хоть техническая плоскость и может давать ответы на то, как будут выглядеть альтернативы централизации, но то как мы к ним придём будет давать лишь экономическая плоскость. Связано это в первую очередь с тем фактом, что централизация всегда рациональна с экономической точки зрения, и просто так разлагаться, превращаясь в децентрализацию, она не станет. Это было бы как минимум наивно. Поэтому техническую и экономическую плоскости мы будем разбирать в неком синтезе.

Модель жизненного цикла

В проблематике экономического толка, необходимым становится выявление участников с точки зрения максимизации их прибыли от получаемой конфиденциальной информации. С такой стороны можно выявить несколько участников потребляющих информацию, но при этом каждый из которых исполняет свою узконаправленную роль.

-

Сервис‑считыватель. В общей основе — это и есть сервис, который получает всю вводимую информацию и метаданные пользователей. Его действия сводятся лишь к простому алгоритму:

1) Принять сырую информацию и метаданные от пользователя своей системы;

2) Обработать сырую информацию, переведя её в нормализованный вид;

3) Положить данную обработанную информацию в хранилище; Сервис-распределитель. Является посредником между сервисами-считывателями и сервисами-потребителями. Считывает обработанную информацию из хранилищ сервисов-считывателей и перекладывает в своё хранилище. В итоге, хранилище сервиса-распределителя становится суммой хранилищ сервисов-считывателей.

Сервис-потребитель. В общей основе - это и есть сервис, который выдаёт таргетированную рекламу своим пользователем на основе суммы обработанной информации, складируемой в хранилище сервиса-распределителя.

Это есть общая модель взаимодействий сервисов между собой. При этом стоит сказать, или вернее уточнить тот факт, что один и тот же сервис может быть как сервисом‑считывателем, так и сервисом‑потребителем. При этом централизованные сервисы могут также обходиться и без сервиса‑распределителя, основываясь исключительно и только на своей полученной информации при рекламном таргетировании. Но получаемый результат всегда хуже, потому как таковой сервис не может охватить всей области жизни своих клиентов и их увлечения, начиная с чтения научной литературы и заканчивая просмотром порнографии в своё свободное время.

Также стоит сказать, что не все сервисы способны быть эффективными считывателями, ровно также и не все сервисы способны быть эффективными потребителями. Связано это в первую очередь с тем обстоятельством, что имея один сервис — невозможно охватить всевозможные области жизни, как производство контента (социальные сети, мессенджеры, форумы), так и его потребление (маркетплейсы). На основе этого и рождается более общая модель взаимодействия нескольких сервисов между собой.

Маркетплейсы, подобия Ozon, Wildberries, Yandex Market и т. п. не могут эффективно считывать конфиденциальную информацию пользователя, как его предпочтения, хобби, список знакомых и родственников, предпочтения в еде, музыке, спорте и т. д., потому что они лишь предоставляют уже готовые имеющиеся у них товары, как некое ограниченное множество элементов, из которого клиент и выбирает всё ему необходимое. Это конечно свидетельствует об интересах клиента, но охватываемый сбор конфиденциальной информации начинает исходить лишь из его покупок и действий направленных на определённые виды и категории товаров.

Мессенджеры, подобия WhatsUp, Telegram, Skype и т. п. не могут эффективно потреблять конфиденциальную информацию пользователя, потому как таковые не представляют собой конечную цепочку жизненного цикла конфиденциальной информации в лице продажи товаров, и как следствие, становятся способными лишь продавать конфиденциальную информацию пользователей. На этом простом факте их выгода и строится.

Социальные сети, подобия VK, Facebook и т. п. представляют собой более гибридную модель поведения, потому как таковые сервисы могут предоставлять площадки для торговли товаров, и как следствие, становятся одновременно эффективными считывателями и потребителями конфиденциальной информации. Как раз, в теории, они и способны существовать без промежуточных сервисов‑распределителей, но на практике этого они не делают, потому как основной их двигатель всегда статичен — максимизация прибыли. Выгодным становится не только использование полученной информации внутри своей «экосистемы», но и также её продажа, а также и потребление извне. Все эти избытки окупаются с лихвой.

В итоге всего вышеперечисленного остаётся лишь единственный вопрос — как разрозненные сервисы могут легко идентифицировать одного и того же пользователя, для того чтобы получать с него выгоду, как со стороны продажи его конфиденциальной информации, так и со стороны продажи товаров на основе таргетированной рекламы? Легко, номер пользователя — это и есть основной ключ в идентификации одной и той же личности. В итоге, упрощение всей системы приводит лишь к тому, что хранилище сервиса‑распределителя начинает представлять собой базу данных по типу ключ‑значение, где ключом является номер телефона, а значением — вся обработанная информация, полученная из сервисов‑считывателей.

Техническая сторона вопроса

В проблематике технического толка, необходимым становится выявление того факта, почему централизованные сервисы вообще способны считывать конфиденциальную информацию пользователей, ведь в текущих реалиях существует такая наука как криптография, которая и должна была бы исключать подобные явления.

В теории так оно действительно и происходит, но на практике (следите за руками) магия криптографических протоколов лишь сводится к тому, что получателем информации становится не конечный пользователь, которому она предназначалась (если мы говорим о социальных сетях и мессенджерах) а сам централизованный сервис.

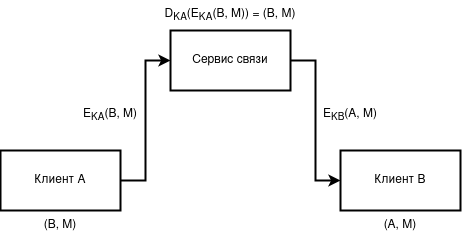

Криптографические протоколы типа SSL/TLS защищают не связь «клиент‑клиент», а лишь и только связь «клиент‑сервер», из‑за чего собственно и происходят последующие возможные манипуляции связанные с получением конфиденциальной информацией пользователей в открытом виде.

Чтобы защищать связь типа «клиент‑клиент», необходимо использовать сквозное (end‑to‑end) шифрование при котором сам сервис становится лишь ретранслятором шифрованной информации. Основная суть сквозного шифрования приводит к тому, что безопасность системы определяется лишь и только клиентской стороной, из чего следует вывод, что сервис играет лишь второстепенную роль. Такой принцип преобразования информации приводит систему к определённому виду децентрализации, потому как сервисы становятся легко заменяемыми.

Но не стоит надевать розовые очки. Любые способы обезопасить что‑либо приводят не только к положительным явлениям, но и к отрицательным, из которых можно выявить малую производительность итоговой системы, некомфортность её использования, ограниченность действий, малое количество обновлений, сложное масштабирование и т. д. В итоге, можно сказать, что централизованные сервисы заменяют, или вернее сказать подменяют, безопасность комфортностью использования. При этом, в целях маркетинга таковые сервисы всегда говорят о своей безопасности, о существовании сквозного шифрования, о том как данные клиентов хранятся в безопасности и т. п.

Немного о политическом влиянии

Но как мы понимаем, исходя из экономической значимости и выгоды конфиденциальной информации, централизованные сервисы будут из‑за всех сил блокировать самодеятельность направленную на безопасные коммуникации, даже подключая государственный аппарат, то‑есть насилие направленное на граждан. Любые формы запрета криптографии, любые способы объединения монополий с государством, посредством выдачи ключей шифрования, исходят непосредственно и в первую очередь из экономических предпосылок.

Поэтому государство следует рассматривать не как самостоятельный субъект, который играет роль подавления оппозиций, формирования общественных мнений и т. п. на основе конфиденциальной информации, а в первую очередь как цепного пса монополистических корпораций, целью которых является лишь и только максимизация прибыли. Как раз за счёт этого экономического влияния монополий и формируется связь с государственным аппаратом, и как следствие рождается политическое влияние.

На этом моменте можно действительно возразить тем фактом, что какое‑либо государство X не запрещает клиент‑безопасные мессенджеры или анонимные сети, или действия направленные на скрытие конфиденциальной информации внутри сервиса Y, или как‑либо не пытается отслеживать ваши действия, метаданные и т. п. Может так оно и есть, до поры до времени, ведь в современных реалиях гайки только закручиваются, и вопрос начинает лежать лишь в плоскости того — когда подобные явления начнут происходить.

Также пара слов о безопасности сетевых коммуникаций, и о том, почему даже существование клиент‑безопасных приложений, анонимных сетей и прочего никак не сказывается на итоговую реальность — приводится тут.

Заключение

На этом пожалуй всё. Как мы увидели, сама система, сам жизненный цикл конфиденциальной информации в кругу централизованных сервисов не так уж и сложен. Приведённой моделью могут быть объяснены такие моменты, когда мы рассуждаем о чём‑либо нас интересующем в одном сервисе, и получаем результат наших интересов в другом. И весь этот спектакль становится возможным лишь по причине повсеместного применения криптографических протоколов со слабой моделью угроз.

Комментарии (3)

mm3

17.04.2023 06:46В какой то момент времени я внезапно для себя осознал, что смарт-часы отправляют в облака каждый удар твоего сердца, современные автомобили каждый такт работы двигателя, операционные системы каждый клик мышкой, это всё бережно собирается, передаётся и сохраняется на серверах корпораций и останется там навсегда. Корпорации считают эти данные своей собственностью, анализируют их, перепродают или передают по запросу. А ты, как источник этих данных, в лучшем случае можешь получить какой нибудь обобщённый отчёт или размытый график по ним. Но всё что попало в интернет — останется там навсегда и когда нибудь рано или поздно утечёт в свободный доступ, кто нибудь наткнётся на сервачёк на амазоне без авторизации где в каких нибудь логах будут эти данные.

VVitaly

Государство собирает любую информацию о гражданах - чтобы иметь глобальную возможность их контролировать и ими управлять.

Коммерческие компании примерно с той же целью, но основная цель все же - получение максимальной прибыли от своей деятельности.

mugalem

Боюсь что государство это зачастую делает потому что может, а разное гос и квазигос ИТ последние годы четко видит data driven горизонты, но едва ли имеет четко представление целевой модели госуправления основанного на данных. Это не Сингапур. Скорее ждет в какую сторону грести.

Причем даже в аспекте упомянутого вами всеобщего контроля граждан, на мой взгляд реализуются только весьма топорные инициативы вокруг заемных средств, свободы передвижения и самой базовой благонадежности. До уже реализованных в том же Китае моделей социального рейтинга, что РФ что другим странам экс-советов - как до Пекина в известной позе.

Поэтому тонны петабайт гос. данных фактически "протухают", хотя и на фоне бравых репортов на всех уровнях, что мы дескать "все оцифровали". Но это все косвенно катализирует массу движения в сторону государственных дата центров с неслабыми требованиями по надежности и доступности. В общем путь РФ скорее повторяет тот же проект Prism в США, хотя и несказанно более извращен и более избирателен чем у янки, те тупо все льют без разбору, ибо ресурсов бесконечно как с читами в игре )))