Вы когда-то пробовали внедрить в компании новые регламенты и инструкции? Если да, то наверняка знаете, какая буря возмущения обрушивается со стороны коллектива. Как минимум, вас начинают тихо ненавидеть, как максимум — появляются сплетни, какие-то немотивированные заявления об уходе и общая паника. Стоит ли откатывать процесс? Нет. Если появилось возмущение и сопротивление такому «ограничению свободы», скорее всего вы задели чьи-то интересы. И вроде вы не перегибаете, а вводите минимальные меры по защите, но по мнению части сотрудников, закручиваете гайки, насаждаете режим, давите авторитетом и перекрываете воздух свободы. Успокойтесь — вы на правильном пути. И перекрыв тот самый «воздух свободы», вы позволяете своей компании не про*****, а сохранить «полимеры». Потому что работаете с корпоративной безопасностью, которая в последние несколько лет изменила лицо. Так что давайте познакомимся с ней снова.

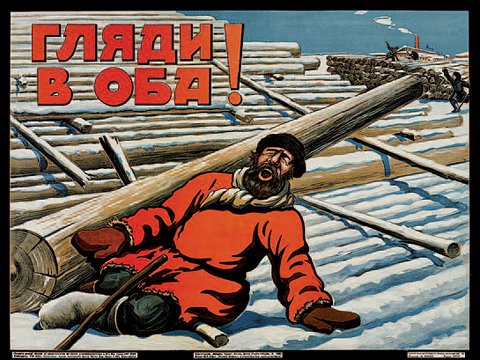

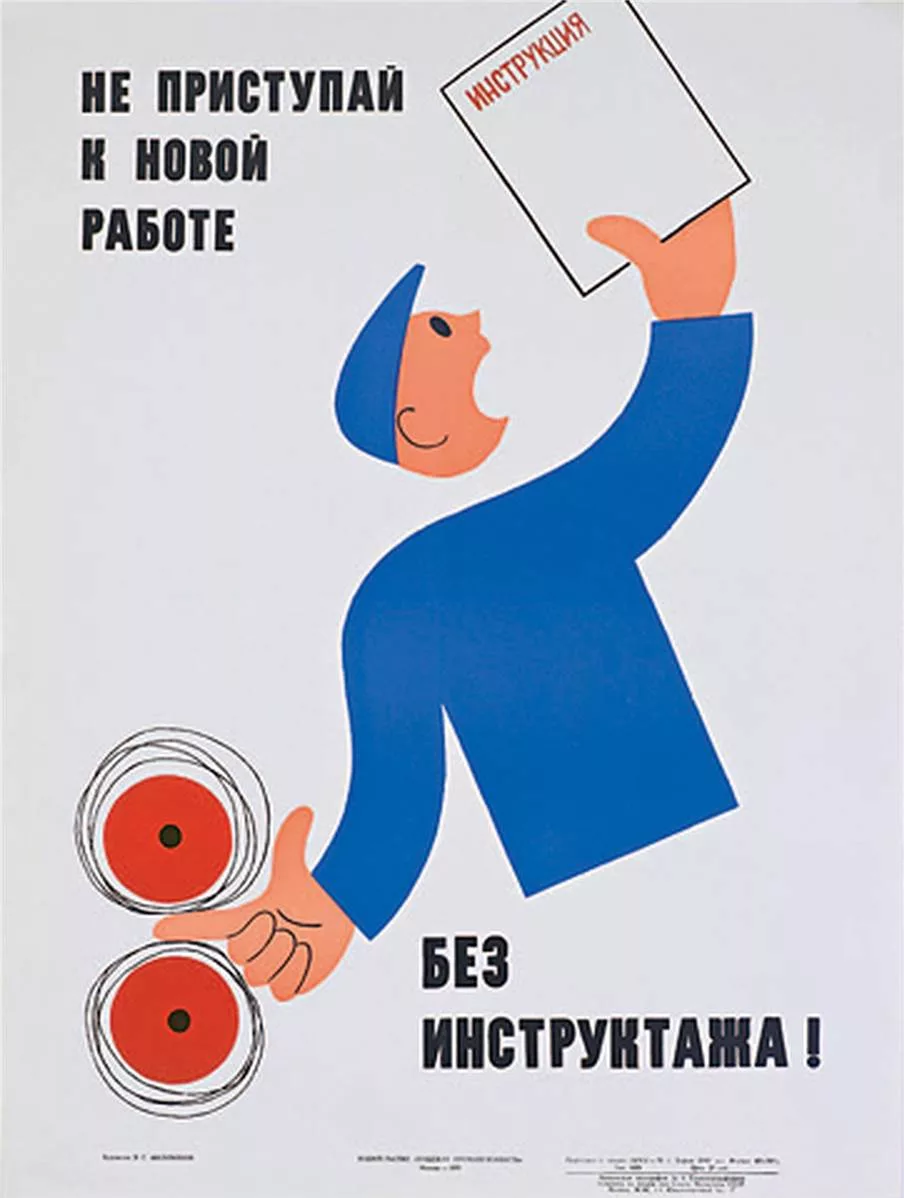

Нам очень нравится советский плакатный жанр. Там было много про технику безопасности. Бизнес вполне может переосмыслить промышленные советы. Не наступайте на грабли, загибайте гвозди — короче, работайте на опережение.

Нам очень нравится советский плакатный жанр. Там было много про технику безопасности. Бизнес вполне может переосмыслить промышленные советы. Не наступайте на грабли, загибайте гвозди — короче, работайте на опережение.

Этой статьи не должно было быть — в планах стояли совсем другие, мирные темы. Но обсуждение предыдущего поста в комментариях и не только натолкнуло нас на мысль, что с безопасностью в российском бизнесе дела обстоят примерно так же, как и с CRM-системами: крупные и опытные и так всё знают, а остальным не надо — «эксельки» (MS Excel) хватит. Тем удивительнее было видеть некоторые высказывания именно на Хабре. Нет, ребята. Проблема безопасности стоит абсолютно перед любой компанией вне зависимости от её размера, отраслевой принадлежности и оборота. Просто потому что ваша компания работает во внешней среде, в ней есть сотрудники, компьютеры, сети, программное обеспечение, клиенты и сам продукт или услуга. И если никто не пытается вас хакнуть или DDoS-ить, это не значит, что компания в полной безопасности. Слишком много аспектов стоит брать во внимание.

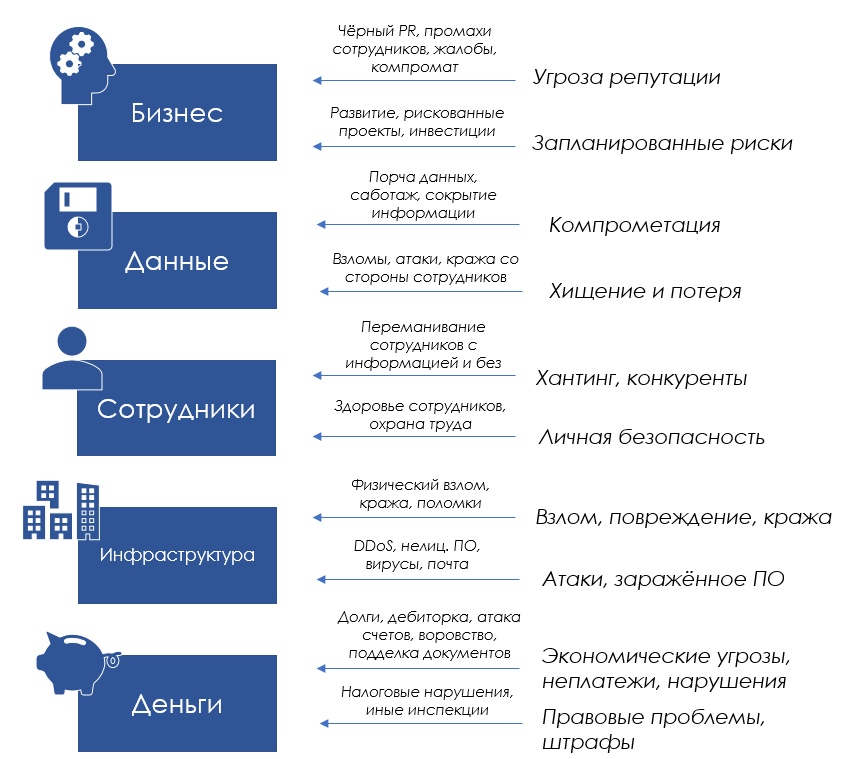

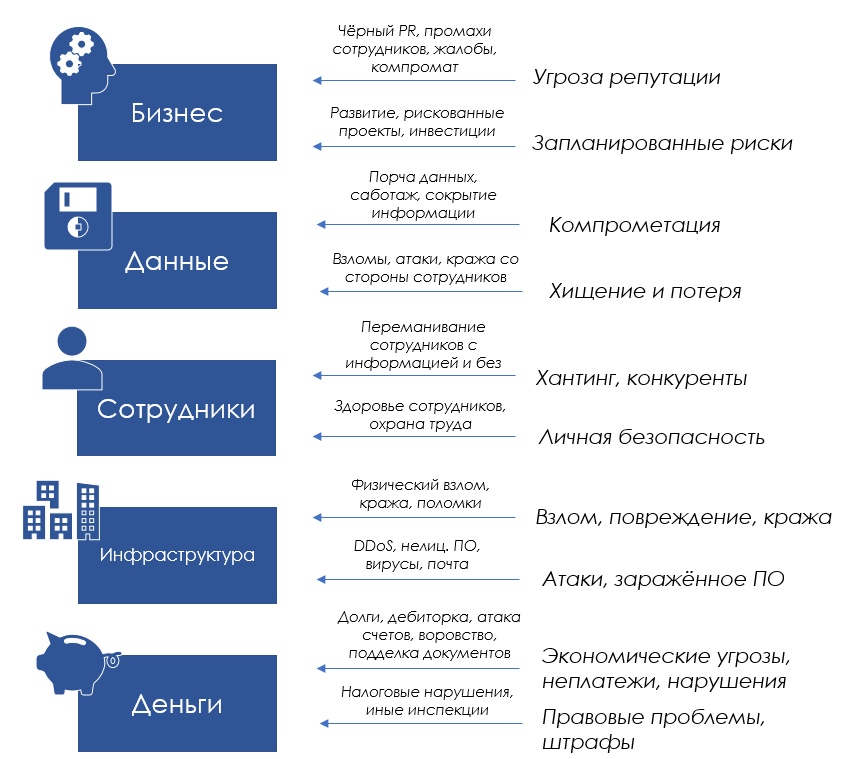

Давайте начнём с обзорной схемы корпоративной безопасности компании.

Как видите, в списке угроз субъектам деятельности бизнеса нет ничего неординарного — с подобными аспектами работы сталкивается каждый бизнес, и все они таят угрозы. Рвануть может там, где вы и не ждёте.

Теперь у нас вырисовываются компоненты корпоративной безопасности, о половине которых компании не помнят, а то и вовсе не знают.

Информационная безопасность — на сегодня это тот тип безопасности, обеспечением которого нужно заняться всем. Риск есть на всех уровнях: начиная от нечаянного запуска вредоноса из почтового сообщения, заканчивая рисками, связанными с облачными технологиями, сторонними сервисами и злонамеренными действиями сотрудников.

Экономическая (финансовая) безопасность должна противостоять всем источникам «ухода» либо неполучения денег. Она также актуальна для любой компании и напрямую сопряжена с работой с документами, уплатой налогов, бухгалтерским учётом, вложениями в рекламу и маркетинг и т.д. Кстати, этот тип безопасности наиболее уязвим перед человеческим фактором.

Правовая безопасность — защита от неправомерных действий и правонарушений, идущих вразрез с нормами законодательства: подделка документов, использование мошеннических схем в работе, откаты и проч. Отличается от экономической тем, что нарушения этого типа безопасности чаще всего направлены не на чью-то финансовую выгоду, а на защиту интересов от уже свершившихся фактов (провёз лишний груз — купил маршрутный лист, перерасходовал деньги — подделал акт, потерял пару серверов — сфабриковал акт списания и т.д.).

Физическая и личная безопасность сотрудников — защита сотрудников от проникновения недоброжелателей на территорию компании и от покушения на их жизнь и здоровье. Формулировка звучит утрированно и её полнота восприятия зависит от статуса компании. Но обычно минимальные требования к физической безопасности соблюдаются (охрана, пропускная система, камеры, иные типы аутентификации).

Физическая безопасность инфраструктуры — защита оборудования, сетей и программ от доступа посторонних и лиц, в служебную деятельность которых не входит контакт с этими элементами инфраструктуры. Обязательно должен быть внешний и внутренний контур безопасности. Нарушения безопасности в этой сфере со стороны сотрудников не всегда злонамеренны — иногда это может быть пролитый на дорогостоящее оборудование чай или тонер, рассыпанный вблизи чувствительных приборов.

Безопасность управления рисками — один из самых неочевидных типов, который любит шутить шутки с теми, кто им пренебрегает. Риски нарушения этого вида безопасности связаны с тем, что топ-менеджмент не оценивает проекты, инвестиции и иные перспективы, в которые вкладывает какие-либо ресурсы. Сюда можно отнести рисковые венчурные инвестиции, закупку б/у оборудования, работу с ненадёжными поставщиками за скидку и т.д.

Кадровая (HR) безопасность — защищает компанию от «утечки мозгов». Хорошие специалисты нужны всем, поэтому если ваша компания хотя бы немного засветилась на рынке, ваши сотрудники уже стали желанными кандидатами у конкурентов (идеально — если с вашими наработками или клиентской базой, об этом мы писали). Кроме того, отвечает за систему мер, связанных с обучением сотрудников безопасному диалогу с конкурентами и иными внешними агентами — например, во время интервью, конференций, митапов, семинаров и т.д.

Кадровая (HR) безопасность — защищает компанию от «утечки мозгов». Хорошие специалисты нужны всем, поэтому если ваша компания хотя бы немного засветилась на рынке, ваши сотрудники уже стали желанными кандидатами у конкурентов (идеально — если с вашими наработками или клиентской базой, об этом мы писали). Кроме того, отвечает за систему мер, связанных с обучением сотрудников безопасному диалогу с конкурентами и иными внешними агентами — например, во время интервью, конференций, митапов, семинаров и т.д.

Репутационная безопасность — защита деловой репутации и имиджа компании на рынке. В современных условиях высокоскоростного распространения информации потерять несколько уровней своей репутации — дело одного твита/статьи/выступления/жалобы… Неудачная реклама, неграмотная контентная политика, взломы и утечки данных, попытки влиться в интересы не своей аудитории — всё это может ударить по компании и неминуемо привести к финансовым потерям.

А теперь давайте посмотрим, в чём же произошла главная трансформация. Кто отвечает за безопасность управления рисками? Топ-менеджмент. Кто отвечает за кадры? HR-служба, менеджер по внутреннему PR, если вы разработчик, то ещё и DevRel. Кто отвечает за репутацию? Пиарщик, маркетолог, менеджер по рекламе. За всем служба безопасности больше не способна уследить (особенно, если её в компании нет). Каждый своими действиями отвечает за безопасность на своём месте, часто не подозревая об этом. И это неправильно. Итак, встаёт задача минимум:

Универсальный, в общем-то, совет. Но трудно исполнимый

Универсальный, в общем-то, совет. Но трудно исполнимый

Бизнес в отношении безопасности часто надеется «на авось». В предыдущем посте мы провели опрос и получили такие результаты: 64% из ответивших имеют проблемы с безопасностью, при этом самыми популярными методами обеспечения информационной безопасности являются сложные политики для паролей, отказ от облачных систем, запрет публичных дисков и хранилищ и выделение пула IP-адресов. Чуть больше трети не делают ничего. Конечно, выборка не ахти, но определённые сигналы можно уловить. Причины невнимания к безопасности у каждой компании свои, но есть пять базовых факторов, которые встречаются в компаниях любых размеров и любой отраслевой принадлежности.

Заботясь о безопасности, бизнес заботится не только о прибыли, но и о самих сотрудниках. Поэтому стоит искать компромиссы и твёрдой рукой внедрять необходимые меры. Хотя мы убеждены, что тотальная запись рабочего дня сотрудника, камера за спиной каждого и жесткий контроль времени и передвижений — это однозначно грубый перегиб, который оправдан буквально в единицах компаний. Доверие по-прежнему в цене. Бдительное доверие :-)

Думать, что безопасность это только тотальный контроль и строгая отчётность, может лишь человек не в теме. Перед комплексом корпоративной безопасности стоят серьёзные задачи, напрямую связанные с успехом компании.

Вообще, очень сложно разобраться, что является сотрудничеством, а что — конкурентной разведкой. К тому же, иногда такие действия бьют по самому конкуренту. История из 2010-х. Два оператора связи, их в регионе продают одни и те же дилеры. Перед выводом нового тарифа эксклюзивные дилеры получают информацию за неделю, чтобы обучить сотрудников, ввести данные в CRM и прайсы, подготовить раскладку. И вот дилер передаёт информацию второму оператору за особый бонус (конечно, официально оформленный). Второй оператор не спит три ночи и выкатывает тариф на точно таких же условиях у себя на сайте, делая СМС-рассылку, а потом уже готовит промо. Обидно, вроде. Но нет — важная часть описания тарифа попадёт к дилерам только в день старта продаж при отгрузке листовок со звёздочками и мелким шрифтом. А второй оператор по сути бахнул непродуманный и убыточный для себя тариф. Так что, прежде чем сунуться к конкурентам, стоит научиться распоряжаться информацией.

Подотчётность данных. Вся информация в компании должна быть обязательно классифицирована и ранжирована, чтобы сотрудники имели чёткое понимание, какие доступы у них есть и насколько информация может транслироваться за пределы его компетенций. Например, информация о компании может иметь полностью конфиденциальный характер, иметь хождение внутри фирмы, быть общей для всех филиалов и партнёров и свободно распространяемой.

Установленные политики. Политики безопасности в первую очередь должны касаться сетевой инфраструктуры и рабочих станций сотрудников, чтобы предотвращать вторжение со стороны либо утечку информации. Дополнительно должны существовать регламентирующие политики для распространения коммерческой и иной значимой информации (например, пиарщик в пресс-релизе может сообщить, что оборот компании за два года вырос на 27%, а вот какой он в денежном отношении — нет, если только ваша компания не является публичной, а информация о финансовых показателях открытой).

Постреакция на инциденты, выводы из ситуации. Каждый случай нарушения безопасности должен быть проанализирован и обработан — по итогам стоит сформировать комплекс упреждающих мер и внести правки в базу знаний об управлении безопасностью. Если из инцидента не извлечены уроки — скорее всего, он к вам вернётся.

Управление безопасностью не должно быть лоскутным — хорошая стратегия обеспечения безопасности даёт общую картину текущей ситуации и позволяет управлять безопасностью в комплексе. Целостный подход помогает отслеживать взаимосвязи между бизнес-процессами и охватывать все стороны деятельности компании, не позволяя отбрасывать не важные на первый взгляд факторы. Кстати, современные CRM-системы — хорошее подспорье для максимального обзора бизнес-процессов, ведь они давно не сосредоточены на одних лишь продажах, а автоматизируют максимум аспектов деятельности компаний (особенно универсальные — такие как RegionSoft CRM).

Хотите реальную историю про комплексность безопасности? Один мужчина создал бизнес, связанный с довольно нужной В2В-услугой. Нанял сотрудников, даже безопасника, потихоньку раскачался. Ему не хватало маркетолога. Он взял маркетолога, но чем-то они не сошлись — новый сотрудник хотел гор до небес, желательно золотых. Маркетолог решил хлопнуть дверью, бухгалтер сплошала и вовремя не перечислила расчёт. Злой бывший сотрудник решил, что мир несправедлив и написал в пожарную инспекцию, что нет огнетушителя, в трудовую, что сразу не сделали запись в книжку, в налоговую с сообщением «о возможных нарушениях», в соцсети о том, как его обидели (наврал). На бедного молодого бизнесмена обрушились все органы, какие только могли. Компания закрылась. А всего-то: вовремя сделать свою работу кадровику и бухгалтеру, купить огнетушитель безопаснику, проконтролировать сеть админу, т.к. этот маркетолог ничего на работе не делал и это можно было «вылить» хотя бы на его посты в соц. сетях, не говоря уже о более серьёзных мерах. Вот вам и комплексность для малого бизнеса.

Непрерывность безопасности. Работать над снижением рисков в компании необходимо постоянно, а не от случая к случаю, и тем более от инцидента к инциденту. Каждый сотрудник, выполняя свои обязанности, должен помнить о том, что он отвечает за свои бизнес-процессы, за их безопасное функционирование и за безопасность всех интересов компании в целом.

Безопасность должна быть экономной. Можно нанять компанию на аутсорсе, создать службу безопасности, вложиться в дорогостоящие системы мониторинга, понатыкать камеры, но это выйдет в три раза дороже чем стоят все активы вашей компании, включая клиентскую базу. Выстраивая систему безопасности, исходите из соображений целесообразности, то есть не должен теряться экономический смысл мер. Нелишне также помнить, что дешевле всего обходятся своевременная профилактика и упреждение, а дороже всего — реагирование и ликвидация последствий инцидента.

Безопасность должна быть скоординированной. На этапах упреждения, обнаружения, реагирования и анализа все подразделения должны работать слаженно, быстро и профессионально. На этапе обнаружения и реагирования не стоит устраивать разборки на тему «Кто виноват?», на это у вас будет время сразу после окончания действий по обеспечению безопасности. Для того, чтобы координация была оптимальной, нужно тщательно прописать должностные инструкции и регламенты действий в критической ситуации.

Безопасность должна быть понятной, прозрачной, но открытой для ограниченного круга лиц. Все сотрудники должны понимать, какие действия могут привести к нарушениям безопасности, что нужно делать в случае наступления проблем и какие последствия несёт то или иное событие. Все постулаты, изложенные в инструкциях и донесённые до сотрудников, должны трактоваться однозначно. Но полное видение ситуации, равно как и арсенал средств по защите и минимизации ущерба должен быть в руках нескольких ответственных лиц. Чем больше сотрудников владеют информацией о системе противодействия различным нарушениям, тем выше вероятность инцидентов.

Безопасность должна быть понятной, прозрачной, но открытой для ограниченного круга лиц. Все сотрудники должны понимать, какие действия могут привести к нарушениям безопасности, что нужно делать в случае наступления проблем и какие последствия несёт то или иное событие. Все постулаты, изложенные в инструкциях и донесённые до сотрудников, должны трактоваться однозначно. Но полное видение ситуации, равно как и арсенал средств по защите и минимизации ущерба должен быть в руках нескольких ответственных лиц. Чем больше сотрудников владеют информацией о системе противодействия различным нарушениям, тем выше вероятность инцидентов.

Управлять безопасностью должны профессионалы. Безусловно, большинству компаний малого и среднего бизнеса не по карману содержание службы безопасности. Первый и очевидный вариант — отдать безопасность на аутсорсинг, даже здесь, на Хабре, немало таких компаний для разных сфер, не только ИТ. Второй вариант — приоритизировать угрозы безопасности и сформировать «группу реагирования» на базе своих сотрудников по самым критичным точкам. Это довольно действенная мера, поскольку знание и понимание бизнес-процесса не менее важно, чем арсенал инструментов, которые вы выберете и изучите в процессе мер по упреждению. К тому же, соотнесение целей компании и вероятностей угроз, то есть формирование приоритетов безопасности, даёт хорошую экономию расходов на меры защиты. Главное — не оставлять корпоративную безопасность без внимания и ответственных.

И помните — о безопасности бизнеса прежде всего должны заботиться его владельцы и сотрудники. Не стоит обижаться на хостеров, провайдеров, вендоров, поставщиков услуг, если у вас есть очевидные проблемы, начиная от физической безопасности и заканчивая информационной. В открытую дверь обязательно кто-то войдёт.

Пока мы писали статью и просматривали практики управления безопасностью, чтобы ничего не упустить, нас занеслов начало лихих 90-х на один сайт, где в развёрнутой статье про безопасность компании есть вот такой вот абзац про — внимание! — «негосударственные организации». Тоже своеобразный опыт. Надеемся, что не в ИТ-сфере :-)

Один из главных факторов успеха в борьбе с проблемами в безопасности — увидеть вовремя маркеры, которые свидетельствуют о том, что где-то что-то пошло не так. Вот базовая схема действий при управлении корпоративной безопасностью:

Картинка кликабельна

Итак, общие рекомендации по работе с угрозами корпоративной безопасности.

Приведённые нами схемы и методы — это база, которую по силам реализовать практически любой компании. Мы много (много-много) лет разрабатываем и внедряем свою CRM-систему, работаем в энтерпрайзе и не понаслышке знаем, как угрозы безопасности могут подкосить бизнес, лишить его ценной информации, распугать или увести его клиентов. Последствия всегда одинаковые — убытки, проблемы с сотрудниками, огромные затраты на восстановление. Выполнение даже малейших норм безопасности ощутимо сокращает риски. В конце концов, вы же проводите ТО автомобиля, ставите пароль на смартфон, закрываете квартиру, покупаете сигнализационные системы для движимого и недвижимого имущества. Чем компания-то хуже?

Наш сайт с абсолютно десктопным ПО для бизнеса и нашей флагманской RegionSoft CRM.

Наш Телеграм-канал BizBreeze. Всякое про CRM и бизнес, по уму, без копипаста и на 90% без рекламы. Вступайте в нестройные ряды.

Наш Телеграм-канал BizBreeze. Всякое про CRM и бизнес, по уму, без копипаста и на 90% без рекламы. Вступайте в нестройные ряды.

А что, нам кто-то или что-то угрожает?

Этой статьи не должно было быть — в планах стояли совсем другие, мирные темы. Но обсуждение предыдущего поста в комментариях и не только натолкнуло нас на мысль, что с безопасностью в российском бизнесе дела обстоят примерно так же, как и с CRM-системами: крупные и опытные и так всё знают, а остальным не надо — «эксельки» (MS Excel) хватит. Тем удивительнее было видеть некоторые высказывания именно на Хабре. Нет, ребята. Проблема безопасности стоит абсолютно перед любой компанией вне зависимости от её размера, отраслевой принадлежности и оборота. Просто потому что ваша компания работает во внешней среде, в ней есть сотрудники, компьютеры, сети, программное обеспечение, клиенты и сам продукт или услуга. И если никто не пытается вас хакнуть или DDoS-ить, это не значит, что компания в полной безопасности. Слишком много аспектов стоит брать во внимание.

Давайте начнём с обзорной схемы корпоративной безопасности компании.

Как видите, в списке угроз субъектам деятельности бизнеса нет ничего неординарного — с подобными аспектами работы сталкивается каждый бизнес, и все они таят угрозы. Рвануть может там, где вы и не ждёте.

Теперь у нас вырисовываются компоненты корпоративной безопасности, о половине которых компании не помнят, а то и вовсе не знают.

Информационная безопасность — на сегодня это тот тип безопасности, обеспечением которого нужно заняться всем. Риск есть на всех уровнях: начиная от нечаянного запуска вредоноса из почтового сообщения, заканчивая рисками, связанными с облачными технологиями, сторонними сервисами и злонамеренными действиями сотрудников.

Экономическая (финансовая) безопасность должна противостоять всем источникам «ухода» либо неполучения денег. Она также актуальна для любой компании и напрямую сопряжена с работой с документами, уплатой налогов, бухгалтерским учётом, вложениями в рекламу и маркетинг и т.д. Кстати, этот тип безопасности наиболее уязвим перед человеческим фактором.

Правовая безопасность — защита от неправомерных действий и правонарушений, идущих вразрез с нормами законодательства: подделка документов, использование мошеннических схем в работе, откаты и проч. Отличается от экономической тем, что нарушения этого типа безопасности чаще всего направлены не на чью-то финансовую выгоду, а на защиту интересов от уже свершившихся фактов (провёз лишний груз — купил маршрутный лист, перерасходовал деньги — подделал акт, потерял пару серверов — сфабриковал акт списания и т.д.).

Физическая и личная безопасность сотрудников — защита сотрудников от проникновения недоброжелателей на территорию компании и от покушения на их жизнь и здоровье. Формулировка звучит утрированно и её полнота восприятия зависит от статуса компании. Но обычно минимальные требования к физической безопасности соблюдаются (охрана, пропускная система, камеры, иные типы аутентификации).

Физическая безопасность инфраструктуры — защита оборудования, сетей и программ от доступа посторонних и лиц, в служебную деятельность которых не входит контакт с этими элементами инфраструктуры. Обязательно должен быть внешний и внутренний контур безопасности. Нарушения безопасности в этой сфере со стороны сотрудников не всегда злонамеренны — иногда это может быть пролитый на дорогостоящее оборудование чай или тонер, рассыпанный вблизи чувствительных приборов.

Безопасность управления рисками — один из самых неочевидных типов, который любит шутить шутки с теми, кто им пренебрегает. Риски нарушения этого вида безопасности связаны с тем, что топ-менеджмент не оценивает проекты, инвестиции и иные перспективы, в которые вкладывает какие-либо ресурсы. Сюда можно отнести рисковые венчурные инвестиции, закупку б/у оборудования, работу с ненадёжными поставщиками за скидку и т.д.

Кадровая (HR) безопасность — защищает компанию от «утечки мозгов». Хорошие специалисты нужны всем, поэтому если ваша компания хотя бы немного засветилась на рынке, ваши сотрудники уже стали желанными кандидатами у конкурентов (идеально — если с вашими наработками или клиентской базой, об этом мы писали). Кроме того, отвечает за систему мер, связанных с обучением сотрудников безопасному диалогу с конкурентами и иными внешними агентами — например, во время интервью, конференций, митапов, семинаров и т.д.

Кадровая (HR) безопасность — защищает компанию от «утечки мозгов». Хорошие специалисты нужны всем, поэтому если ваша компания хотя бы немного засветилась на рынке, ваши сотрудники уже стали желанными кандидатами у конкурентов (идеально — если с вашими наработками или клиентской базой, об этом мы писали). Кроме того, отвечает за систему мер, связанных с обучением сотрудников безопасному диалогу с конкурентами и иными внешними агентами — например, во время интервью, конференций, митапов, семинаров и т.д.Репутационная безопасность — защита деловой репутации и имиджа компании на рынке. В современных условиях высокоскоростного распространения информации потерять несколько уровней своей репутации — дело одного твита/статьи/выступления/жалобы… Неудачная реклама, неграмотная контентная политика, взломы и утечки данных, попытки влиться в интересы не своей аудитории — всё это может ударить по компании и неминуемо привести к финансовым потерям.

Новая парадигма ответственности и палки в колёсах

Служба безопасности не справится

А теперь давайте посмотрим, в чём же произошла главная трансформация. Кто отвечает за безопасность управления рисками? Топ-менеджмент. Кто отвечает за кадры? HR-служба, менеджер по внутреннему PR, если вы разработчик, то ещё и DevRel. Кто отвечает за репутацию? Пиарщик, маркетолог, менеджер по рекламе. За всем служба безопасности больше не способна уследить (особенно, если её в компании нет). Каждый своими действиями отвечает за безопасность на своём месте, часто не подозревая об этом. И это неправильно. Итак, встаёт задача минимум:

- обучить обнаружению — сотрудники должны уметь разработать набор маркеров наступления угрозы для своей зоны ответственности, выбрать инструменты обнаружения (например, система мониторинга для админа, оповещения для вебмастера и алерты для PR и т.д.) и главное — научиться отличать угрозу от иных форм отклонений в стандартном поведении системы;

- научить анализировать угрозы — уметь быстро либо находить, либо гипотетически предполагать источник угрозы, оценивать возможный масштаб, понимать, где находятся потенциальные бреши в безопасности;

- обучить противостоянию — выработать адекватные и оперативные меры по упреждению, реагированию и профилактике возможных проблем;

- ввести определённые регламенты и инструкции — как бы негативно ни относились к ним сотрудники, это необходимый и важный элемент безопасности хотя бы потому что в критической ситуации обратиться к документу быстрее, чем собраться и начать придумывать способы реагирования;

- не перегнуть палку и не превратить компанию в спецслужбу. Сотрудники должны осознавать меру ответственности за свои действия и бездействие, делать всё для обеспечения безопасности на своём рабочем месте. Но при этом работа не должна формализоваться до того, что становится невозможно общаться с коллегами и с клиентами, обращаться к руководству, обсуждать и предлагать решения. Внутренняя атмосфера вне инцидентов должна оставаться максимально комфортной и доверительной.

Что больше всего мешает выстраивать систему безопасности?

Бизнес в отношении безопасности часто надеется «на авось». В предыдущем посте мы провели опрос и получили такие результаты: 64% из ответивших имеют проблемы с безопасностью, при этом самыми популярными методами обеспечения информационной безопасности являются сложные политики для паролей, отказ от облачных систем, запрет публичных дисков и хранилищ и выделение пула IP-адресов. Чуть больше трети не делают ничего. Конечно, выборка не ахти, но определённые сигналы можно уловить. Причины невнимания к безопасности у каждой компании свои, но есть пять базовых факторов, которые встречаются в компаниях любых размеров и любой отраслевой принадлежности.

- Отсутствие у бизнеса инстинкта самосохранения. Компании всегда надеются, что неприятности происходят с Google, Salesforce, кем угодно — только не с ними. На самом деле, угрозы безопасности рано или поздно обязательно возникнут: даже если на вас не покусятся конкуренты, найдутся недобросоветсные сотрудники или иные контрагенты, которые воспользуются брешью в защите.

- Низкий уровень компетенции в сфере безопасности. Компании не имеют видения, какой должна быть система безопасности, как управлять её компонентами и работать на упреждение инцидентов. К сожалению, программы подготовки специалистов тоже оставляют желать лучшего, как и учебники и так называемые лучшие практики. Поэтому каждый вынужден учиться на своих ошибках.

- Дефицит профессиональных кадров. Найти безопасника широкого профиля с высоким уровнем компетенций очень сложно и дорого. Такие обычно уже заняты в высоко критичных отраслях и вряд ли представителям малого и среднего бизнеса удастся переманить профессионала. Компетенции большинства безопасников на рынке сводятся либо к узкоотраслевому опыту (телеком, банки), либо к опыту работы в органах внутренних дел, которые страшно далеки от бизнеса и процессов внутри него.

- Экономия на издержках. Оставим этот пункт без комментариев, так как экономить на безопасности — это огромными шагами идти к ситуации «жадность фраера сгубила».

- Страх потерять сотрудников. Очень интересная и многогранная причина. Нередко сотрудники сопротивляются любым нововведениям, направленным на ограничения. Это связано прежде всего с обычным психологическим сопротивлением, но бывает, что свидетельствует о том, что сотрудникам дополнительная безопасность может помешать. Работодатель из страха потерять персонал отступает и не вводит меры безопасности, а старается договариваться и уговаривать. В итоге такая слабина может только усугубить ситуацию и привести к увольнениям и правонарушениям.

Заботясь о безопасности, бизнес заботится не только о прибыли, но и о самих сотрудниках. Поэтому стоит искать компромиссы и твёрдой рукой внедрять необходимые меры. Хотя мы убеждены, что тотальная запись рабочего дня сотрудника, камера за спиной каждого и жесткий контроль времени и передвижений — это однозначно грубый перегиб, который оправдан буквально в единицах компаний. Доверие по-прежнему в цене. Бдительное доверие :-)

Какие задачи стоят перед системой безопасности компании?

Думать, что безопасность это только тотальный контроль и строгая отчётность, может лишь человек не в теме. Перед комплексом корпоративной безопасности стоят серьёзные задачи, напрямую связанные с успехом компании.

- Защита информации в компании. В принципе, информация составляет большую часть деятельности любого субъекта бизнеса: данные о продукте, клиентах, поставщиках, партнёрах, реклама, стратегия, маркетинг и т.д. И именно информация — самый желанный и, увы, по-прежнему самый легкодоступный актив компании. Можно снять трафик через брешь в защите Wi-Fi, можно заслать вредонос, можно подобрать пароли, можно купить сотрудника, который сольёт всё, что нужно. И от всех этих действий неминуемо наступает вред бизнесу. Поэтому информационная защита — самый горячий фронт корпоративной безопасности, который стоит финансировать, автоматизировать и страховать от человеческого фактора. Набор средств в данной ситуации у всех компаний разный, но лучше использовать максимальное количество инструментов.

- Предотвращение угроз со стороны конкурентов. Найти компанию, у которой нет хотя бы одного конкурента, крайне сложно. А значит, в какой-то момент ваш соперник на рынке захочет получить ваши технологии, информацию, кадры, код и т.д. Потому что, если ваш бизнес ещё в тренде, значит в чём-то вы лучше и чем-то привлекаете свой сегмент потребителей. Задача корпоративной безопасности — выстроить мощный контур защиты от внешней среды и тщательно контролировать все попытки внедрения. Это почти шпионская война, а иногда и реальный промышленный и коммерческий шпионаж.

Вообще, очень сложно разобраться, что является сотрудничеством, а что — конкурентной разведкой. К тому же, иногда такие действия бьют по самому конкуренту. История из 2010-х. Два оператора связи, их в регионе продают одни и те же дилеры. Перед выводом нового тарифа эксклюзивные дилеры получают информацию за неделю, чтобы обучить сотрудников, ввести данные в CRM и прайсы, подготовить раскладку. И вот дилер передаёт информацию второму оператору за особый бонус (конечно, официально оформленный). Второй оператор не спит три ночи и выкатывает тариф на точно таких же условиях у себя на сайте, делая СМС-рассылку, а потом уже готовит промо. Обидно, вроде. Но нет — важная часть описания тарифа попадёт к дилерам только в день старта продаж при отгрузке листовок со звёздочками и мелким шрифтом. А второй оператор по сути бахнул непродуманный и убыточный для себя тариф. Так что, прежде чем сунуться к конкурентам, стоит научиться распоряжаться информацией.

- Обеспечение устойчивой операционной деятельности компании и стабильности бизнес-процессов. Очень важная функция. Корпоративная безопасность должна быть нацелена на то, чтобы инциденты не влияли на скорость работы и на выполнение обязанностей сотрудниками. Каждый этап бизнес-процесса сопряжён с уязвимостями и рисками, поэтому стоит охватывать и учитывать их уже на этапе построения процесса как «узкие места». Тогда каждый сотрудник, ответственный за тот или иной этап, будет знать, на что обратить особое внимание.

- Сохранение и развитие кадрового состава. Кадровая служба (HR) должна не просто предпринимать разовые меры, но развивать систему кадровой безопасности на всём жизненном цикле сотрудника: поиск — подбор — найм — адаптация — обучение — работа — увольнение (а в некоторых компаниях встречается часть цикла «бывший сотрудник», и это как раз не инструмент лояльности, а мера безопасности). Изначально необходимо проверять кадры на благонадёжность и историю трудовой деятельности, адаптировать и обучать силами внутренних наставников, развивать и поддерживать лояльность. Увольнение также должно проходить исключительно в рамках требований Трудового кодекса РФ, с соблюдением всех правил и нормативов.

- Защита от неправомерных действий клиентов и партнёров. Бизнес не может существовать в вакууме, поэтому важно вести тщательную работу во внешней среде: документально фиксировать все значимые отношения, контролировать внешний доступ к корпоративным системам (например, доступ к личному кабинету в CRM), следить за тем, в какой мере контрагенты получают доступ к информации. Особое внимание стоит уделить бизнес-тренерам и консультантам — они запросто получают доступ к системе продаж, обучения и клиентской базе, а значит потенциально могут делиться информацией с конкурентами, использовать базу клиентов в коммерческих целях и т.д. Некоторые тренеры и коучи имеют дурную привычку выкладывать фотографии из компаний в социальных сетях и описывать особенности бизнеса, с которым им привелось поработать. Оно вам надо?

- Сохранение финансов компании. Система безопасности обычно требует вложений и не приносит очевидной прибыли. Её главная задача — сохранить деньги компании и создать все условия для того, чтобы бизнес мог продолжить зарабатывать.

Принципы обеспечения безопасности в компании

Подотчётность данных. Вся информация в компании должна быть обязательно классифицирована и ранжирована, чтобы сотрудники имели чёткое понимание, какие доступы у них есть и насколько информация может транслироваться за пределы его компетенций. Например, информация о компании может иметь полностью конфиденциальный характер, иметь хождение внутри фирмы, быть общей для всех филиалов и партнёров и свободно распространяемой.

Установленные политики. Политики безопасности в первую очередь должны касаться сетевой инфраструктуры и рабочих станций сотрудников, чтобы предотвращать вторжение со стороны либо утечку информации. Дополнительно должны существовать регламентирующие политики для распространения коммерческой и иной значимой информации (например, пиарщик в пресс-релизе может сообщить, что оборот компании за два года вырос на 27%, а вот какой он в денежном отношении — нет, если только ваша компания не является публичной, а информация о финансовых показателях открытой).

Постреакция на инциденты, выводы из ситуации. Каждый случай нарушения безопасности должен быть проанализирован и обработан — по итогам стоит сформировать комплекс упреждающих мер и внести правки в базу знаний об управлении безопасностью. Если из инцидента не извлечены уроки — скорее всего, он к вам вернётся.

Управление безопасностью не должно быть лоскутным — хорошая стратегия обеспечения безопасности даёт общую картину текущей ситуации и позволяет управлять безопасностью в комплексе. Целостный подход помогает отслеживать взаимосвязи между бизнес-процессами и охватывать все стороны деятельности компании, не позволяя отбрасывать не важные на первый взгляд факторы. Кстати, современные CRM-системы — хорошее подспорье для максимального обзора бизнес-процессов, ведь они давно не сосредоточены на одних лишь продажах, а автоматизируют максимум аспектов деятельности компаний (особенно универсальные — такие как RegionSoft CRM).

Хотите реальную историю про комплексность безопасности? Один мужчина создал бизнес, связанный с довольно нужной В2В-услугой. Нанял сотрудников, даже безопасника, потихоньку раскачался. Ему не хватало маркетолога. Он взял маркетолога, но чем-то они не сошлись — новый сотрудник хотел гор до небес, желательно золотых. Маркетолог решил хлопнуть дверью, бухгалтер сплошала и вовремя не перечислила расчёт. Злой бывший сотрудник решил, что мир несправедлив и написал в пожарную инспекцию, что нет огнетушителя, в трудовую, что сразу не сделали запись в книжку, в налоговую с сообщением «о возможных нарушениях», в соцсети о том, как его обидели (наврал). На бедного молодого бизнесмена обрушились все органы, какие только могли. Компания закрылась. А всего-то: вовремя сделать свою работу кадровику и бухгалтеру, купить огнетушитель безопаснику, проконтролировать сеть админу, т.к. этот маркетолог ничего на работе не делал и это можно было «вылить» хотя бы на его посты в соц. сетях, не говоря уже о более серьёзных мерах. Вот вам и комплексность для малого бизнеса.

Непрерывность безопасности. Работать над снижением рисков в компании необходимо постоянно, а не от случая к случаю, и тем более от инцидента к инциденту. Каждый сотрудник, выполняя свои обязанности, должен помнить о том, что он отвечает за свои бизнес-процессы, за их безопасное функционирование и за безопасность всех интересов компании в целом.

Безопасность должна быть экономной. Можно нанять компанию на аутсорсе, создать службу безопасности, вложиться в дорогостоящие системы мониторинга, понатыкать камеры, но это выйдет в три раза дороже чем стоят все активы вашей компании, включая клиентскую базу. Выстраивая систему безопасности, исходите из соображений целесообразности, то есть не должен теряться экономический смысл мер. Нелишне также помнить, что дешевле всего обходятся своевременная профилактика и упреждение, а дороже всего — реагирование и ликвидация последствий инцидента.

Безопасность должна быть скоординированной. На этапах упреждения, обнаружения, реагирования и анализа все подразделения должны работать слаженно, быстро и профессионально. На этапе обнаружения и реагирования не стоит устраивать разборки на тему «Кто виноват?», на это у вас будет время сразу после окончания действий по обеспечению безопасности. Для того, чтобы координация была оптимальной, нужно тщательно прописать должностные инструкции и регламенты действий в критической ситуации.

Безопасность должна быть понятной, прозрачной, но открытой для ограниченного круга лиц. Все сотрудники должны понимать, какие действия могут привести к нарушениям безопасности, что нужно делать в случае наступления проблем и какие последствия несёт то или иное событие. Все постулаты, изложенные в инструкциях и донесённые до сотрудников, должны трактоваться однозначно. Но полное видение ситуации, равно как и арсенал средств по защите и минимизации ущерба должен быть в руках нескольких ответственных лиц. Чем больше сотрудников владеют информацией о системе противодействия различным нарушениям, тем выше вероятность инцидентов.

Безопасность должна быть понятной, прозрачной, но открытой для ограниченного круга лиц. Все сотрудники должны понимать, какие действия могут привести к нарушениям безопасности, что нужно делать в случае наступления проблем и какие последствия несёт то или иное событие. Все постулаты, изложенные в инструкциях и донесённые до сотрудников, должны трактоваться однозначно. Но полное видение ситуации, равно как и арсенал средств по защите и минимизации ущерба должен быть в руках нескольких ответственных лиц. Чем больше сотрудников владеют информацией о системе противодействия различным нарушениям, тем выше вероятность инцидентов.Управлять безопасностью должны профессионалы. Безусловно, большинству компаний малого и среднего бизнеса не по карману содержание службы безопасности. Первый и очевидный вариант — отдать безопасность на аутсорсинг, даже здесь, на Хабре, немало таких компаний для разных сфер, не только ИТ. Второй вариант — приоритизировать угрозы безопасности и сформировать «группу реагирования» на базе своих сотрудников по самым критичным точкам. Это довольно действенная мера, поскольку знание и понимание бизнес-процесса не менее важно, чем арсенал инструментов, которые вы выберете и изучите в процессе мер по упреждению. К тому же, соотнесение целей компании и вероятностей угроз, то есть формирование приоритетов безопасности, даёт хорошую экономию расходов на меры защиты. Главное — не оставлять корпоративную безопасность без внимания и ответственных.

И помните — о безопасности бизнеса прежде всего должны заботиться его владельцы и сотрудники. Не стоит обижаться на хостеров, провайдеров, вендоров, поставщиков услуг, если у вас есть очевидные проблемы, начиная от физической безопасности и заканчивая информационной. В открытую дверь обязательно кто-то войдёт.

Пока мы писали статью и просматривали практики управления безопасностью, чтобы ничего не упустить, нас занесло

Шпаргалка распознавания угроз

Один из главных факторов успеха в борьбе с проблемами в безопасности — увидеть вовремя маркеры, которые свидетельствуют о том, что где-то что-то пошло не так. Вот базовая схема действий при управлении корпоративной безопасностью:

Картинка кликабельна

Итак, общие рекомендации по работе с угрозами корпоративной безопасности.

- Подходить к угрозам со всех сторон — оценивать задетые бизнес-процессы, возможный ущерб, повторяемость, уровень опасности, способы ликвидации.

- Разработать минимальный комплекс документации. Кроме должностных инструкций и общего регламента безопасности, в него должны войти: положение о коммерческой тайне компании, соглашение об NDA, положение о режиме в компании (пропуск, доступы, рабочее время, исключения), положение и регламент проведения служебного расследования. Наличие подписанных каждым сотрудников документов уже отсечёт часть внутренних угроз.

- Иметь набор средств для обнаружения, ликвидации и профилактики угроз корпоративной безопасности.

- Тщательно относиться к подбору персонала, этапу обучения и адаптации новичков.

- Провести с сотрудниками беседу (описать на портале, в базе знаний и т.д.) на тему разглашения информации, в том числе в публичных местах, родственникам, друзьям.

- Накапливать опыт ликвидации инцидентов и хранить его как информацию для служебного пользования.

- Использовать специализированное программное обеспечение (CRM-систему для клиентской базы, систему мониторинга для управления ИТ-инфраструктурой, антивирусное ПО, защищённые сервисы, в том числе телефонию и почтовые клиенты).

- Тщательно следить за источниками, по которым внутренняя информация может транслироваться вовне.

- Развивать лояльность сотрудников, контролировать HR-ресурсы.

- Транслировать своё понимание безопасности контрагентам, партнёрам, удалённым филиалам и сотрудникам.

- Делать бэкапы (любимое же!).

- Не душить :-)

Приведённые нами схемы и методы — это база, которую по силам реализовать практически любой компании. Мы много (много-много) лет разрабатываем и внедряем свою CRM-систему, работаем в энтерпрайзе и не понаслышке знаем, как угрозы безопасности могут подкосить бизнес, лишить его ценной информации, распугать или увести его клиентов. Последствия всегда одинаковые — убытки, проблемы с сотрудниками, огромные затраты на восстановление. Выполнение даже малейших норм безопасности ощутимо сокращает риски. В конце концов, вы же проводите ТО автомобиля, ставите пароль на смартфон, закрываете квартиру, покупаете сигнализационные системы для движимого и недвижимого имущества. Чем компания-то хуже?

Наш сайт с абсолютно десктопным ПО для бизнеса и нашей флагманской RegionSoft CRM.

Комментарии (12)

Skat

05.04.2018 13:26Админ виноват в том что Маркетолог ничего не делал на работе, это тот который системный?

Fortisa

Самая сложна вещь в этой истории — подсчёт ущерба. Он может быть прямой, косвенный и самый страшный — отложенный, который свалится гораздо позже наступления событий. Его вообще сложно распознать и отнести на счёт бреши в безопасности.

Ну и, конечно, система безопасности, даже простая, стоит денег — тот же софт для мониторинга, обязательно CRM, причём не простая, а с нормальной защитой, опять же ПО для физического контроля, для индикации утечек… Даже на коленке посчитать для самой мелкой конфигурации — от 20 000 на человека. НО. Отсутствие систем безопасности ещё дороже.

ArtemBig

Согласен, ценники на ПО по ИБ «конские».

… от себя скажу, к сожалению на текущий момент, реальная работа по ИБ в организациях это на 90% бюракратия… Стратегии, политики обработки ПДн, положения, перечни… т.д. и. т.п. и страшный сон про то, что к тебе едет с проверкой ФСТЭК, Роскомнадзор или ФСБ

Chumicheff

+ много. Почти вся «безопасность» в РФ сводится к обороне от выкрутасов всяких «регуляторов», а никак от реальных требований безопасности.

AbstractGaze

Конские на оборудование, гослинукс бесплатен и доступен, секретнет и т.п. на него покупать не нужно для работы в гос. инфо. системах.

По большому счету вся инфобезопасность сейчас и есть ИТ, без него это не ИТ, а аникейный тех.саппорт, не более того. И говорить что ИТ дорого, ну так все денег стоит, и всегда говорили что ИТ дорого.

Stanislavvv

Не IT дорого, сами по себе расходы на IT — это расходы на деятельность предприятия. Дорого приведение состояния IT на предприятии строго к тому положению, который требуется по закону. При этом не факт, что это будет безопаснее, но факт, что это будет дороже, чем если делать по здравому смыслу.

Помнится, во времена, когда на моей работе ещё требовалась лицензия на телематику, штраф за отсутствие оформленных документов был порядка 50т. и только если в этом году будут проверять, а оформить все документы так, чтоб не придрались — порядка 600т… При этом наличие бумаг никак не влияло на IT-риски.

AbstractGaze

Мне интересно, вы вообще читали что по закону должны делать? Если вы это сделали, и безопасней не стало, значит проблема в том, что или кто то не смог составить требования к будущей системе, или к исполнителям, которые не сделали должное. Как например сейчас некоторые (не будем тыкать пальцами) фирмы проводят аттестацию госучреждений, при этом по факту не проверяя ничего — просто получили денежку и дали аттестат. Но, это значит «не сделали», а не «безопасней не стало».

По поводу документов, чтобы их оформить надо быть как бы специалистом ИБ, а не просто аникеем пусть и опытным, мало кто сможет сейчас адекватно составить требования, не говоря уже о реализации и 600 т это минимум, но согласитесь, это же деньги за то, на что мы (за редким исключением) в ИТ привыкли класть на то, чем обязаны были заниматься всегда.

Stanislavvv

Чтобы оформить документы и не получить замечаний в нашей местности надо иметь, скажем так, связи. Если связей нет — замечания (хотя б и явно надуманные или формальные) в любом случае будут, как минимум в первую попытку сдачи документов, проверено неоднократно…

Что касается требований к IT — они уже исполняются. Бумажек нет об этом. И суммы — только на оформление бумажек, а не реализацию…

Возможно, года за 4 что-то и изменилось в этом плане, но верится с трудом.

AbstractGaze

Оно уже изменилось, вы наверное говорите за коммерцию, а я сейчас просто говорю за гос. У нас например просто срок до 1 января 2019 года пройти аттестацию или до свидания.

А на счет связей… они не нужны, просто 99% подобных услуг предоставляет ростелеком и его дочки — деньги то бюджетные, ну то есть наши налоги)

Stanislavvv

Да, за коммерцию. Что там в госах — не в курсе.

Впрочем, статья — тоже про бизнес, а не госы…

AbstractGaze

И? бизнес не соблюдает 152фз? Или вы думаете 17 приказ ФСТЭК не относиться к бизнесу?)

Аттестацию по вашему кто проводит? Ее проводят коммерческие организации, так что разницы вообще никакой нет гос это или коммерция. Разница по моему только в требуемых классах защиты.

Stanislavvv

Всё верно. Но см. выше соотношение штрафа за отсутствие документации, которого может и не быть и цену за _оформление_ документации. Только оформление и только платёж оформителю, остальное давно уже приведено в соответствие хотя бы ради собственного спокойствия.

Проблема — не в том, что где-то что-то не соответствует, а в том, что стоимость _бумажной_ работы значительно выше стоимости связанного с этим выполнения и поддержания требований закона. Дешевле оказалось забить на неё в этом году и начать оформление отказа от лицензии.

Соотношение не слишком меняется от предприятия к предприятию (на одной из предыдущих работ, в банке, было примерно то же самое по соотношению бумажной и реальной работ).