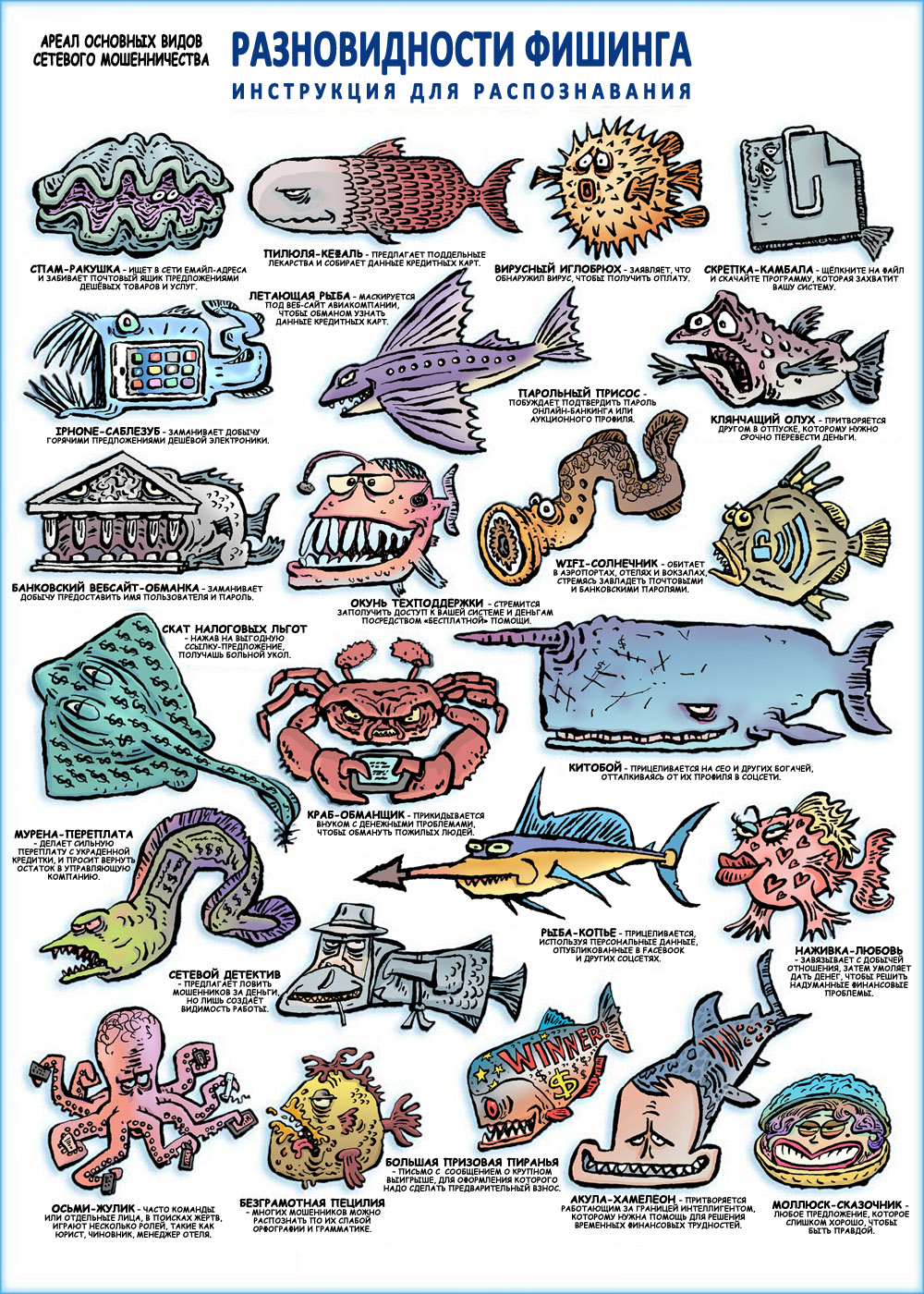

Мы с племянником решили внести свою лепту в дело противодействия фишингу и подготовили памятку. Распространяется безвозмездно. Вы можете скачать её и, распечатав, повесить у себя в офисе; разместить в посте в социальных сетях, добавить в буклет или книгу.

Вот памятка:

A теперь пояснения, почему фишинг всё ещё актуален, и почему он останется таковым и в будущем.

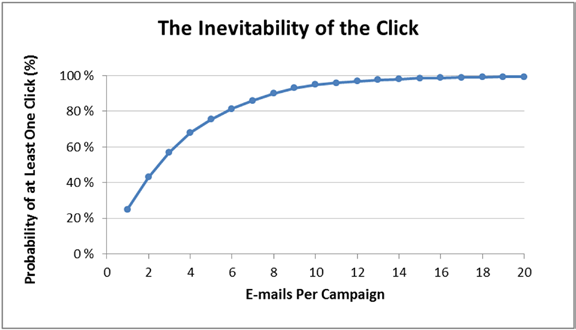

Фишинг и неизбежность «клика»

В отчёте Verizon за 2013-й год приводятся следующие цифры. Если фишинговое письмо отсылается шести адресатам, вероятность того что хотя бы один из адресатов перейдёт по вредоносной ссылке или откроет вредоносное вложение – составляет 80%. Для 10 адресатов такая вероятность увеличивается до 90%, а для 20 адресатов – практически до 100%.

Отправить сотрудникам крупного предприятия несколько тысяч или даже миллионов фишинговых писем – тривиальная для злодея задача. И даже если система безопасности заблокирует 95% из них, то какие-то из фишинговых писем всё равно достигнут своей потенциальной жертвы. И некоторые из этих потенциальных жертв обязательно реализуют свой потенциал (т.е. перейдут по вредоносной ссылке или откроют вредоносное вложение), – в соответствии с цифрами, приведёнными чуть выше (от Verizon). В результате злодею удастся взломать по крайней мере одно рабочее место, и т.о. подготовить себе плацдарм для осуществления кибератаки.

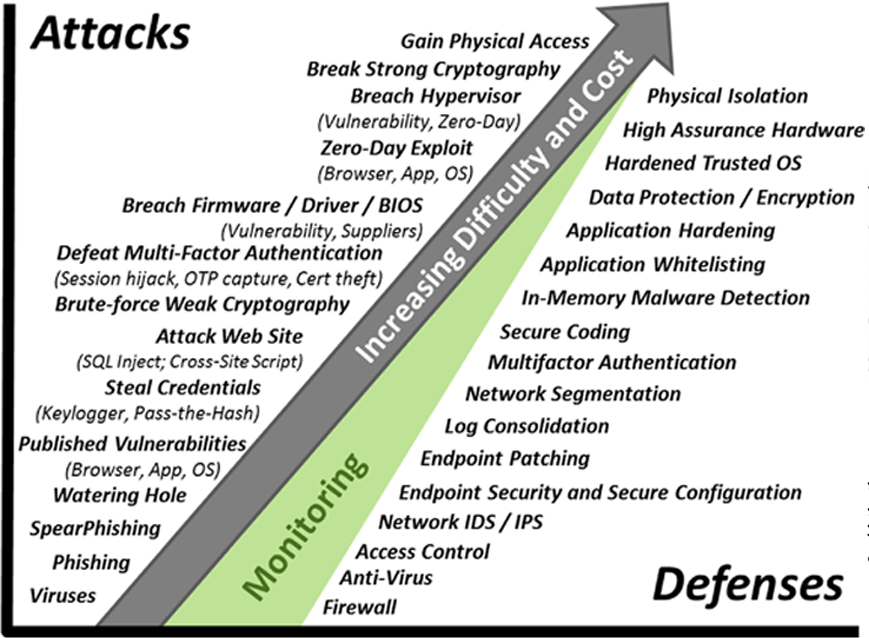

Прогрессия усложнения кибератак и киберзащиты

Для каждого средства защиты, у потенциального злодея есть специальная утилита, техника или процедура, – позволяющая преодолевать именно это средство защиты. На рисунке (взят из книги «Enterprise Cybersecurity: How to Build a Successful Cyberdefense Program Against Advanced Threats») показана прогрессия усложнения средств защиты, обеспечивающих кибербезопасность, – и соответствующая им прогрессия усложняющихся приёмов, которыми злодеи пользуются для преодоления этих средств защиты. «Идеальной» и «нерушимой» защиты не существует. Защита должна быть хороша лишь настолько, – чтобы поставить потенциального злодея в ситуацию, когда взлом станет для него неоправданно дорогим.

При этом, важно понимать, что в подавляющем большинстве кибератак злодеи пользуются сравнительно простым арсеналом: адресный фишинг, опубликованные уязвимости, кража логинов и паролей, взлом веб-сайтов. Продвинутый арсенал они задействуют редко. Им нет нужды обременять себя такими продвинутыми вещами как эксплойты нулевого дня, взлом гипервизора, взлом сильной криптографии, получение физического доступа. Потому что более простые приёмы, которые намного проще и дешевле, всё ещё эффективны.

Поэтому при проектировании киберзащиты предприятия, прежде чем инвестировать в передовые средства защиты, – такие как СКЗИ и железо с гарантированной безопасностью, – обязательно убедитесь в надлежащем функционировании базовых средств защиты. Средств защиты от фишинга, прежде всего. Иначе от этих инвестиций не будет толку.

Скачать памятку по разновидностям фишинга можно вот тут.

Комментарии (25)

ange007

28.10.2018 19:41+1Спасибо за картинку. Заиспользовал в дополнение к статье которую как-раз в блоге выложил по поводу фишинга.

Столкнулся с интересным (для меня) фишингом в виде писем:

- Ваша почта взломана, дайте денег.

- Зарегистрируйтесь платно в поисковиках.

З.Ы. Действительно маловат шрифт получается. Сложно прочитать текст.

POS_troi

28.10.2018 22:02+2Последний месяц мне сыпется куча писем, типо «мы знаем ваш пароль, дайте 800$ и мы его забудем», причем в письме реально мой пароль который я юзаю для регистрации на одноразовых сайтах.

В принципе не жалко, пускаю пользуются :)

metrub

31.10.2018 12:44Тоже парочка писем была с паролем одного сайта. Я человек аакуратный, куда попало не хожу, куда попало не тыкаю. Интересно, как увели.

iig

28.10.2018 20:51+1Я нарисоваль. Но картинка не несёт в себе воспитательного смысла. Кто-то будет изучать письмо, поглядывая на картинку, и она поможет разглядеть фишинг?

POS_troi

28.10.2018 22:03+1Если автор даст исходник (да даже если не даст), это отличная картинка для нарезок в различные инструкции для пользователей, они лучше воспринимают инфу когда она преподноситься с картинками :)

iig

29.10.2018 09:57-1Но картинки не относятся к теме классификации фишинга никак. Подписи относятся.

ClearAirTurbulence

29.10.2018 10:01+1Она привлекает внимание пользователей, они разглядывают рыб и читают подписи под ними, таким образом узнавая о разных типах фишинга.

iig

30.10.2018 12:22+1Берем любую картинку, например страдающего Гарольда. Подписываем, что-то в стиле «пополнил карту жулику, назвавшемуся внуком, хотя у меня только внучка». Возможно, материал, оформленный в таком стиле, окажется еще более доходчивым. Хотя скорее всего нет. Нести свет просвещения нужно не классификацией

гопниковфишингов, это забавно, и не более того. Нужно доходчиво обьяснить, почему, к примеру, нельзя никому называть код из СМС от банка… Какие реквизиты карты допустимо разглашать, какие нет, и почему… И т.д.

Token2

28.10.2018 22:51+1Не все так плоско, например категория веб-сайт обманка может быть разделена ещё на несколько категорий: саты на бесплатном или взломанном хостинге, сабдомены напоминающие легитимный домен, домены с «ошибкой», омонимичные домены, EV phishing ...

itconsulting

29.10.2018 00:12Я извиняюсь, но «ареал» — это неверный термин для этой картинки. Ареалом, то есть местом проживания, для перечисленных рыб является Интернет. В данном случае подошёл бы «каталог» или «иллюстрированная энциклопедия».

CactusKnight

29.10.2018 01:47+1Спасибо за картинку.

Пожелание: по возможности стоит переверстать сабж, уменьшив картинки и увеличив шрифт, это сделает ее куда более читабельной. Ибо сейчас она читается сложновато, особенно на бумажной распечатке

MadBambula

31.10.2018 12:43Коллеге пришло письмецо с таким текстом: мы взломали ваш компьютер и получили доступ к вашей вебкамере, и сняли вас, когда вы посещали порносайт xxx.com. Вы можете проигнорировать это письмо, но тогда мы разошлем видео всем из вашего списка контактов. Перечислите 7000$!!!, и тогда мы удалим видео. Долго смеялись :)

Jabberwocky

31.10.2018 12:43Последний абзац не так однозначен. Какой может быть фишинг при физической изоляции?

POS_troi

А в векторе случаем нет?

VolKarev Автор

.psd от фотошопа подойдёт (там правда только текст векторный; а картинки растром)?

POS_troi

Было бы замечательно, я подумываю давно сделать памятку для пользователей а тут вы с такой сегодня картинкой :)

С исходника удобнее ресайзить без потери качества, в pdf подумываю накидать с подробным описанием этого всего и тут вы с такими офигенными иллюстрациями к тексту :)

VolKarev Автор

Ок, загрузил. Теперь по той же самой ссылке расположен ещё и psd-файл.

POS_troi

огромное спасибо.