Почти каждый день можно прочитать об очередном громком взломе. Последними примерами являются взлом конфиденциальной деловой переписки Sony (в результате она была обнародована), а также взлом Apple iCloud (в результате приватные фотографии знаменитостей наводнили интернет).

Взломщики становятся все более изощренными, вскрывая ресурсы и системы безопасности, разработанные для устаревших угроз, также легко, как банку шпрот. Из-за этого многие люди (впрочем вполне оправданно) начинают сомневаться в доверии к технологическим компаниям, хранящим и обрабатывающим частную информацию.

Все это происходит, несмотря на то, что технология, которая решает эту проблему уже давно существует, и это как вы уже наверное понимаете криптография с открытым ключом. Шифрование с открытым ключом было изобретено математиками и программистами в 1970-х. Сегодня трудно переоценить значение этого изобретения.

Ключевым преимуществом шифрования с открытым ключом является независимость от поставщиков телематических услуг. По боку становятся почтовые услуги, мессенджеры, социальные сети, поисковые системы, интернет-провайдеры, операторы сотовой связи, политики, юридические соглашения и многое многое другое. Использование этой технологии требует лишь доверия к математике.Криптография с открытым ключомКриптографическая система с открытым ключом (или асимметричное шифрование, асимметричный шифр) — система шифрования и/или электронной подписи (ЭП), при которой открытый ключ передаётся по открытому (то есть незащищённому, доступному для наблюдения) каналу и используется для проверки ЭП и для шифрования сообщения. Суть шифрования с открытым ключом заключается в том, что для шифрования данных используется один ключ, а для расшифровки другой (поэтому такие системы часто называют ассиметричными).

Почему же эта технология не используется повсеместно? В той или иной мере различные формы криптографии используются почти в каждом популярном интернет-сервисе, тем не менее взлом и компрометация данных продолжается. В основном это происходит из-за несовершенства встроенных криптографических протоколов, специально внесенных программных ошибок, ошибок сотрудников, производственной экономии, правовых ограничений и неверных управленческих решений.

Идеальным решением было бы использование чистой технологии, чтобы не нужно было сомневаться в сторонних поставщиках. Сегодня таким образом технологию используют только наиболее технически подкованные пользователи сети. Журналистка Fusion Кашмир Хилл, например, твитнула свой открытый ключ:

There are ghost PGP keys out there for me. This is my preferred one: AE77 9CA9 59C8 0469 76D5 CC2D 0B3C BD37 D934 E5E9

— Kashmir Hill (@kashhill) 2 апреля 2015Тем не менее для отправки зашифрованного сообщения необходимо использовать программные средства, которые обычно слишком сложны и громоздки для простых пользователей. В результате технология остается прибежищем небольшого круга технически продвинутых энтузиастов.

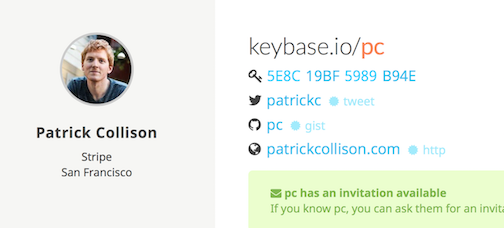

Основная идея Keybase заключается в том, чтобы сделать технологию доступной для обычных пользователей. По сути Keybase является базой данных. Вот к примеру профиль Keybase соучредителя Stripe Патрика Коллисона (Patrick Collison):

Все данные в профиле проверены самим пользователем.

Помимо банальной отправки сообщений криптография с открытым ключом может использоваться в широком спектре задач, начиная от файлообмена и заканчивая верификацией программного обеспечения и контролем модификации исходного кода. Вполне возможно использование ее для аутентификации на веб-сайтах, что может сделать ненужным как простую парольную защиту, так и двухфакторную авторизацию, которая сейчас широко внедряется (взлом Slack помните).

Помимо своих основных функций хранения Keybase разрабатывает набор нативных приложений для различных платформ.

Ключевым принципом Keybase является то, что вам не нужно доверять сервису, так как все необходимое программное обеспечение с открытым исходным кодом, что дает возможности как для независимой проверки, так и для разработки форков, впрочем как и сама Keybase. Так что все, что требует хоть малейшего доверия, поддается проверке. Исходя из всего этого понятно, что чтобы не случилось с самой платформой — это никак не повлияет на безопасность всего, что использует Keybase.

Учредители Keybase — Крис Койн (Chris Coyne) и Макс Крон (Max Krohn), встретились в Гарварде, где они изучали математику и информатику. Там же началась первая совместная компания — SparkNotes, после нее была OKCupid, в 2011 году выкупленная Match.com.

Шифрование с открытым ключом было в долгом заточении в нишевых технологических сообществах. Слишком долго. Настало время, чтобы распространить его на весь мир. Такова миссия команды Keybase. Пожелаем им удачи!

Комментарии (5)

Nashev

23.07.2015 11:39Пока нельзя будет 1) везде, где есть поле пароль, ткнуть разок и воспользоваться ключом с флешки или nfc-метки, 2) везде где есть поле ввода текста ткнуть разок и подписать или зашифровать ключом с флешки или nfc-метки, 3) везде где есть присланный текст с подписью, ткнуть разок и получить подтверждение подлинности подписи, 4) везде где есть файл, ткнуть разок и зашифровать/расшифровать его ключом с флешки или nfc-метки — вот пока все это не будет везде доступно — шифрование и подписи в массы не выйдут.

alosev

24.07.2015 03:02Это не чистая технология, а чистая манипуляция сознанием.

Кто гарантирует, что перечисленные в статье проблемы других продуктов шифрования не присущи рекламируемому?

Мы уже живем в век нового типа угроз, от которых не спасет никакая математика. Записанный на бумажке и приклеенный на монитор пароль бьет все технологии

toxicdream

Зачем когда уже есть pgp / gpg?

ValdikSS

Это и есть оно, только в браузере. Keybase не только позволяет быстро что-нибудь зашифровать человеку, у которого не установлен gnupg, но и расширяет возможности key-серверов, позволяя подтвердить подлинность своих аккаунтов в твиттере, на реддите, bitcoin, что-то там еще, сайты. Очень удобная штука, на самом деле, давно ей пользуюсь. Единственный спорный момент — они позволяют хранить закрытый ключ на их серверах, но я не храню.