На выходе из секс-клуба убили криминального блогера Мартина Кока. Компания MPC, один из его клиентов, оказалась далеко не обычным производителем телефонов.

Однажды Мартин Кок уже был в шаге от смерти. Бывший сорокадевятилетний голландский заключенный, ставший успешным криминальным блогером, вышел из отеля в Амстердаме после позднего завтрака в декабре 2016 года. К нему подбежал человек в капюшоне, направил ему в затылок пистолет и приготовился стрелять в упор.

Однако оружие заклинило, либо же убийца растерял решимость. Запись с камер наблюдения показала, что мужчина перебежал улицу, чуть не сбив двух велосипедистов, после чего скрылся в городе. Кок шел себе дальше.

У Кока было много врагов, на своем сайте "Butterfly Crime" он прошелся по каждому: начиная с байкерских банд и заканчивая марроканскими наркобаронами. Кок ранее был киллером, осужден за два убийства, но завязав с преступной жизнью, сосредоточился на описании криминального подполья, что ему и аукнулось. Кто-то подложил под его машину бомбу, эквивалентную по мощности сорока гранатам, — согласно видео, снятому голландской полицией.

Покинув отель, Кок встретился со своим партнером Кристофером Хьюзом, более известным, благодаря сильному акценту, под кличкой "Шотландец" (Scotty). Хьюз работал в компании MPC, производившей специальные телефоны с поддержкой шифрования. MPC ориентируется на людей, озабоченных конфиденциальностью, применяя в рекламе даже монохромные изображения Эдварда Сноудена. Эта же компания поддерживала финансово сайт Butterfly Crime, размещая рекламу на сайте и в социальных сетях c предложениями шляп и других сувениров с логотипом MPC. Это был легкий заработок для Кока.

Телефон MPC обеспечивает несколько уровней шифрования в закрытой защищенной сети.

одно из рекламных сообщений в Twitter

Хьюз и Кок провели вечер в секс-клубе Boccacio на окраине Амстердама. После Кок, одетый в пуховик, сел в Volkswagen Polo, и в этот момент из окружающих парковку густых зарослей выскочил человек в капюшоне. Выстрелив через окно машины, он убил Кока. Как оказалось, компания MPC была далеко не обычным производителем телефонов.

Подпольный рынок

По всему миру: в голландских клубах, завсегдатаем которых был Кок, в австралийских тусовках байкеров, в мексиканских скрытых наркопритонах, существует подпольная торговля телефонами, изготовленными на заказ. В этих устройствах обычно применяется программное обеспечение для отправки зашифрованных писем и сообщений, использующих собственную серверную инфраструктуру для маршрутизации соединений.

Иногда на таких устройствах отключены микрофон, камера и GPS. Некоторые имеют режим двойной загрузки: во время обычного включения устройства отображается обыкновенное меню без конфиденциальной информации, но если при включении телефона удерживать нажатыми определенные кнопки — активируется секретная файловая система, содержащая зашифрованные текстовые сообщения пользователя и другую информацию.

С такими настройками не работают обычные методы перехвата сообщений правоохранительными органами. Полиция, подав иск к компании, все равно не получит список звонков и содержимое сообщений: тексты, как правило, доступны в расшифрованном виде только на устройствах пользователей.

Есть несколько так называемых компаний с "шифрованным телефоном". Многие из них работают и торгуют с преступниками. Кок, убитый блогер, писал об этом в 2015 году: Я вижу их [телефоны с шифрованием] в продаже на многих сайтах, подконтрольных преступникам, поскольку большинство их потенциальных клиентов - такие же преступники. Реклама на сайте, торгующем велосипедами, для подобных компаний не имеет смысла.

Вы знаете что-то еще насчет MPC или о рынке телефонов с шифрованием? Мы хотим услышать это от вас. Используйте не рабочий (в смысле, не на рабочем месте) телефон или компьютер для связи с Джозефом Коксом по безопасному мессенджеру Signal +44 20 8133 5190, в Wickr — josephcox, OTR чат на ifcox@jabber.ccc.de или напишите на joseph.cox@vice.com

Британский наемный убийца, которого осудили благодаря геолокационным данным с его фитнес-устройства, использовал телефон с шифрованием, сделанный фирмой Encrochat. Полиция нашла шифрованный BlackBerry при расследовании масштабной криминальной операции с марихуаной в Нью-Йорке. Согласно жалобе против Винсента Рамоса, основателя компании, Phantom Secure продавал устройства членам печально известного наркокартеля Sinaloa. Источник также добавил, что устройства Phantom Secure продавались в Мексике, на Кубе и в Венесуэле, а также байкерской банде Hells Angels.

Стоит отметить, что в деле против Phantom Secure прокуроры утверждали, что компания не замешана в преступлении, как не были бы замешаны Apple или Google, если бы преступники пользовались их устройствами. Но конкретно этот аппарат был специально создан для преступной деятельности. В мае Рамоса приговорили к девяти годам тюремного заключения, поскольку он признал себя виновным в организации преступного мероприятия, прямо способствующего незаконному обороту наркотиков путем продажи телефонов. (Многочисленные информаторы, включая члена семьи, пожелавшего остаться анонимным, а также адвоката Рамоса, сказали, что изначально, до того, как попасть на криминальный рынок, он создавал компанию с совершенно легальной целью.)

В MPC процесс настройки устройств был относительно простым: они брали устройства на Android, к примеру Google Nexus 5 или 5X, а затем, согласно записям в социальных сетях и сведениям информатора, знающего детали процесса, добавляли свои собственные функции безопасности и операционную систему. Затем MPC создавала клиентские учетные записи для мессенджеров, добавляла SIM-карту только для передачи данных (за которую MPC платила около 20? ежемесячно), после чего продавала телефон клиенту за 1200?. Шестимесячное продление стоило 700?, добавил информатор. Также, по его словам, MPC продала всего около 5000 телефонов, но это все же указывает на прибыль компании порядка 6 миллионов фунтов стерлингов. Три информатора сообщили, что некоторое время компания MPC использовала исходный код из форка Android, называемого CopperHeadOS, ориентированного на безопасность.

На своем сайте компания рекламировала ноутбуки, планшеты и устройства слежения GPS, ориентированные на безопасность.

Реклама MPC, которая была опубликована в Twitter. Снимок экрана.

Однажды в марте 2016 г. я получил входящее личное сообщение от представителя MPC: Привет, Джозеф! Можно ли тебе, как частному лицу, заплатить, чтобы ты просто [высказал] честное мнение о текущей ситуации на рынке устройств с шифрованием? Или ты связан с кем-то, кто помешает это сделать?

Представитель MPC готов был предоставить устройство для проверки, а также спросил, оказывал ли я подобные услуги другим компаниям в этой отрасли. От денег я отказался, но ответил, что если им хочется, чтобы я оценил их продукт, то пусть пришлют более подробную информацию.

Более позднее сообщение от них: Мы готовы отправить Вам наше устройство, чтобы Вы разобрались, как оно устроено. Также мы предлагаем миллион фунтов стерлингов любому, кто сможет его взломать, перехватить сообщения и прочитать их.

Телефон MPC мне так и не выслали, но еще год продолжали время от времени напоминать о себе. В какой-то момент их представитель случайно пожаловался на предполагаемого информатора, мол, тот пытается проникнуть в компании, связанные с производством телефонов с шифрованием, а также войти в контакт с MPC: Знайте об этом человеке; мы считаем, что он - правительственный агент, пытающийся использовать компании, подобные нашей, чтобы войти в доверие.

Не часто пиарщик связывается с вами, предупреждая о явном шпионе, который пытается проникнуть в компанию, тем более в индустрии, придерживающейся эстетики плаща и кинжала. Напрашивается закономерный вопрос: а кто же стоит за MPC?

В 2018 году загадочный информатор обратился ко мне, используя мессенджер с применением шифрования. Мы чутка поболтали, после чего он перешел прямиком к делу и прислал мне ссылки на сообщения в СМИ о бандах, торгующих кокаином с оборотами в несколько миллионов долларов: Чтобы Вы знали, это - люди, стоящие за MPC

Статьи, в которой упоминалась бы MPC прямо, не было, зато приводился рассказ, как два крупных торговца наркотиками и оружием из Глазго, продолжая управлять делами, нашли убежище в Португалии, где спасались от разгорающейся криминальной войны.

Сейчас преступников называют просто "Братья" (Brothers)

Цитата из репортажа, частично основанного на информации с шотландского новостного сайта "The daily Record"

Также ни в одной статье не упоминались их имена. Мой информатор сказал, что их зовут Джеймс и Барри Гиллеспи.

В феврале полиция подтвердила, что информатор сказал правду. Полиция выдала европейские ордера на задержание Хьюза, сотрудника MPC, бывшего вместе с Коком в момент убийства последнего, и еще четырех человек. Список включал Джеймса и Барри Гиллеспи, двух беглых предполагаемых воров в законе.

"Братья" полностью контролируют MPC, если верить двум информаторам. Однако о связи MPC и "Братьев" вместе с их бандой ранее не сообщалось. Операция по задержанию "Братьев" растянута по всему миру: 200 сотрудников из Колумбии, ФБР и других ведомств пытаются их разыскать, регулярно проходят встречи между шотландской полицией, ФБР и УБН.

Имейте в виду, у "Братьев" связи по всему миру и они чрезвычайно опасны. — сказал человек, знакомый с компанией.

Vice.com получила документы компании и переговорила с информаторами (некоторые из них сотрудничали с MPC) в отрасли по производству телефонов с шифрованием, чтобы узнать о том, как "Братья" получили солидную долю криминального рынка путем угроз, запугиваний и насилия. Vice.com, из соображений безопасности, сохраняет анонимность некоторых источников. Сотрудник правоохранительных органов, расследующий дело "Братьев", прокомментировал: Нас интересует MPC.

Фотография убитого криминального блоггера Мартина Кока, одетого в майку с логотипом MPC, выложена в Twitter. Снимок экрана.

Escalade

Голландские следователи считают, что убийство Кока связано с так называемой группой "Escalade" (так шотландские правоохранительные органы окрестили криминальную организацию “Братьев”. Один шотландский правительственный документ описывает "Escalade" как организованную преступность, представляющую самый высокий уровень угрозы в Соединенном Королевстве.

Группа продавала большие партии кокаина и героина из Южной Америки в Европу. Мне сказали, что эта группа находится на вершине всей цепи поставок наркотиков в Шотландию и Великобританию — сказал лорд-судья Бойд, приговоривший в апреле двух членов группы к семи годам тюремного заключения за содействие распостранению оружия и наркотиков.

Несколько членов банды пытали должника: заковали его в цепи, сломали руку, стреляли в него и заливали в раны отбеливатель. Бухгалтер банды лгал под присягой в попытке защитить одного из мучителей. Еще один член банды разыскивается за нападение на бывшего футбольного тренера, которого ранил в живот и лицо.

"Братья" управляют Шотландией с помощью тотального страха, — сказал один из информаторов, знакомый с MPC. Однако несмотря на то, что часть членов "Escalade" арестовали и посадили, "Братья" и остальные члены банды все еще в розыске.

Оружие, изъятое полицией в ходе операции “Escalade”

То, что Escalade создала высокотехнологичную противонадзорную систему, ставит её выше остальных преступных группировок. Члены банды держали полуавтоматическое оружие в скрытых отсеках с гидравлическим приводом в специально оборудованных транспортных средствах. Убегая от полиции, они при помощи специального оборудования глушили сигналы мобильных телефонов, исходящие от их машин. В группе даже был собственный технический специалист.

"Братья" не просто использовали модные гаджеты, они создали технологическую инфраструктуру, лежащую в основе их преступной деятельности: телефоны с шифрованием MPC.

Это часть их торговой марки, достаточно продвинутая часть торговой модели, отличающей их от любых других преступников, — комментарий сотрудника правоохранительных органов, расследующего дело Escalade.

Изначально "Братья" были клиентами индустрии телефонов с шифрованием, покупали специализированные устройства "BlackBerry" у компании Ennetcom, согласно словам информатора. Голландская полиция сообщила о связи Ennetcom под руководством Дэнни Манупасса с убийствами, вооруженными ограблениями и незаконным оборотом наркотиков.

"Братья", не желая доверять другим свою безопасность, решили создать собственные устройства. Они наняли разработчиков для создания собственной операционной системы. Vice.com получила подтверждение от трех информаторов насчет имени одного из разработчиков, однако тот так и не ответил на многочисленные вопросы.

Затем "Братья", по словам двух информаторов, начали раздавать телефоны группировкам и людям, работающими с ними по ввозу наркотиков.

“Братья” не просто использовали телефоны для безопасного общения, когда шли на дело. Они еще организовали продажу телефонов организованным бандам, которая стала самостоятельным коммерческим мероприятием в отрасли телефонов с шифрованием.

Изначально они работали только в своей группе, но затем увидели незанятую нишу на рынке и принялись ее осваивать, — один из информаторов Vice.com

Расширение бизнеса связано с зарубежным присутствием. Свой человек прислал Vice.com фотографию визитки одного из сотрудников MPC, на которой указан адрес офиса в центре Дубая, а также номера телефонов, принадлежащих ОАЭ. Еще один информатор сказал, что MPC будет регулярно создавать новые компании-однодневки. Vice.com обнаружила несколько компаний, связанных с MPC, в британской базе данных Companies House, причем названия некоторых из них лишь слегка отличались от названия основной компании, хотя были зарегистрированы по тому же адресу. Другие связанные компании были зарегистрированы в Амстердаме.

Vice.com определила сотрудника MPC благодаря этим записям в базе данных, информации о домене и визитной карточке. Два информатора подтвердили его роль в компании: оба сказали, что он выполнял роль "зицпредседателя" для "Братьев". Он спросил у Vice.com [Где] вы слышали о MPC?, когда Vice.com попросила его прокомментировать ситуацию по e-mail. Также он не ответил и на другие вопросы — ни по e-mail, ни в мессенджерах. Vice.com не называет имя этого человека, поскольку он не был упомянут в СМИ, чтобы его не опознали и не попытались отомстить.

Для закрепления на рынке телефонов с шифрованием мало просто сделать устройство и продать его. "Братья" и их подельники выбрали тактику запугивания, не гнушаясь и насилием.

Два свидетеля описали, как члены банды напали на одного человека: порезали ему лицо ножом, — при этом один свидетель уточнил, что жертва — торговый посредник. Еще один информатор, который встречался с MPC, сказал, что его угрожал убить зицпредседатель. Согласно документу Vice.com, полиция составила заявление об угрозе жизни.

В другом случае "Братья" вмешались сами, напрямую позвонив продавцу с угрозами. В стиле "хороший полицейский — плохой полицейский" один из братьев закричал на продавца, мол, "вали из Глазго, если хочешь жить", в то время как второй, по словам свидетеля, проявил более взвешенный, дипломатический подход.

Система с гидравлическим приводом, используемая Escalade.

В июне 2017 года давление на MPC усилилось.

История набирала обороты, поскольку, откровенно говоря, мы вынуждены сдерживать провокации как в Соединенном Королевстве, так и в Европе, — написал мне представитель MPC в июне 2017 года. — К тому же не только наши устройства, но и телефоны конкурентов пострадали в результате действий правоохранительных органов.

Примерно в это время человек в капюшоне убил Кока возле амстердамского секс-клуба. Несколько месяцев спустя прокуроры в суде Глазго изложили суть некоторых серьезных преступлений группировки Escalade, включая пытки и убийства, — после того, как полиция арестовала нескольких членов этой организации.

В начале 2018 года голландская полиция арестовала двух человек, подозреваемых в причастности к убийству Кока, но Ридан Таги, лидер марроканской банды, предположительно связанный с убийством, бежал. Информатор сообщил, что Кок разозлил марроканскую мафию (о которой, в целом, и писал в блоге). "Братья" с пособниками находятся в розыске.

MPC сейчас якобы закрыта. Сайт отключен, учетная запись в Twitter неактивна. Два информатора сказали, что "Братья" закрыли компанию после начала расследования в отношении их группировки. Тем не менее, эти воры в законе все еще связываются с подельниками и семьей, используя телефоны с шифрованием.

Пока что "Братья" все еще на свободе, а шотландская полиция заявила, что ей неизвестно местонахождение преступников. Daily Record сообщает, что парочка может быть в Южной Америке. Подразделение полиции Шотландии по борьбе с организованной преступностью и противодействию терроризму (OCCTU) обратилось за помощью к УБН США, прося посодействовать в поисках.

Представитель УБН написал в e-mail: Мы подтверждаем, что MPC - часть текущего расследования, но оно все еще идет, и мы воздерживаемся от комментариев. ФБР также отказалось от комментариев. Представитель Европола написал в e-mail: Извините, мы не комментируем оперативные вопросы.

Кок, со своей стороны, похоже не знал, что, работая с MPC, он угодил в западню.

За телефон, который невозможно взломать [...] MPC, — написал он за несколько недель до своей смерти в Twitter, улыбаясь и держа кружку с логотипом MPC.

Комментарии (55)

dlinyj

31.10.2019 13:00+3Любопытно как это реализованно аппаратно и програмно. Вероятно используется Trust Zone, свой загрузчик, свои драйвера. Плюс сервера для сообщений и ПО. Но неломаемо — это не факт, цена взлома высока.

LakeOfTears

31.10.2019 13:25+3Почему то, сразу вспомнил, бесследно исчезнувшего разработчика TrueCrypt

SamDark

31.10.2019 15:53+2Предположительно не бесследно: https://www.reddit.com/r/techsnap/comments/4cgked/paul_le_roux_author_of_truecrypt_was_an/

AVI-crak

31.10.2019 13:39+1Я не понимаю, какой смысл от шифрования, если единственный выход в мир — это сотовый оператор.

Murimonai

31.10.2019 13:42А что он сделает? Отключит интернет если только. Вот только публичный вайфай все равно останется…

Finnix Автор

31.10.2019 13:46+2Можно просто постить снимки котиков, в которых стеганографически встроены зашифрованные сообщения, на публичный сервис. Снимки готовить на устройстве, где физически выкорчеваны все интерфейсы для связи, после чего переносить их через SD-карточку на устройство с доступом в сеть.

dmitryredkin

31.10.2019 16:38Это никак не спасет вас от идентификации по IMEI, IMSI, IP адресу и другим параметрам.

Finnix Автор

31.10.2019 17:46Верно говорите, но это если попадете на карандаш из-за аномального поведения, а вообще есть одна цитата по этой теме.

EviGL

01.11.2019 20:49Симок должно быть с запасом, а IMEI на подготовленном телефоне (как те, что в статье) можно менять из меню.

Странно, что по тексту статьи с телефоном предоставлялась одна подготовленная симка, предполагающая длительное использование. Как можно эффективно прятаться, сидя на одной симке — без понятия.

DGN

01.11.2019 12:25В принципе, «симка» может содержать в себе некий пул симок и динамически их переключать. Лет 10 назад многономерные симки успешно использовал, серебряные и золотые — на 10 и на 50 номеров…

mkovalevskyi

31.10.2019 20:00Передачей информации может быть даже сам факт поста котиков. И взламывать их в этом случае можно доооолго ))))

Sartorio

01.11.2019 07:22Можно просто постить снимки котиков, в которых стеганографически встроены зашифрованные сообщения, на публичный сервис

С этим не все так просто! В этом посте: в числе прочего обсуждается тема пережатия сервисами залитых картинок!

Так что далеко не во всех случаях удастся извлечь информацию.

Murimonai

31.10.2019 13:41+2Ну вот, такой зоопарк гаджетов, сервисов, глушилок и стрелкового вооружения, а власти борются с DoH (Британия), Телеграммом (Россия), p2p траффиком (Германия) и порносайтами (Австралия).

О-о-очень эффективно работают, ага.

DrunkBear

31.10.2019 14:20+4Сами понимаете, если искать потерянное не там, где потерял, а под фонарём — можно что-нибудь найти и показать восхищённой общественности.

А то если потерял в кусах — вступишь в что-нибудь, измажешься в листьях, ещё и не найдёшь — общественность если не засмеёт, то уж точно поиронизирует.

alex_zzzz

31.10.2019 19:09Вполне логично и экономически оправданно сначала разрабатывать те месторождения, которые богатые и неглубоко. Иначе просто деньги в трубу и обвинения от "общественности" в распиле.

DrunkBear

01.11.2019 10:58Ну да, порнотраффик опаснее терроризма, а отсутствие ключей шифрования — проблема серьёзнее, чем взрывы в метро и людей, мирно гуляющих с чьей-то головой в руках.

tonad

01.11.2019 13:49Теория разбитых окон

Вопрос не в том, что опаснее, а что даст лучшие результаты в длительной перспективе.

dimm_ddr

01.11.2019 15:03Вообще опасность терроризма — в первую очередь в том, что его боятся. То есть все эти заявления о том что нужно потерпеть неудобства ради безопасности — они увеличивают собственно эффект от террактов. Если перестать трубить о террористах из каждого утюга, то не сильно они и опасны. От многострадальных ДТП или алкоголя людей за пару дней умирает больше чем за годы от террактов. Я подозреваю что банальных убийств даже на пару порядков больше. Начать относиться к терроризму как к обычным убийствам и его опасность снизится в разы.

Keynessian

01.11.2019 15:15Арестовывать изготовителей порно — безопаснее, чем террористов.

Читай халявные звёздочки на погоны!

alex_zzzz

01.11.2019 20:13Ну да, порнотраффик опаснее терроризма, а отсутствие ключей шифрования — проблема серьёзнее, чем взрывы в метро и людей, мирно гуляющих с чьей-то головой в руках.

Не заметил, чтобы в интернете кончилось порно.

Гонять нариков и закрывать распространителей ? потенциально более полезное занятие, чем выискивать психопатов, которых один на миллион, и хрен ты его вычислишь, пока ему крышу не сорвёт. Бить по площадям эффективнее, чем бегать за каждым придурком. Потенциальных террористов тоже можно дрючить сильно заранее. Как минимум пусть помучаются в налаживании безопасного для них канала связи. Это ты, может быть, знаешь, как правильно организовать надёжную связь. А нормальный человек или накосячит, или плюнет ? авось пронесёт, или пойдёт спрашивать знакомых.

begin_end

31.10.2019 19:58На самом деле мало кто всерьёз борется с реальными угрозами. И тут и там «Театр безопасности» в большей или меньшей степени. При котором под шумок реализуются интересы совсем отличные от декларируемых.

Keynessian

01.11.2019 14:03власти борются с DoH (Британия), Телеграммом (Россия), p2p траффиком (Германия) и порносайтами (Австралия).

О-о-очень эффективно работают, ага.

Для следаков «эффективность» — это новые звёздочки на погоны, и им глубоко пох кого и за что сажать.

BalinTomsk

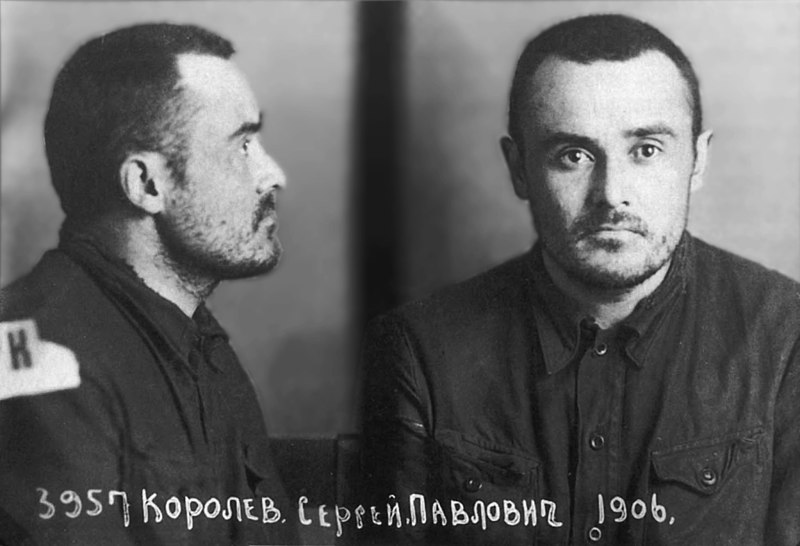

01.11.2019 22:19Следаки выносили решение по заключениям двух специально созданных под Королева экспертных групп куда входили профессора и специалисты по ракетной тематике.

В совокупности, Королев написал более десятка доносов на своих сотрудников, впрочем как и они на него. Но двух человек по его, в том числе, доносов расстреляли, а Королеву повезло.

Semper-Viventem

31.10.2019 17:17-1Вы уверены, что публикация про криминальную историю с тегами: «Google Nexus», «Убийство», «Наркотики», действительно подходит для Хабра?

Finnix Автор

31.10.2019 17:37+2Уверен, что разработчикам, системным администраторам и прочим людям, связанным прямо или косвенно с IT, из этой истории можно извлечь много чего. Она заставляет задуматься о некоторых, не связанных с деньгами вещах. Полагаю, что это знание не будет лишним.

leon70san

31.10.2019 18:59Кок, сав все для себя решил, думать о долгой жизни не стоит если дразниш наркобаронов.

Wesha

31.10.2019 23:52+5в скрытых отсеках с гидравлическим приводом

Прилагается фото — гигантская жёлтая фигня в кузове фургона. Ну прямо верх скрытности.

AllexIn

01.11.2019 07:17Да полюбому фото от балды. Не первый раз уже такое.

Finnix Автор

01.11.2019 11:21Это скорее всего уже в открытом виде, если закрыть — оно в днище машины все прячется.

Wesha

01.11.2019 17:05Угу, и деревянные рейки из-под себя вытаскивает, и в менее кричащий цвет перекрашивается. Я так понимаю, в наше время фотографии не изучают ни авторы статьи, ни читатели — один я.

Naves

01.11.2019 10:23+1В лучших традициях как угнать трактор с территории.

Вот так— Что же ты, интересно, похитил?

Зек смущенно отмахивался:

— Да ничего особенного… Трактор…

— Цельный трактор?!

— Ну.

— И как же ты его похитил?

— Очень просто. С комбината железобетонных изделий. Я действовал на психологию.

— Как это?

— Зашел на комбинат. Сел в трактор. Сзади привязал железную бочку из-под тавота. Еду на вахту. Бочка грохочет. Появляется охранник: «Куда везешь бочку?» Отвечаю: «По личной надобности». — «Документы есть?» — «Нет». — «Отвязывай к едрене фене...» Я бочку отвязал и дальше поехал. В общем, психология сработала

Squoworode

01.11.2019 22:49В источнике фото (двухлетней давности) пишут, что внутри жёлтой фигни промышленного вида в багажнике фургона злодеи прятали пачки налички.

Diordna

01.11.2019 01:11У меня чисто обывательский вопрос про Android, если я на телефоне в настройках питания выберу максимальный режим экономии батареи, это когда доступна только часы звонки и эсэмэски, уменьшится ли количество приложений штатно сливающихся информацию куда-то там?

KittyHawk1

01.11.2019 10:58Нет, бро! слив инфы, если он есть, настолько святое, что это не убирается никакой экономией.

Например: можно отключить интернет. Но 3G/4G коннект останется. И иногда на завирусованных китайских телефонах не помогает даже это.

Слив палится прежде всего быстрым жором батареи. на gPRS/Edge наличие слива инфы палится наводкой на аудиоколонки.

Камера включенная на запись палится своим нагревом.

Только свою, проверенную тобой лично, прошивку ставить. НО, говорят, у китайцев закладки даже аппаратные. Тут уже никак.

Dukat

01.11.2019 07:06А я считаю, что в эпоху тотальной слежки за всеми, перехватом смс с кодами авторизации и прочим, подобные телефоны должны быть общедоступными. Кого это беспокоит, тот будет готов переплачивать за безопасность.

tonad

01.11.2019 14:15Берете 2 телефона, на 1 раздаете Wi-FI на второй, на втором не ставите сим карту, рутуете, выпиливаете все по максимуму, общаетесь через какой-то безопасный месседжер, коих пруд пруди, общаетесь только с такими же параноиками как и Вы. Первым телефоном пользоваться категорически запрещено.

Пользуйтесь на здоровье. Довольно безопасно, особенно если раз в день менять сим карту, а раз в неделю первый телефон…

rusbaron

01.11.2019 10:40Британский наемный убийца, которого осудили благодаря геолокационным данным с его фитнес-устройства, использовал телефон с шифрованием, сделанный фирмой Encrochat.

Прям улыбнуло. Телефон с шифрованием и обычный фитнес трекер на руке.

Barabek

01.11.2019 18:37Сколько сложностей… Берем голый андроид, ставим только свой мессенджер с e2e-шифрованием. Все. Или есть инфа, что голый андроид что-то куда-то шлет?

Shakhmin

01.11.2019 20:45Пост можно прочитать, как "для тех, кому надо или интересно, не составляет труда сделать телефон (гаджет), который будет предоставлять некоторые защищённые сервисы (на самом деле не ограничиваясь ими) и не будет предоставлять некоторые привычные сервисы (типа отслеживания). То есть эпоха, когда создание конечного устройства было делом больших компаний, уже ушла."

Компании могут пилить что-то новое, но я всегда могу взять готовые компоненты и собрать из них свое. Привет не на уровне diy, а вполне себе продакшн

Опять же в эту сторону думают не те, кто живёт по шаблону, а те, кто ищет свой путь. А криминал (я его не поддерживаю) может выжить, только если будет идти сильно своим путём.

DrunkBear

После прочтения статьи понял, что если человек пользуется шифрованием — он злодей, наркоторговец и наверняка убил больше, чем американский Agent Orange. /sarcasm

И не проще ли использовать какой-нибудь surespot со своим сервером?

dlinyj

Тут немного в другом прикол. В самом технологическом подходе. Ну и плюс, телефон может использоваться не только для общения, а для хранения информации.

lowtechomega

В точности такое же впеачатление))) Вся статья заточена на то что защищенные телефоны это очень плохо убийцы и наркота. И ссылки соответствующие. Минус.

Было бы куда интереснее посмотреть ценники, особенности и спецификации.

Finnix Автор

Честно говоря я пришел к другому выводу: технология реально защищает своих пользователей только в том случае, если ею могут пользоваться безнаказанно и с плохими намерениями в том числе.

Примерный ценник на такие решения есть в статье, а вот спецификациями производитель не особенно делился, есть только намек на использование в качестве основы CopperheadOS некоторое время.

AWSVladimir

Мне вот тоже интересно, как технически это реализовано.

По идее, есть какие то сервера, через которые идет трафик.

Шифрование скорее всего RSA/ЭльГамаля.

Что тут можно еще придумать?

В принципе это можно реализовать, все эти фичи, на любом смартфоне, а загрузив все тот же форк андроида можно так же блокировать камеру, микрофон и тд. Хотя рутонув телефон, можно какие то вещи сделать и самому руками.

И то что нет в тех телефонах аппаратных закладок, сомневаюсь.

Хотя я бы сам хотел иметь такой телефон, зная что 100% могу заблокировать камеру, микрофон, иметь криптоконтейнер и тд и тп. т.е. все эти фичи безопасности.

А то в телефоне 20 штук гугловских сервисов, которым нужен интернет, доступ к микрофону, начинаешь отключать и каждую минуту оповещение, приходится отключать и оповещения.

Как по мне, лучше иметь этот телефон, чем тот, который передает любые разговоры, звонки, смс, посещаемые места кому-то, для известных только ему целей и то что эти цели будут направлены на повышение моего благосостояния и других благ лично для меня для, я сильно сомневаюсь. Прям сижу и вижу как какой то капиталист спит и мечтает, что бы я жил все лучше и лучше )))

@Murimona

DoH — все тот же тотальный контроль, если будет хранится на серверах одной компании или страны.

SuAlUr

И какая модель телефона так делает?

nidalee

Практически любая, ЕМНИП у аккаунтов Google по умолчанию включена, например, история местоположений. Занятная штука.

СМС точно умеют синхронизироваться с облаком, как и история звонков.

Am0ralist

Ну вот на моём асусе сервисы гугла требуют скопом разрешения на всё подряд, вместо требований для конкретного разрешения под каждое отдельное приложения гугла. Нет, у приложений, конечно, есть отдельные разрешения, но… как только запускаешь — так куча «ошибок гуглосервисов» лезет.

То есть чтоб пользоваться PAY я должен дать доступ сервисам гуглплей к: контактам, телефону и смс.

Для правильной работы контактов плюс сверху к: камере, календарю, микрофону, нательным датчикам и хранилищу и тоже для ВСЕХ сервисов гугл-плея и, соответственно. Причём само приложения контакты имеет отдельные настройки и там всего этого — нет в требованиях.

После этого начинают возникать вопросы про навязанные услуги и прочее, если честно.

Finnix Автор

Прошу не считать за рекламу, но вот пример такого вот телефона

dimm_ddr

VuX

Скорее дело в том, что некие криминальные «Братья», организовали технологическую фирму по производству защищенных телефонов. Сначала использовали их для себя, а потом поставили на поток, при этом симкарты зарегистрированы на фирму.

Интересная, кстати, идея использовать симкарты у которых разрешена только передача данных. У нас такие уже есть.

dmitryredkin

Приложение не поможет. Необходима своя OS, штатный Андроид может слить слишком много информации.