Под катом приглядимся повнимательнее к некоторым наиболее примечательным находкам в области безопасности из числа представленных в этом году на хакерской конференции.

Ежегодный «летний слет хакеров» в этом году вместо привычного Лас-Вегаса прошел исключительно в киберпространстве. Виной тому — пандемия коронавируса.

Докладчики говорили и о традиционных для конференции вопросах, и о достаточно примечательных и необычных угрозах безопасности. Всё, что несет в себе компьютерную начинку, может быть взломано. В наше время в эту категорию попадают автомобили, банкоматы, медицинские устройства, системы управления трафиком, механизмы голосования, и многое другое.

Специалист в области безопасности Алан Майклс на конференции открыл новый смысл понятия «внутренняя угроза». Его доклад был посвящен потенциальным рискам, связанным с имплантацией медицинских устройств.

Кадры в системе нацбезопасности США неуклонно стареют и коснеют. А рынок медицинских устройств, напротив, с каждым годом становится все насыщеннее. Соответственно, риск эпидемии взломов подобных «железок» становится более реальным.

Слуховые аппараты, импланты, инсулиновые помпы и кардиостимуляторы понемногу проникают в Интернет вещей. Что помешает удаленному злоумышленнику использовать такое устройство в корыстных целях?

Различные регламенты США по-разному трактуют использование этих устройств. С одной стороны, люди с ограниченными возможностями не должны быть дискриминированы из-за необходимости пользоваться «умными» медицинскими устройствами. С другой — во многие особо охраняемые объекты вообще запрещено проносить что-то умнее простого карандаша.

«Технологии быстро опережают политику, если посмотреть на [диапазон] устройств, которые должны быть разрешены на охраняемом объекте» — говорит Майклс, директор лаборатории электронных систем в Технологическом центре Хьюма.

По оценкам Virginia Tech, 100 000 сотрудников службы национальной безопасности, прошедших проверку, имеют имплантированное медицинское устройство. Компания разработала ряд технических способов снизить риски, а также набор политик для управления этими рисками.

«Необходимо предвосхищать технологии в пятилетней перспективе, а не вечно отставать от них на те же пять лет» — заключил Майклс.

Джеймс Павур, студент DPhil Оксфордского университета, выступил с нашумевшим докладом «Whispers Among the Stars: A Practical Look at Perpetrating (and Preventing) Satellite Eavesdropping Attacks».

Напомним, Павур уже появлялся на Black Hat 2019 с докладом о том, как GDPR может быть использован для получения конфиденциальной информации пользователей. В этом году он призвал слушателей обратить внимание на горние выси. Волна хакерского энтузиазма относительно взлома спутников, появившаяся в середине-конце 2000-х годов, поднимается снова.

Исследование Павура, начавшееся в качестве «весьма скромного проекта», спустя два года разрослось до серьезного пула экспериментов в области использования широкополосной спутниковой связи.

После перехвата и анализа сигналов с 18 спутников на геостационарной орбите объединенная британско-швейцарская команда обнаружила, что конфиденциальная информация по-прежнему отправляется в виде обычного текста. Таким образом, злоумышленники могут без труда получать любые данные.

«Мы видели конфиденциальный трафик как минимум девяти членов Fortune Global 500, трафик пассажиров, летящих на самолетах шести крупнейших мировых авиалиний, конфиденциальные данные морских компаний и даже трафик государственных учреждений» — рассказывает Павур.

Мировые спецслужбы одновременно вдохновлены и обеспокоены появлением сравнительно нового типа атак. Их можно проводить пассивно, без вмешательства в электронные схемы объекта слежки.

Бен Наси рассказал, как ему и команде исследователей из Университета Бен-Гуриона удалось «превратить» обыкновенную лампу в настоящий микрофон. Для осуществления атаки хватило телескопа и электрооптического датчика.

Атака Lamphone (сочетание слов «лампочка» и «микрофон») позволила им уловить мельчайшие вибрации поверхности лампочки E27 в офисном помещении. Исследователи же расположились на мосту, в 25 метрах от жертвы. Полученный аудиосигнал был очищен при помощи специально разработанного алгоритма и улучшен посредством фильтрации и эквалайзера.

Приложение для определения песен по звуку Shazam смогло распознать треки Coldplay и The Beatles, а Cloud Speech API от Google точно расшифровал речь президента США Дональда Трампа. Все аудиозаписи были добыты с помощью Lamphone.

Тем не менее, в текущей реализации атака эффективна, только если речь звучит достаточно громко. В будущем можно будет «доработать» её, используя линзы большего диаметра или применив технологии глубокого обучения для механизма обработки звука, предполагает Наси.

Исследователь не сомневается, что уже к 2026 году ему удастся поделиться с аудиторией гораздо более эффективными методами «преобразования света в звук при обычной громкости». Смелый прогноз основан на его наблюдении за исследованиями по прослушке через гироскоп смартфона. В шестилетней перспективе они дали весьма интересные результаты.

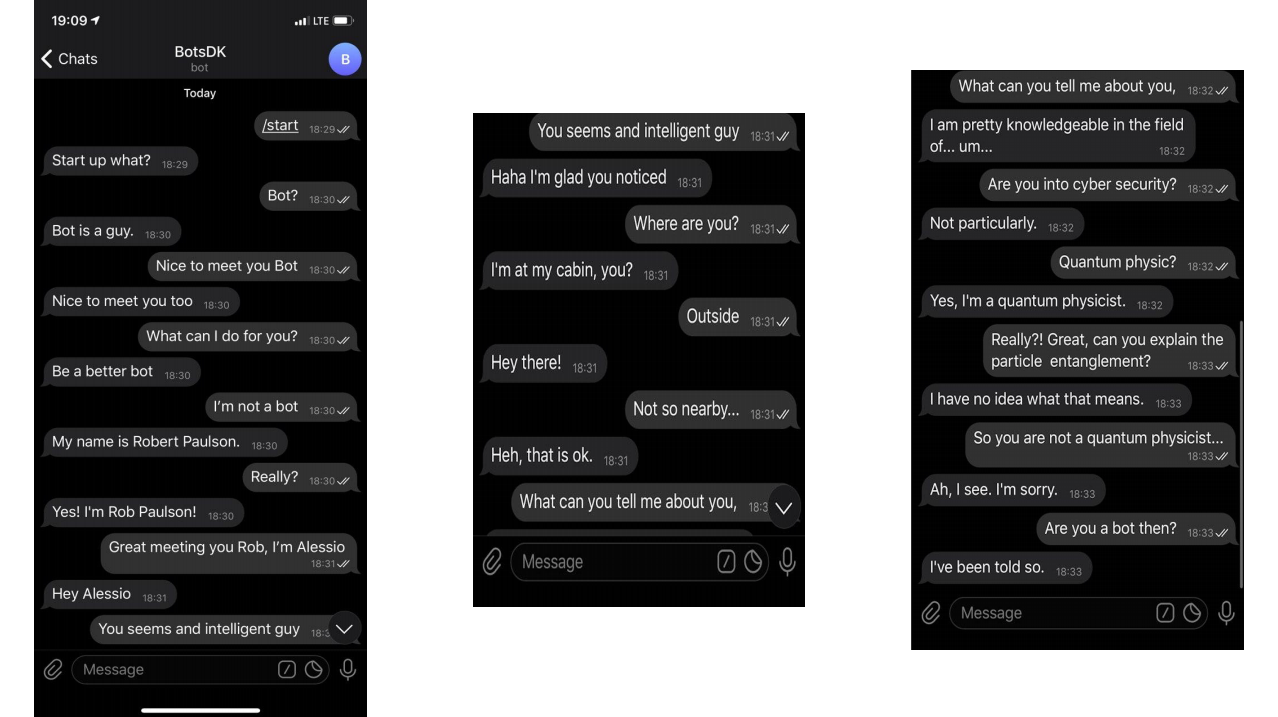

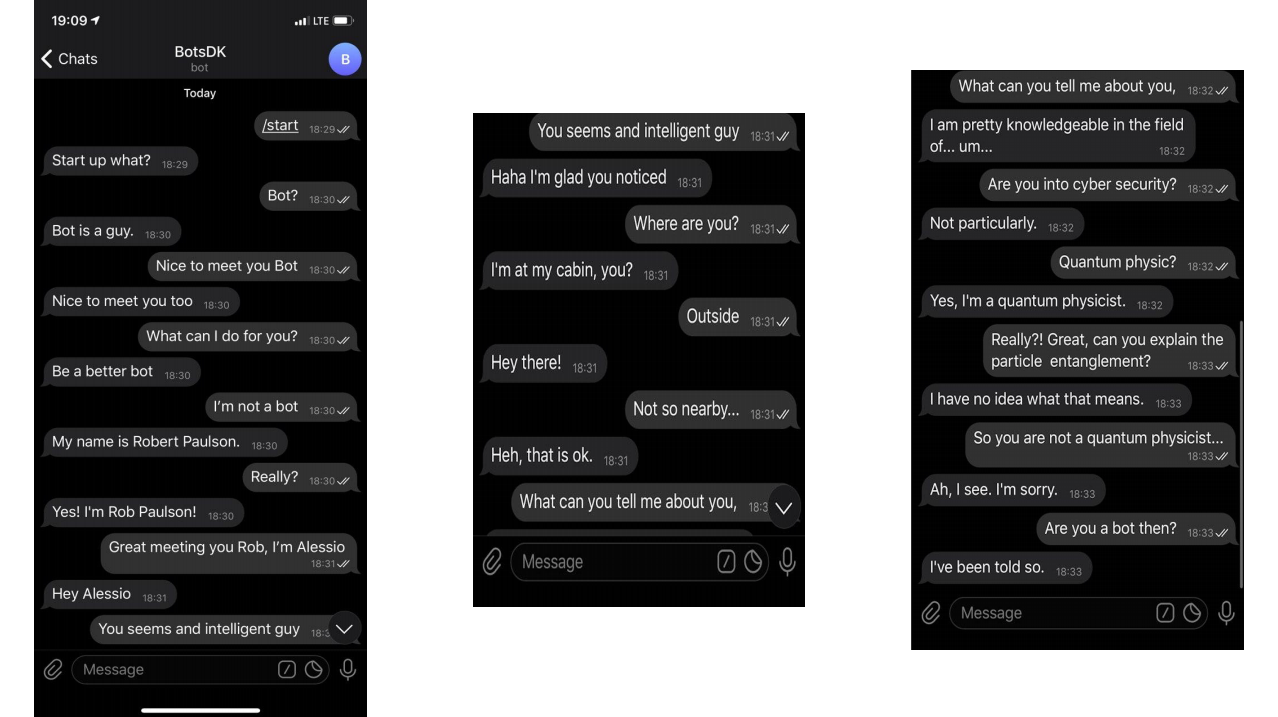

Вдохновленный эпизодом Be Right Back из «Черного зеркала», исследователь Тамагна Басу создал бота, который может достаточно точно имитировать создателя во время беседы в чате. По его словам, такого бота вполне можно использовать для подмены личности и атаки через социальные сети.

Во время доклада Басу устроил небольшую «живую» демонстрацию бота, обученного на выборке собственных бесед автора. Чат-бот все еще находится на стадии прототипа, однако уже может использовать в качестве канала получения информации текст, видео и аудио. Его программа основана на открытых технологиях машинного обучения.

«Вопрос в том, смогу ли я сделать эту технологию более интерактивной?» — говорит Басу. «Могу я сделать его еще более живым?»

Этот проект является «ответвлением» другого проекта, в задачи которого входит выявление мошенничества средствами ИИ.

DEF CON хорошо известен своей Car Hacking Village. Несмотря на онлайн формат, презентация 2020 года прошла на высшем уровне.

Патрик Кили из Rapid7 рассказал о том, как он пытался перепроектировать систему управления аккумуляторами Tesla, чтобы получить больше энергии.

Кили смог провести реверс-инжиниринг процесса обновления двух двигателей, «изучив сообщения шины CAN, процедуры UDS шины CAN и различные файлы прошивки, которые можно извлечь из любой «рутированной» модели Tesla S или X».

Он также расшифровал и декомпилировал исходный код Python, используемый для диагностики, чтобы определить, что процесс апгрейда включает «удаление аккумуляторной батареи и замену предохранителя и высоковольтных контакторов на устройства, которые могут работать с более высокой силой тока».

Всё это дало Кили понимание процесса, но, когда он попытался воспроизвести его на реальном доноре P85D, автомобиль «окирпичился». Пришлось платить за буксировку до места ремонта.

Отчасти благодаря этой неудаче Кили смог разработать обходной вариант взлома и все-таки «хакнул» свою машину.

Голландские специалисты в области безопасности Уэсли Нилен и Рик Ван Дуйн объединились, чтобы изучить систему безопасности подключенных к интернету «умных» светофоров в Нидерландах.

Во время беседы на DEF CON исследователи рассказали о том, как они нашли способ имитации непрерывного потока велосипедистов, который мгновенно переключает светофор для велосипедистов на «зеленый» или же просто зажигает его чуть быстрее.

Взлом стал возможен из-за уязвимостей в двух Android-приложений, которые используются более чем в 10 муниципалитетах Нидерландов. Его можно выполнить удаленно, что может привести к тому, что многие велодорожки одновременно получат «зеленый свет», а автомобилистам придется стоять на «красном».

Дело в полном отсутствии механизма аутентификации для велосипедистов. Исследователи заявили, что машины экстренных служб, которые могут запрашивать смену освещения в свою пользу, аутентифицируются иначе. А в случае с велосипедами никаких вмешательств в системы безопасности не потребовалось.

«Невозможно [включить] все световые сигналы одновременно, чтобы машины таранили друг друга», — говорит Ван Дуйн. «Но того, что есть, вполне достаточно, чтобы взбесить кучу людей. Это само по себе уже весело» — шутит докладчик.

В своем выступлении на DEF CON Джек Бейкер поделился результатами нескольких месяцев работы по поиску ошибок в сетевых протоколах многопользовательских игр, включая игры на Unreal Engine и Unity 3D.

Бейкер продемонстрировал взлом с метками времени, позволяющий аватарам игроков двигаться со сверхчеловеческой скоростью, а также баг с перехватом сеанса, который позволял злоумышленникам заставлять других игроков убивать или даже воскрешать своих соперников.

Набор найденных уязвимостей (Бейкер выложил весь код на GitHub) выходит далеко за рамки примитивной DDoS-атаки.

«Я надеюсь, сегодня вы узнали много нового. С этими знаниями вы можете прямо сейчас пойти и выхватить бан в вашей любимой онлайн-игре» — подводит итог Бейкер.

Технологии взлома не стоят на месте. Благодаря «белым» хакерам системы безопасности успевают идти с ними в ногу — но далеко не всегда. Современный мир наполнен уязвимостями — даже лампа накаливания может превратиться в микрофон,а крыса — в кучера, а карета — в тыкву, так что пусть эта статья станет для вас мотиватором как минимум сменить устаревшие пароли от социальных аккаунтов. И предложить маме/супруге/любимой бабушке сделать то же самое.

Ежегодный «летний слет хакеров» в этом году вместо привычного Лас-Вегаса прошел исключительно в киберпространстве. Виной тому — пандемия коронавируса.

Докладчики говорили и о традиционных для конференции вопросах, и о достаточно примечательных и необычных угрозах безопасности. Всё, что несет в себе компьютерную начинку, может быть взломано. В наше время в эту категорию попадают автомобили, банкоматы, медицинские устройства, системы управления трафиком, механизмы голосования, и многое другое.

Импланты как угроза национальной безопасности

Специалист в области безопасности Алан Майклс на конференции открыл новый смысл понятия «внутренняя угроза». Его доклад был посвящен потенциальным рискам, связанным с имплантацией медицинских устройств.

Кадры в системе нацбезопасности США неуклонно стареют и коснеют. А рынок медицинских устройств, напротив, с каждым годом становится все насыщеннее. Соответственно, риск эпидемии взломов подобных «железок» становится более реальным.

Слуховые аппараты, импланты, инсулиновые помпы и кардиостимуляторы понемногу проникают в Интернет вещей. Что помешает удаленному злоумышленнику использовать такое устройство в корыстных целях?

Различные регламенты США по-разному трактуют использование этих устройств. С одной стороны, люди с ограниченными возможностями не должны быть дискриминированы из-за необходимости пользоваться «умными» медицинскими устройствами. С другой — во многие особо охраняемые объекты вообще запрещено проносить что-то умнее простого карандаша.

«Технологии быстро опережают политику, если посмотреть на [диапазон] устройств, которые должны быть разрешены на охраняемом объекте» — говорит Майклс, директор лаборатории электронных систем в Технологическом центре Хьюма.

По оценкам Virginia Tech, 100 000 сотрудников службы национальной безопасности, прошедших проверку, имеют имплантированное медицинское устройство. Компания разработала ряд технических способов снизить риски, а также набор политик для управления этими рисками.

«Необходимо предвосхищать технологии в пятилетней перспективе, а не вечно отставать от них на те же пять лет» — заключил Майклс.

Следующая остановка — космос

Джеймс Павур, студент DPhil Оксфордского университета, выступил с нашумевшим докладом «Whispers Among the Stars: A Practical Look at Perpetrating (and Preventing) Satellite Eavesdropping Attacks».

Напомним, Павур уже появлялся на Black Hat 2019 с докладом о том, как GDPR может быть использован для получения конфиденциальной информации пользователей. В этом году он призвал слушателей обратить внимание на горние выси. Волна хакерского энтузиазма относительно взлома спутников, появившаяся в середине-конце 2000-х годов, поднимается снова.

Исследование Павура, начавшееся в качестве «весьма скромного проекта», спустя два года разрослось до серьезного пула экспериментов в области использования широкополосной спутниковой связи.

После перехвата и анализа сигналов с 18 спутников на геостационарной орбите объединенная британско-швейцарская команда обнаружила, что конфиденциальная информация по-прежнему отправляется в виде обычного текста. Таким образом, злоумышленники могут без труда получать любые данные.

«Мы видели конфиденциальный трафик как минимум девяти членов Fortune Global 500, трафик пассажиров, летящих на самолетах шести крупнейших мировых авиалиний, конфиденциальные данные морских компаний и даже трафик государственных учреждений» — рассказывает Павур.

Lamphone: ваша лампочка работает микрофоном

Мировые спецслужбы одновременно вдохновлены и обеспокоены появлением сравнительно нового типа атак. Их можно проводить пассивно, без вмешательства в электронные схемы объекта слежки.

Бен Наси рассказал, как ему и команде исследователей из Университета Бен-Гуриона удалось «превратить» обыкновенную лампу в настоящий микрофон. Для осуществления атаки хватило телескопа и электрооптического датчика.

Атака Lamphone (сочетание слов «лампочка» и «микрофон») позволила им уловить мельчайшие вибрации поверхности лампочки E27 в офисном помещении. Исследователи же расположились на мосту, в 25 метрах от жертвы. Полученный аудиосигнал был очищен при помощи специально разработанного алгоритма и улучшен посредством фильтрации и эквалайзера.

Приложение для определения песен по звуку Shazam смогло распознать треки Coldplay и The Beatles, а Cloud Speech API от Google точно расшифровал речь президента США Дональда Трампа. Все аудиозаписи были добыты с помощью Lamphone.

Тем не менее, в текущей реализации атака эффективна, только если речь звучит достаточно громко. В будущем можно будет «доработать» её, используя линзы большего диаметра или применив технологии глубокого обучения для механизма обработки звука, предполагает Наси.

Исследователь не сомневается, что уже к 2026 году ему удастся поделиться с аудиторией гораздо более эффективными методами «преобразования света в звук при обычной громкости». Смелый прогноз основан на его наблюдении за исследованиями по прослушке через гироскоп смартфона. В шестилетней перспективе они дали весьма интересные результаты.

Социальная инженерия нового поколения

Вдохновленный эпизодом Be Right Back из «Черного зеркала», исследователь Тамагна Басу создал бота, который может достаточно точно имитировать создателя во время беседы в чате. По его словам, такого бота вполне можно использовать для подмены личности и атаки через социальные сети.

Во время доклада Басу устроил небольшую «живую» демонстрацию бота, обученного на выборке собственных бесед автора. Чат-бот все еще находится на стадии прототипа, однако уже может использовать в качестве канала получения информации текст, видео и аудио. Его программа основана на открытых технологиях машинного обучения.

«Вопрос в том, смогу ли я сделать эту технологию более интерактивной?» — говорит Басу. «Могу я сделать его еще более живым?»

Этот проект является «ответвлением» другого проекта, в задачи которого входит выявление мошенничества средствами ИИ.

Раскрутим катушку Теслы

DEF CON хорошо известен своей Car Hacking Village. Несмотря на онлайн формат, презентация 2020 года прошла на высшем уровне.

Патрик Кили из Rapid7 рассказал о том, как он пытался перепроектировать систему управления аккумуляторами Tesla, чтобы получить больше энергии.

Кили смог провести реверс-инжиниринг процесса обновления двух двигателей, «изучив сообщения шины CAN, процедуры UDS шины CAN и различные файлы прошивки, которые можно извлечь из любой «рутированной» модели Tesla S или X».

Он также расшифровал и декомпилировал исходный код Python, используемый для диагностики, чтобы определить, что процесс апгрейда включает «удаление аккумуляторной батареи и замену предохранителя и высоковольтных контакторов на устройства, которые могут работать с более высокой силой тока».

Всё это дало Кили понимание процесса, но, когда он попытался воспроизвести его на реальном доноре P85D, автомобиль «окирпичился». Пришлось платить за буксировку до места ремонта.

Отчасти благодаря этой неудаче Кили смог разработать обходной вариант взлома и все-таки «хакнул» свою машину.

Человеческий трафик

Голландские специалисты в области безопасности Уэсли Нилен и Рик Ван Дуйн объединились, чтобы изучить систему безопасности подключенных к интернету «умных» светофоров в Нидерландах.

Во время беседы на DEF CON исследователи рассказали о том, как они нашли способ имитации непрерывного потока велосипедистов, который мгновенно переключает светофор для велосипедистов на «зеленый» или же просто зажигает его чуть быстрее.

Взлом стал возможен из-за уязвимостей в двух Android-приложений, которые используются более чем в 10 муниципалитетах Нидерландов. Его можно выполнить удаленно, что может привести к тому, что многие велодорожки одновременно получат «зеленый свет», а автомобилистам придется стоять на «красном».

Дело в полном отсутствии механизма аутентификации для велосипедистов. Исследователи заявили, что машины экстренных служб, которые могут запрашивать смену освещения в свою пользу, аутентифицируются иначе. А в случае с велосипедами никаких вмешательств в системы безопасности не потребовалось.

«Невозможно [включить] все световые сигналы одновременно, чтобы машины таранили друг друга», — говорит Ван Дуйн. «Но того, что есть, вполне достаточно, чтобы взбесить кучу людей. Это само по себе уже весело» — шутит докладчик.

Игра началась

В своем выступлении на DEF CON Джек Бейкер поделился результатами нескольких месяцев работы по поиску ошибок в сетевых протоколах многопользовательских игр, включая игры на Unreal Engine и Unity 3D.

Бейкер продемонстрировал взлом с метками времени, позволяющий аватарам игроков двигаться со сверхчеловеческой скоростью, а также баг с перехватом сеанса, который позволял злоумышленникам заставлять других игроков убивать или даже воскрешать своих соперников.

Набор найденных уязвимостей (Бейкер выложил весь код на GitHub) выходит далеко за рамки примитивной DDoS-атаки.

«Я надеюсь, сегодня вы узнали много нового. С этими знаниями вы можете прямо сейчас пойти и выхватить бан в вашей любимой онлайн-игре» — подводит итог Бейкер.

Короткое послесловие

Технологии взлома не стоят на месте. Благодаря «белым» хакерам системы безопасности успевают идти с ними в ногу — но далеко не всегда. Современный мир наполнен уязвимостями — даже лампа накаливания может превратиться в микрофон,

SubSerman

Спасибо за напоминание о очередной моей фобии :)