Мы с очередным рассказом из подкаста Darknet Diaries – история про британского системного администратора, который решил мстить работодателю. Примечательна она не столько описанием технических аспектов атаки на инфраструктуру, сколько раскрытием мотивов поведения «диверсанта».

Герой, он же антигерой рассказа, отправился в камеру прямо после интервью, которое дал автору Darknet Diares Джеку Райсайдеру. Выйдет из мест заключения злопамятный сисадмин в 2023 году. О том, за что его повязали и как он дошел до жизни такой, мы и расскажем.

Но сначала небольшое лирическое отступление, которое после поможет нам понять мотивы мстителя. Автор подкаста Джек Райсайдер перед интервью рассказал, как в детстве обнаружил в шкафу коробку с маминым любимым печеньем. Решив попробовать сладости, мальчик не смог остановиться на одной, второй и даже третьей печенюшке и съел полкоробки. Тут его накрыл тихий ужас. Малыш понял, что скрыть содеянное уже никак не выйдет. Но сработала аномальная логика охваченного страхом и желанием уйти от ответственности детского мозга. Он подсказал мальчику следующий выход – если в шкафу вообще не будет коробки с печеньем, может быть мама забудет о ней? И действительно, мама Джека, то ли забыв, то ли не желая травмировать психику ребенка, действительно ничего ему не сказала о пропаже.

И возвращаемся к герою интервью. Адам (имя вымышленное) родился в Австралии в смешанной семье – папа из Великобритании, а мама из Таиланда. В детстве у героя подкаста были проблемы. Он был жертвой уличных хулиганов, которые отбирали у Адама деньги. Жалоба в полицию создала только новые проблемы – он получил формальные извинения от шпаны, которые они дали в присутствии полицейских, а после продолжили не только отнимать деньги, но еще и избивать. Парень перестал ходить в школу и из-за неуспеваемости был переведен в интернат для проблемных детей. Здесь он связался с членами банды и вместе со всеми получил срок за групповой грабеж.

Новая жизнь

После выхода Адама из тюрьмы семья перебралась на Британские острова, где решила начать новую жизнь. Парень рассчитывал, что и у него получится. Тем более, что удалось устроиться младшим сисадмином в школу. Помог опыт работы на компьютере, который Адам получил еще в Австралии, когда вместо уроков днями напролет сидел за клавиатурой. Правда пришлось поставить галочку в анкете, где упоминалось что-то про проверку судимости, но поговорив с начальством парень успокоился. Его заверили, что это формальность и даже несмотря на австралийский инцидент, «все будет пучком».

Работа начинающего сисадмина подразумевала замену сломанных клавиатур, сброс паролей, а также установку обновлений на учительские и ученические компьютеры. Через полторы недели Адам уже примерно представлял себе школьную парольную политику. Он увидел, что на всех компьютерах используется один и тот же пароль локального администратора, Адам предположил что он совпадает с паролем админа домена. Когда он спросил об этом у босса, тот промолчал и лишь улыбнулся. То есть менять устоявшиеся парольные правила никто и не думал.

Пользоваться полученной информацией во вред работодателю в планах у Адама не было. Наоборот он вдохновился тем, как улучшит местные стандарты безопасности (в интервью он назвал их просто «полное дерьмо»). Но шанса не представилось – Адама уволили. Причиной стала та злополучная галочка о судимости. Руководство сделало вид, что беседы о несущественности факта проверки судимости просто не было. Адам, конечно же, разозлился.

Новая криминальная жизнь

Новую работу юноша нашел, а дальше и следующую. Из новичков он перешел в разряд старших специалистов, стал получать больше денег, обрел новые знания, в том числе и по удаленному управлению компьютерами. В свободное время начал общаться на игровых форумах, где тусовались читеры, и из любопытства осваивал околокриминальные навыки. При этом, как утверждал в интервью, на тот момент морально не был готов к применению новых знаний на практике.

Перешел он «красную черту» после разрыва с любимой девушкой – захватила депрессия, чувство неоцененности как в личной жизни, так и на работе. Чтобы отвлечься, он все больше времени проводил, играя в видеоигры и просматривая хакерские веб-сайты и форумы. Там он (опять же, как утверждал, для расширения кругозора) изучал вредоносное ПО, способы взлома систем, ящиков электронной почты, мессенджеров Teams и Slack. И вот именно в такой период, поздно вечером в январе 2021 года, Адам перед сном решает проверить – как там поживает его старый аккаунт в школе?

Удивительно, но в форме автозаполнения на портале высветился его электронный адрес. Адам решил проверить, поменяли ли пароль к учетной записи администратора Office 365. Пароль сработал, и парень решил посмотреть, как изменилась ИТ-инфраструктура школы спустя 4 года. Под своим паролем он получил доступ к другим учеткам, компьютерам, электронной почте, Skype, SharePoint.

Аппетит пришел во время еды – Адам нашел три учетки, которые дали ему еще больше прав. С ними он получил полномочия супер-администратора. Парень был в курсе, какие его действия могли привлечь внимание системы безопасности, и старался быть аккуратным. Он выбрал учетку, которой давно не пользовались, полагая, что даже если его манипуляции обнаружат, то не обратят на них внимания.

Адам проверил, может ли он получить доступ не только к облачному порталу, но и к локальной сети школы. Вспомнив, что была возможность заходить туда из дома по VPN, он просмотрел переписку сотрудников, пытаясь найти в ней подсказку. И в одном из сообщений, действительно, нашел ее – это была конфигурация для VPN. Поковырявшись пару часов, он подобрал требуемый пароль и получил доступ к школьным компам. Победа!

Но тут же к нему пришло понимание того, что он зашел в локальную сеть со своего домашнего IP и этого уже не исправить. Адам понимал, что его шансы оказаться в отделе полиции примерно 50/50, и исход зависит только от того, захотят обратиться в полицию школьные админы или нет.

Азартный разрушитель

И вот здесь и начала работать аномальная логика, как в упомянутой выше истории о детях и сладостях. Как и ребенок, который вместо того чтобы остановиться, доедает печенье до конца, Адам тоже решил действовать радикально. Тем более, что в этот момент ему вспомнилась былая обида о несправедливом увольнении. Герой решил мстить, заодно заметая следы.

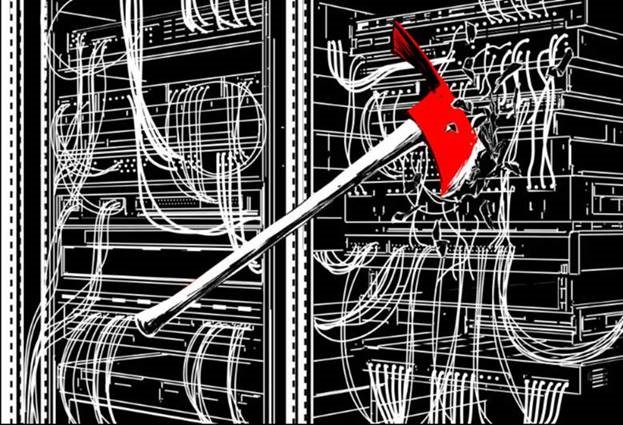

Он решил удалить данные со всех серверов, которые могут хранить сведения о его посещении, а кроме того, информацию с гаджетов пользователей. С помощью IP-сканера он выяснил, какие устройства его окружали – тысячи планшетов и телефонов, принадлежащих ученикам и учителям. Адам сбросил настройки на 2947 устройствах до заводских – люди просыпались от уведомлений Office 365 и обнаруживали, что все их фотографии, тексты и файлы полностью исчезли.

Юноша в азарте уже не мог остановиться – он удалил все учетные записи, до которых смог дотянуться. А чтобы никто не мог войти в систему, нашел и почистил резервные копии. Он старался, чтобы после его ухода везде, где он побывал, оставался только черный экран.

Все описанные события происходили в пандемию, когда обучение велось дистанционно. Таким образом, разрушив школьную инфраструктуру, Адам лишил возможности зайти на школьный портал тысячи людей. Не говоря уже о том, что у многих данные были стерты и на их мобильных устройствах.

Рецидив и наказание

Всю следующую неделю Адам не мог спокойно есть, спать и работать – он понимал, что возмездие не за горами. И когда к нему в дом постучали полицейские, сходу во всем признался. На восстановление более-менее работоспособной среды ушел месяц. Чтобы ускорить процесс, школа заплатила специалисту Microsoft 15 тысяч долларов.

Находясь под следствием, Адам продолжил работать в ИТ-отделе другой компании, где тоже успел создать поводы для увольнения: тратил деньги с корпоративной карты без согласования с начальством. После всего содеянного в школе у Адама уже не было моральных барьеров, поэтому в этот раз решение о мести далось ему проще.

Схема была практически та же. Адам вошел на корпоративный портал Office 365 и удалил ПО на компьютерах ИТ-директора, других своих бывших начальников, рядовых сотрудников. По разрушительности эту атаку нельзя сравнить со стертой программной ИТ-инфраструктурой школы, но в пострадавшей компании не было сомнений, кто сотворил диверсию. Да и после пары дней сомнений Адам все же дал признательные показания, а до ареста – интервью.

Оставим анализ личности психологам (хотя по-человечески хочется пожелать, чтобы в жизни любого было меньше поводов для мести). Но с точки зрения ИБ мораль тут только одна: после увольнения пароли всегда должны меняться, а старые учетки – удаляться. Правило банальное, но похоже оттого его так часто и игнорируют.

С каким самым эпичным фактом «ИБ-пофигизма» вы сами сталкивались на работе?

Комментарии (102)

IB2022

30.05.2022 09:28+3С каким самым эпичным фактом «ИБ-пофигизма» вы сами сталкивались на работе?

«ИБ-пофигизм» везде и всюду, и масштабы его не имеют границ.

На предыдущей работе коллега, отвечающий за экономическую безопасность, игнорировал ИБ от слова совсем. При этом доступы у него были весьма существенные. Единственный аргумент, который работал, состоял в том, что я ему говорил, если будут какие-то последствия, то попадет мне, как ответственному за ИБ.

А еще каждый раз когда вспоминаю про «ИБ-пофигизм» на предприятии, связанном с оборонкой, волосы дыбом встают.

Вообще мой опыт подсказывает, что для снижения уровня «ИБ-пофигизма» нужно еще лет 10-20, пока банально произойдет смена на более адекватно понимающих возможные проблемы. «ИБ-пофигизма» много именно со стороны людей «старой закалки».

yukon39

30.05.2022 10:32+16Насколько стара должна быть уже эта закалка? Извините, я понимаю еще в 2000-х это можно было «ожидать», но в 2020-х откуда в массовых количествах эти люди «старой» закалки?

Нет, дело не в закалке — среди молодежи пофигистов не меньше. ИМХО, проблема в том, что им честно не понятно, зачем все эти телодвижения-то? А вот за доступ к своей ВК-шке они отлично беспокоятся.

DarkHost

30.05.2022 10:59среди молодежи пофигистов не меньше

Да ну? В наш отдел взяли человека без опыта вообще. И в приказном порядке заставили выдать ему рутовые пароли на всё(виртуалки, гипервизоры, хранилки). ИБ в полный рост.

rzerda

30.05.2022 12:43+7Для нубов форум можно сделать ридонли до тех пор пока не наберёт 50 сообщений

Через сколько дней после найма наступает момент, когда сотруднику можно выдавать доступ, необходимый для его работы? Если это не фиксированный по продолжительности интервал, чем определяется его длина?

garageman

30.05.2022 13:37+1Я подходил просто. Даже когда вижу что специалист "готов" (а это определяется просто, смог развернуть сам "с нуля" какой-то сервис на тесте - готов) и получает права на этот сервис - то права на бэкапы от этого сервиса - все равно недоступны.

rzerda

30.05.2022 13:49+2Разделение зон ответственности в части резервного копирования я нахожу достойным занятием, но вот критерий «развернуть с нуля на тесте» мне непонятен. Наличие слов «какой-то» намекает, что у Вас их там нетривиальное количество, и наверняка должна быть документация, а лучше автоматика, которая это как-то описывает. В обоих случаях планка «запусти автоматику/сделай как в чек-листе» кажется мне довольно низкой.

garageman

30.05.2022 15:42+3Ну, как минимум если смог (да, по документации) развернуть в тестовом окружении, где LDAP сервера, расположение ресурсов другое, отличное от прода - то как минимум есть осознание какой параметр за что отвечает. Ну и по задаваемым вопросам можно оценить где в документации надо полнее описать.

Но это дела давно минувших дней... И да, полностью развертывание автоматическое не было реализовано, как сейчас - не знаю.

А недоступность (на запись) бэкапов всем - это вообще по-моему основное.

IB2022

30.05.2022 11:25Ну давайте так. На момент описанной ситуации мне было 30. Коллега немного старше, сейчас ему чуть за 40. В плане экономической безопасности он действительно профессионал. Страницы ВК у него своей нет. Есть фейковая для выполнения работы.

Вот и представьте, сколько он еще будет работать. И таких людей очень много.

В 2000-х в России массово только специальности по ИБ для «гражданки» в ВУЗах появляться стали. Ни о какой вменяемой ИБ в организациях и не слышали.

Не буду пытаться оценивать в процентах, но повторюсь, что даже сейчас полно мест, где ИБ расценивается как бесполезная трата средств (до беды).

AlexanderS

30.05.2022 12:15+1даже сейчас полно мест, где ИБ расценивается как бесполезная трата средств

В иных местах траты на создание бекапов-то расцениваются как бесполезные, а вы по ИБ какую-то)

IB2022

30.05.2022 21:53Так это классика)

Полно тех, кто считает что RAIDа достаточно.

AlexanderS

31.05.2022 10:41Это пока сам контроллер не погорит. Если заранее нет запасного, а его обычно нет, то восстановление данных может вылиться в такую мороку, которая заставляет переоценить не только отношение к бекапам, но и порой применение RAID.

zuek

01.06.2022 13:17Я лет до 25 так считал. Вернее, бэкапы делал, но на тот же массив RAID5. Зато лёгкий бодряк (18 часов нон-стопом, до 14:00 следующего дня) по восстановлению базы из фрагментов бэкапов навсегда убедили меня хранить бэкапы отдельно от данных... правда, я на тот момент и не значился ответственным за инфраструктуру, но уже "имел право голоса".

Yuriy_krd

31.05.2022 09:03+2В иных местах траты на создание бекапов-то расцениваются как бесполезные,

. Я тут аж от ностальгии всплакнул. Вспомнилось, как у меня директор не хотел выделить деньги даже на отдельный простенький комп с объемными дисками для бэкапов и приказал их хранить на другом ЛОГИЧЕСКОМ диске того же сервера, с которого и снимались бэкапы… На мои попытки объяснить, что логический и физический диск — разные вещи — он реагировал примерно так: «ты меня за дурака держишь и хочешь деньги предприятия потратить себе на игрушки?» :)

DvoiNic

31.05.2022 09:39+3«собери из двух плохих машин одну хорошую. сервер двухпроцессорный, например»©

AlexanderS

31.05.2022 10:59В одном небольшом ИП, но с 4-5 компами как-то начали делать бекапы. После того как отделались лёгким испугом из-за «диск полетел» — данные удалось откопировать, прежде чем диск помер окончательно. Бекапы делались в виде образов систем со всем вот этим настроенным торгово-розничным ПО, которое по недели настраивают. Лучшего места, чем внешний жесткий диск объёмом 500Gb как-то не нашлось, и он практически сразу ожидаемо закончился. Встал вопрос о покупке более ёмкого диска. Насколько я знаю уже как с год бекапы там не делаются =)

DvoiNic

31.05.2022 11:21политика бэкапирования тоже должна быть внятно определена — как правило, хранить ежедневные бэкапы с 1917 года смысла нет.

AlexanderS

31.05.2022 12:53Эти всё вопросы сами по себе рождающие после осознания того факта, что бекапы НАДО делать)

AlexanderS

30.05.2022 12:25+10Вообще мой опыт подсказывает, что для снижения уровня «ИБ-пофигизма» нужно еще лет 10-20, пока банально произойдет смена на более адекватно понимающих возможные проблемы. «ИБ-пофигизма» много именно со стороны людей «старой закалки».

А что относится к «ИБ-пофигизму»? Вот, например, сейчас модно повально тащить в соцсети личную жизнь, выкладывая фото и видео чуть ли не всего подряд. И именно это поколение сменит людей «старой закалки».

IB2022

30.05.2022 21:49+1На счет личного это одно, люди не понимают рисков открытого доступа материалов, которые выкладывают. Но я все-таки больше про работу.

«ИБ-пофигизм»:

— вешать стикеры с паролями на монитор;

— проще сказать свой пароль, чем оформлять коллеге нужные доступы на время отпуска;

— нежелание понимать, почему не стоит использовать Интернет, флешки в нерабочих целях;

— со стороны админов не раз сталкивался с выдачей прав сильно шире, чем необходимо, вплоть до админских, чтобы пользователь сам «мог решить проблему» и т.д.

Люди, которые устраивались на работу после того, как стали действовать требования к ИБ, соблюдают их охотнее, чем те, при которых эти правила были введены.

Это же классика. Люди не хотят меняться. Они будут упорно биться за то, как привыкли. Столкнулся с этим на практике.

С ростом количества компаний, где ИБ работает в той или иной степени, следом растет количество людей, которые пришли и стали соблюдать, а не борются против нововведений, которые «только мешают». Постепенно ситуация будет улучшаться.

Хотелось бы, чтобы это произошло, как можно раньше, но то, что с чем сталкиваюсь говорит именно о тех, сроках, которые я обозначил.

AlexanderS

30.05.2022 22:29+1Я примерно понял направление. С этим да, можно согласиться. Тут правда есть вопрос — где взять изначальных спецов, которые будут «тон» задавать? Потому что… ну вот учится безопасник по специальности, а сам фотки со своей любимой собакой постит, а на размытом фоне, к примеру, сейф =) Понятно, что человек обучается, осознаёт, взрослеет короче. Но с реально хорошими спецами же не получится как с админами — зачастую это люди по призванию и заниматься этим стали достаточно рано по увлечению, а не по обучению. По логике и настоящий безопасник должен уже с какими-то «правильными» склонностями родиться что ли… ну, например, по интуитивно-идеологическим мотивам пароли хранить в зашифрованном виде) Но таких людей будет ещё меньше чем админов же…

IB2022

30.05.2022 23:03Видел такое. Человек с образованием ИБ, но совсем не безопасник по призванию.

И админов видел, которые еще и безопасники по призванию.

В небольшом коллективе может быть такое, что «тон» задавать некому.

Хотя четкое следование НМД и ОРД уже много лучше, чем ничего.

И чтобы это делать призвание не нужно.

Там где, уже ИБ-подразделение, как правило, проблемы такой нет.

AnthonyAxenov

30.05.2022 10:01+8С каким самым эпичным фактом «ИБ-пофигизма» вы сами сталкивались на работе?

Работал в одной компании. Свой интернет-магазин, лендинги, внутри -- такой, типичный локальный бизнесуля, где очень долго целым IT-отделом назывался весь я.

Увольняясь, отдал базу доступов коллеге, научил пользовался, о чём отчитался руководству и всем наказал всё поменять. У себя вычистил, чтобы не было дурных флешбеков.

Годами позже случайно наткнулся у себя на какой-то древний бекап этой базы, который даже до увольнения не был особо актуальным, но я пошёл пощупать -- и таки да, часть паролей оказались валидны, с суперправами.

Разлогинился, удалил у себя этот бекап окончательно и даже не парился, что наследил: на тот момент никто никуда не логинился уже год+. IT-отдел, тогда уже являвший собой аж нескольких человек во главе с рекламщиком, вероятно, разбежался совсем. По крайней мере, я не был ни первым, ни последним, кто свалил оттуда без сожалений.

lz961

30.05.2022 11:11-5`` С каким самым эпичным фактом «ИБ-пофигизма» вы сами сталкивались ''

Может, не самым эпичным: с рассказами о проблемах с безопасностью на публичном ресурсе.

buratino

30.05.2022 11:24+7" С каким самым эпичным фактом «ИБ-пофигизма» вы сами сталкивались ''

Доступ к клиент-банку через "интернет" посредством входа в "интернет" через строку поиска в яндексе, в которой набирается название банка и последующим тырканием в первую строку поисковой выдачи. Пару с небольшим лет назад это надо было делать исключительно в IE, иначе этот клиент банки не работал

TimsTims

30.05.2022 12:09+5Адам сбросил настройки на 2947 устройствах до заводских – люди просыпались от уведомлений Office 365 и обнаруживали, что все их фотографии, тексты и файлы полностью исчезли.

Поясните, как Office 365 позволяет всё стереть на пользовательских устройствах?

opxocc

30.05.2022 12:43+11Почтовый клиент не дает зайти в учетку, пока ему не предоставят права администратора устройства, после этого телефон начинает подчинятся групповым политикам организации, в т.ч. может быть удаленно сброшен до заводских настроек, делают так чтобы в случае утери устройства «сверхсекретная» почта не могла попасть в чужие руки.

P.S. Именно поэтому я вынужден проверять рабочую почту через веб-интерфейс или rdp, ни за что не предоставлю почтовому клиенту права админа устройства.

TimsTims

30.05.2022 13:00+3Сейчас давно есть "рабочие профили", которые влияют только на содержимое... рабочего профиля. Ну видимо не зря они платят по $15k "специалистам из майкрософт", чтобы он им корректно его настроил...

blind_oracle

30.05.2022 22:00+2Приблуда от Майкрософта, которая форсирует политики, например, отказывается ставиться внутрь Knox (Secure Folder) на Самсунгах. Прямо так и заявляет - не буду.

А рабочий профиль на Самсунгах активируется совсем нетривиально - нужно отдельное приложение которое я нашёл в F-Droid (Shelter). Но даже установив софтину там - enroll-ить устройство в нашей рабочей сети я не смог, но это уже может наши внутренние заморочки...

AVladimir

31.05.2022 15:00В office365 возможна политика разрешающая мобильный Outlook только через приложение Portal Company, которое нужно добавить в администраторы устройства. Так можно контроливать требования блокировки устройства. В Azure после этого также можно сбросить до заводских (на случай утери). Работает на яблоке и андроиде.

Kelv13

30.05.2022 14:08+3Не знаю, как там у Адама, но Exchange online позволяет wipe мобильного устройства, на котором установлен клиент и даже просит пользователя согласиться на это при установке клиента.

roboter

30.05.2022 12:15+55С каким самым эпичным фактом «ИБ-пофигизма» вы сами сталкивались на работе?На форме регистрации проверка емейла на уникальность была сделана на клиенте, запрос получал с сервера все емейлы пользователей и по нему проверялось. Код сеньёра :)

Ну а на мои замечания мне ответили, "Фу, какой ты токсичный"

yellowmew

30.05.2022 13:07+13С каким самым эпичным фактом «ИБ-пофигизма» вы сами сталкивались на работе?А как назвать ситуацию, когда "Начальник Службы Безопасности" был самым главным врагом ИБ? :)

Сидел он в удаленном офисе, в отдельном кабинете. И, по сути он был "безопасником", только не в ИТ области. У него "были связи"(военные и криминальные, я полагаю) и он "решал вопросы". А IT ему дали в нагрузку. Иногда он приходил к нам с запросом "Откройте мне я базу почитаю" (1C 7.х + MSSQL) или "распечатайте мне базу"(с целью "проверки"). Пароль на его ПК был годом его рождения и то, поставлен только после того как финдир на корпоративе намекнул что знает какую порнуху начбез смотрит на рабочем месте. Единственный, кто жил в своем отдельном влане во всей сети организации и не имел доступа к внутренним IT ресурсам :D

Constanine

31.05.2022 08:20+2Ну это скорее описание классической физической СБ, со своими задачами , которые практически не пересекаются с ИТ. А вот когда им назначают в нагрузку и ИТ(мол и там и там присутствует слово безопасность), становиться грустно.

yellowmew

31.05.2022 10:30именно так и было, пока нас финдир не "выкупил" себе в подчинение и не нанял "IT директора". Тогда начинался сложный и дорогой проект по автоматизации всего и вся, плюс переезд на 1с v8, поэтому ИТ поставили в подчинение финансовой службе. Но я как раз тогда уволился, не знаю какие внутри дальше были изменения

Vsevo10d

30.05.2022 13:11+7Кейс, описанный в статье, очень унылый. У парня какие-то дикие комплексы, раз он занялся таким тупым вредительством. Он наверное школьным хулиганам под дверь тоже насрал, специально съездив в отпуск в Австралию, просто эта часть его биографии не про айти и в статье не нашла отражения.

K0styan

30.05.2022 16:18+2Это факт, но проблему-то не снимает. С таким же комплексом разной запущенности - тыщи людей, и никогда не знаешь, нет ли таких тараканов у вашего админа.

MedicusAmicus

30.05.2022 13:13+1Провайдер на треть города. До недавнего времени пароли на учетку назначались так:

логин: 123456

пароль: abon123456

Есть доступ в ЛК извне сети.

Внутри ЛК лежит ФИО, телефон, адрес, e-mail, IP.

Исправили почти через год после моего звонка админу.

anthtml

30.05.2022 14:18+1У нас провайдеры любили клиентам wi-fi настраивать: SSID номер квартиры PASS 12345678 или номер дом телефона. Практически всю эру ADSL такая схема продержалась, пока не появилить xPON терминалы с дефолтными рандом ssid/pass на этикетке. Зато почти в любом месте можно было нарваться на халявный инэт

rostislav-zp

30.05.2022 21:35Мы с друзъями так пароль знакомого подобрали и сидели 2 недели под его учеткой,когда сами не платили за свои подключения.знакомый однажды очень удивился тому,что войти не может и оператор ему в ответ за запрос ответил-"а вы в сети вообще-то "

spesso

30.05.2022 14:56Да собственно что далеко ходить, Волгателеком перед тем как стать Ростелекомом в нашем городе ставил населению свои роутеры с логинопаролями admin-admin и ложили на безопасность.

Izhevsk

30.05.2022 17:10Да, было дело. Там еще и Wi-Fi открыт был на все стороны. Я года три сам не заключал договор. Зачем подключаться когда вокруг десятка полтора открытых точек))

Scrypto

30.05.2022 19:37+4У нас еще интересней было, лет 15 назад наш местный провайдер, решил сделать личный кабинет, с возможностью перевода денег баланса для внутрисетевых покупок, а так же возможность переводить от пользователя к пользователю.

Пароли были 123 по дефолту у всех пользователей, кто не менял их вручную, и предупреждения о необходимости смены никто делать не стал.

Логин личного кабинета совпадал с логином в местном внутрисетевом чате, дальше дело техники.

Тот же провайдер, после того как пофиксил этот 'баг', забыл, что пользователи бывают разные, и не сделал проверку на перевод денег самому себе. При таком переводе сумма дублировалась. Один человек нашел уязвимость, рассказал всем друзьям :), дальше уже ходили писать расписки в офис к провайдеру, что больше так делать не будем.

Про всякие конкурсы от провайдера, в виде игр, где не было валидации запросов никакой, и можно было подменить счёт при отправке post запроса в конце игры и получить всякие призы, что превращало турнирные таблицы в соревнования читеров, я уже говорить не буду )

Мда, вот мне заняться было нечем )

RalphMirebs

31.05.2022 06:45В Новотелекоме в 2008 году мне выдали пароль в личный кабинет: первые две цифры номера клиента + имя моё + последние три цифры номера клиента.

jmeansjustice

31.05.2022 11:49+2Похожая история

Сбросил настройки роутера, но забыл логин/пароль от учетки.

Звоню в тп и объясняю ситуацию. Логин нашли по номеру телефона, а пароль подсказали ввести стандартный. Уточнил у агента тп, оказывается, что такой пароль устанавливают всем новым клиентам, после чего клиент может поменять его в личном кабинете на сайте. Был чуть в шоке, позвонил знакомому, который подтвердил, что у него такой же пароль.

Логин от учетки: 001XXXXXXX, где XXXXXXX набор цифр (очень надеюсь, что не порядковый номер клиента).

Стандартный пароль: Aa123456

Самый крупный провайдер оптоволоконного интернета в стране. Компания, в которой работает 17 летний синьор из недавней статьи :)

smolhelp

30.05.2022 13:22В одном из учебных заведений города выполнял небольшой заказ. Мне сказали пароль от сервера. Параллельно со мной на том же сервера хотели обновить портал (те сторонние специалисты тоже знали пароль админа). Тот самый пароль остался прежним. И попасть на тот сервер можно любого места всемирной паутины.

DrZliden

30.05.2022 13:22+2То что я видел это было даже не пофигизм. А идиотизм. Было куча офисов, всё увязанов домене все централизовано. При этом права в домене раздавались согласно принципам обычной иерархии предприятия. То есть у директора были права админа в домене, при этом компания была совершенно не IT, директор был туп в этом плане как пробка(ну в целом для его направленности предприятия это норм). Вишенка на торте пароль 123456789 потому что чтото сложней он запоминать он не хотел, и вышестоящий админ поставил такой и сказал всё нормально. Ну и естественно VPN по этому паролю тоже отлично работал… Жаль посадили директора этого(не жаль).

kborisov

30.05.2022 13:22+2сбербанк помнится всем в какой то момент сбросил установленное кодовое слово на ИМЯ из ФИО

13werwolf13

30.05.2022 13:52сбером не пользуюсь уже оч давно.. но помнится когда пользовался был один день когда он всем присылал смс код один и тот же (ну незнаю насчёт прям всех, но мы с коллегами знатно прифигели когда пол дня для разных действий все толпой получали одни и те же цифры каждый раз). тогда попытка уведомить об этом сам сбер не увенчалась успехом "вывсёврёти" и "это просто невозможно"..

konst90

30.05.2022 14:43У нас в ВУЗе выдавали студентам карточки стипендиальные - всем поставили одно и то же кодовое слово. Даже тем, у кого карточка была до этого - поменяли.

vassabi

30.05.2022 13:54видел систему, которая тоже висела "на доверии сисадминам"

( в ней можно было зайти по мастерпаролю типа "%!*!%" - в любую учетку %) )

RaFaeL-NN

30.05.2022 13:55+1С каким самым эпичным фактом «ИБ-пофигизма» вы сами сталкивались на работе?

Админ устанавливал пользователям пароль на почтовые ящики, равный логину до @. При этом доступ к почте был снаружи, в т.ч. на отправку

safari2012

30.05.2022 15:26Постоянно сталкиваюсь с такой проблемой: мне постоянно присылают персональные данные однофамильцев на мой мейл формата [фамилия_без_цифр_и_знаков]@mail.ru. От выписки по кредитке/брокерскому счёту, до страховки ОСАГО в электронном виде.

Поголовно всё ИТ не проверяет мейл, который даёт им клиент при регистрации. В этом р@спиздяйстве замечены:

банки (в т.ч. топ10, зеленый, красный и др),

страховые компании,

интернет магазины (самый интересный - алиэкспресс),

-

даже AppleID

K0styan

30.05.2022 16:24А как вы его проверите? Ну то есть технически понятно, при регистрации или изменении мэйла можно отправить письмо со ссылкой - но как вы юзера-то заставите по этой ссылке перейти?

Отказать в обслуживании, пока не подтвердит почту - можно. Но тогда - особенно если ваш сервис массовый, на таком рынке, где особо на уникальности не выехать - вы проиграете конкуренту, который такого не требует.

safari2012

30.05.2022 17:31+2Именно так, не присылать данные по картам без подтверждения.

Почему это Стим или Microsoft проверяет (даже перепроверяет, по моему даже с перебором), а Apple нет? Microsoft не боится конкуренции?

По Алиэкспресс вообще молчу, это они не уникальные и боятся конкурентов?

gecube

31.05.2022 02:46+1полностью поддерживаю точку зрения пользователя @safari2012

мало ли я в цифре или букве при вводе почтового адреса ошибся - а проверка отправкой письма с подтверждающей ссылкой меня от такой ошибки застрахует... Я уж не говорю о том, что я бы не хотел, чтобы в банках почта менялась от балды без дополнительных подтверждений....

nvor

31.05.2022 09:04Какой то чел зарегался в инсте на мою почту, и несколько лет сидел на этом аккаунте. Когда я надумал попасть в инстаграм, то пришлось поудалять там все его данные и сменить пароль, но похоже как то у него инста всё равно работала.

safari2012

31.05.2022 12:05+1У меня банки потребовали аж скан паспорта. Послал их нафиг. Потом, со временем и оказией, будучи очно в том или ином банке, писал заявления.

С службой ТП Apple удалось договориться по телефону. Вообще ситуация была интересная - аккаунт AppleID был зарегистрирован на мой мейл и чужой телефон. Я сбрасывал пароль по почте, "злоумышленник" сбрасывал по телефону. И так несколько раз подряд.

Hlad

31.05.2022 09:11+2Лет двадцать назад мне на почту периодически сваливались письма, адресованные на почти такой же адрес, но с точкой посредине. Помню, каждый раз с интересом читал эти письма, т.к. там была переписка по одному очень интересному техническому проекту в области транспорта, про который я больше никогда ничего не слышал (хотя потом пытался раскопать информацию о нём)

askharitonov

30.05.2022 15:59Насколько помню, один не самый крупный банк для работы через банк-клиент генерировал ключевую пару для клиента самостоятельно (и выдавал на дискете). Но это давно было.

safari2012

30.05.2022 17:41Это другое, это данные об авторизации. А в моем посте речь о рассылке типа "вы задолжали банку 40 тыс.рублей, погасите до такого то числа или будут проценты и пени". И всё это с персональными данными, номерами счетов, карт и т.д.

Хотя, в случае с майкрософт, эппл и али, речь шла как раз об авторизации.

ifap

30.05.2022 17:28+5Из диалога с админом сетки на ~300 компов:

- Я тут зашел для бла-бла-бла...

- Бла-бла-бла, кстати, ко мне "червь" целый день ломится.

- Да, он у нас давно у кого-то сидит, бла-бла-бла...

zuek

01.06.2022 13:45Это не на мясокомбинате, случаем, было? А то аж в памяти всколыхнулось... =)

ifap

01.06.2022 13:55Нет, госорган. А зачем на мясокомбинате 300 компов? ;)

zuek

01.06.2022 14:0440 региональных менеджеров, штук 70 станций весового контроля, полста человек в бухгалтерии (скоропорт требует очень интенсивного документооборота), химики - штук 10 машин, микробиологи - тоже под десяток, отдел рекламы - штук 5, отдел продаж - не менее полусотни, штук пять в столовой (калькулятор, кассир, кладовщик, директор...), штук пять в автопарке, несколько десятков у службы эксплуатации... ну и с полста в департаменте ИТ (разработчики, сетевики, саппорт...). Это только то, что сходу вспомнилось... и да, с одного конца мясокомбината до другого конца пешком идти минут 10...

...а ещё там более, чем у половины пользователей в домене был пароль "Gfhjkm123"...

Ах, да! Червь, как выяснилось, жил на древнем-древнем контроллере домена, при чём домен этот уже не был основным, но продолжал по не до конца понятным причинам функционировать (с односторонним доверием - он доверял новому домену, но не наоборот). Я на этом мясокомбинате "мимо проходил" - участвовал в его закрытии, и про червя спрашивал бывшего начальника местного ИТ...

ifap

01.06.2022 14:09Эвона...

..а ещё там более, чем у половины пользователей в домене был пароль "Gfhjkm123"

Тут только институциональный терроризм поможет: принудительная смена, нелогин - приравнивается к прогулу, прогул - снятие премии ;)

ReaderReader

30.05.2022 18:13С каким самым эпичным фактом «ИБ-пофигизма» вы сами сталкивались на работе?

На заре онлайн медиа, сделала одна радиостанция сайт, на котором можно было слушать радио через интернет. Сейчас, разумеется, это новость на уровне "вечером будет дождь", а тогда это были чуть ли не космические технологии. Сайт сделали, все работало, но вот о безопасности никто даже не задумывался. Я работал в кампании, которая была подрядчиком у этой радиостанции по целому спектру софта, и как-то от нечего делать натравил на этот сайт сканер уязвимостей. Он практически сразу находит там Unicode Encoding уязвимость, которая позволяла выполнить из запроса в браузере любую команду в командной строке. Причем как позднее выяснилось, на сервере еще и не было никаких ограничений прав: т.е. из запроса в браузере можно было отформатировать весь сервер, не говоря уже о дефейсе. Разумеется, сразу сообщил на радиостанцию, после чего оказалось, что эта уязвимость была в открытом доступе почти год, а сайт никто и никогда (хотя бы триальной версией какого-нибудь сканера) ничем не проверял.

xFFFF

31.05.2022 00:26С каким самым эпичным фактом «ИБ-пофигизма» вы сами сталкивались на работе?

Дата рождения разработчика в качестве ключевого пароля в одной очень серьезной системе. При этом тысячи человек знают эту дату т.к. всех сотрудников поздравляют с днем рождения в корпоративной рассылке.

engine9

31.05.2022 01:52В юности случайно "хакнул" проходную суда, зашел в здание и ходил по коридорам и лестницам, искал одну фирму, а забрёл через оставленную открытой дверь в суд который занимал верхнюю часть здания. На проходной очень удивились человеку который оказался внутри периметра. Но никаких неприятных последствий не было, я объяснил как попал туда.

maxshopen

31.05.2022 03:45+3Но с точки зрения ИБ мораль тут только одна: после увольнения пароли всегда должны меняться, а старые учетки – удаляться. Правило банальное, но похоже оттого его так часто и игнорируют.Для этого нужен новый специалист по ИБ с квалификацией не хуже предыдущего, что для школы не всегда возможно выполнить. А даже если выполнить - предыдущий админ всегда имеет возможность оставить для себя на потом бэкдорчик, выявить который может оказаться непросто даже хорошему спецу

gecube

31.05.2022 17:28школе, рискну предположить, не нужен штатный сотрудник поибе. Им нужна компания, которая раз это настроит, и будет потихоньку поддерживать... И тогда школа будет заниматься профильной деятельностью, и ответственность будет правильно поделена. Но это невозможно в ситуации, когда финансирование происходит по остаточному принципу.

Battary

31.05.2022 08:20С каким самым эпичным фактом «ИБ-пофигизма» вы сами сталкивались на работе?

Не на работе, но лично мне кажется проявлением «ИБ-пофигизма» процедура авторизации в Сбербанк Онлайн.

Для логина не важен регистр символов, т.е. логин "MyLogin" и логин "mylogin" являются идентичными.

Dmitry_Dor

31.05.2022 08:40он вдохновился тем, как улучшит местные стандарты безопасности (в интервью он назвал их просто «полное дерьмо»). Но шанса не представилось – Адама уволили.

— Шеф! У нас дыра в безопасности

— Ну хоть что то у нас в безопасности…

© классика

lev_seliverstov

31.05.2022 10:19+2С нарушением ИБ не сталкивался, а вот описанное аномальное явление, когда у человека в экстремальной ситуации клинит мозг и он творит безобразие назло работодателю, я встречал. Человек оказался заперт в серверной из-за глюка СКУДа, и его маленький воспалённый мозг не придумал ничего лучше, кроме как "перезагрузить" СКУД, отключив ИБП в серверной, что он и сделал. Вот всё, что я могу рассказать, не нарушая NDA. Ущерб оценили на миллионы, уволили недоумка в тот же день.

kost

01.06.2022 00:51Что надо было сделать?

snaiper04ek

01.06.2022 11:32+2Я, конечно, не представляю, что там за ситуация, но если предположить, что, сотовой/wifi связи нет, терминала никакого для подключения нет, и в серверную заходит кто-то примерно раз в неделю, и этот кто-то - ты, и никто не знает что ты туда пошёл и не узнает ещё долго, то действительно, единственный твой пинг во внешний мир - это нарушить работу какой-либо системы до того, как умер от обезвоживания. ИБП рубить это такое себе, я бы попробовал дёрнуть сеть, а лучше - телефонную связь, смотря к чему есть физический доступ. Но судя по тому, что это тут написано, был какой-то вариант по проще, а выбранное решение пришло в попыхах.

kost

01.06.2022 20:21Интересно услышать, что сделал бы автор исходного комментария на месте «недоумка».

mayorovp

01.06.2022 22:36Тут ещё вопрос, а что можно было такого делать в серверной без терминала, без ноутбука и без связи с напарником у которого есть что-то из этого. Как вообще можно настраивать оборудование без возможности проверить его работоспособность?

Так что наверняка возможность связаться была.

Lexicon

31.05.2022 12:20Блин, у меня проф.искажение и периодически при себе есть, эм... инструменты

Наверное самое забавное было в одном финтехе, где доступ в здание осуществлялся картой и ей же производилась удаленная авторизация, вплоть до доступа в системы аудита. Ну и, если ты приходил в выходные, тебе нужно было сдать карту возле поста охраны, где она вставлялась в карманы на стене, взамен получив гостевую.

И в общем, однажды я зашел и увидел карту главы департамента в кармане соседнем со своим. О том, что их можно копировать видимо не задумывался никто.

DvoiNic

31.05.2022 12:47+1а в чем смысл этой процедуры (в выходные — ходить по гостевой, и оставлять личную)?

Lexicon

31.05.2022 17:30Типа в выходные нельзя юзать свои привилегии во внутреннем сегменте, поэтому все, кто заходит в офис имеют доступы ограниченного уровня, если только под подпись не затребуют к задаче. В общем, план видимо такой, что ничего критического не получится сделать, когда все отдыхают.

mayorovp

01.06.2022 22:38Хм, а что если сотрудник-злоумышленник не станет сдавать свою карту или заранее скопирует?

Надо такие вопросы решать на уровне СКУДа, а не "церемониями" с картами.

CAJAX

31.05.2022 15:26+1С коллегами регулярно пользовались сервисом доставки еды. Однажды кому-то возместили косячную доставку промокодом вида sorry+имя+первая буква фамилии + порядковый номер такого кода для этого юзера. Через полчаса пара людей сбрутфорсила кодов на несколько сотен евро. И продолжали месяц, пока в коды не стали подмешивать случайные символы.

Ещё непосредственно сам столкнулся с кодом биллинга, где вход через гугловский oauth, а проверка подлинности домена делалась через параметра hd, о котором в доке прямо сказано, что это просто для удобного редиректа и там может быть что угодно. Т.е. вообще любой человек может войти в биллинг запилив где-то свою интеграцию с гуглвоским логином и вписав в hd домен этого сайта

nightbrid

01.06.2022 10:02Расскажу историю немного не про ИТ-безопасность. 1996 год, январь, командировка в Гренобль с коммерческим директором (в качестве переводчика). Лететь удобнее через Женеву - там два выхода - на швейцарскую и французскую сторону. Прилетели ночью, выходим на французскую сторону, кабинка, где должны сидеть погранцы/таможенники ихние - закрыта (причем так и написано, что прохода нет), а слева уже принимающая сторона руками машет, давайте скорее, пора ехать. Сели в машину, уже к Греноблю подъезжаем, и тут я понимаю, что отметки в паспортах нам никто не проставил. Обратно возвращались когда, думал всё - кранты Шенгенской мультивизе лет эдак на пять, но обошлось - объяснил погранцам, что сами виноваты, что их не было, билеты опять таки показал - пронесло)

zuek

01.06.2022 14:56+1С каким самым эпичным фактом «ИБ-пофигизма» вы сами сталкивались на работе?

Было дело в нулевых, проработал пару лет в средненькой компании (машин 100) в ИТ - сперва единственным специалистом, но к концу моей карьеры на этом месте, в отделе было аж 4 человека, ну и первое, что я сделал, принимая сеть у предшественника - сменил пароли на всех служебных учётках (бережно сохранив их в KeePass)... ну, уволился я оттуда, передав дела (и парольную базу) преемнику, какое-то время продолжал его консультировать по неочевидным вопросам, потом и он оттуда ушёл... лет через 10 после моего ухода, случайно встретился с работницей этой компании, и она пожаловалась, что у них "всё сломалось" (словили шифровальщика), и "главный админ" не придумал ничего лучше, чем "тихо свалить", и попросила помощи в восстановлении работоспособности локалки - отказываться не стал, тем более был в отпуске, и каково же было моё удивление, когда для входа под доменным администратором подошёл тот пароль, который я оставил десятилетие назад! Нет, пароль был неплох (более 12 символов, не словарный, несложно запоминающийся - что-то вроде "NesaruMogti#65"), но... более 5 сменившихся админов, более 10 лет... в общем, классический "ИБ-пофигизм" в чистом виде... ну, и то, что шифровальщик был запущен под учёткой "главного админа" - меня уже не сильно удивило.

Aleksandr-JS-Developer

На одном из мест работы, помимо доступа к платному контенту по паролю 123123123, если пользователь не вбил свой пароль при регистрации (необязательное поле, Карл) - ему автоматически выставляли статический пароль в духе "123456". Я был в шоке, когда взял из базы 5 случайных email`ов и к 3 из них этот пароль подошел.

nafikovr

некогда работал в конторе с ~2000 активных учеток. пароль по-умолчанию выдавался в виде "месяцГод" при устройстве на работу. из любопытства проверили с десяток рандомных учеток - пароль подошел.

Aleksandr-JS-Developer

У моих ребят 100к клиентов на сервисе...

madTomato

Вспомнил канал Шалун (эротика) по кабельному и пароль - 0000.

Yuriy_krd

Насколько я знаю — это пин-код безопасности по умолчанию, который устанавливается на телеке, а не пароль от канала.