В интернете появилось опасное вредоносное ПО под названием Erbium. Это инструмент для кражи личных данных, который нацелен на ваши пароли, данные банковских карт, куки, криптовалютные кошельки и, возможно, многое другое. Из-за быстрого распространения и широкой доступности в будущем он может быть адаптирован для заражения компьютеров новыми способами и похищения других данных.

Зловред в основном распространяют через пиратские игры и читы/кряки для игр. Вредоносное ПО выдает себя за взломанные программы или игры, и люди сами скачивают его через бесплатный файлообменник, например, торрент. Также его распространяют через целевой фишинг, ссылки в имейлах, вредоносную рекламу, наборы эксплойтов и даже сами загрузчики вредоносных программ. Вариантов его проникновения на компьютер уже тысячи. Одной из причин быстрого распространения зловреда является то, что Erbium — это так называемое «вредоносное ПО как услуга» (MaaS), то есть по сути любой может начать рассылать вирус, платя его разработчикам по подписке.

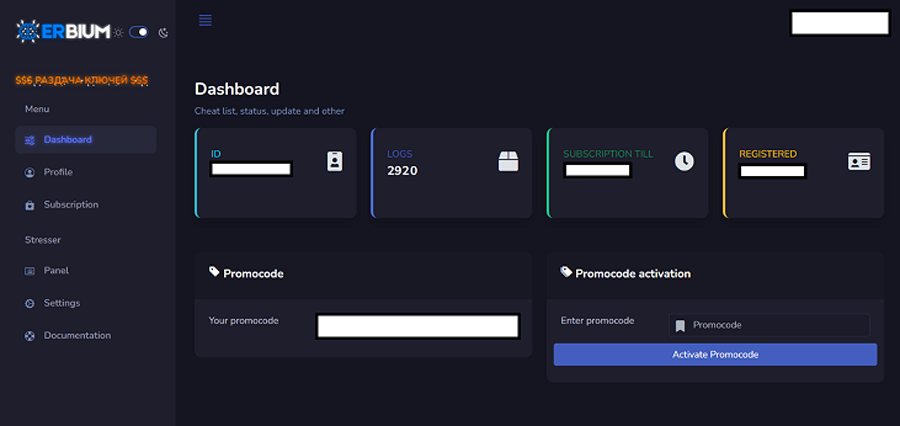

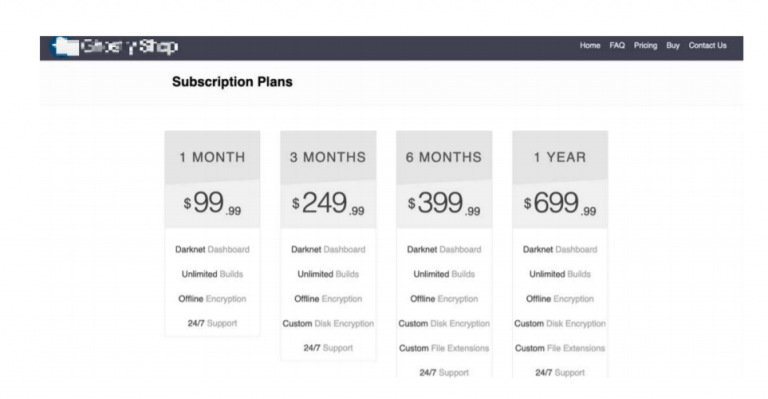

В этом ещё одна особенность вредоноса — у него даже есть реферальная система и служба поддержки клиентов, отвечающая на вопросы юных и не очень хакеров. Подписка, открывающая доступ к панели управления малварью, изначально стоила всего 9 долларов в неделю (точнее, 500 рублей). Но ее растущая популярность привела к тому, что цена выросла до 100 долларов в месяц.

Бизнес построен на массовости, и там даже есть скидка, позволяющая подписаться на целый год за 1000 долларов. Это намного дешевле, чем «подписка» на другие похожие вирусы, вроде RedLine, что способствует быстрому распространению этого эксплойта. За деньги подписчики Erbium получают обновления, поддержку клиентов и вредоносное ПО с полным набором инструментов. За счет обилия функций, низких цен и «клиентоориентированности» — гадость быстро набирает популярность в хакерском сообществе.

Стоит ли бояться?

Первоначально зловред был обнаружен на форумах в дарк вебе компанией Cyfirma, занимающейся поиском угроз и киберразведкой. По ее словам, Erbium впервые был выложен русскоязычным пользователем в конце июля и уже тогда умел собирать данные большинства современных популярных браузеров, получая пароли, файлы cookie и информации о кредитных картах. По словам создателей, они разрабатывали Erbium несколько месяцев. За прошедшее с момента релиза время зловред получил несколько обновлений и стал более опасным.

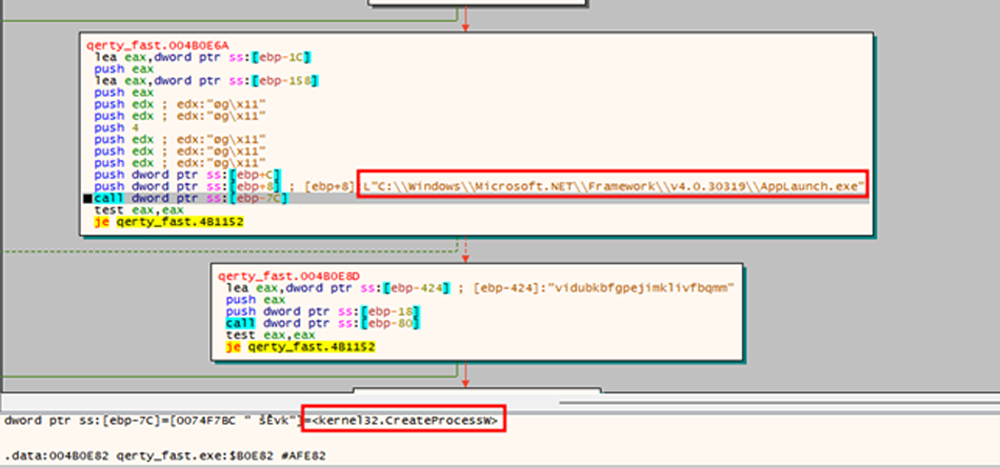

В дальнейшем код малваря также глубоко проанализировала DuskRise, занимающаяся кибербезопасностью удаленных сотрудников. Тут у них можно почитать о том, как совершается атака, какие процессы затрагиваются, что находится под угрозой, как потом происходит сбор ворованной информации и так далее.

По их словам, Erbium может атаковать пользователей криптовалюты, похищая данные из цифровых кошельков пользователей — как холодных, так и работающих через расширение для браузера. Малварь взламывает учетные записи Exodus, Atomic, Bytecoin, Ethereum и десятков других кошельков. Известно, что он умеет получать коды двухфакторной аутентификации из нескольких менеджеров 2FA и паролей.

Похищаются также все данные браузера, такие как логины, файлы cookie, история и информация о кошельках, данные из плагинов. Воруется информация из Steam, Discord, FTP-клиентов, Telegram и холодных кошельков на рабочем столе. Вредоносная программа также умеет делать скриншоты.

После того, как данные были украдены, они передаются злоумышленникам по всему миру через встроенную систему API, а операторы видят обзор того, что было найдено на каждом зараженном хосте, на панели инструментов Erbium.

Зловред использует три URL-адреса для подключения к этой панели, включая сеть доставки контента (CDN) Discord, которой операторы вредоносного ПО вообще очень активно злоупотребляют.

Как избежать заражения

Лучший и наиболее эффективный способ избежать такого вредоносного ПО — понятно, не скачивать нелегально взломанные игры, кряки и разных ботов. Пока что зловред проникает в системы жертв в основном через запуски файлов с торрентов и файлообменников. Другой способ — убедиться, что у вас есть хороший антивирус, и он обновлен (первые патчи от Erbium обещают уже на днях). Также рекомендуется провести профилактическое сканирование компьютера на наличие вирусов и вредоносных программ, чтобы убедиться, что в последние дни ничего нового не занеслось.

Даже если вы ничего с торрентов не скачивали и не запускали, расслабляться не стоит. Скорее всего, малварь станут распространять и через другие методы, если они уже не начали. С ним работают уже несколько тысяч злоумышленников, явление довольно массовое. По данным DuskRise, зловред успели засечь при многочисленных атаках на цели, расположенные в США, Колумбии, Франции, Индии, Италии, Малайзии, Ливане, Португалии, Румынии, Испании, Турции и Вьетнаме.

Промокод для читателей нашего блога! Самые безопасные и надежные сервера!

— 15% на все тарифы VDS (кроме тарифа Прогрев) — по промокоду HabrFIRSTVDS.

50 тысяч активных серверов и 10 тысяч клиентов, которые с нами больше 5 лет.

Комментарии (29)

Metotron0

30.09.2022 10:12+1Я не очень внимательно прочитал, но поиском упоминания не нашёл, это же только под винду программа, правильно?

Wolframium13

30.09.2022 11:08+17Вирусы по подписки. Как я отстал от этой темы.

RalphMirebs

30.09.2022 11:11+8Ждем вирусы выдающие себя за другие вирусы и крадущие данные у крадущих данные.

Format-X22

30.09.2022 11:45Где-то я про это уже читал…

Antohin

30.09.2022 12:07+13Кажется был ботнетовский вирус, атаковавший компы стороннего ботнета. Он лечил комп от чужого вируса и располагался там сам, фактически уводя комп из одного ботнета в другой.

derpymarine

30.09.2022 14:31+2Рынок "Malware as a service" появился достаточно давно.

IgorDev

01.10.2022 09:14Довольно странно, а сервис этот хостится в ЦОД-ах Судана что-ли? Как вообще такой сервис может жить больше минуты на одном месте? Или сервис также из себя представляет малварь на зараженных компах?

derpymarine

01.10.2022 13:46сервис этот хостится в ЦОД-ах Судана что-ли?

Есть такое понятие, как "абузоустойчивые хостинги".

Их оплачивают криптой или с подложных/ворованных счетов.

Вот, например, первая ссылка из гугла: https://cloudzy.com/ethereum-vps/Как вообще такой сервис может жить больше минуты на одном месте?

Даже если прибить C&C, то некоторые современные вредоносы умеют подтягивать новые C&C по p2p.

Или сервис также из себя представляет малварь на зараженных компах?

По-разному. Могут быть:

1. Полностью готовые установки с панелью управления.

2. Билды+панель от вендора вредоноса.(Распространением занимается клиент)

3. Только распространение.(Вредонос от клиента, а распространение за сервисом)

Sazonov

30.09.2022 11:30+48Вот раньше в статьях на хабре был нормальный анализ вирусов. Про то как дизассемблировали, какие методы скрытия/защиты/упаковки использовались, через какие уязвимости распространялись. А тут этого нет. Действительно, уровень юных «хакеров».

Metotron0

30.09.2022 12:08+12Тут уязвимость уровня "Хочу поиграть в игру, но антивирус не даёт запустить кряк, отключу антивирус".

slonenyalg

30.09.2022 12:41-1Могу ошибаться, но главная мысль - не качайте с торрентов и файлообменников! Качайте за денежки у официалов. Ну эти тоже воруют данные, но как бы более цивилизованно - вас грабят с улыбкой и вы получаете удовольствие.

glader

30.09.2022 14:40+2Не очень понял

> Воруется информация из [..] холодных кошельков на рабочем столе.

У меня на столе лежит холодный кошелек Ledger. Как мальварь украдет крипту с него?

wadeg

01.10.2022 01:59Воруется информация из [..] холодных кошельков на рабочем столе

Видимо, китайский перевод «из холодных кошельков на десктопах» (на компьютерах, которые не телефоны)

Perlovich

01.10.2022 02:38+1Да не важно. Если вирус может украсть что-то с вашего кошелька, то этот кошелек по определению не холодный.

wadeg

01.10.2022 03:15-1Десктопные кошельки — cобирательное название всех холодных кошельков установленных на персональные компьютеры.

d2d8

30.09.2022 16:52Учитывая, что вероятность заражения всегда ненулевая то в текущих реалиях неплохо бы иметь для койнов отдельный пк или хотя бы виртуалку.

Perlovich

01.10.2022 02:35Так, конечно. Всем, кто пользуется криптой, надо исходить из того, что их компьютер может быть в любой момент заражен. Это основы, которые пишут плюс-минус везде. У того же Electrum есть достаточно простая инструкция, как работать с холодными кошельками.

Un_ka

01.10.2022 07:41Антивирусы с VirusTotal его определяют?

Если вирус использует CDN discord, собираются ли в discord принимать меры для противодействия вредоносному использованию их сети?

Fodin

01.10.2022 08:21+1Лучший и наиболее эффективный способ избежать такого вредоносного ПО — понятно, не скачивать нелегально взломанные игры, кряки и разных ботов.

Ок, начиная с сегодняшнего дня буду скачивать только легально взломанные игры.

redfraction

02.10.2022 23:48То ли я слеповат стал, то ли автор так и не озвучил целевые системы подверженные этой бяке. Хотя такую информацию стоило бы выделять ОЧЕНЬ-ОЧЕНЬ ЖИРНЫМ ТЕКСТОМ.

ryzhehvost

Как у него с софт-фаерволами (тот же COMODO и ему подобные)? Умеет обходить? Если нет - то это мусор, а не вирус.

Опять же, статья выглядит как сташилка из серии "не качайте кряки!". Просто смешно.

Knightt

мне больше показалось что статья написана как реклама вируса. не хватает только рефералки в конце :)