Добрый день, меня зовут Лидия Виткова, я product owner Ankey ASAP компании «Газинформсервис» (а еще кандидат технических наук, доцент, старший научный сотрудник и т.д). Я предлагаю обсудить актуальную тему применения поведенческой аналитики (User and Entity Behavior Analytics- UEBA) в информационной безопасности.

Почему я решила здесь порассуждать на эту тему

Весной 2023 мне пришло в голову поучаствовать в некоторой конференции, где я и предложила организаторам тему «UEBA в информационной безопасности». Скажу сразу, у меня нет опыта участия в открытых публичных конференциях, но есть больше 10 лет стажа в чтении не всегда скучных лекций студентам и выступлений с научными докладами на мероприятиях. В общем, у меня есть некоторый опыт за спиной (spoiler: это мне не помогло).

Ответ от организаторов мне пришел отрицательный:

«Честно говоря, эта информация не новая и не полезная, эти вещи обсуждаются из года в год». «В тезисах смешивается собственное мнение и факты. Собственное мнение уместно, когда уже признанный эксперт в какой-то области делится впечатлением. Текущие тезисы у меня и у коллег вызывают много вопросов».

И ответ был в некоторой степени справедлив, ведь я действительно не эксперт, но и автор строк выше представлял секцию ИИ, а не ИБ.

Прошло лето, а гештальт всё ещё не закрыт… поэтому я решила воспользоваться возможностями «Хабра» и обсудить, что такое UEBA в информационной безопасности с широкой аудиторией площадки. Так что, прошу – присоединяйтесь.

В информационной безопасности сейчас много говорят про цифровую гигиену, про атаки и их обнаружение, про защиту, про компьютерные инциденты и законы, про нехватку кадров. Давайте сначала поговорим про технологии и науку. Ведь без собственного развития в науке и технологиях нам не перейти на новый уровень, а у нас и старый топор не всегда плывет...

Предлагаю обсудить три вопроса (и это будет серия статей Season 1):

Поговорим о том, что представляет из себя UEBA. Рассмотрим модель использования аналитики в информационной безопасности (не ограничиваясь ИБ) (Season 1 episode 1);

Какие существуют примеры базовой аналитики UEBA в ИБ(S1E2);

Как устроена/ что мы знаем про расширенную аналитику в UEBA в ИБ(S1E3).

Анализ

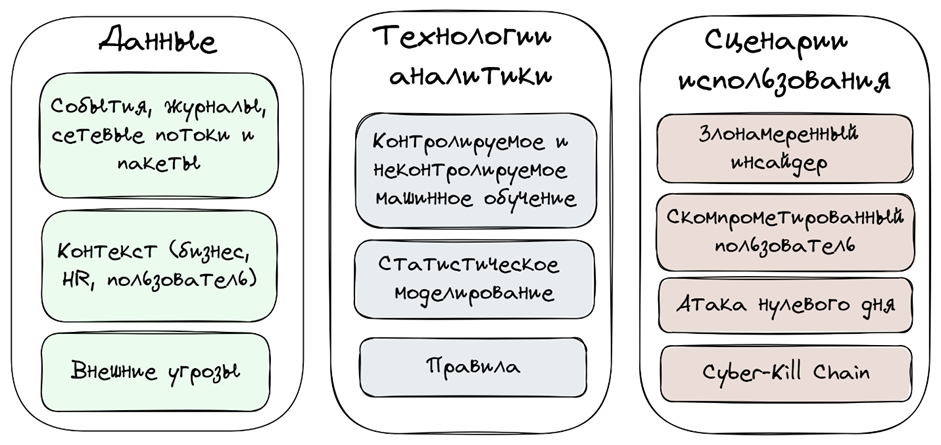

Акроним UEBA был впервые использован компанией Gartner в опубликованном в 2015 г. исследовательском отчете с целью подчеркнуть отличие этой технологии от UBA (User Behavior Analytics). В какой-то момент эксперты договорились, что все решения, которые относят к UBA, фокусируется на анализе только поведения отдельных пользователей или групп пользователей. А вот решения, в которых используются UEBA- технологии, дополнительно отслеживают поведение объектов (хостов, устройств, приложений, сети и т.п., вплоть до устройств из категории Интернета вещей, например, умных колонок). В связи со стремительным развитием UEBA Gartner уже через три года обновила свой отчет. В обновленном отчете были названы «три столпа» UEBA, они показаны на рисунке ниже, я также добавила к ним примеры.

И все-таки…

По сути, UEBA – это акроним от зарубежного термина, означающего «поведенческий анализ пользователей и сущностей». В энциклопедии Лаборатории Касперского дано такое определение UEBA: «Это технология выявления киберугроз, основанная на анализе поведения пользователей, а также устройств, приложений и иных объектов в информационной системе».

Если спросить, что такое UEBA у умных чатов, они ответят, что это либо платежная система, а такая и правда есть, либо – методология анализа поведения пользователей на сайте. И в общем смысле понимания этого акронима чаты тоже правы.

Как мне кажется, в информационной безопасности этот термин сроднился с частью профильных сценариев использования (use case): (1) обнаружение скомпрометированного сотрудника, процесса, устройства; (2) обнаружение внутреннего нарушителя (инсайдера); (3) обнаружение целенаправленной атаки (опытного атакующего) и т.д. Тогда что же за зверь этот UEBA?

На мой взгляд, это технология моделирования для классификации и прогнозирования поведения (оценки риска реализации атак) или, совсем кратко – технология моделирования. Можно было бы сократить и до 1 слова, но второе все-таки ключевое.

Какие существуют примеры поведенческой аналитики

Один из самых известных примеров – «модель рационального агента» в экономике. Она предполагает, что люди делают оптимальный выбор с учетом функции выигрыша и полезности. Сервисы вокруг нас часто опираются на алгоритмы, в основе которых лежит именно такая модель. С этим связаны и многие рекомендательные системы (в онлайн-кинотеатре, например). Более того, злоумышленники также опираются, хотя чаще интуитивно, на «модель рационального агента», и таким образом создают ловушки, в которые попадает жертва.

Давайте проверим. Зайдите в приложение, в котором вы можете заказать какой-то товар и посмотрите: система уже предлагает вам варианты! А теперь вопрос: почему система решила, что вам нужны именно эти товары? Подсказка: Она учитывает город, устройство, с которого вы зашли, оценивает примерный уровень вашего дохода – исходя из марки и модели вашего устройства. И (может кто-то удивится), система учтет даже покупки соседей в вашем доме или квартале. Также в модели рационального выбора делается предположение относительно функции полезности и подразумевается некоторая согласованность выбора. При этом сегодня эту модель ставят под сомнение психологи, экономисты, нейроученые, т.к, по их мнению, она не соответствует поведению людей.

Так или иначе эти технологии уже вокруг нас и хорошо работают: мы готовы выбирать из предложенного, из популярного, злоумышленники также привыкли опираться на такие данные. Не поздно ли говорить, что технологии моделирования поведения не работают? (Это вопрос к психологам и к экономистам, скорее, а не к экспертам по безопасности).

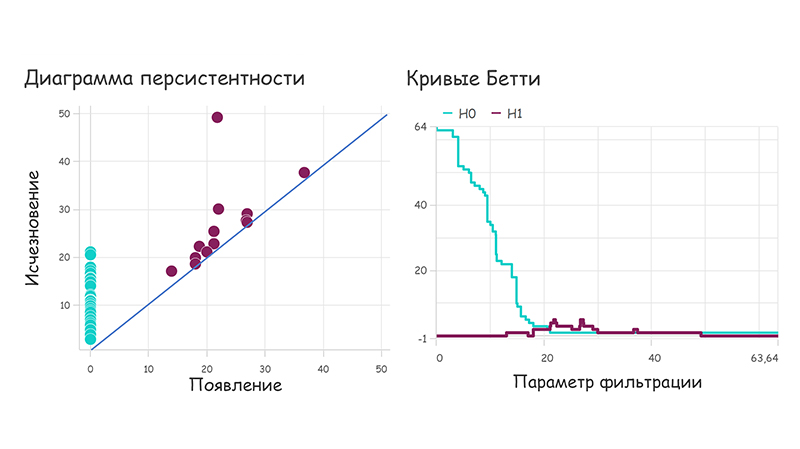

Есть и другие модели для анализа поведения, но сегодняшняя дискуссия не об этом. И не стоит думать, что «за нами следят» – модели UEBA математически абстрактны. В таких моделях нет персональных данных, только обобщенные характеристики. То есть UEBA модели абсолютно безличны – посмотрите пример на рисунке ниже.

А вот так выглядит цифровая тень поведения сотрудника, формируемая топологическим анализатором в системе расширенной аналитики Ankey ASAP (продукт компании «Газинформсервис»). Цифровая тень в нашем случае основана на применении топологического анализа данных и представлена диаграммой персистентности (слева на рисунке) и кривыми Бетти (справа на рисунке).. Но оператор системы расширенной аналитики Ankey ASAP видит только уведомление об отклонении в поведении объекта, и только тогда, когда одновременно срабатывают несколько топологических анализаторов. Такой подход позволяет системе видеть скрытые события или атаки нулевого дня.

Синтез

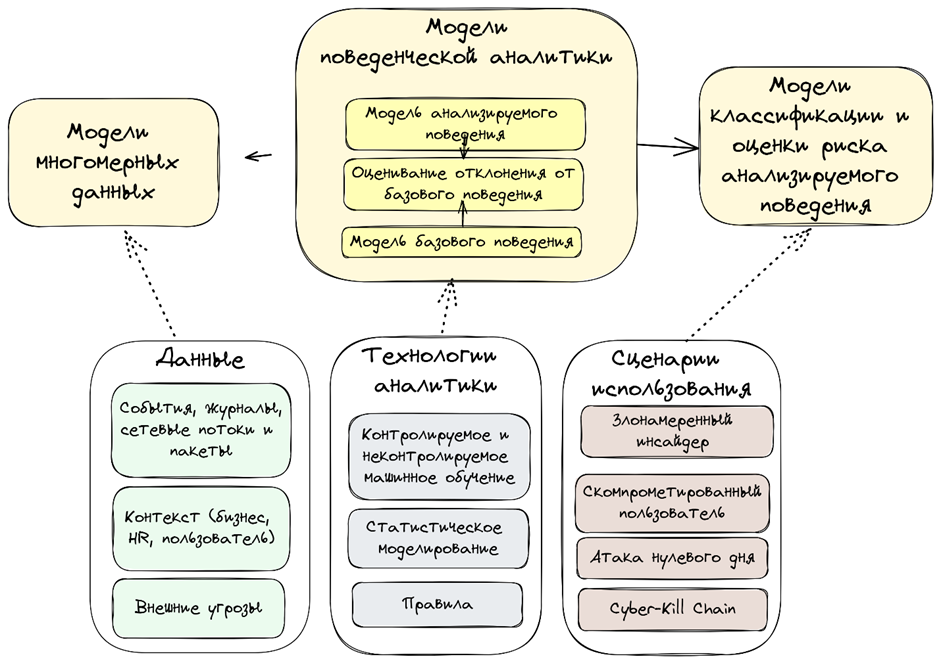

Сегодня наблюдается тенденция в развитии технологии моделирования UEBA – дополнение моделей базовой аналитики технологиями расширенной аналитики. И исходные три столпа получили свое развитие в том числе и в науке. Схематично можно было бы предложить такую модель развития.

В основе современных решений поведенческой аналитики в информационной безопасности лежат модели многомерных данных. Там учтены множество аспектов, характерных для объекта наблюдения и всей инфраструктуры в целом. Есть много терминов для описания такого пространства, но скажу только, что туда летят и числовые, и строковые атрибуты идентифицирующего, в том числе - описательного характера, как контекст, хронология или регулярность (таймлайн), а также метрики для измерения сходства и различия таких многомерных данных.

Таким образом с позиции информационного моделирования поведенческая аналитика UEBA в информационной безопасности обеспечивает классифицирующие и предсказывающие функции.

Таково мое видение развития данной технологии. Может быть, тема и правда «заезженная», может, она ушла в прошлое и сгинула под капотом существующих систем обнаружения аномалий и атак. А может и нет. Я думаю, что те, кто утверждают, что закончилось развитие технологии путают базовую аналитику с расширенной. Различие между ними я хочу описать в следующих статьях.

А пока, коллеги, товарищи, друзья, как думаете:

Есть ли перспектива в развитии UEBA?

Есть ли перспектива в развитии UEBA в информационной безопасности?

Также, если не затруднит, накидайте примеров, какие отечественные разработки, использующие поведенческую аналитику, вы знаете или использовали.

Пишите, буду рада дискуссии!

Комментарии (6)

Shaman_RSHU

25.09.2023 11:26+1Есть ли перспектива в развитии UEBA?Есть, если моделирование проводится не студентами, которые в реальности не сталкивались с угрозами ИБ, не участвовали в расследованиях инцидентов. Хотя многие средства защиты из-за этого развиваются сами в себе, а кто их эксплуатирует страдают и подстраиваются.

Есть ли перспектива в развитии UEBA в информационной безопасности?Для кого конкретно перспективы? Для разработчиков? До тех пор, пока некоторые холдинги будут покупать перекрашенные и чуть-чуть подкрученные, лишт бы запускались open-source и другие с нарешенной лицензией средства, конечно есть преспективы.. А если серьезно, то только реально предотвращенные убытки от инцидентов ИБ могут показать преспективность этого направления.

LidiaISKIN Автор

25.09.2023 11:26Проблема с моделированием и с созданием наборов данных очень актуальная. Брать в чистом виде то, что лежит в открытом доступе для ueba не получается. Тк в наших инфраструктурах слишком все-таки много специфических процессов, традиций работы и функций у устройств. Мы делаем наборы сами, над этой задачей работает 2 полноценных группы и есть свой киберполигон. Про студентов у меня даже были публикации в научных журналах за рубежом на эту тему. Мы с коллегами из СПб ФИЦ РАН (Лаборатория проблем компьютерной безопасности) в свое время показали как размечают наборы студенты и доказали, что вообще-то нейросеть справляется лучше ) Но это было по ботам в социальных сетях. Отдельно как нибудь расскажу, покажу результаты экспериментов. Было интересно.

LidiaISKIN Автор

25.09.2023 11:26+1По второму вопросу соглашусь с Вами, я все таки сторонник реального импортозамещения и верю, что в наших силах создавать прекрасные решения. Можно конечно брать и базовые открытые вещи, но в России очень большая и сильные математические и инженерные школы, все можно делать гораздо лучше чем то, что перекрашивают "из коробки".

alexEtse

25.09.2023 11:26я все таки сторонник реального импортозамещения и верю, что в наших силах создавать прекрасные решения. Можно конечно брать и базовые открытые вещи, но в России очень большая и сильные математические и инженерные школы

А вот тут есть "раскоряка" на самом деле

- с одной стороны, импортозамещение ради импортозамещения, сделаем всё сами с нуля, и всё такое,

- а с другой - глобализация, при которой даже у опенсорсного решения пользовательская база может превышать весь рынок страны, и ресурсов в его разработку может быть вложено больше, чем способен вложить отечественный разработчик за то время, за какое от него потребитель согласен подождать адекватное решение.

В этом контексте хотелось бы услышать как раз от вас обоснование того, что "перспектива в развитии UEBA" есть именно написании полностью своего, а не улучшении существующего для применениях его в каких-то специфических нишах. Или каково вообще ваше видение баланса между "сделать своё vs улучшить существующее"?

dprotopopov

UEBA? Это шутка такая? Как газмяс?

Чую - пора валить с хабра

LidiaISKIN Автор

Да, это профессиональный акроним, к сожалению, часть профессиональных терминов пришло к нам из других стран. Так например, в информационной безопасности часто расследование компьютерных инцидентов рассматривают на ТТ MITRE, а все средства защиты информации относят к разным категориям (DLP, NAC, TI, SGRS и тд...). Посмотрите карту рынка ИБ 2023 год на портале Аналитического центра TAdviser. Категория "Системы анализа поведения пользователей и сущностей (UEBA)" - 12 компаний. Хотя как по мне так в этой категории гораздо больше продуктов. Мы же можем в этот раздел добавить и песочницы, там же присутствует поведенческий анализ вредоносов...