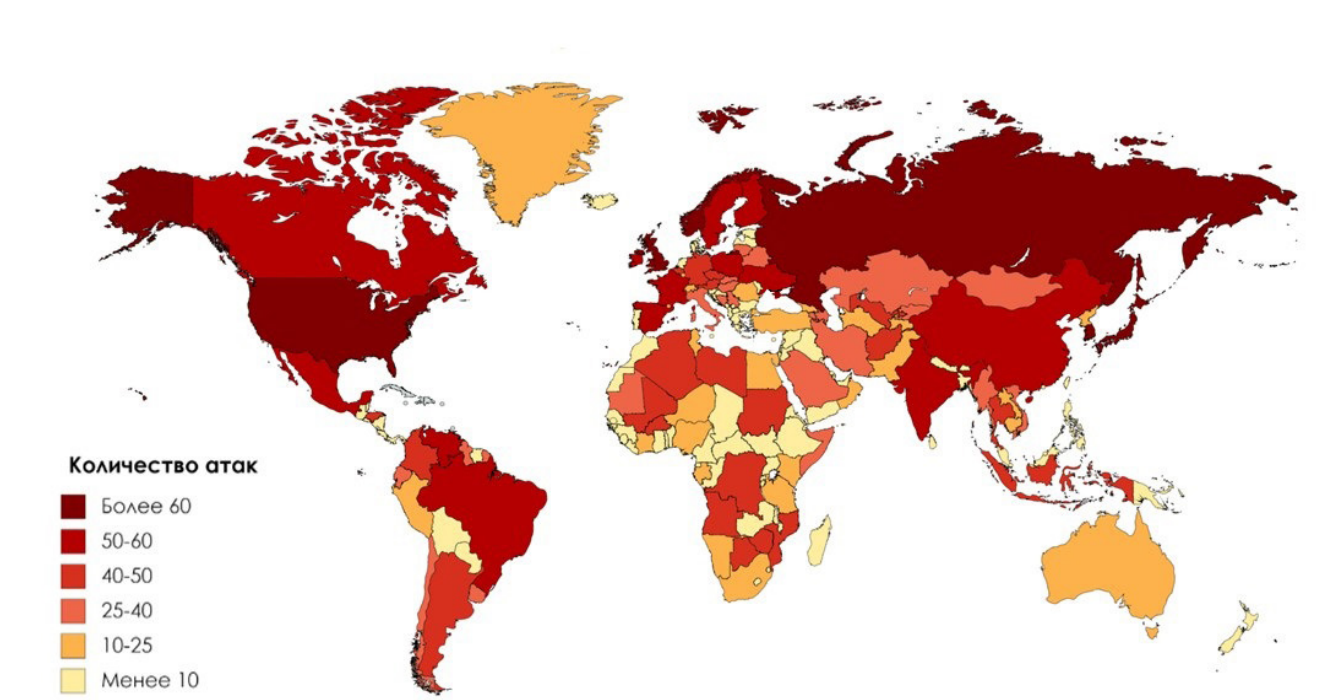

География кибератак во II квартале 2017 года

Эксперты Positive Technologies отмечают, что во II квартале 2017 года продолжают набирать популярность сервисы «вымогатели как услуга» по сдаче троянов в аренду. США и Россия по-прежнему наиболее частые жертвы кибератак, однако во II квартале 2017 года больше четверти атак (28%) были масштабными и затронули одновременно десятки стран и сотни (в отдельных случаях тысячи) компаний.

По статистике Positive Technologies, 67% атак были совершены с целью получения прямой финансовой выгоды. При этом больше половины атак носили массовый характер и использовали преимущественно вредоносное программное обеспечение.

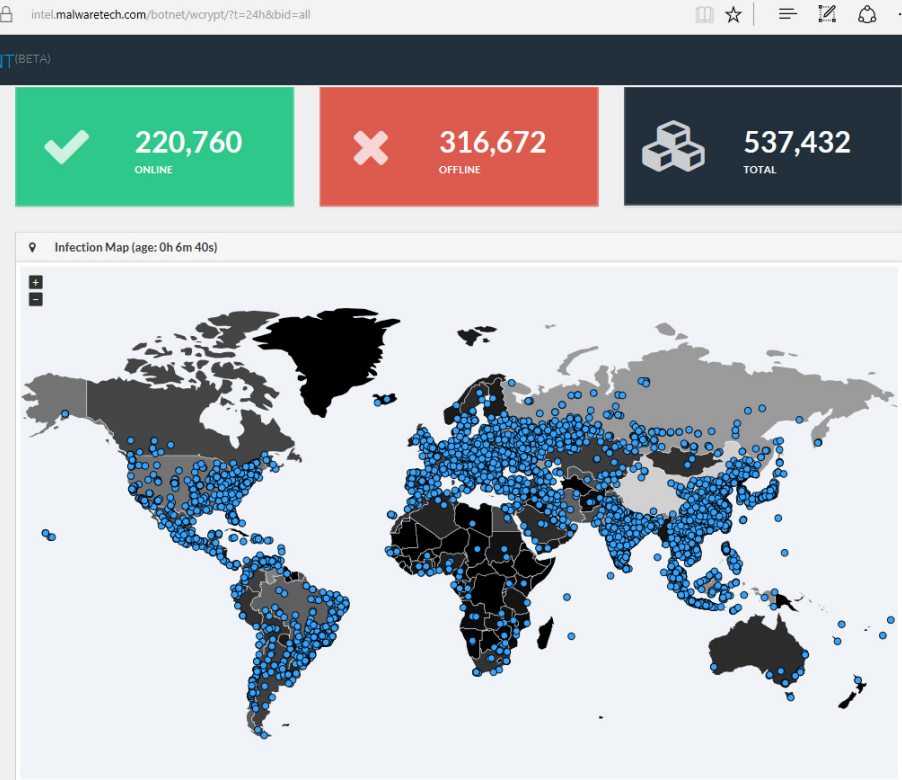

Эпидемия вируса-вымогателя WannaCry (WanaCypt0r, WCry) показала, что стать жертвой атаки можно даже если не открывать подозрительные письма и не кликать по ссылкам в них. По данным Intel, общее количество зараженных компьютеров превысило 530 тысяч. На биткойн-кошельки разработчиков WannaCry от жертв поступило более 50 BTC (128 000 долл. США), при этом общий ущерб компаний составил более миллиарда долларов.

Карта распространения WannaCry

Другая масштабная вредоносная кампания в конце июня была вызвана шифровальщиком NotPetya (также известным под именами ExPetr, PetrWrap, Petya, Petya.A и др.). Отличительной чертой этой эпидемии было то, что целью преступников не была финансовая выгода, они не стремились рассылать ключ восстановления в обмен на выплаты. ВПО распространялось для вывода из строя информационных систем, уничтожения файлов и саботажа. Более 40 жертв заплатили выкуп на общую сумму, эквивалентную 10 000 долл. США.

Тренд «вымогатели как услуга» (ransomware as a service), о котором аналитики Positive Technologies рассказывали в прошлом отчете, набирает обороты. Появляются новые сервисы по сдаче троянов в аренду: например, дистрибьютор Petya или Mischa получает от 25% до 85% от суммы платежей жертв, а другой троян-шифровальщик Karmen продается на черном рынке за 175 долларов.

Пока одни злоумышленники предпочитают криптовалюту для получения незаконных доходов (жертвам троянов-шифровальщиков предлагается перечислять деньги на биткойн-кошельки), другие атакуют криптовалютные биржи и счета их клиентов. Например, получив доступ к персональным данным 31 800 пользователей южнокорейской биржи Bithumb, злоумышленники затем смогли получить доступ и к их счетам. Потери от этой атаки оценили в 1 миллиард вон (890 000 долл. США). В ходе другой атаки, на Tapizon, злоумышленники получили доступ к четырем кошелькам и в общей сложности похитили около 3816 биткойнов (5,3 млн долл. США).

Аналитики отмечают появление новых нестандартных цепочек проникновения в целевую систему. Например, группировка Cobalt использовала произвольные уязвимые сайты в качестве хостинга для вредоносного ПО. Члены группировки APT10 в ходе целевых атак сначала получали доступ в корпоративные сети провайдеров облачных сервисов, а затем по доверенным каналам проникали в сеть организаций-жертв.

Пока все обсуждают масштабные атаки вирусов-вымогателей, злоумышленники не сидят сложа руки, работают над новым вредоносным софтом и планируют будущие атаки. К примеру, исследователи обнаруживают новые ботнеты из IoT-устройств, однако известий о новых инцидентах, связанных с высоконагруженными атаками, пока поступает немного. Нельзя исключать возможность, что злоумышленники копят ресурсы, чтобы в дальнейшем реализовать масштабные атаки.

Полная версия исследования: www.ptsecurity.com/upload/corporate/ru-ru/analytics/Cybersecurity-2017-rus.pdf

24 августа в 14:00 аналитик Positive Technologies Ольга Зиненко проведет бесплатный вебинар, посвященный актуальным киберугрозам 1-го полугодия 2017 года.

Слушатели познакомятся с наиболее востребованными техниками и механизмами кибератак, узнают, какие объекты чаще всего атакуют злоумышленники и из каких мотивов исходят. Кроме того, мы дадим организациям и обычным пользователям рекомендации по защите от типовых атак.

Регистрация: www.ptsecurity.com/ru-ru/research/webinar/283988

Комментарии (4)

Veliant

23.08.2017 13:35Идея «ransomware as a service» не нова, и очень не плохо была реализована в Spora.

Nemurenai

23.08.2017 14:24В полной версии исследования у вас есть примечание:

26 Отсутствие web application firewall является уязвимостью согласно обновленному списку топ-10 уязвимостей от OWASP (2017).

Как я понимаю, примечание относится к A7 Insufficient Attack Protection. Но A7 и А10 были только в 2017 RC1 списке, а по итогам OWASP Summit 2017 их отклонили.

Поправьте меня, если я что-то не так понял.

DimaKurb

потому что писать троян это весело и разрешено. а использовать троян это уже незаконно.