Хакер за неделю украл биткоинов на $750 000

Хакер (или хакерская группировка) заработал более 200 биткоинов (примерно $750 000 по курсу на конец 2018) используя хитроумную атаку на инфраструктуру кошелька Electrum.

В результате атаки легитимные приложения для работы с кошельком Electrum демонстрировали на компьютерах пользователей сообщения, призывающие их скачать злонамеренное обновление для программы с неавторизованного репозитория GitHub.

Атака началась 21 декабря и вроде бы прекратилась после того, как администраторы GitHub закрыли репозиторий хакера. Администрация кошелька Electrum ожидает повторения атаки при помощи нового репозитория на GitHub или ссылки на другой сервер для скачивания.

Всё из-за того, что уязвимость, на которой основана атака, остаётся неисправленной, хотя администрация Electrum предпринимает шаги по ослаблению её полезности для атакующего. Атака происходит следующим образом:

- Атакующий добавляет в сеть кошелька Electrum десятки злонамеренных серверов.

- Пользователь легитимного кошелька Electrum инициирует перевод биткоинов.

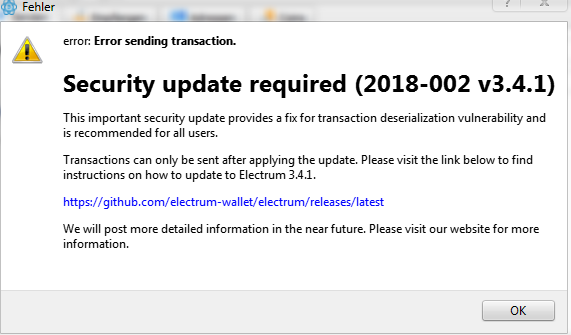

- Если транзакция связывается с одним из подставных серверов, они возвращают ошибку, которая приглашает пользователя скачать обновление приложения для кошелька со злонамеренного сайта (репозитория GitHub).

- Пользователь проходит по ссылке и скачивает обновление.

- Когда пользователь открывает подставное приложение, оно запрашивает код двухфакторной аутентификации. Это сигнал опасности, поскольку эти коды запрашиваются только перед отправкой средств, а не при старте кошелька.

- Подставной кошелёк использует код для кражи средств пользователя и перевода их на биткоин-адрес атакующего.

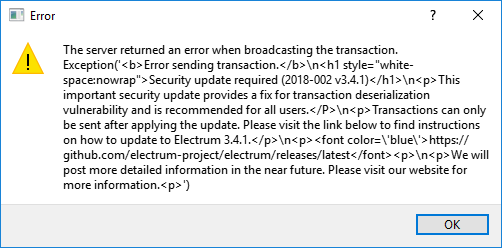

Проблема состоит в том, что сервера Electrum позволяют отправлять запрос на всплывающее окно в кошельке пользователя, содержащее произвольный текст. Первые атаки были более эффективными и обманули больше пользователей, чем последующие. Это произошло потому, что кошелёк Electrum демонстрировал текст в формате Rich Text Format, из-за чего всплывающие окна выглядели подлинными и предоставляли пользователям ссылку, по которой можно было просто кликнуть.

Получив сообщение об атаках, команда Electrum молча обновила приложение так, чтобы эти сообщения не демонстрировались в виде RTF.

«Мы не объявляли во всеуслышание об этой атаке до настоящего момента, поскольку после выхода версии 3.3.2 атаки прекратились», — сообщил SomberNight, один из членов команды разработчиков Electrum. «Однако теперь атаки снова начались».

Не всем пользователям, получившим ошибки в новом виде, они показались подозрительными. Некоторые испытывали больше беспокойства, чем озабоченности. Они вручную копировали ссылку из текста во всплывающем окне в браузер, а потом скачивали и устанавливали подставное обновление кошелька.

Атака прекратилась, когда администрация GitHub удалила репозиторий, где содержалась злонамеренная версия кошелька.

Как уже было упомянуто, ожидается волна новых атак, возможно, с новой ссылкой. Но проблема в виде злонамеренных серверов, работающих на атакующего, остаётся актуальной.

Разработчики в данный момент рассматривают возможность заменить отправку серверами сообщений об ошибках на отправку кодов ошибок, которые кошелёк Electrum будет расшифровывать на стороне клиента, показывая заранее заданные сообщения.

SomberNight говорит, что разработчики Electrum на данный момент обнаружили не менее 33 злонамеренных серверов, добавившихся к их сети, а всего их должно быть порядка 40-50. Пока неясно, что они собираются делать с этими серверами.

Комментарии (26)

vanyamasnuha

21.01.2019 11:31>Хакер (или хакерская группировка) заработал более 200 биткоинов

не заработал, а украл

valery1707

21.01.2019 12:19Если транзакция связывается с одним из подставных серверов, они возвращают ошибку, которая приглашает пользователя скачать обновление приложения для кошелька со злонамеренного сайта (репозитория GitHub).

То есть GitHub тут не причём, а ссылка может вести на совершенно любой сайт?

Администрация кошелька Electrum ожидает повторения атаки при помощи нового репозитория на GitHub или ссылки на другой сервер для скачивания.

И тут GitHub не причём.

IgorKh

21.01.2019 12:38Отличный фикс уязвимости, поржал. Да еще и на фоне полного молчания, лучше бы свое сообщение с предупреждение большими красными буквами показали.

Desavian

21.01.2019 13:52+2Погодите… я может чего-то не понимаю… то есть с кошельков увели 750 тысяч долларов эквивалента битка, а:

«Мы не объявляли во всеуслышание об этой атаке до настоящего момента, поскольку после выхода версии 3.3.2 атаки прекратились», — сообщил SomberNight, один из членов команды разработчиков Electrum. «Однако теперь атаки снова начались».

И сообщили только когда пошла вторая волна взломов? Они с дуба рухнули? Или я неправильно что-то понял/при переводе закралась ошибка?

site6893

21.01.2019 15:10+1я думаю после первой волны они сами не прочухали как именно ломают, а только ко второму заходу начали что-то подозревать.

Desavian

21.01.2019 17:09+1Так какая разница как ломают если деньги утекают… важен факт взлома… вот прикиньте у вас банк, из него начинают пропадать деньги клиентов миллионами и вы никому ничего не сообщаете, а пытаетесь понять как они пропадают.

Просто из текста статьи мне стало понятно, что остановить внедрение «диких» серверов разработчики не могут… а блокировать репозитории на гитхабе чтобы остановить взлом, это все равно что заклеить рот в попытках спастись от кашля вместо лечения.

dzsysop

21.01.2019 22:37Я бы сказал с банками все немного проще. Многие банки такие потери замалчивают, но возмещают из своего кармана из заранее сформированных фондов, поэтому для пользователя там риски сведены к минимуму. А тут наверняка у конторы нет вообще никаких своих средств, чтобы что-то возмещать пользователям.

Psychosynthesis

21.01.2019 23:52Да, собсна… И «конторы»-то нет, по сути. Это сообщество разработчиков, насколько я понял из общения с ними.

Desavian

22.01.2019 09:58С банками проще, потому что они оперируют официальными финансовыми инструментами и могут в ту же полицию обратиться без проблем. С криптовалютами, которые хотят быть «свободными и независимыми» все сложнее, там надо надеяться на добросовестность разработчиков… Но «мешки с костями» (с) как обычно облажались.

Alesha_Ivanov

22.01.2019 09:12Разработчики кошелька оказались мерзавцами!

У них уязвимость в приложении, которое хранить деньги (!!!), а они чтобы не портить репутацию молчали в тряпочку.

Найти и хорошенько от… здить.

roscomtheend

22.01.2019 09:35*коины надёжны, говорили они…

jetcar

22.01.2019 11:25койны надёжны если знаешь как они работают, использование онлайн кошелька подрывает сами основы биткойн сети, у каждого на устройстве должна быть вся цепочка транзакций иначе это всё равно что с банком работать, вообщем безопасно != удобно, быстро

DGN

КМК, все кошельки крипты окромя официального, а особенно онлайн (включая биржи) — это не ваш карман.

site6893

а официальный это какой?

turtus

это полную ноду компилировать из официальных репозов и синхронизировать самому

rumkin

Уже был взлом репозитория через аккаунт разработчика. Это тоже не вариант, пока разрабы не научатся подписывать код и правильно распространять подписи, а пользователи их проверять.

turtus

какого именно биткоин разраба ломали?)

rumkin

Не биткоина, а кого-то из топ-10.

turtus

а в целом — все равно из мастера не стоит ставить в проде — а на релизных ветках все ок, не ставьте сразу после релиза, посмотрите и тогда у себя обновляйте…

rumkin

Там код попал на ноды. Коммент о том, что большинство разрабов даже PGP настроить не могут и коммиты не подписывают (вас это тоже касается).

turtus

не поверите, знаю и могу, но гитхаб мой фо фан))) для работы я не коммичу в открытые репы

rumkin

Могу быть только рад, если ошибся )

turtus

сама задумалась тоже после вашего коммента чего это я) просто привычка что все скрыто в подсетях своих серваков и сред развертки, туда сложно зайти даже имея все ключи)

turtus

серьезно интересно какой и в какие, я просматриваю основные нескамные периодически

rumkin

Ввел всех в заблуждение сообщением про топ-10, но коммент уже не поправить поэтому оставлю исправление здесь:

Это был проект не из топ-10, а из топ-100 (на момент взлома), называется Syscoin.

Тем не менее это не отменяет того факта, что далеко не все разработчики подписывают свои коммиты даже в bitcoin, а значит потенциал для атаки есть.