По мере того, как государство и компании-гиганты вводят в эксплуатацию всё более изощрённые средства контроля информации и слежки за пользователями, растёт и процент заблуждающихся людей, которые принимают за прописную истину довольно очевидное на первый взгляд утверждение, что «если я не нарушаю закон, то мне нечего бояться».

Действительно, если я не сделал ничего плохого, тот факт, что правительства и компании-гиганты хотят собирать о мне все данные, электронные письма, телефонные звонки, изображения с веб-камер и поисковые запросы, не имеет ровным счётом никакого значения, ведь они всё равно не обнаружат ничего интересного.

Ведь мне нечего скрывать. Разве же это не так?

В чём проблема?

Я — системный администратор. Информационная безопасность очень плотно интегрирована в мою жизнь и ввиду специфики моей работы, как правило, длина любого моего пароля составляет не менее 48 символов.

Большинство из них я знаю наизусть и в моменты, когда случайному человеку доводится невзначай наблюдать за тем, как я ввожу один из них, у него обычно возникает резонный вопрос — «а почему он такой… объёмный?»

«Для безопасности? Но не такой же длинный! Вот я, например, использую пароль из восьми символов, ведь мне нечего скрывать».

Последнее время мне всё чаще доводится слышать эту фразу от людей, находящихся в моём окружении. Что особенно удручает — иной раз даже от тех, кто в большей степени связан c информационными технологиями.

Хорошо, давайте перефразируем.

Мне нечего скрывать, ведь...

… все и так знают номер моей банковской карты, её пароль и CVV/CVC-код

… все и так знают мои пин-коды и пароли

… все и так знают размер моей зарплаты

… все и так знают, где я нахожусь на данный момент

И так далее.

Звучит не очень правдоподобно, правда? Однако когда вы в очередной раз произносите фразу «мне нечего скрывать», вы имеете в виду и это. Возможно, конечно, пока не осознаёте, но правда не зависит от вашей воли.

Важно понимать, что речь идет не о сокрытии, а о защите. Защите ваших естественных ценностей.

Вы можете ничего не скрывать, если совершенно уверены, что отсутствует какая-либо угроза вам и вашим данным извне

Однако абсолютная безопасность — это миф. «Не ошибается лишь тот, кто ничего не делает». Будет огромной ошибкой не учитывать человеческий фактор при создании информационных систем, тесно связанных с обеспечением сохранности и безопасности данных пользователей.

Любой замок предполагает и наличие ключа к нему. Иначе какой в нём смысл? Замок изначально был задуман как средство для защиты собственности от взаимодействия с ней посторонних людей.

Едва ли вы будете в восторге, если кто-то получит доступ к вашему аккаунту в социальной сети и начнет от вашего имени распространять непотребные сообщения, вирусы или спам. Важно понимать то, что мы не скрываем факты.

Действительно: у нас есть счёт в банке, электронная почта, аккаунт в Telegram. Мы не скрываем эти факты от общественности. Мы защищаем вышеперечисленное от несанкционированного доступа.

Да кому я сдался?

Ещё одно не менее распространённое заблуждение, которое обычно используют в качестве контраргумента.

Мы говорим: «Да зачем компании мои данные?» или «Для чего хакеру меня взламывать?» не принимая во внимание тот факт, что взлом может быть не выборочным — взломать могут сам сервис, и в этом случае пострадают все пользователи, которые были зарегистрированы в системе.

Важно не только самому соблюдать правила информационной безопасности, но и правильно выбирать инструменты, которые вы используете.

Позвольте мне привести несколько примеров, чтобы стало понятным то, о чём сейчас идёт речь.

Им было нечего скрывать

- МФЦ

В ноябре 2018 года произошла утечка персональных данных из московских многофункциональных центров предоставления государственных и муниципальных услуг (МФЦ) «Мои Документы».

На компьютерах общего доступа в МФЦ было обнаружено множество скан-копий паспортов, СНИЛС, анкет с указанием мобильных телефонов и даже реквизитов счетов в банках, к которым мог получить доступ любой желающий.

На основании полученных данных можно было набрать микрозаймов или даже получить доступ к средствам на банковских счетах людей. - Сбербанк

В октябре 2018 года произошла утечка данных. Имена и электронные адреса более чем 420 тысяч сотрудников оказались в открытом доступе.

Данные клиентов в эту выгрузку не попали, но сам факт их появления в таком объеме говорит о том, что похититель имел высокие права доступа в системах банка и мог получить доступ, в том числе, и к клиентской информации. - Google

Ошибка в API социальной сети Google+ позволяла разработчикам получать доступ к таким данным 500 тыс. пользователей как: логины, адреса электронной почты, места работы, даты рождения, фотографии из профиля и т. п.

Google утверждает, что никто из тех 438 разработчиков, кто имел доступ к API, не знал об этой ошибке и не мог ей воспользоваться. - Facebook

Facebook официально подтвердил утечку данных 50 млн. аккаунтов, при этом потенциально было затронуто до 90 млн. аккаунтов.

Хакеры смогли получить доступ к профилям владельцев этих аккаунтов благодаря цепочке из как минимум трех уязвимостей в коде Facebook.

Помимо самого Facebook пострадали и те сервисы, которые использовали аккаунты этой социальной сети для аутентификации (Single Sign-On). - Снова Google

Еще одна уязвимость в Google+, которая привела к утечке данных 52,5 млн. пользователей.

Уязвимость позволяла приложениям получать из профилей пользователей информацию (имя, адрес электронной почты, пол, дату рождения, возраст и т. п.), даже если эти данные были приватными.

Кроме того, через профиль одного пользователя можно было получать данные других пользователей.

Источник: «Самые значительные утечки данных в 2018 году»

Утечки данных происходят гораздо чаще, чем вам кажется

Справедливо, что не обо всех утечках данных в открытую заявляют сами злоумышленники или потерпевшие.

Важно понимать, что любая система, которая может быть взломана, — будет взломана. Рано или поздно.

Вот, что вы можете сделать уже сейчас, чтобы защитить свои данные

> Change your mind: помните, что вы не скрываете свои данные, а защищаете их

> Используйте двухфакторную авторизацию

> Не используйте легкие пароли: пароли, которые могут быть связаны с вами или найдены в словаре

> Не используйте одинаковые пароли для различных сервисов

> Не храните пароли в открытом виде (например, на бумажке, приклеенной к монитору)

> Никому не говорите пароль, даже сотрудникам службы поддержки

> Избегайте пользования бесплатными Wi-Fi сетями

Что почитать: полезные статьи на тему информационной безопасности

> Информационная безопасность? Нет, не слышали

> Ликбез по информационной безопасности сегодня

> Основы информационной безопасности. Цена ошибки

> Пятничное: Безопасность и парадокс выжившего

Берегите себя и свои данные.

Комментарии (149)

DMGarikk

16.08.2019 17:03у него обычно возникает резонный вопрос — «а почему он такой… объёмный?»

у меня очень простой ответ, которым я всегда пользуюсь:

'мой пароль подходит для любой системы валидации сложности и не надо каждый раз считать буквы, цифры, регистр и длинну'

Это кстати для меня основная причина почему он такой сложный и большой (и с ним я чаще натыкаюсь в ограничение на максимальную длинну пароля, обычно в 8-10 символов...wtf… разработчики 21 века зачем его лимитировать??)

Jabher

16.08.2019 17:25+2но основной вектор атаки же уже давно не подбор, а переиспользование с других сервисов, и заявление "подходит для чего угодно" равносильно "когда взломают любой сервис с моим паролем, все мои сервисы будут скомпроментированы"

Named

16.08.2019 17:32+1мой пароль подходит для любой системы валидации сложности

Скажите это старым версиям ICQ с верхним ограничением в 8 символов :)

dartraiden

16.08.2019 18:41Старые версии клиентов ICQ больше не работают, протокол OSCAR серверами не поддерживается. А в современных клиентах, которые умеют в новый протокол WIM, нет смысла реализовывать это давно неактуальное ограничение в 8 символов (его в них и нет).

Singaporian

17.08.2019 15:02Что там ICQ — там хоть денег не было.

У PayPal есть ограничение в 20 символов — вот это повеселило. То есть какой-то разработчик сидел, думал «каким сделать varchar(N) в базе для пароля? 50? Может 100? Сделаю 20! Так надежднее!»

unwrecker

17.08.2019 16:53У банк-клиента ВТБ тоже ограничение в 20, но только цифр. Подозреваю, что такое брутфорсится вообще на раз.

tmin10

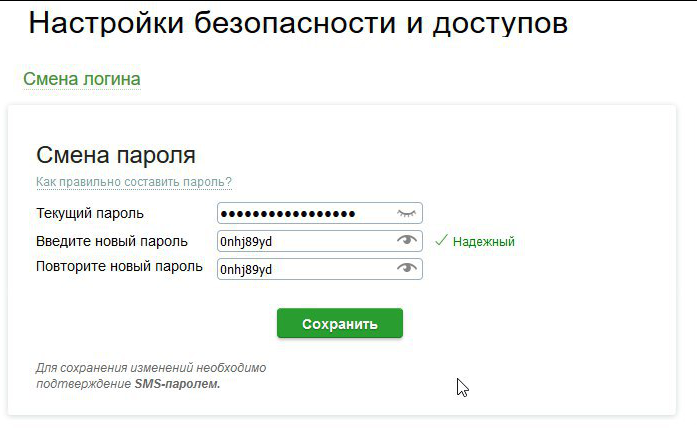

16.08.2019 20:53+4Хех, я тут стал менять все пароли и наткнулся, что довольно много систем, в том числе банковских, которые налагают ограничение символов в 10-20 на пароль, а также запрещают там разные спецсимволы. Порой непросто понять, какой пароль вообще подходит под валидацию.

Привет Сбербанку

rekzi

16.08.2019 22:42Если вы используете вставку в поле, то иногда нужно ввести и стереть один символ, тогда проверка сработает. У старых сайтов так (и старых разработчиков).

tmin10

16.08.2019 23:04На самом деле там бага в js коде валидации пароля, из-за которой если в пароле есть символ не из захардкоженного списка спецсимволов, например скобочки, то он автоматически помечается небезопасным. На репорт об ошибке, конечно, никто не ответил.

wholeman

17.08.2019 11:17Вероятно, они считают достаточным, что допустимые символы перечислены по ссылке «Как правильно составить пароль?», а если пользователь использует что-то другое, ССЗБ. Они уже несколько лет не могут нормально настроить дату в рекламных письмах «Спасибы», так что ожидать от них многого не стоит.

tmin10

17.08.2019 13:10Да, там используется следующая регулярка для проверки пароля:

^([\w@\-\.!#$%^&*()+:;,]*)$

И квадратные скобочки, тильды и другие спецсимволы такую проверку не проходят, собственно, как и указано в правилах. Но несколько нелогично называть такой пароль «Простым». Уж написали бы, что «Пароль слишком сложный, сделайте проще».

Бонус из проверки пароляВ коде проверки длины есть чудеснейший код, смысл которого несколько не ясен:

if (i.maxLength && (i.maxLength == - 1 || i.maxLength > 1000)) { i.maxLength = 30; } else { i.maxLength = 30; }

027

17.08.2019 00:49Привет Сбербанку

Вангую, что проверятор сложности обломался на кавычке и остальное просто проигнорировал.

darthslider

17.08.2019 16:26У ВТБ на онлайн банке столкнулся с ограничением сверху в 16(кажется) символов.

pyrk2142

17.08.2019 17:02У минимум одного банка была странная проблема: у старых аккаунтов (несколько тысяч, если я правильно помню) можно использовать только четырёхзначные цифровые пароли. У более новых аккаунтов все хорошо.

И всякие старые программы лояльности, которые создавались тогда, когда о брутфорсе не думали: последовательные номера карт и четырехзначный пин-код. Как у Montenegro Airlines, которые набрали кучу персональных данных и проигнорировали все письма о проблемах.

И отдельный прикол с мобильными приложениями банков: некоторые очень полюбили делать авторизацию по номеру телефона и четырех/пятизначному коду. В худшем случае это просто быстрый перебор, а в лучшем (для четырехзначного кода) — это 10-20 попыток авторизации за небольшое время, а это уже 0.1-0.2% вероятности успешной авторизации, что больше, чем хотелось бы.

Akuma

16.08.2019 17:07Но ведь и правда, разница в защищенности между паролями в 20 и 40 символов будет не слишком и большая. Да, она как бы в два раза больше, но 0*2=0 как ни крути.

Ведь подбором паролей нынче никто не занимается, это слишком долго. А дыры в ПО никак не привязаны к длине вашего пароля.

ni-co

16.08.2019 18:01Разница между 20 и 40 байтовыми паролями не в два, а скажем так просто огромна. Вспомните теорию вероятности.

Akuma

16.08.2019 18:18+1В математике — да. В реальности шансы на подбор плюс минус равны, практически ноль.

mikhaelkh

16.08.2019 20:38Если пароль утечёт, то разницы между паролями длиной в 20 и 40 байт нет никакой, а на данный момент случайные пароли этих длин скорее всего станут известны с помощью утечек.

awawa

16.08.2019 20:31Ну иногда злоумшленникам удаётся украсть базы данных с паролями с какого-то сервиса. Пароли, конечно, захешированы (чаще всего), и тут как раз подбором паролей можно и заняться. Другое дело, что перебирать 20 символьный пароль никто не будет (но если сильно надо, то можно), но проверить пароли до 8-10 символов длиной по словарю и простым перебором, в общем-то, почему бы и нет?

Akuma

16.08.2019 20:38И какая будет разница в этом случае между 10 и 20 символами?

Честно не знаю на сколько это быстро происходит на современном железе, но лет 10 назад подбирал пароль брутфорсом и точно помню, что 8 символов — это много, 10 — символов — это нереально.

Думаю, что сегодня, допустим, 12 символов полным перебором подобрать будет нереально. А если и реально, то базу из тысячи пользователей — точно не реально.

Я к тому, что 20 или 40 символов — особо не будет разницы, т.к. «проще» будет взломать аккаунт иным способом.

Проверил свой пароль до 20 символов на password.kaspersky.com

1243 века. Ну как бы можно увеличить его еще на 20 символов, но смысл?

awawa

16.08.2019 21:01На современном железе вполне себе реально перебрать пароль длиной до 20 символов. Тут нужно учитывать, что задача не ставится перебрать пароль за ночь, можно на это дело потратить хоть год. Кто меняет пароли каждый месяц? Да никто. В лучшем случае каждый год, а некоторые и вовсе никогда не меняют. К тому же не обязательно подбирать пароль по одному пользователю за раз. Можно перебирать пароли и сразу проверять на соответствие со всеми пользователями. И тут уже пароли в 10 символов сломаются гораздо раньше, чем в 20. Но переусердствовать тоже ни к чему, пароля символов в 20-25, который меняется раз в год вполне достаточно.

Ну и вообще не стоит считать пароль надёжной защитой, какой бы длины он ни был, однозначно нужно предпринимать дополнительные меры, например в виде двух- или даже трехфакторной аутентификации.

Tangeman

17.08.2019 05:46На современном железе вполне себе реально перебрать пароль длиной до 20 символов.

У вас, вероятно, чрезвычайно современное железо. Если это случайный пароль, только латиница (в обоих регистрах), то это уже 114 бит энтропии. Даже при скорости перебора 1 квадриллион паролей в секунду (10^15, или одна фемтосекунда на операцию подбора/проверки) на одном компе, и даже если таких компов у вас миллион, у вас уйдёт больше 300 тыс. лет на то чтобы найти нужный пароль с вероятностью 50%.

Так что если это пароль для ключа шифрования диска — то он более чем хорош, никто его не сломает в обозримом будущем (без паяльника).

sumanai

17.08.2019 19:12У вас, вероятно, чрезвычайно современное железо.

Или MD5 с радужными таблицами.

TimsTims

18.08.2019 11:23Md5 это деревянная дверь в деревянном сарае.

khim

18.08.2019 14:04Вас может это удивить, но до сих пор нет практических атак нахождения прообраза даже на MD4 (не MD5!). Коллизионные атаки — пожалуйста, прообраз… только теоретические наработки с непримемлемым практически перебором…

awawa

16.08.2019 21:08К слову о скорости перебора паролей. Написанная мной на скорую руку программка на C++ генерирует 1 млн. 16 символьных паролей за 0.089 секунды. При этом у меня далеко не современное железо и далеко не лучшим образом написанная программа. Всё это дело можно ускорить во много раз. Добавим сюда хеширование, проверку по украденной базе и получим очень даже неплохую скорость перебора.

MooNDeaR

16.08.2019 23:18Предположим можно проверять 1 млн паролей за 0,001с, т.е. 1 млрд или 10^9 паролей в секунду.

С такой скоростью на проверку всех комбинаций 16-ти символьной последовательности с алфавитом 40 букв (латиница+ цифры+некоторые спецсимволы) у нас уйдет каких-то жалких полтора миллиарда лет :)

Даже если задействовать миллион компьютеров, это сократит цифру лишь до каких-то полутора тысяч лет :)

wadeg

17.08.2019 05:07с алфавитом 40 букв (латиница+ цифры+некоторые спецсимволы)

А если учесть, что латиница бывает строчная и заглавная — до Большого Разрыва не сосчитают, уж по-любому подольше достаточных 100 лет.

Izaron

17.08.2019 00:18Когда вы каким-то образом генерируете 100500 паролей в программе и что-то замеряете, это вероятнее всего результат работы программы на приближенном к ядру процессора уровне кэша, так как затрагивается один и тот же участок памяти.

Очень старая, но идеологически верная таблица https://habr.com/ru/post/108537/

Как только вы начнете обращаться с программой в БД, вас будет ждать неприятный сюрприз в виде скакания по файловым блокам (это если по хэшу построить индекс в БД) и скорость работы упадет значительно.

Даже если есть конкретный захардкоженный хэш — еще Пифагор считал, насколько вероятно поломать пароль. Как вообще можно всерьез рассматривать брутфорс в 2019 году...

awawa

16.08.2019 21:15Проверил свой пароль до 20 символов на password.kaspersky.com

Тут говорится о подборе на среднестатистическом домашнем компьютере, а что это за компьютер такой среднестатистический? Они ж не сказали конкретную скорость перебора

Akuma

16.08.2019 21:27Даже если ускорить этот процесс в 10 000 раз, это все еще огромный срок. Проще использовать какой-то другой способ взлома вашего аккаунта.

Revertis

17.08.2019 13:16Подборами паролей на ssh, postfix и dovecot серверах сейчас очень занимаются.

SSH сейчас в мир у меня не смотрит, статистики свежей нет, но обычно через пару-тройку часов после поднятия VPSки начинают долбить отовсюду.

И пару месяцев назад на мой postfix сервер «напал» целый ботнет, преимущественно из китайских сетей, часто даже полицейских (судя по whois). Примерно неделю долбили по ужесточённым правилам fail2ban, но мне это надоело, и я забанил 2 страны целиком. Потом вроде стихло.

Сейчас регулярно кто-то долбится из Марий-Эл, с айпишников 77.40.*.* и с нескольких разных VPSок.

Akuma

17.08.2019 13:22Но это же не локальный брутфорс. Подобрать 12 символьный пароль на удаленном сервере… я даже боюсь представить сколько это времени займет. Заметят же.

Revertis

17.08.2019 13:30Но их это не останавливает. Даже когда fail2ban банит после одной неудачной попытки на 3-12 часов. С айпишников 77.40.*.* меня «ломают» уже полгода, наверное. Один определённый почтовый аккаунт, который находится в шести базах на haveibeenpawned.

Естественно, я им нигде уже не пользуюсь, и пароль там сгенерированный, больше 20 символов. На всякий пожарный.

Heinhain

16.08.2019 17:21> Не используйте одинаковые пароли для различных сервисов

С учетом того, что пользоваться приходится десятком (а то и не одним) различных сервисов, на каждом из которых нужно зарегистрироваться — сомнительное удовольствие. Как правило есть уникальные пароли для 1-2 важных сервисов (основная почта, на которой все завязано, например) и несколько для всего остального.

А вообще пытаться что-то «защитить» со стороны пользователя — чисто самовнушение пользователя

Jabher

16.08.2019 17:25KeePass/LastPass/Dashlane/etc в помощь.

Это самое разумное, что может сделать ответственный пользователь

DrPass

16.08.2019 17:31Да тоже не панацея. Вместо нескольких независимых сервисов со своим уровнем безопасности вы все критичные данные собираете в одном месте. Причем также уязвимом

SirEdvin

16.08.2019 17:44Ну, проблема в том, что у вас все равно нет выбора, вы физически не сможете запомнить такую кучу паролей.

Но используя разные пароли вы хотя бы нивелируете риски утечек в духе "ой, а компания Х хранила пароли в plain text"

AlexUl

16.08.2019 18:09Использовать различный длинный пароль в 20+

или даже 40+символов для постоянно увеличившегося кол-ва сервисов и ресурсов может быть более надежно, но как и в любом подходе к обеспечению безопасности следует учитывать влияние на бизнес-процесс.

Среднестатистический пользователь ПК и сети Интернет с трудом запоминает 3+ паролей длинной в 8 символовстатистика с потолка, при том, что рекомендации к составлению пароля приводят их к виду «gS16vG1s», что в принципе сложно заучивать.

«Хранители паролей», в таком случае, удобное решение, при условии что доступ к нему достаточно защищен. В нем можно хранить N паролей K длинны и любой сложности.

Составные пароли, еще один хороший метод. Когда пароль состоит из ассоциативных блоков и выглядит примерно как «n0t-Over-0range-carr0T». Длинный, отвечает большинству требований от брута, легко запомнить.

Если все совсем сложно с запоминанием, то можно делать пароли небольшие, но с опечатками, что несколько защитит от подбора по словарям. Что-то вроде «Nadizda_1965».

Корочечто-то я тут разумничался, просто так ждать что все возьмут и перейдут на длинные и сложные к запоминанию пароли — неверно. Нужен более гибкий и комплексный подход.

wholeman

17.08.2019 11:07Всегда казалась странной идея хранить пароли где-то на стороне. В локальном файле — достаточно надёжно. Можно использовать несколько файлов с разными паролями для сервисов разной важности. 100% безопасности не существует, и надо оценивать риски и подбирать баланс между удобством и приватностью.

У меня набралось несколько десятков паролей, если не больше сотни. Все, разумеется, разные и случайные. Запомнить это физически невозможно.

Пароль в 48 символов по-моему довольно странное решение. Надёжно запомнить случайную комбинацию букв, цифр и спецсимволов такой длины невероятно трудно, так что автор, скорее всего, использует какие-то модифицированные слова, что делает его слабее.

tommyangelo27

18.08.2019 16:31Году примерно в 2012 я своими глазами видел, как вирус позволяет получить доступ к содержимому любого файла на заряженной машине...

wholeman

18.08.2019 16:47А доступ к сервису он получить не позволяет? Вероятно, это несколько сложнее, чем увести файл и пароль к нему, но также возможно.

Однако, вирус сначала должен проникнуть в систему.

tommyangelo27

18.08.2019 17:32Безусловно, я в комментарии ниже описал примерный путь, которым подобный вирус может попасть в систему, обычно это многоэтапный процесс.

И до просмотра файлов дойдёт редко.

Но как по мне — условный keepas безопаснее.

wholeman

18.08.2019 17:53Конечно же, KeePass, собственно, под локальным файлом выше я его и имел в виду. Не plain же text.)

VolCh

19.08.2019 06:29Вы удивитесь, но многие как-то придя к пониманию необходимости использования множества паролей, превышающих возможности мозга к запоминанию (при разумной трате времени на это) используют обычные текстовые или близкие к ним (ворд) файлы.

wholeman

19.08.2019 09:49Но ведь это просто неудобно. KeepAss есть везде, а без него даже придумать нужное количество паролей не так-то просто.

VolCh

19.08.2019 11:06Лично я не придерживаюсь ни того, ни другого подхода. Но людей, использующих KeePass или конкурентов, знаю намного меньше чем использующих лишь несколько паролей (а то и один) или обычные текстовые списки паролей.

samhuawey

19.08.2019 13:12Я сегментирую ресурсы по значимости. Всякие левые почты, фейсбуки, вконтакты и прочие бложики-месенджеры на мусорной симке, купленной у метро и с простым паролем. Всё, что относится к семье и финансам — на длинном пароле и отдельной симке, которая не вставляется в тот же телефон где и банк-клиент. И да, банк привязан к отдельному почтовому аккаунту, который больше ни для чего не используется.

DrPass

18.08.2019 16:51Для того, чтобы получить доступ к файлу, в котором пользователь хранит пароли, это должна быть, как минимум, целенаправленная атака. Злоумышленник должен знать пользователя, знать, что он хранит пароли в файле.

tommyangelo27

18.08.2019 17:28Это немного не так работает…

Изначально атака идет «по площадям» (т.е. обезличенно) — на какой-то сервис с уязвимостью заливается javascript код, эксплуатирующий (например) уязвимость в определенных версиях браузера и ОС. Это может быть например форум бухгалтеров или популярый сайт с котировками акций.

Этот код закачивает на машину пользователя «установщик», который например может проверить

— список запущенных процессов — например клиент-банк;

— список установленного софта — например есть ли клиент-банк, установлен ли антивирус, и т.д.;

— список посещенных сайтов за последнюю неделю — есть ли там например сайты банков.

Дальше установщик (программа) решает, интересно ему данное устройство или нет, и если да — скачивает и устанавливает уже продвинутый вирус, который умеет например эксплуатировать уязвимости в клиент-банках или уязвимости на сайтах конкретных банков. В том числе может быть функция считывания списка файлов из файловой системы и считывания содержимого файла. Или например вытягивание сохранненых в браузере паролей. Вообще, очень много функций может быть. Или вообще кейлоггер.

А дальше уже злодей-человек, руками, просматривает содержимое, например смотрит — а что это у нас тут за файлик 1.txt лежит на рабочем столе? Дай его посмотрю.

DrPass

18.08.2019 18:28Да я в целом в курсе, как оно работает. Подобные вещи делаются всегда по известным программам. Ну т.е. те самые системы клиент-банк, хранилища паролей каких-либо сервисов и т.д. А вот личные файлы никто никогда не вытаскивает для ручного анализа (если это не персонализированная целевая атака). Потому что это огромная работа с нулевым выхлопом. Поэтому текстовый файл с паролями вполне себе безопасен.

tommyangelo27

18.08.2019 19:17+1Ну вот в какой-то момент она может стать персонализованной — например в клиент банке видны счета с остатками в десятки миллионов.

Такую машину будут "крутить" по максимуму, чтобы разработать хороший план кражи.

Alexey2005

17.08.2019 14:29Можно вместо пароля придумать простой алгоритм их генерации при помощи названия сайта. Скажем, md5hash(site_name). При этом количество паролей не ограничено, а сами пароли вообще нигде не хранятся — вы генерируете их по мере необходимости.

Oblitus

18.08.2019 16:59Ну, можно хранить базу локально и синкать через какое-нибудь облако. Взломать реально, но надо знать где оно лежит и что файл 1.dat это на самом деле отxorеный файл базы паролей.

0HenrY0

17.08.2019 13:02Сами сервисы по сути являются паролями (SSO) для других сервисов. Это удобно, но небезопасно.

Надежнее для регистрации на каждом сервисе использовать уникальный почтовый ящик и, если требуется, SIM карту.

tmin10

17.08.2019 13:17А потом условный гугл блокирует твой аккаунт, потому, что ему что-то показалось и ты теряешь доступ не только к нему, но и к десятку сервисов, завязанных на SSO гугла… То же и с фейсбуком может быть.

geher

17.08.2019 21:06А потом оператор блочит симкарту и отдает ваш номер другому человеку, потому что вы однажды забыли вовремя провести платную операцию на одном из нескольких десятков номеров.

mapron

16.08.2019 17:35Передаю привет компании Blizzard с ее ограничением в максимум 16 символов в пароле в battle.net =)

dartraiden

16.08.2019 18:47У них, хотя бы, есть двухфакторная авторизация (плюс принудительная смена пароля при подозрительных действиях, например, если в учётную запись, куда постоянно заходит хозяин, живущий на Урале, вдруг зайдут из Москвы — это реальный случай).

mapron

16.08.2019 20:04Да, я знаю, но не мог не позлорадствовать)

Меня в свое время это выбесило следующим образом: я придумал 17-символьный пароль, при регистрации ввел его 2 раза, не заметил что что-то не так (маска же). при логине на сайте бетлнета тоже все ок.

А потом в форме ввода в старкрафте пароль не обрезался, вводились все 17 символов, я не могу войти %)

ну делать нечего делаю восстановление пароля, придумываю новый, 18 символов в этот раз, опять не замечаю обрезки.

В итоге в браузере в этот раз сохранил, потом решил посмотреть сохраненный пароль, и чет смутило что 2 символа обрезало)

Ух, какими я теплыми словами метелицу покрывал) Хз есть ли сейчас какая-то подсказка или предупреждение при регистрации.

Дело ж не в том что я за безопасность своего аккаунта переживаю — просто не юзер френдли как-то. нахер его ограничивать сверху ваще %)

Exchan-ge

16.08.2019 21:19Передаю привет компании Blizzard с ее ограничением в максимум 16 символов в пароле в battle.net =)

Вы сталкивались с проблемой восстановления пароля/учетной записи Blizzard?

Не знаю как сейчас, но несколько лет назад они просили выслать скан копии паспорта (и чего-то еще)

samhuawey

16.08.2019 17:47Насчёт двухфакторной аутентификации как вам такой кейс. На прозапас лежит карточка, привязанная к старой симке. Далеко за границей теряете основную карту, вторая вдруг понадобилась, пытаетесь оплатить, требуется код из СМС, СМС не приходит потому что оператор заблокировал сим-карту так как не было расходов и приходов (у мегафона это 3-6 месяцев). Чтобы разблокировать нужно закинуть хотя бы рубль. Оплатить нечем, так как просят СМС-код.

Думаю, будущее за электронными картами без носителя с ограниченной суммой, например, на тысячу рублей. Эту сумму не жалко потерять и аутентификация не требуется. На эту карту с защищённого счёта одной кнопкой в приложении (или по расписанию) закидываются деньги. Всё.

Ну и я бы добавил ещё один совет — для смс-кодов завести отдельный тупой телефон типа нокии. Она же пригодится для бизнес звонков если важно прожить без зарядки неделю-две. Для частной жизни и банк-клиентов сойдёт смартфон с той-же йотой.

DMGarikk

16.08.2019 17:53Хах, у меня бы кейс с МТС

закинул на счет типа 500-600р… заезжаю в Евпропу… нет связи… вообще не регистрируется в сети (типа надо чтобы было больше денег)… а закинуть не могу потому что СМС от банка приходит на эту симку… круг замкнуся

shifttstas

16.08.2019 18:55- Большинство банков отправляет Push а не SMS

- Apple Pay не требует никакого SMS

Nemutaisama

16.08.2019 18:59Большинство банков перешли на пуши за последние примерно полтора-два года.

shifttstas

16.08.2019 19:06Ранее для решения такой проблемы ещё использовали «автоплатеж»

Nemutaisama

16.08.2019 19:15На самом деле если подумать об этом заранее, то вариантов решения/избегания много, да и сейчас с этим проще. Я в похожей ситуации оказался года 4 назад — тогда Мегафон еще лочил входящие смс. И когда тебя внепланово отвлекают с каким-то критикалом, последнее о чем думаешь «хватит денег на счету, или по завершении разговора меня залочат?»

Diam77

16.08.2019 17:58Вот поэтому у меня стоит напоминалка: раз в квартал отправить по одной смс со всех сим-карт. С той, что для родных, с той, что для коллег, с мусорной для банков, и т.п.

smarthomeblog

16.08.2019 18:00За бугром такие карты есть давно — она никак не привязана к счету. Потратить можно только столько, сколько положил.

smarthomeblog

16.08.2019 18:05Насчет паролей и прочего — согласен. Хотя 48 символов ИМХО перебор, но дело вкуса. Насчет слежения, чтения и утечек. Тот же Гугл и объемным паролем все читает. Про Яндекс даже страшно подумать, что он насобирал на граждан России. А от утечек никакой пароль не убережет. Или от дыр в API. Или от прослушивания голосового помощника третьими лицами. Тут наверное единственный выход — все криптовать и старая добрая Нокия 3110 вместо смартфона :)

Nemutaisama

16.08.2019 19:02Или от прослушивания голосового помощника третьими лицами

Вот кстати совет «при оплате в интернете, не вводите CVV посредством голосового ввода» был бы гораздо больше в тему статьи, чем весь текст статьи.

shifttstas

16.08.2019 19:08А Нокия то зачем? Как там будут работать защищённые мессенджеры для звонков и сообщений ?

robert_ayrapetyan

16.08.2019 18:11Ну вы сами же и приводите примеры слива — из банков и тп Так что вы предлагаете — не давать банкам паспортные данные?

Nemutaisama

16.08.2019 18:53-2Отличный кликбейт. /applause

Зашел почитать, чем же опасно то что я предоставляю Гуглу доступ к чтению моей почты, геолокации и так далее, ожидал, как минимум, разоблачение «они делают фото с вашего телефона, когда вы листаете новости в туалете.» А в итоге статья вообще не по теме…

Мне нечего скрывать, ведь…

… все и так знают номер моей банковской карты, её пароль и CVV/CVC-код

… все и так знают мои пин-коды и пароли

… все и так знают размер моей зарплаты

… все и так знают, где я нахожусь на данный момент

Ну если вы озвучили в начале такой список — ну можно было хоть немного по нему пройтись. А то получается «мне нужен сложный пароль, т.к. у меня в почте лежит номер моей карты и ее cvv, на рабочем столе текстовый документ с пин кодами, а стартовая страница браузера — пдф с выпиской по счету.

Change your mind: помните, что вы не скрываете свои данные, а защищаете их

Естественно я защищаю свои данные, но скрывать и защищать это вообще разные вещи. Так почему статья с заголовком „Мне нечего скрывать“ посвящена защите?

Politura

16.08.2019 19:42Интересно, за что минусуют комментатора? Ведь на самом деле советы по защите не помогут от перечисленных (и множества не перечисленных) в статье утечек у сторонних организаций наших приватных данных и очень слабо связанны с заголовком.

Scondo

16.08.2019 20:19Хотя многие тезисы корректны нельзя не отметить как минимум нестыковку приведённых фактов утечек с предлагаемыми мерами защиты.

То же использование открытого вай-фая никак и никогда не увеличит ущерб от утечки Сбербанка. И, честно говоря, я не видел ни одной истории взлома/утечки основанной на использовании открытого вай-фая. Возможно их надо всё-таик привести в пример… а может их нет и напоминаний достаточно, чтобы не передавать по открытому вай-фаю важные данные незащищёнными (напомню, что всё-таки банки и соц-сети обычно пользуются https и самое страшное что может утечь в открытом вай-фае — ваш факт захода в интернет-банк).

На самом деле то же самое касается и тезисов про «никому не говорите пароль» и «не храните пароль на мониторе»… хотя здесь я могу уже представить или даже вспомнить истории «взломов» по таким сценариям — в статье таких примеров нет.

В то же время как предотвратить утечку из МФЦ со стороны пользователя/гражданина в статье нет, да и мне придумать сложно…

TimsTims

18.08.2019 22:40как предотвратить утечку из МФЦ со стороны пользователя/гражданина в статье нет, да и мне придумать сложно…

Очень просто. Там "утечка" была в том, что админы редко чистили бесплатные публично доступные компьютеры, на которых оставались сканы документов пользователей этих компьютеров. Сев за такой компьютер можно было насобирать кучку документов.

Как предотвратить? Очевидных способов много.

Scondo

19.08.2019 11:01Со стороны админов — понятно.

Со стороны пользователей — можно удалять сканы, если такая возможность есть… и всё, наверное…

VolCh

19.08.2019 11:07Автоматическое удаление хотя бы через таймаут какой-то.

Scondo

19.08.2019 12:04Ещё раз: это действие со стороны администраторов.

Статья про обеспечение безопасности со стороны пользователей. Как защититься от утечки данных с фейсбука пользователю фейсбука?

VolCh

19.08.2019 18:17Я про действия со стороны разработчиков. А со стороны пользователей там, скорее всего, можно просто удалять свои файлы после того как их отправил.

engine9

16.08.2019 20:22Печаль в том, что человек существо скорее эмоцинальное, нежели рациональное. Каждый курильщик или нелюбитель привязных ремней считает, что «его-то не коснётся» и до людей, как правило, доходит после личной потери.

0HenrY0

19.08.2019 18:53А больше всего удивляют гуляющие по ночному малоосвещенному городу люди, даже не удосуживающиеся надеть бронежилет с пластинами. О чем думают?

shep

16.08.2019 20:54+1Ни от одной из примеров утечек данных ваши рекомендации "Вот, что вы можете сделать уже сейчас, чтобы защитить свои данные" не помогли бы. Получилась статья из двух не связанных частей: я использую длинные пароли и вам советую и ваши данные всеравно утекут из-за бага или человеческого фактора.

Exchan-ge

16.08.2019 21:21-1Мне нечего скрывать

Странно, что никто еще не вспомнил про хакера в столовой.

no404error

17.08.2019 00:55> Change your mind: помните, что вы не скрываете свои данные, а защищаете их

Используйте логику. В 99.9% вы и ваши данные нафиг никому не сдались. Просто различайте те данные которые важны и те которые нет. Боты корпораций не ваши данные отслеживают, а способ на вас заработать. А вот мошенникам/преступникам уже интересны более конкретные денные. Но опять же, если вы чучело-мяучело с которого можно что-то резко снять. Установка жестких лимитов по счетам с ограничением их изменения обезопасит вас гораздо сильнее чем «три пароля»+смс+отпечаток пальца сетчатки и задницы.

> Используйте двухфакторную авторизацию

Я бы сказал многофакторную, но это нюансы. Для защиты данных которые необходимо защитить и многофакторной просто недостаточно.

> Не используйте легкие пароли: пароли, которые могут быть связаны с вами или найдены в словаре

Какие легкие пароли? Проще ломать систему, чем отдельный аккаунт. Профитами сеть полна. Миллионы паролей утекают брутфорсом?

> Не используйте одинаковые пароли для различных сервисов

Многофакторность и хоть «восемь звездочек», с поправкой на предыдущий.

> Не храните пароли в открытом виде (например, на бумажке, приклеенной к монитору)

Смотри предыдущий.

> Никому не говорите пароль, даже сотрудникам службы поддержки

Смотри предыдущий.

> Избегайте пользования бесплатными Wi-Fi сетями

А еще есть USB-Hack. Зарядками тоже не пользоваться? Или может просто стоит думать головой…

Резюме: если человеку безразлично, то его ничто не убережет. Если человек в голову не только ест, то советы высказаны в пустоту ибо бесполезны.

027

17.08.2019 01:10Им было нечего скрывать

Пафос статьи в целом понятен, но прибегать ради его усиления к откровенной демагогии — не лучшая идея.

Им как раз было, что скрывать — чужие персональные данные, которые обязаны беречь по 152ФЗ, как зеницу ока.

johnfound

17.08.2019 01:45+1Вспомнилась замечательная книжка:

Однажды инженер Чжа Вынь обратился к Учителю:

– Один достойный уважения человек сказал мне, что шифровать электронную почту неправильно. Поскольку честному человеку нечего скрывать, шифрованная переписка неизбежно привлечёт внимание Охранительного ведомства. Учитель, что вы об этом думаете?

Инь Фу Во ответил:

– Благородный муж имеет чувство стыдливости. Он закрывает одеждой свою наготу. Вовсе не потому, что лицезрение другими принесёт ему ущерб. Но такова воля Неба, и таков ритуал. Честному человеку есть, что скрывать.

no404error

17.08.2019 01:54Статистика говорит что простое создание сложных паролей ничего не решает. Миллионы, а иногда сотни миллионов аккаунтов оказываются в открытом доступе видимо по правилу «восьми звездочек?» Я ведь, и выше другие, не об этом говорили. Универсального метода сокрытия информации в сети просто не существует. Если она в сети, то на 100% под угрозой, без всяких вариантов.

DjSens

17.08.2019 09:52светить пароль от пл.карты — равносильно хранению кошелька на лавочке у подъезда, так не делают те, кому нечего скрывать, так что это вы "сами придумали — сами обиделись"

L72

17.08.2019 13:01По-моему, неправильный подход. Каждому есть что скрывать, и скрывать лучше как можно больше.

И от государства, и от компаний, и от «общества», и от соседей, и от друзей.

Homo homini lupus est, si vis pacem, para bellum и все такое.

black_list_man

17.08.2019 13:01Любое увеличение степени защиты идет в минус удобству. Это всегда компромисс. И «Нечего скрывать» — скорее говорит о крайне низкой степени риска, чем о непонимании. Лично мне кажется гораздо более рациональным раз в несколько лет восстановить взломанный аккаунт, чем лишать себя огромного количества удобств. Степень защиты должна быть сопоставима со степенью риска в случае взлома. Можно не сохранять пароли в браузере, каждый раз тратить время на двойную аутентификацию, запоминать сложнейшие пароли, периодически их менять… Но зачем?

vladdimir

17.08.2019 13:01После чтения статьи попытался вспомнить самый сложный из паролей и не смог. Но когда начал его вбивать на клавиатуре, оказалось руки помнят)

Беда с разными паролями для разных сервисов не в том, чтобы их запомнить, а в том, чтобы вспомнить какой пароль от какого сервиса. Бывает не пользуюсь каким то сайтом пару месяцев, а потом сажусь и сижу перебираю по памяти. Иногда блокируют учетную запись, иногда восстанавливаю.

Есть бородатый анекдот: как сисадмин забыл очень сложный пароль, долго перебирал, потом плюнул и решил придумать новый. Ввел в поле, а ему в ответ «Новый пароль не должен совпадать со старым». — у меня и такое пару раз было, хоть я и ни разу не сисадмин.

Named

17.08.2019 15:06когда начал его вбивать на клавиатуре, оказалось руки помнят

Теперь попробуйте это сделать с телефона.

vladdimir

17.08.2019 15:28Я когда вбил его на клавиатуре, вспомнил и символами. Я им редко пользуюсь, поэтому в следующий раз попробую с телефона — интересно какая память задействована больше зрительная (расположение знаков на клавиатуре) или моторная. Если вторая, то с телефона, по идее будет сложнее вспомнить. Вот только как бы теперь сам пароль забыть, а вспомнить его — не забыть…

hddscan

17.08.2019 13:02Используйте двухфакторную авторизацию

недавно читал что Фейсбук использовал телефоны из двухфакторной авторизации для привязки их к аккаунту (без ведома пользователя) и последующей таргетной рекламы.

Это разумеется не означает, что все так делают, но заставляет задуматься, а не стоит ли защитить заодно и номер телефона (то бишь не давать его на каждом углу).

Вообще, на мой взгляд, ПЕРСОНАЛЬНЫХ взломов стало очень мало, в основном ломают какие-то сервисы где был зарегестрирован человек и воруют данные пачками. Человек физически не способен запомнить столько паролей, сколько сервисов он использует (я думаю что я лично регистрировался не менее сотни раз, в разных местах), поэтому используют повторяющиеся пароли.

Использование локальных хранилищ паролей неудобно, если компьютеров несколько. Использование онлайн хранилищ паролей заставляет доверять сервису хранения паролей, что может выйти боком, если его взломают.

Так и живем :)

tommyangelo27

18.08.2019 16:41Храните локальное хранилище онлайн :)

У меня так лежит стендалоун версия KeePas в дропбоксе и синхронизируется между устройствами.

Доступ к самой базе по паролю (сложному и не записанному нигде).

VolCh

19.08.2019 06:39Ещё усложняется разными устройствами. Вот мне сейчас надо для linux, windows, android и ios хранить единую базу паролей. И полноценной возможностью управления этой базой с любого из них. И, крайне желательно, удобной, особенно на мобильных устройствах.

А онлайн хранлища ещё могут и просто закрыться или закрыты неожиданно. Или быть заблокированы властями. В общем требования к идеальному менеджеру паролей очень серъёзные и даже близко к ним никто не подходит, насколько я знаю.

dididididi

17.08.2019 17:21У меня друзей то нет, и в инсте никто мои фотки смотреть никто не хочет, даже жене посрать, что у меня на работе творится(у кого друзьям не посрать?), и в гости последний раз кто-то приходил полгода назад.

А тут кто-то жопу будет рвать, ломать мои аккаунты в гуглах и фэйсбуках, чтоб стащить мои плохие фотки(хорошие я в инстграмм выложил и так), чтоб узнать, где я и работаю и живу?))) Даже не смешно.

Вы меня прям напугали)))

tmin10

17.08.2019 20:22Не персонально вас, а может быть массовый взлом с разными целями, например использование полученных ботов для нехороших активнойстей, т.к. такие аккаунты похожи на живых людей больше, чем свежесозданные.

tommyangelo27

18.08.2019 16:46Например вам жена написала: дорогой, вот прям срочно зайди в мою почту и распечатай документ, налоговая под дверью, вот пароль.

Потом из открытых источников берется ее почта. И вуаля — вам скрывать нечего, а с аккаунта вашей жены вовсю сливается личная и рабочая инфа, фоточки и так далее.

TimsTims

17.08.2019 23:14Сбербанк… сам факт их появления в таком объеме говорит о том, что похититель имел высокие права доступа в системах банка

Вы как опытный администратор должны понимать, что доступ к AD был у любого из этих 420 000 сотрудников. О каких высоких правах идёт речь ?

enzain

20.08.2019 13:11-1Всем кому нечего скрывать — предлагаю поставить в ванную и в спальню где обитаете на пару с женой/мужем по видеокамере…

А, да, запретить занавески и укрываться… одеяла только прозрачные :)

ni-co

Я тоже системный администратор. И хочу сказать, что 48 байтный пароль у Вас, как бронированная дверь в деревянном сарае.

podivilov Автор

Это отнюдь не единственная мера защиты, которую я использую. Скажем так, — одна из основных предосторожностей. Потому как, допустим, нет смысла оставлять аккаунт Телеграм без облачного пароля — с авторизацией по коду SMS. Уязвимость протокола SS7 позволит злоумышленнику перехватить сообщение и авторизоваться за вас. Не говоря уж о том, что протокол MTProto закрыт — кто знает, а вдруг нас уже читают? Нельзя верить только обещаниям, что «мы не будем читать вашу переписку, нет-нет-нет, ни в коем случае» — действительно верить можно только криптографии, математике и иже с ними.

JC_IIB

SS7 это не протокол, а для эксплуатации такой уязвимости злоумышленнику потребуется проникнуть очень глубоко в ядро мобильной сети, которое очень неплохо защищено, как программными, так и физическими методами.

podivilov Автор

Почему же — не протокол?

vvpoloskin

Потому что это целый стек и технология. Чтобы хакнуть именно вас через него, нужно как минимум зарегистрировать своего оператора где-нибудь за границей. И это будет таргетированно, именно вас.

D01

Было в какой-то статье — берется мобильная сотовая точка связи и все телефоны в каком-то радиусе от нее начинают проксироваться. (это не говоря о подкупе сотрудника провайдера)

pyrk2142

С одной стороны, нужно глубоко проникнуть. А с другой — у одного российского оператора месяц назад можно было читать СМС для произвольного номера. А примерно до сентября (не уверен в месяце) у вышеупомянутого Телеграма можно было вскрывать аккаунты без дополнительного пароля, если они привязаны к номерам 3 из 4 крупных операторов. Мобильные операторы — это жутко дырявые системы, которым люди продолжают верить.

JC_IIB

Любопытно. А есть ссылка на подробности?

pyrk2142

К сожалению (или к счастью), пока подробности не особо публичны, только проскакивали упоминания наличия проблемы.

mafia8

Почему 48, а не 15 и не 25? От чего спасает такая длина, а короче — не спасает?

Singaporian

От перебора (при условии обхождения других уровней защиты от перебора) + от запоминания глядящим из-за спины.

DrPass

Да это лишнее. Если у вас пароль не словарный, а представляет случайную последовательность букв латинского алфавита в разном регистра, цифр, допустимых спецсимволов, то пароль из 10 знаков имеет этак 10^22 комбинаций. Более чем достаточно для защиты от прямого перебора. А если к злоумышленникам попал хеш вашего пароля, то тем более, уже не важно, какая у него была длина, т.к. на сложность поиска коллизии это не влияет.

Singaporian

Тогда зачем для ключей SSH используется не 1024, а 2048 или даже 4096 бит?

10?22 степени можно перебрать за несколько месяцев без напряга и не особо спалившись. Нужно только найти сервис, который не логирует неудачные попытки, чтобы на величине лога не погореть.

blind_oracle

Потому что там используется криптография с открытым ключом. Сравнивать ее с паролем некорректно. Ну и скажем честно реальных легких атак на 1024 битный ключ нет.

А пароль длиной в 16 символов это те же 128 бит какого-нибудь симметричного AES.

DrPass

… и который в секунду способен параллельно обрабатывать несколько миллиардов запросов аутентификации, если хотите перебрать за несколько месяцев. Потому что если ваш сервис требует хотя бы 1 мс на проверку пароля, вам на перебор 10^22 вариантов понадобится отнюдь не несколько месяцев. А раза в три больше времени, чем существует наша Вселенная ;)

Squoworode

Наверное, потому что так получилось.

correcthorsebatterystaple

dakuan

И давно он закрытым стал?)

podivilov Автор

Виноват, я имел ввиду реализацию протокола, а не технические спецификации.

luethus

Реализации на клиентах тоже открыты.

Vilgelm

Зачем заморачиваться с SS7, если можно просто подкупить сотрудника оператора который сольет смс? Такие услуги стоят совсем недорого.

awawa

Вот тоже 48 символов прям глаз режет. Ведь с учётом того, что пароли не хранятся в открытом виде, а хранится их хеш и зачастую это md5/sha1, иногда sha256. Получается количество возможных хешей меньше, чем количество возможных 48 значных паролей. Не в коня корм как бы.

VolCh

48 символов может быть осмысленно или мнемонической фразой, эквивалентной, например, 16 рандомных символов при атаке с учётом языка. В общем сорок тысяч обезъян… сунули банан

dfm

Я тоже системный администратор. И хочу сказать, что кроме хакеров, ломающих целые сервисы, есть еще и условные школьники, которые хотят «просто попробовать», враждебно настроенные коллеги или близкие, которым может быть интересна ваша личная информация. Ко мне не раз обращались друзья с просьбой «взломать почту» (естесственно были посланы с такими запросами)

ni-co

Я ведь не спорю с автором по поводу сохранности личных данных. Просто надеюсь, что 48-байтный пароль — шутка. Даже против такого длинного пароля есть свой брутфорс — ректальный паяльник.

Vilgelm

Поэтому нужна авторизация по ключам. Ключи хранить в легко уничтожаемом контейнере который всегда при себе. Тогда паяльник не поможет, ключ будет уничтожен и получить доступ к данным будет уже невозможно.

Revertis

Только вы сколько угодно будете говорить, что ключ уничтожен, а паяльник будет продолжать вас согревать долгими зимними вечерами…

wholeman

Но доступ к данным получить не получится, значит, задача защиты данных решена.

pesh1983

Останется только доказать, что это действительно был единственный ключ, он действительно был на этом носителе и он действительно уничтожен. Или вы ожидаете, что вам сразу вот так поверят и паяльник даже доставать не будут?)

KongEnGe

не будут; но из вас :)

Vilgelm

Нет конечно, но данные останутся в сохранности. Такие заморочки обычно предусматривают что данные ценнее паяльника в жопе или даже ценнее жизни.

khim

Такие заморочки обычно означают, что автор реально с пресловутым «паяльником» никогда не сталкивался. Его счастье.

Если данные «дороже жизни», то 48 символов так же бессмысленны, как и когда они не столь дороги.

Для этих случаев уже нужны способы не позволяющие владельцу паяльника получить полный доступ даже с 48 символьным паролем: двахфакторная аутентификация, два независимых пароля, вводимых разными людьми и так далее.