Что такое аутентификация электронной почты?

На протяжении большей части последних 40 лет пользователям приходилось совершать прыжок веры каждый раз, когда они открывали электронную почту. Считаете ли вы, что письмо действительно приходит от того, кто указан в графе отправителя? Большинство легко ответит «да» и на самом деле очень удивится, узнав как легко подделать электронную почту почти от любого отправителя.

При создании Интернета изначально не было разработано никакой возможности проверить личность отправителя. Во время разработки основных протоколов электронной почты, затраты на вычислительную мощность, реализацию и простоту использования были уравновешены с риском мошенничества. Тяжело было предположить, что 84% всей электронной почты в будущем будут иметь вредоносную нагрузку и являться фишингом или спамом.

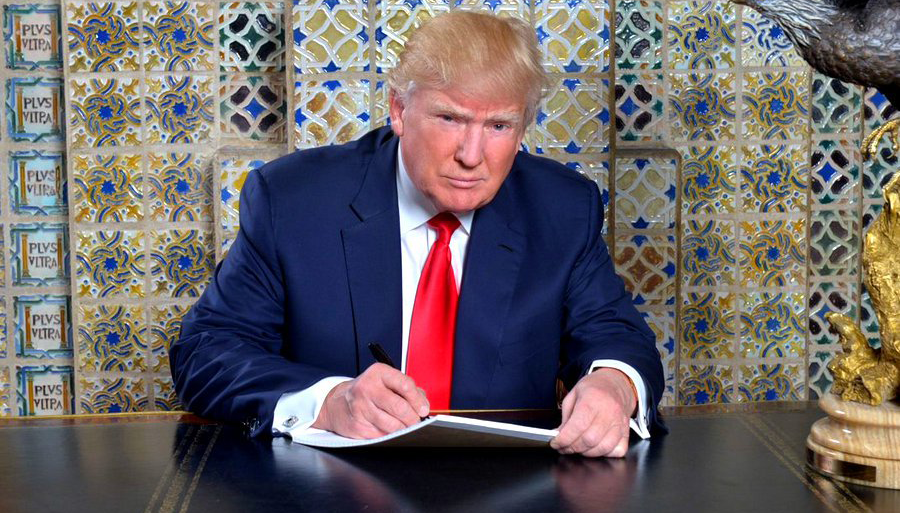

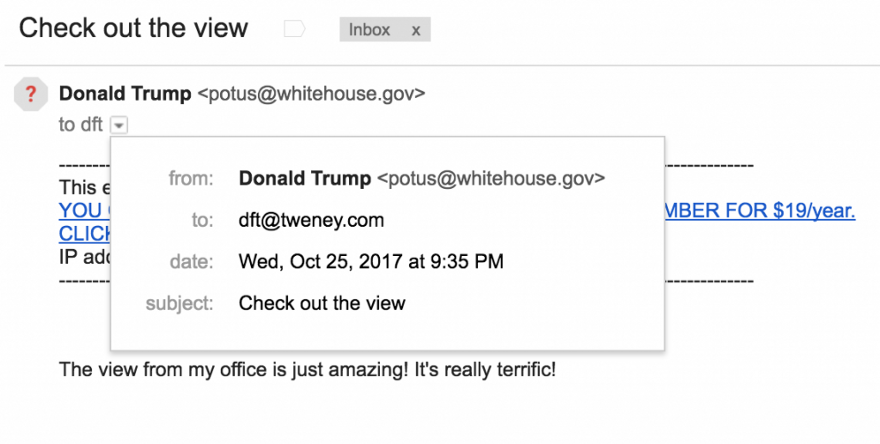

Результатом является то, что заголовки писем, включая поля «From: » и «Reply-to: », очень легко подделать. В некоторых случаях это так же просто, как набрать «john@company.com» в поле «From: ». Объединив это с неподозрительным содержанием, убедительной графикой и форматированием, вполне возможно обмануть людей, подумавших, что сообщение в их почтовом ящике действительно пришло от банка, ФНС, руководителя или президента США.

Приняв во внимание повсеместное распространение электронной почты, вы осознаете основу нашего нынешнего кризиса информационной безопасности. Слабость в электронной почте привела к массе фишинговых атак, направленных на то, чтобы заставить людей нажимать на вредоносные ссылки, загружать и открывать вредоносные файлы, отправлять форму W-2 (аналог 2-НДФЛ в США) или переводить средства на счета преступников.

Совсем недавно Coupa, компания из Кремниевой долины, была в центре внимания после отправки данных о заработной плате всех 625 сотрудников мошеннику. В прошлом году одна из крупнейших компаний Европы Leoni AG потеряла 45 миллионов долларов, когда сотрудник ошибочно перечислил деньги на учетную запись мошенника по причине фальшивой электронной почты. По оценкам ФБР, фишинговые атаки типа «компрометация деловой переписки» (BEC — Business Email Compromise), обходятся компаниям США в 3 миллиарда долларов в год.

На databreaches.net был составлен список фактов фишинга формы W-2. Работа над списком в этом году указывает на то, что количество случаев с 2016 года растет и на данный момент он состоит из 204 отчетов. По списку можно понять, что известны случаи кражи данных тысяч сотрудников и такой вид мошенничества является очень распространенным.

Как злоумышленник может подделать незащищенную электронную почту от почти любого человека менее чем за 5 минут

На самом деле, поддельный адрес в поле «от» — это основа и начальная стадия большинства атак. Почему стоит беспокоиться о фальсификации электронной почты с условного «company.com», когда возможно просто зарегистрировать похожий поддельный домен (например, c0mpany.com) и использовать его? Или создать учетную запись Gmail (randomaddress1347356@gmail.com), присвоить ей дружеское имя, которое выглядит как имя генерального директора компании? Потому что, на самом деле, подделать отправку письма с адреса реального человека даже проще, чем регистрировать поддельный домен или создать учетную запись Gmail.

Три простых способа

В интернете без труда можно найдите сайты, которые позволяют отправлять фейковые письма. Их десятки, вот лишь пара примеров: spoofbox.com и anonymailer.net. Многие из них бесплатны, некоторые стоят денег, позиционируются эти сервисы как законные, а основной целью использования предполагается розыгрыш друзей.

Алгоритм использования прост. Требуется лишь ввести адрес электронной почты получателя в поле «Кому:», поместить любой желаемый адрес электронной почты в поле «От:» и после создания сообщения подтвердить отправку. По условия пользовательского соглашения ответственность за ущерб полностью лежит на клиентах сервиса.

Следующий способ — это отправка с помощью командной строки UNIX. Если у вас есть компьютер с настроенной почтовой службой, достаточно ввести эту команду:

mail -aFrom:whatever@anydomain.comВ итоге получается сообщение, в котором в поле «От» будет содержаться «any@anydomain.com». Введя строку темы и остальную часть сообщения, после нажатия Ctrl+D сообщение отправится получателю. Работостпособность этой идеи зависит от того, как настроена ваша система. Тем не менее, она работает во многих случаях.

Используя PHP, вы можете создать электронное письмо с помощью нескольких строчек очень простого кода:

<?php

$to = 'nobody@example.com';

$subject = 'the subject';

$message = 'hello';

$headers = 'From: webmaster@example.com' . "\r\n" .

'Reply-To: webmaster@example.com' . "\r\n" .

'X-Mailer: PHP/' . phpversion();

mail($to, $subject, $message, $headers);

?>Фактически, это строки кода, используемые в качестве примера в онлайн-руководстве для функции отправки почты mail() с дополнительными шапками/header.

Эти инструменты спуфинга сильно упрощены. Чтобы сделать сообщения более реалистичными, потребуется немного больше работы и, конечно, навыки социальной инженерии. Но основная техническая составляющая очень проста. Единственное, что действительно предотвращает спуфинг — аутентификация электронной почты с помощью совместного использования SPF-записи, DKIM-подписи и DMARC. Далее мы расскажем, как работают и чем отличаются эти технологии. Они не являются чем-то новым, однако, к счастью для мошенников, большинство доменов в Интернете еще не защищены. Например, только около 4% доменов .gov используют аутентификацию. Что касательно других 96%? Злоумышленники могут отправлять электронные письма под видом исходящих с почтовых ящиков этих доменов в любой момент.

Согласно источнику, одно из четырех писем с доменов .gov является мошенническим. Домены justice.gov, House.gov, Senate.gov, Whitehouse.gov, а также democrats.org, dnc.org, gop.com, rnc.org. и DonaldJTrump.com — все они могут быть легко использованы для спуфинга почтовыми мошенниками.

Способы защиты от спуфинга

Описанная выше простота использования уязвимости электронной почты без аутентификации и широкое использование этих методов как начальная стадия для крупнейших кибер-атак, акцентирует внимание IT-сообщества на необходимости использования технологий проверки подлинности почты. Внедряя аутентификацию электронной почты, вы можете гарантировать, что любой пользователь — сотрудник, клиент или партнер, получающий электронное письмо, сможет определить отправлено ли электронное письмо легитимным представителем компании. Кроме того, вы можете получить прозрачность и контроль того, кто отправляет электронную почту от вашего имени.

Важность этого резко возросла благодаря быстрому росту облачных сервисов (SaaS), более 10 000 из которых отправляют электронную почту от имени своих клиентов по теме продаж, маркетинга, поддержки клиентов, HR, бухгалтерского учета, юридических и прочих услуг. Благодаря принудительной аутентификации, вы можете заблокировать всех, кто пытается отправить письмо от вашего имени, — спамеров, фишеров и даже «серых» отправителей, которые могут быть легитимными, но не указаны вами в списке разрешенных.

Стандарты аутентефикации электронной почты позволяют почтовому серверу проверять, что электронное письмо с вашим доменом в поле «От:» было разрешено отправлять от вашего имени. До попадания сообщения в папку «Входящие» получателя, почтовый сервер может проверить:

- Используя SPF-запись, имеет ли отправляющий сервер право использовать доменное имя (или имена), указанное в заголовках сообщения?

- Если к сообщению прикреплена криптографическая DKIM-подпись, с помощью открытой версии ключа в записи DNS домена можно расшифровать заголовки входящих сообщений и узнать, действительно ли сообщение исходит от заявленного отправителя.

- Благодаря настройке DMARC владельцы доменов могут создавать правила обработки писем, которые поступили с доменов, не прошедших авторизацию и проверять совпадают ли заголовки друг с другом (например, поля From: и Reply-to:). Правила включают инструкции о том, что должен сделать принимающий сервер с сообщениями, не прошедшими проверку подлинности, например, не пропускать их, помещать в папку со спамом или помечать их как потенциально опасные. Проверка подлинности по электронной почте дает владельцу домена глобальный контроль над тем, что происходит с сообщениями, отправленными от их имени кем угодно и кому угодно. Например, если вы представляете домен-отправитель почты и публикуете DMARC-запись с запросом информации, то вы будете получать от всех доменов-получателей, которые тоже поддерживают DMARC, статистику обо всех почтовых письмах, которые приходят с обратным адресом от вашего домена. Статистика приходит в XML и содержит IP-адрес каждого отправителя, который подписывается вашим доменом, количество сообщений с каждого IP-адреса, результат обработки этих сообщений в соответствии с правилами DMARC, результаты SPF и результаты DKIM

Почему необходимо совместное использование этих технологий?

В упрощенном смысле SPF позволяет создавать белый список для IP-адресов. Если почтовый сервер с IP-адресом, который отсутствует в вашем списке, пытается отправить электронное письмо с использованием вашего домена, тест проверки подлинности SPF не будет пройден. Однако, большая проблема с SPF заключается в том, что используется домен, указанный в поле Return-Path для проверки подлинности, а не поле From, который люди действительно читают.

Хуже того, злоумышленники, занимающиеся фишингом, могут настроить SPF-запись для своих собственных доменов. Затем они могут отправлять электронные письма, которые, как будет казаться, поступают от компании или бренда, которым доверяют, но домен этой компании будет отображаться в поле «От», а домен мошенника в Return-Path. Такие письма пройдут проверку подлинности SPF. Дополнительное использование DMARC, решает эту проблему, позволяя владельцу домена требовать «выравнивания», что означает, что обратные и исходящие адреса должны быть одинаковыми.

SPF-записи представляют собой текст, но синтаксис довольно сложный. Легко можно сделать опечатки, которые трудно обнаружить. При этом, они сделают SPF-запись бесполезной. Анализ SPF-записей всех 62 спонсоров конференции RSA 2017 года показал, что только 58 опубликовали SPF, при этом у 17 спонсоров конференции по кибербезопасности были ошибки в записи. Компании, которые не имеют большого опыта в IT-области, часто находят SPF еще более сложным.

Также и DKIM не особенно эффективен против мошенничества без использования DMARC. Чтобы остановить фишинг, самым важным адресом является домен в поле «От». Однако, проверка только DKIM-подписи нечего не говорит по поводу домена в этом поле. Используемый для подписи сообщения домен может полностью отличаться от домена, указанного в поле «От». Другими словами, хакеры могут создавать сообщения, которые подписываются через DKIM, используя контролируемый ими домен, но в поле «От» будет находится email вашего банка. Большинство людей не собираются копаться в заголовках всех входящих сообщений, чтобы убедиться, что данные DKIM-подписи являются легитимными. Также стоит учитывать большое количество законных почтовых служб, которые могут делать рассылки от имени отправителя и проблему сохранения секретности закрытого ключа, используемого для подписи сообщений.

Эти два ранних стандарта, хотя и важны, содержат важные пробелы. DMARC основывается на них и дополняет. DMARC значительно увеличивает доверие к электронной почте, которую вы отправляете, независимо от того, поступают ли письма от ваших собственных почтовых серверов или облачных сервисов, которым вы разрешаете отправлять электронную почту.

Основными вкладами DMARC являются:

- настройка политики, которая сообщает получающим серверам электронной почты, что делать с электронными сообщениями, которые не аутентифицируются (ничего, карантин или отказ),

- предоставление механизма отчетности.

Наличие политики и механизма обратной связи — вот что заставляет всё это работать.

Проверить, что DMARC настроен можно с помощью сервисов

> mxtoolbox.com

> mail-tester.com и прочих.

Статья составлена на основе перевода из источников:

> How to Fake an Email From Almost Anyone in Under 5 Minutes

> What Is Email Authentication?

> What Is SPF?

> What Is DKIM?

> What Is DMARC?

Статьи по теме на Хабрахабре:

> Подделываем письма от крупнейших российских банков

> Настройка DKIM/SPF/DMARC записей или защищаемся от спуфинга

> Почему у Сбербанка некорректная SPF-запись для домена?

> Внедрение DMARC для защиты корпоративного домена от спуфинга

Комментарии (24)

bogolt

31.10.2017 19:37В русском языке нет выражения «прыжок веры», это калька с английского Leap of faith.

Начало статьи явно отсюда:

medium.com/return-to-sender/what-is-email-authentication-6e77ebc3b842

Не осилили сами введение написать или копирайтер надергал кусков из разных блогов?

Kroid

31.10.2017 23:42Как это нет?

Прыжок Веры ? вращательное движение, выполняемое с целью спуститься с высокой точки за минимальное время.

:)

sumanai

01.11.2017 17:05В русском языке нет выражения «прыжок веры», это калька с английского Leap of faith.

Вполне уже есть, прижилась эта калька, да и не такая это уж и калька, вполне нормально звучит.

MaxxxZ

01.11.2017 07:57«Тяжело было предположить, что 84% всей электронной почты в будущем будут иметь вредоносную нагрузку и являться фишингом или спамом.» — наш корпоративный антиспам резал 97% входящих на ironport и 96% на касперском (в пределах погрешности). При этом настройки не самые жесткие и пользователи от пропажи писем почти не страдают. Мы в глубоком будущем?))

Ilya81

01.11.2017 09:10Скорее речь идёт о периоде примерно 10-летней давности — было тогда такое, если не ошибаюсь. Нынче и впрямь средства защиты на клиентской стороне худо-бедно справляются со многими т. с. «нежелательными входящими сообщениями», отсюда даже интерес к рассылке spam в чистом виде начал гаснуть. Но в плане соотношения просто spam и мошеннических сообщений утверждать о какой-то тенденции не берусь.

А вот что меня удивляет (в плохом смысле слова) уровень защищённости серверной инфраструктуры многих вроде б крупных компаний, и не только относительно e-mail, — это уже давно. Вплоть до случаев открытого доступа по FTP ко всем внутренним файлом, иногда даже не только на чтение, только из-за того, что в используемом серверном движке оказались такие настройки по умолчанию. Причём зачастую в их роли используются те серверные системы, которые уж точно для production-версии никак не предназначались по замыслу их создателей.

porutchik

01.11.2017 09:30Ну мне напишут с potus@whitehouse.gov, я в ответ отправлю 2-ндфл. Как злоумышленник получит документ?

lostpassword

01.11.2017 09:42Как вариант — в письме будет фраза «документы загружать СТРОГО через веб-интерфейс» и ссылка на какой-нибудь левый сайт.

porutchik

01.11.2017 11:15Если пользователь не посмотрит на url сайта, куда загружает документы, то ему и на From письма пофиг будет

lostpassword

01.11.2017 11:23Не могу полностью согласиться.

Поле From — это один признак. Имя сайта — другой признак. Стиль сообщения — третий. Смысл этого сообщения — четвёртый.

Чем больше письмо будет похоже на правду, тем выше шанс того, что оно убедит пользователя. Вполне годный способ.

Что же касается адреса сайта: это американцам (возможно?) хорошо, у них государственные учреждения (все ли? не знаю) имеют свой домен .gov. А у нас вполне нормально, когда сайт какой-нибудь местной государственной конторы имеет вид "vodokanal-goroda-trolololovo-oficialnyi.ru". Вот смотришь на такой адрес — и поди-ка определи, что там перед тобой.

Отдельной удивительной статьей идут письма от контрагентов, которые вполне могут с почты на Mail.ru просить залить что-то на какой-нибудь Яндекс.Диск. И это в ряде случаев будет совершенно нормально.

Cloud4Y Автор

01.11.2017 09:45Зачем крадут формы W-2? Потому что они содержат имена сотрудников, адреса, номера социального страхования, сведения о заработной плате, налогах и положенных льготах и вычетах. Мошенники могут использовать эту информацию для подачи фальшивых налоговых деклараций и получения налогового возмещения.

Похищенные данные W-2, включая номера социального страхования, которые люди редко меняют, могут быть использованы мошенниками в любой момент в будущем. Источник www.bankinfosecurity.com/silicon-valley-firm-coupa-hit-by-w-2-fraudsters-a-9788

sumanai

01.11.2017 17:08Существует поле reply-to, пользователь и не заметит, что при ответе письмо будет идти к black@ hacker.com

vikarti

01.11.2017 11:26А ничего что иногда бывает нужно иметь именно разные from и reply-to? пусть в пределах одного домена. Например from:monitoring-noreply@domain.ru а reply-to:admins@domain.ru.

p.s. DMARC и все остальное настроено, даже вместо p=none стоит карантин.

p.p.s. разбираться в присылаемых на прописанные в DMARC отчеты руками может быть затруднительно но есть такая штука как DMARCian — dmarcian-eu.com (для мелких объемов бесплатный), помогает и с аналитикой разобраться и настроить записи. Ну и у mail.ru есть postmaster.mail.ru — как домен выглядит с их точки зрения и сколько с него идет им почты и как они реагируют на нее.

nikitasius

01.11.2017 15:24Краткий пересказ: говностатья, которая говорит, что надо использовать spf+dkim+dmarc.

Настройки нет, примеров нет, разбора факапов нет. Этакая твиттерзаметка переросток. Нагрузки 0.

Godless

02.11.2017 11:35Я правильно понимаю, что нельзя безболезненно резать письма с «Reply-to != From»?

А если просто спам оценку значительно поднимать?

chupasaurus

Вот это откровение — протоколы времён ARPANET/раннего Интернета не могут самостоятельно в безопасность.

Cloud4Y Автор

Не совсем понял формулировку вашей мысли. Проблематика в том, что решение проблемы существует, но внедрено не везде, а многие пользователи почты не понимают, что такое использование уязвимости злоумышленниками возможно.

Germanets

Суть в том, что в этой статье не сказано ничего нового из информации про безопасность электронной почты, по сути идёт повторение всем известной информации(которая даже на хабре не раз появлялась — «Статьи по теме на Хабрахабре»), разбавленной небольшим количеством «ужасной» статистики.

Cloud4Y Автор

Может быть дело в том, что большему числу владельцев доменной почты следует внедрить уже существующие, а не новые технологии?

Если вам нужна ссылка, я найду источник на статью, в которой описывается как значительно снижается число успешных атак через почту после проведения обучения сотрудников организаций по теме фишинга и спуфинга.