В 2013 году на Хабре появилась новость о том, что несколько сотрудников Европейской лаборатории по ядерным исследованиям (ЦЕРН) создали почтовый сервис ProtonMail. Этот почтовый сервис — один из наиболее защищенных в мире. К примеру, вся информация шифруется еще на стороне клиента, а все серверы сервиса располагаются на территории Швейцарии. В этой стране очень сложно, если вообще возможно, получить доступ к чьей-либо частной информации.

Довольно быстро сервис стал настолько популярным, что разработчикам пришлось ввести систему инвайтов. Авторы проекта стали собирать средства на дополнительные сервера. Тем, кто жертвовал что-то, получали инвайт. В 2014 году получил инвайт и я, так что вполне могу оценить удобство и надежность сервиса в качестве пользователя. За все время работы с защищенной почтой проблемы с ней ни разу не возникали, плюс разработчики несколько раз добавляли полезные функции. Сейчас оценить ProtonMail могут уже все желающие, поскольку авторы проекта сделали его открытым для всех.

Компания, создавшая сервис, утверждает, что на момент выхода из стадии бета-версии у ProtonMail насчитывался миллион пользователей. Как уже говорилось, ранее для поддержания работы сервиса (закупка оборудования, содержание команды саппорта и т.п.) использовалась система пожертвований. Сейчас, после открытия сервиса, ее убрали, и ввели новую систему платных аккаунтов. Пользователям таких аккаунтов предоставляется ряд дополнительных возможностей.

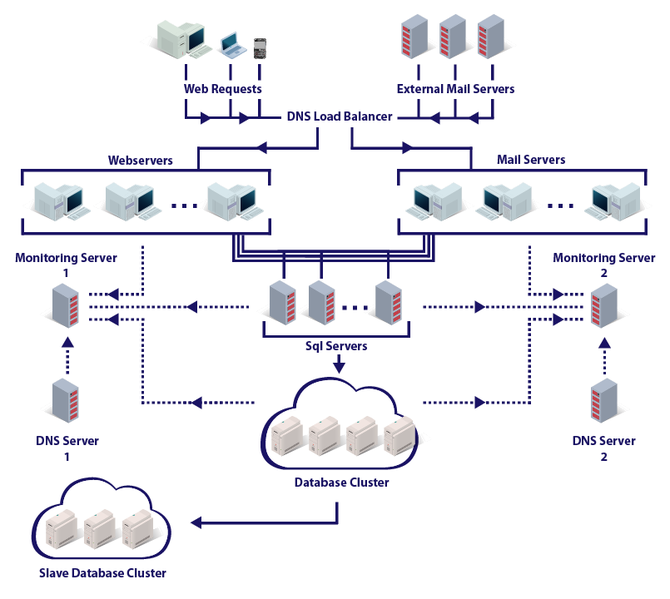

Архитектура системы Protonmail (2014 год)

Сейчас в ProtonMail работает двухпарольная аутентификация и шифрование на стороне клиентов. Что касается аутентификации, первый пароль требуется для верификации пользователя. Второй — для расшифровки сообщений в ящике. Все работает автоматически, схема примерно та же, что и в случае PGP, и все это — в браузере, скачивать дополнительное программное обеспечение не требуется. Есть возможность отправить защищенное сообщение и пользователю стороннего сервиса.. При шифровании используется алгоритм AES-256 с паролем, который должен быть известен как адресату, так и отправителю. В электронном сообщении, полученном адресатом, находится ссылка, которая направляет к серверу ProtonMail. В этом случае получатель увидит ссылку на сообщение, которое можно будет прочитать, введя пароль.

ПО сlient-side — открытое, вскоре будет открыт также исходный код приложений для мобильных устройств и ПК.

Комментарии (19)

dartraiden

17.03.2016 18:44Очень не хватает десктопного клиента. Мобильные они недавно выкатили в паблик.

Cheater

18.03.2016 00:15+1Чем это лучше, чем стандартный POP3/IMAP и _произвольный_ (а не предопределённый, предоставляемый сервисом) почтовый клиент с модулем PGP шифрования? Почтовый сервис — это _протокол доступа_, а не набор клиентских приложений. У меня единый настроенный на несколько аккаунтов почтовый клиент, а тут, получается, мне надо ставить ещё один, у которого, как выясняется, ещё и проблемы с кроссплатформенностью…

> Есть возможность отправить защищенное сообщение и пользователю стороннего сервиса… При шифровании используется алгоритм AES-256 с паролем, который должен быть известен как адресату, так и отправителю.

Очень странный подход, почему не использовать классическое шифрование с асимметричным ключом?

mukizu

18.03.2016 01:57Жаль конечно, что поиска по телу письма нет. У меня обычно переписка не очень богатая и поиска по теме вполне хватает обычно, а вот людям для которых почта — основной инструмент может быть тяжко.

scronheim

18.03.2016 20:53Для тех, у кого почта основной инструмент, бесплатного аккаунта будет явно мало. Цены на платые не очень то демократичные

Revertis

18.03.2016 09:12А кто-нибудь уже попробовал как оно работает? Кто-нибудь получал зашифрованные сообщения от второго юзера ПротонМэила?

Они пишут, что шифрование конец-в-конец осуществляется всегда, но кроме этого можно поставить индивидуальный пароль на сообщение.

А как оно тогда работает без индивидуального пароля на сообщение? У меня пароли к ящику одни, у другого юзера совсем другие. Как его сообщение ко мне дойдет и каким паролем оно будет зашифровано?

k102

18.03.2016 10:47Пароль скорее всего случайный — с его помощью шифруется тело сообщения (aes) а сам пароль шифруется ассиметричным pgp.

А дополнительный пароль… Ну например еще раз зашифровать pgp случайного пароля aes.

doobrik

19.03.2016 17:50Какой в этом смысл для простого обывателя, когда все письма если не с мейлрушечки к нему приходят, то по крайней мере с гмыла. На той стороне и так всё в свободном виде.

amarao

Если ФСБ требует от эппл изготовить вредоносную прошивку для айфона, что мешает местной спецслужбе потребовать у компании подменить js на сайте, где пользователь вводит пароль?

Идея "шифруем в бразуере" хороша до тех пор, пока у злоумышленника не появляется временного контроля над веб-сервером. После этого понять, кому ты там куда пароль вводишь уже нельзя.

dartraiden

В Швейцарии одно из самых строгих в Европе законодательств о перс. данных и там это невозможно сделать тайно под соусом "мы запрещаем вам об этом говорить".

Так что, пользователи будут, минимум, предупреждены.

Вдобавок, NoScript. если не ошибаюсь позволяет подменять "на лету" обращение к удалённым скриптам на обращения к их локальным копиям. Так что, можно хранить у себя гарантированно "незабэкдоренный" скрипт.

amarao

Во-первых, сейчас оно "самое строгое", а завтра начинают бороться с суицидальными экстремистскими нарушителями авторских прав на наркотическую детскую порнографию в интересах национальной безопасности — и всё, судебный ордер готов.

Кроме того, сертификатик для ssl выкатить левый и mitm сделать — как нефиг делать. noscript ничем не поможет, потому что формочку логина могут и статикой нарисовать.

Я к чему: "пароль в браузере" не является "end to end шифрованием" в условиях умеренной паранойи. Десктопный клиент — является, потому что его код просто так не меняется.

GamePad64

В браузере тоже можно, но нужно, чтобы для части, которая работает с незашифрованными данными можно было

В таком случае, это будет полноценное приложение, а расширение, которое я описываю будет своеобразным пакетным менеджером.

А ещё аудит можно сделать публичным через crowdsourcing, но это совсем другая история.

Оффлайн-приложения в Хроме работают похожим образом, кстати.

ComodoHacker

Надеюсь, с WebAssembly можно будет подписывать и контролировать версии.

potan

Надо хранить четные зашифрованные байты в одной стране, а нечетные — в другой. Получить санкциии сразу двух судов сложнее.

CaptainFlint

RAID-0?

ivlis

Требовать? Ничего не мешает тербовать.

nikolaynnov

Только не ФСБ, а ФБР.