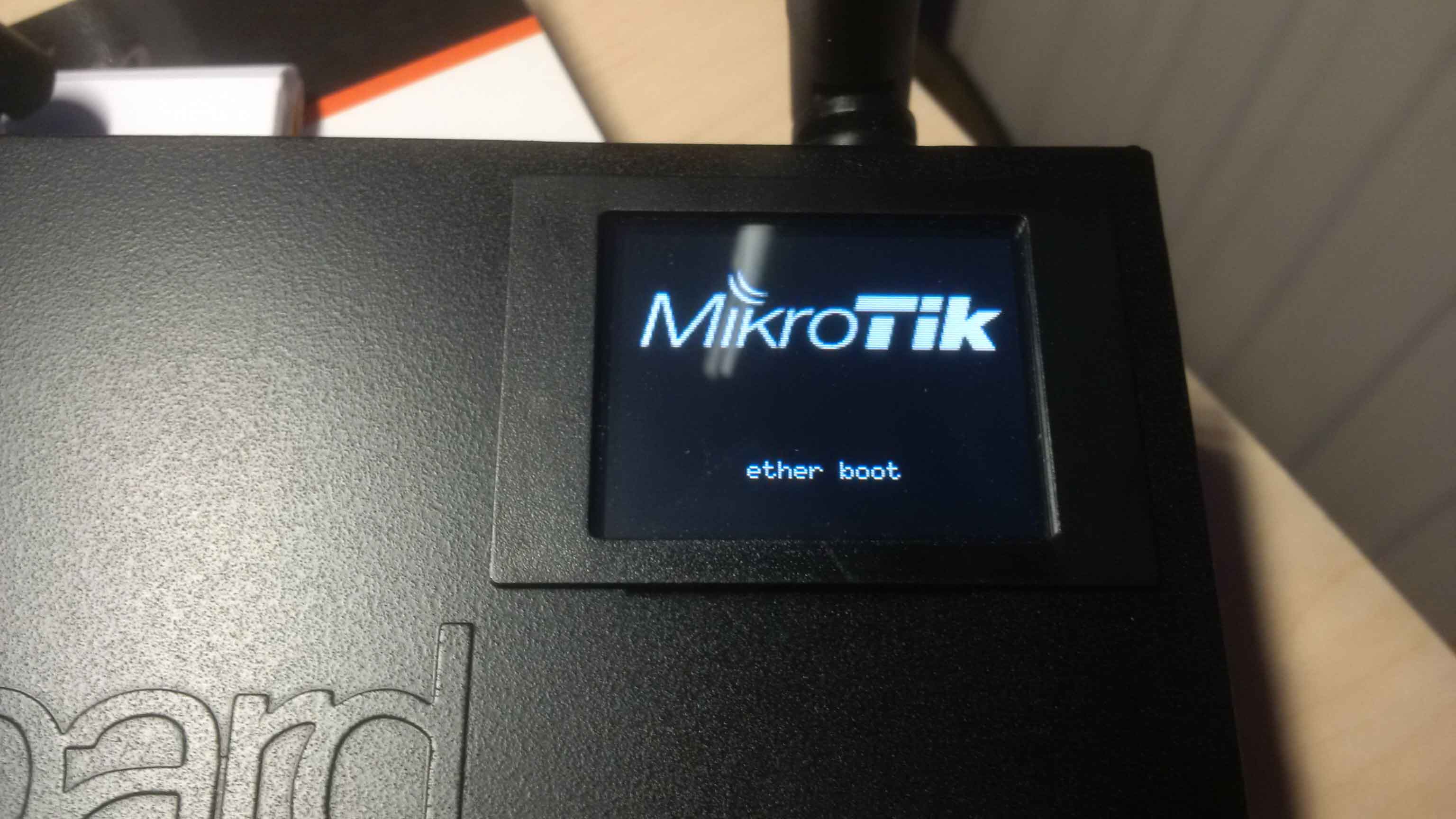

Исследователи из компании China's Netlab 360 заявили про обнаружение тысяч зараженных зловредным ПО роутеров, производителем которых является латвийская компания MikroTik. Уязвимость, которую используют злоумышленники, была обнаружена еще в апреле, причем сама компания уже давно выпустила патч для исправления проблемы.

Но тысячи роутеров остаются уязвимыми и сейчас, поскольку их прошивку никто не обновляет — многие компании и обычные частные пользователи просто не обращают внимание на этот аспект. Что касается общего количества роутеров, то компрометации подверглось около 7,5 тысяч устройств (то, что обнаружили эксперты). Вообще же в сети до сих пор работает около 370 тысяч роутеров, уязвимость в ПО которых еще не исправлена.

Злоумышленники собирают данные пользователей взломанных устройств, перенаправляя полученную информацию на свои сервера. К слову, около 239 тысяч роутеров превращены в SOCKS 4 прокси, которые легко доступны.

Что касается компании MikroTik, то она предоставляет беспроводное оборудование и программное обеспечение для него, поставляя системы как бизнесу, так и частным лицам. Устройства латвийской компании активно используют крупные поставщики сетевых услуг. Больше всего устройств этого производителя физически находится в Бразилии и России. Немало их и в США.

К слову, китайцы не первые, кто обратил внимание на проблему с роутерами Mirotik — ранее об malware-атаке на эти устройства обратили внимание представители компании Trustwave. Уязвимость в ПО сетевых устройств стала известна после утечки Vault7. Изначально атакующие производили инъекцию Coinhive JavaScrip на страницу ошибки, вшитую в роутер, далее все web-запросы перенаправлялись на эту страницу. Но разработчики первого malware для роутеров ошиблись, и заблокировали доступ к внешним страницам для запросов, которые выполняются уже с использованием взломанного устройства.

Вторая атака, обнаруженная командой Netlab 360, превратила взломанные сетевые устройства в зловредную прокси-сеть, использующую протокол SOCKS4 для нестандартного TCP порта (4153). И доступ в этом случае открыт только для устройств из очень ограниченного диапазона IP-адресов, 95.154.216.128/25. Практически весь трафик направлялся на 95.154.216.167, адрес, который привязан к хостинг-сервису, который расположен в Великобритании.

Пока что неясно, для чего именно используются взломанные ротуеры. Возможно, для того, чтобы заниматься поиском других уязвимых устройств.

Что касается новой проблемы с MikroTik, то в этом случае используется сниффер, основанный на протоколе TZSP. Он в состоянии отправлять пакеты на удаленные системы при помощи Wireshark или его аналогов. 7500 скомпрометированных роутеров, о которых говорилось выше, перенаправляли сетевой трафик, в основном, FTP и e-mail. Также замечено небольшое количество данных, связанных с удаленным управлением сетевыми устройствами, но для узкой выборки IP. Большинство пакетов данных направляются на IP провайдера из Белиза.

Это не единственная атака такого рода. В прошлом месяце стало известно о группе злоумышленников, которая эксплуатировала уязвимость в роутерах другого производителя — Dlink. В этом случае киберпреступники могли удаленно изменять настройки DNS-сервиса роутера для того, чтобы перенаправлять пользователя устройства на ресурс, который создан самими хакерами.

Уязвимости подвержены такие модели роутеров, как DLink DSL-2740R, DSL-2640B, DSL-2780B, DSL-2730B и DSL-526B. Выше уже говорилось, что за обновлением ПО роутеров мало кто следит, кроме организаций, где это критически важно (и то, не всегда), так что скомпрометированные роутеры могут работать в течение очень долгого времени без обнаружения проблемы. Августовская атака на Dlink была направлена на клиентов двух крупнейших бразильских банков — Banco de Brasil и Unibanco.

Злоумышленники подделывали сайты банков и перенаправляли пользователей на копии. В результате ничего не подозревающие жертвы вводили данные доступа и тем самым передавали эту информацию киберпреступникам.

Комментарии (11)

Bhudh

09.09.2018 16:47+1Очень странное употребление слова «скомпрометировать» в заголовке.

Рассчитывал в тексте увидеть обоснование малопригодности роутеров MikroTik для создания ботнета.

GeMir

09.09.2018 20:21Про Fritz!Box (AVM) ничего не слышно?

Вообще же в сети до сих пор работает около 370 тысяч роутеров, уязвимость в ПО которых еще не исправлена.

Политика «принудительного обновления» MikroTik чужда?

abrwalk

09.09.2018 20:28+1Уязвимость, которую используют злоумышленники, была обнаружена еще в апреле, причем сама компания уже давно выпустила патч для исправления проблемы.

Но тысячи роутеров остаются уязвимыми и сейчас, поскольку их прошивку никто не обновляет

А при чем тут MikroTik, подставьте в статью название любого вендора — получится та же история.

avacha

09.09.2018 21:41+1Забавный случай — это уже, если не ошибаюсь, пятая статья с упором на одну и ту же давно закрытую уязвимость.

marks Автор

09.09.2018 22:25О закрытии ее говорится в самой статье. Но она не становится от этого менее актуальной.

justhabrauser

10.09.2018 09:40marks не выполнил вчера план по буквам потому что.

Поэтому что было — тем и добил.

avelor

10.09.2018 14:29при этом для эксплуатации уязвимости нужно чтоб наружу (ну или на том интерфейсе, с которого пришёл кульхацкер) был открыт винбокс.

если винбокс снаружи закрыт, а внутри сеть защищена другими способами, но прошивку можно и не обновлять.

да, зато если забыл пароль от админки (или нехороший админ свалил и не передал) на прошивках без фикса удобно восстанавливать пароль ^_^

imbasoft

10.09.2018 12:19Немного некореектно сформулирован пункт:

Что касается новой проблемы с MikroTik, то в этом случае используется сниффер, основанный на протоколе TZSP. Он в состоянии отправлять пакеты на удаленные системы при помощи Wireshark или его аналогов.

TZSP — протокол, используемый Mikrotik'ом при реализации функционала CALEA.

Wireshark — ПО, способное принять и понять (деинкапсулировать) трафик передаваемый Mikrotik'ом в формате TZSP.

saipr

Надеюсь Yota их не поставляет.

zerg59

Киски тоже небезупречны: xakep.ru/2018/04/06/smi-rce